在现代数字办公与信息传播场景中,PDF、Office 文档等格式是日常交流的重要载体。然而,这些文件也长期被恶意攻击者用来传播漏洞利用链、恶意脚本和隐蔽载荷,一旦在本地打开,极易导致系统感染乃至更大规模的安全事故。由开源社区推出的 Dangerzone 项目,则通过沙箱隔离与重构机制,为处理来自未知来源的文档构建了一道轻量级的防御屏障。

一、什么是 Dangerzone?

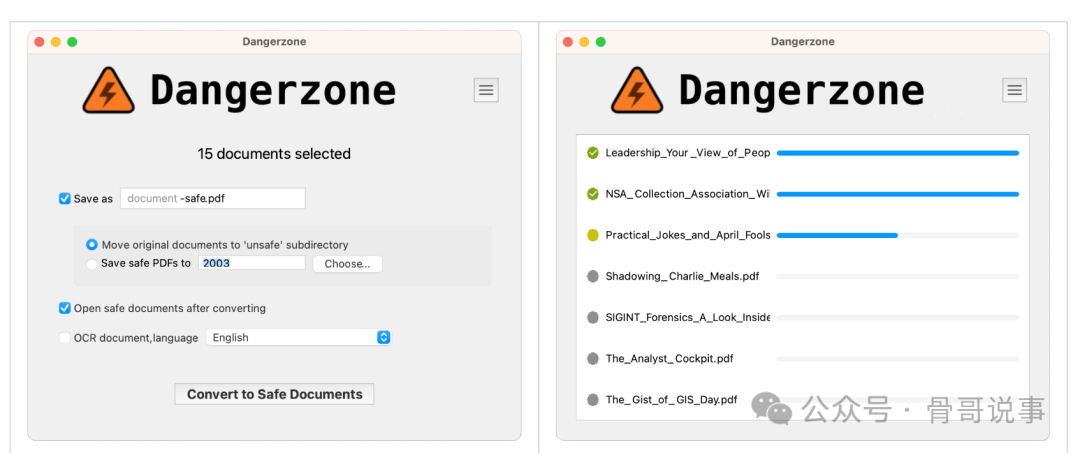

Dangerzone 是一个由 Freedom of the Press Foundation 维护的开源桌面安全工具。它的核心功能是 将潜在危险的文档(包括 PDF、Office 文件、图像等)转换成“安全版 PDF”,从而确保用户可以安全查看内容,而不必承担原始文档可能带来的风险。

其设计理念非常直白,即:“不直接打开你不信任的文件,而是在受控环境中清洗后再查看。”

该项目代码托管在 GitHub 上,采用 AGPL-3.0 开源协议,支持跨平台运行(macOS、Windows、Linux 等)。对于关心软件供应链安全的开发者而言,直接在 开源实战 社区探讨其实现细节也是一个不错的选择。

二、Dangerzone 的技术原理:沙箱化+重构

1. 容器与沙箱隔离

Dangerzone 并不在用户主机环境中直接处理可疑文件。它的首要步骤是启动一个 容器化沙箱环境(基于 Linux 容器和 gVisor 技术),所有可疑文件的解析流程都在此隔离状态下运行。这个沙箱环境的设计具备以下关键特征:

- 无网络访问能力:即使文档内部嵌入了恶意代码并试图与外界通信,也无法“打电话回家”。

- 不挂载主机文件系统:即便沙箱内的代码得以执行,也无法访问或篡改用户的任何数据。

- 严格限制系统调用:通过减少可用的系统调用接口,进一步降低了恶意代码逃逸的风险。

这种“沙箱机制”就像把文档放入一个完全透明的隔离盒中进行操作,让潜在的危险代码只能在受控的有限空间内运行,从而将风险隔离在主系统之外。这种对 容器 和隔离技术的创造性应用,是其安全性的基石。

2. 文档转换与像素重构过程

Dangerzone 的文件处理流程可以清晰地分为两个阶段:

- 文件标准化:它首先将各种 Office 文件(如 Word、Excel、PowerPoint)以及图像格式统一转换为 PDF 格式,以便进行后续的一致性处理。

- 像素渲染与重建:在隔离沙箱内部,Dangerzone 使用渲染引擎将 PDF 的每一页内容转换为纯粹的 RGB 像素数据。随后,沙箱退出,主机安全地读取这些像素流,并基于像素数据重新生成一个全新的、干净的 PDF 文件。

这种机制的核心优势是什么?它 彻底丢弃了原文件可能携带的所有交互内容、脚本、动态元素或隐蔽命令,最终只保留文档的“视觉快照”。因此,输出的 PDF 文件是纯粹的、不可执行的像素集合,理论上不包含任何能触发漏洞的代码。

三、实际应用场景:为什么普通用户也需要它?

尽管专业安全团队可能依赖虚拟机、专用沙箱或 SIEM 工具来分析可疑文档,但对于普通用户、记者、法务或行政人员而言,直接的风险往往来自日常操作:

- 需要打开来自陌生发件人或不明链接的邮件附件。

- PDF 等格式长期被作为传播漏洞利用链的高效载体。

- 常规的 PDF 阅读器可能会执行文档内嵌的 JavaScript 脚本或加载远程内容。

在这些高频场景下,Dangerzone 可以充当一个轻量级的“最后一道防线”:

- 让用户养成先将可疑文档“清洗”后再打开的习惯,避免直接暴露于可能的内核级或应用级漏洞。

- 支持可选的 OCR(光学字符识别)功能,在保留图像安全性的同时,生成可搜索、复制的文本层,兼顾了安全与实用。

- 对多种办公常用格式的良好支持,使其能无缝融入现代工作流。

实践注意事项

当然,我们需要客观地看待任何安全工具。虽然 Dangerzone 显著提升了安全性,但仍需了解其现实限制:

- 并非绝对万能:安全沙箱本身也可能存在未知漏洞(项目历史版本曾发布过安全通告),但它足以隔离绝大多数典型的文档类攻击。

- 输出文件会丢失交互性:例如超链接、表单、多媒体动画或可执行脚本等动态内容都不会被保留。

- 处理性能:对于体积超大或排版异常复杂的文件,转换过程可能需要较长时间。

总而言之,Dangerzone 的定位更偏向于 “安全查看”而非“完整复原”。对于记者、研究人员等需要频繁处理来自多方敏感资料的用户群体,理解并接受这一点尤为重要。

四、开源安全生态中的价值体现

Dangerzone 项目的意义不仅在于提供了一个好用的工具,更体现了开源安全社区在“主动防御”和“降低安全门槛”上的持续努力。它证明了:

- 巧妙的技术设计(沙箱+重构)能够切实帮助非专业用户降低日常风险。

- 在容器与隔离技术日益成熟的今天,为更多面向普通用户的安全工具提供了可行的设计范式。

- 其开发背景源于对新闻工作者安全的关切,具有明确的社会价值。

小结:用开源力量加固日常文档防线

面对邮件附件、网盘下载等日常场景中隐匿的文档威胁,Dangerzone 提供了一种基于隔离与重构的务实防御思路。它将危险分析与安全查看两个环节物理分离,通过丢弃所有非视觉元素来达成安全目的。

对于广大注重隐私与安全的用户而言,这样的开源工具不仅是一个即插即用的解决方案,更是对抗那些隐藏在日常文件中的威胁的重要助力。如果你对这类 安全/渗透/逆向 领域的开源工具感兴趣,欢迎在技术社区深入交流。 |