说实话,安全测试一直是个让人头疼的坎。每次项目上线前,大家心里都会打鼓:“这玩意儿真的安全吗?”找专业的安全测试团队来做渗透,价格不菲且周期长;自己上手吧,面对各种扫描器报出的一大堆“高危”误报,又有点无从下手。

前几天在GitHub上看到一个叫Shannon的项目,标签是“完全自主的AI渗透测试框架”。开源没多久就收获了近两万星,这让我产生了强烈的好奇心。让AI自动找漏洞?听起来很酷,但实际效果如何呢?于是,我决定拿自己的一个Demo项目当“小白鼠”,对它进行了一次全面的实测。这篇文章就是我不吹不黑的体验报告。

一、Shannon到底是什么?

图:Shannon AI渗透测试框架主界面

Shannon 是由 Keygraph 开发的一款开源工具,定位非常清晰:你只需要提供一个目标应用的 URL 和其源代码仓库地址,它就能自主完成从信息收集、漏洞发现到攻击验证和报告生成的全过程。

它主打一个核心卖点:“没有成功利用的漏洞,就不会写入报告。” 这一点直击传统扫描器误报率高的痛点。其底层基于 Anthropic 的 Claude Agent SDK,通过侦察、分析、利用、报告四个阶段的智能循环来工作。理论听着不错,实战表现我们往下看。

二、核心功能深度体验:AI能否替代渗透测试工程师?

1. 安装与配置

Shannon的安装过程对开发者相当友好,前提是准备好两样东西:Docker 环境,以及 Anthropic 的 API Key(或 Claude Code 的 OAuth Token)。

安装只需三步:

git clone https://github.com/KeygraphHQ/shannon.git

cd shannon

./shannon start URL=https://your-app.com REPO=your-repo

我用一个自己写的Spring Boot Demo项目进行测试,从克隆仓库到启动扫描,大约花了10分钟,主要耗时在拉取Docker镜像上。这个门槛,对于有一定技术背景的开发者或运维人员来说,完全可以接受。

2. 自动化程度

这里的自动化体验超出了我的预期。以往使用一些工具,处理登录状态(Session、Cookie)、验证码或者复杂表单是非常麻烦的事情,经常需要手动编写脚本。Shannon的AI Agent能够自动识别登录页面,处理表单填写,甚至支持2FA/TOTP双因素认证,它使用真实的浏览器环境进行测试,而不仅仅是发送HTTP请求。

我测试了一个需要账号密码登录的管理后台,在提供了测试账号后,Shannon自行完成了登录操作并开始了后续的扫描。整个过程无需人工干预,等我回过头来查看时,扫描已经结束了。

3. 漏洞检测能力

Shannon主要针对OWASP Top 10中的常见漏洞进行检测,例如SQL注入、XSS(跨站脚本)、SSRF(服务端请求伪造)以及认证授权问题等。

它并非简单地将Nmap、Subfinder、WhatWeb等工具堆砌在一起,而是由AI根据上下文智能调度这些工具。在我的Demo项目中,它成功识别出了一个反射型XSS漏洞和一个IDOR(不安全的直接对象引用)漏洞。报告里直接附上了可复现的PoC代码,复制粘贴就能验证,省去了不少手动构造请求的麻烦。

4. 报告质量

“无利用,不报告”的原则在这里得到了很好的体现。完整扫描一轮后,我的报告里只列出了2个被确认的漏洞,没有充斥各种“低危”或“潜在风险”的警告刷屏。

报告结构清晰,分为四个部分:漏洞概述(含CVSS风险评分)、详细描述、PoC(概念验证)代码、修复建议。这种格式对于开发人员非常友好,不需要安全专家进行二次翻译就能理解问题所在并着手修复。

5. 监控与调试

虽然主打全自动,但Shannon也提供了足够的可观测性:

- 命令行:使用

./shannon logs 查看实时日志,使用 ./shannon query ID=xxx 查询具体任务状态。

- Web UI:访问

localhost:8233 可以查看扫描进度、当前执行步骤以及已发现的线索。

Web界面并不花哨,但足够直观,能让你清楚知道AI“正在想什么”、“正在做什么”。

三、优缺点实话实说

优点

1. 使用门槛低

无需深厚的渗透测试知识,有Docker和API Key就能运行。对于中小开发团队或个人开发者,无疑是增加了一道便捷的安全自检防线。

2. 误报率显著降低

报告干净、聚焦,避免了在大量误报中寻找真实威胁的疲劳。每个列出的漏洞都附带成功利用的证据,修复优先级一目了然。

3. 易于集成CI/CD

纯命令行驱动,可以非常方便地集成到持续集成/持续部署流水线中,实现每次代码提交或构建时的自动安全测试,将安全左移。

4. 开源免费

采用AGPL-3.0协议,个人学习和使用零成本,这也是它能迅速在GitHub等开源社区获得关注的原因之一。

缺点

1. 存在API使用成本

工具本身免费,但调用背后的Claude API需要按量付费。对于代码库庞大、逻辑复杂的项目,完成一次深度扫描的Token消耗可能带来不小的费用。

2. AI能力存在边界

对于常见的、模式化的漏洞检测效果不错,但面对高度定制化的复杂业务逻辑安全漏洞,AI的理解和发现能力目前还无法替代经验丰富的安全工程师。

3. 仅限授权测试

开发者必须严格遵守规则:只能测试你拥有合法授权(自己开发或授权测试)的应用。切勿用于测试未授权的目标,那是违法行为。

4. 高级功能需付费

一些更深入的分析功能,如LLM数据流分析等,仅在商业版(Pro)中提供,企业用户如需使用可能需要考虑付费。

四、与传统安全测试工具的对比

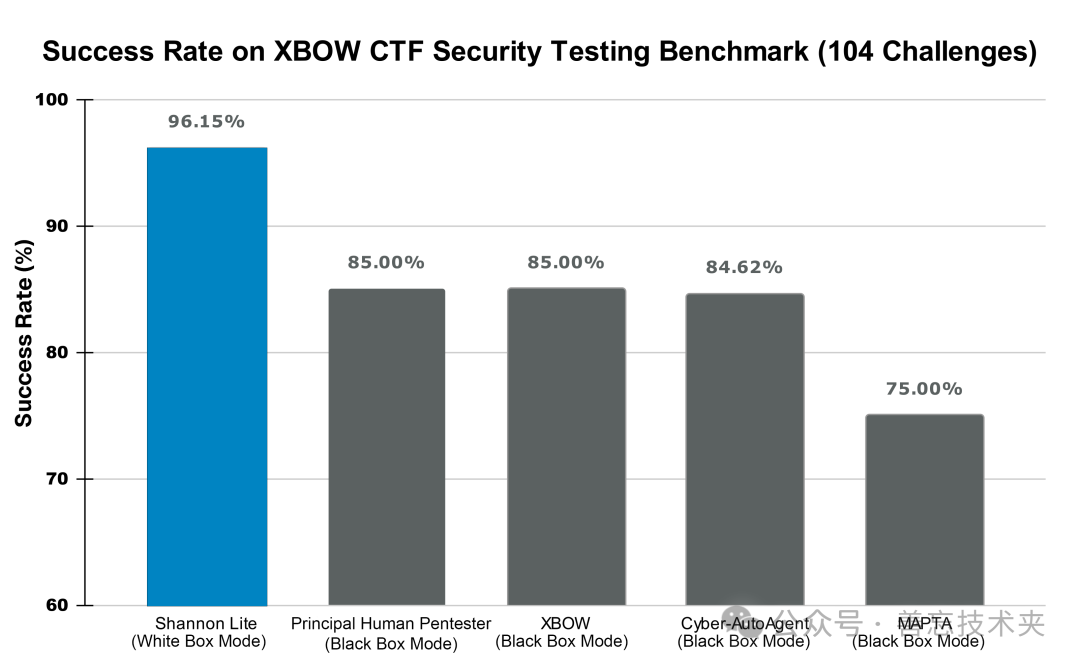

图:Shannon在XBOX CTF安全测试基准(104个挑战)中的表现

为了更清晰地定位Shannon,我将其与几款主流工具做了一个简单对比:

| 特性 |

Shannon |

OWASP ZAP |

Burp Suite |

Nessus |

| 自动化程度 |

高(AI自主决策) |

中(需较多配置) |

低(高度手工交互) |

中(规则驱动) |

| 误报率 |

低 |

较高 |

低 |

较高 |

| 使用门槛 |

低 |

中 |

高 |

中 |

| 成本 |

API费用 |

免费 |

付费(昂贵) |

付费 |

| 漏洞验证 |

自动利用验证 |

部分支持 |

手工验证 |

不支持 |

| 报告质量 |

高(含PoC) |

中 |

高 |

中 |

| 适用场景 |

白盒/灰盒测试、CI/CD |

综合性安全测试 |

专业渗透测试 |

漏洞扫描与合规 |

由此可见,Shannon 更适合以下场景:

- 开发团队在研发过程中进行快速安全自查。

- 集成到CI/CD流水线中,实现自动化安全门禁。

- 作为初级筛查工具,帮助安全团队快速过滤掉显而易见的漏洞。

但对于需要深度交互、逻辑推理和业务理解的复杂渗透测试,专业工具(如Burp Suite)和资深安全工程师的角色,目前仍是不可替代的。

五、总结:它到底值不值得用?

经过一周的实测,我的结论是:Shannon是一个非常有前景的AI驱动安全测试工具,它代表了正确的技术方向,但现阶段绝不能指望它完全取代人工渗透测试。

对于个人开发者或小团队,Shannon Lite(开源版) 是一个非常合适的选择,可以在项目上线前跑一遍,提前修复那些明显的“低级”错误。对于企业安全团队,可以将其作为漏洞筛查的第一道自动化防线,让工程师更专注于处理复杂和高危的安全问题。

不过,有几点必须牢记:

- 严守授权边界:仅用于测试自己拥有权限的系统。

- 关注测试成本:对大项目进行测试前,最好先评估一下可能的API调用费用。

- 保持理性判断:AI发现的漏洞只是安全拼图的一部分,深度防御仍需依赖多层次的安全措施和专家经验。

Shannon 确实让基础的安全测试变得更加简单和可及,这一点值得肯定。毕竟在安全领域,多一道自动化、智能化的保险,总不是坏事。

六、如何获取与快速开始

快速启动步骤:

- 确保已安装Docker。

- 准备一个有效的Anthropic API Key。

- 执行命令:

git clone https://github.com/KeygraphHQ/shannon.git && cd shannon

- 启动扫描:

./shannon start URL=你的应用地址 REPO=你的代码库地址

如果你是一名开发者、安全爱好者,或是对AI在安全领域的应用感兴趣,那么亲手体验一下Shannon会是一个不错的选择。在云栈社区,我们也经常讨论类似的自动化工具与最佳实践,欢迎一起交流学习。