硬件UKey + 授权码 真的安全吗?

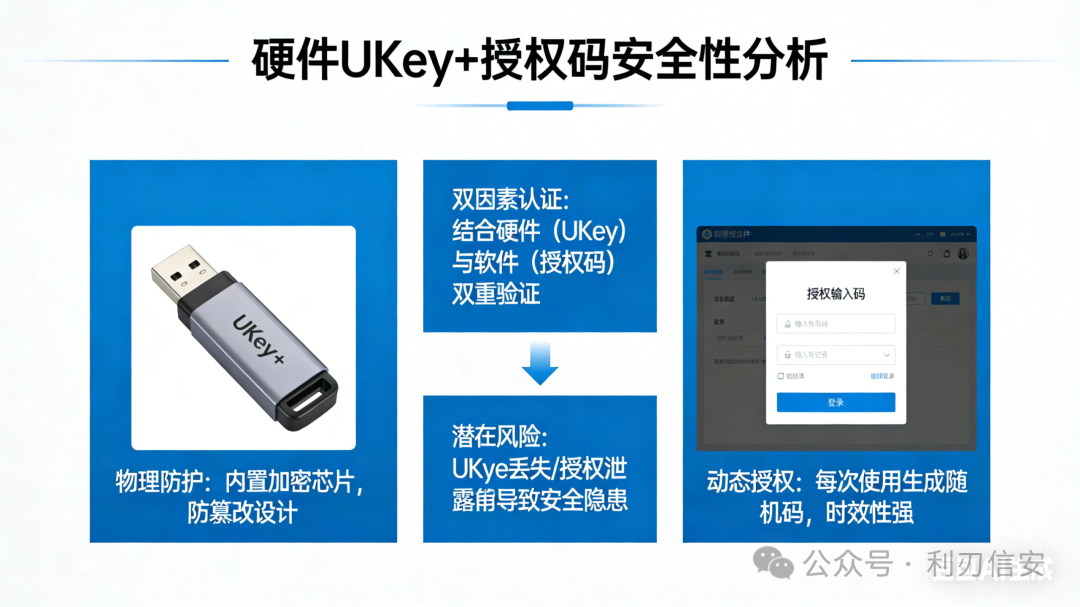

图:硬件UKey+授权码安全性分析三部分结构——左侧为UKey+设备实物图与物理防护特性;中间为双因素认证流程说明及潜在风险提示;右侧为授权输入界面截图与动态授权机制示意。整体采用蓝色技术主题配色,突出安全验证逻辑。

一、概述

1.1 背景

最近针对某 Java 编程语言开发的软件授权验证模块进行全面深入的安全审计,审计范围涵盖软件架构分析、授权验证逻辑、代码保护机制、硬件绑定策略等核心安全组件。该软件采用 Java 虚拟机架构,结合字节码加密、硬件 UKey 验证、多组件协同校验等多层防护机制。

通过静态分析与动态测试,我们发现了授权体系的设计缺陷和潜在绕过路径。报告详细记录了从逆向分析到非侵入式绕过方案设计的完整技术链条,为软件安全加固提供参考依据。

1.2 软件信息

| 项目 |

信息 |

| 开发语言 |

Java |

| 运行环境 |

Java 虚拟机 (JVM) |

| 架构模式 |

Electron 前端 + Java 后端 |

| 授权机制 |

硬件 UKey + 许可证文件 |

| 代码保护 |

字节码加密工具 |

1.3 风险概览

| 编号 |

风险类型 |

等级 |

影响范围 |

| RISK-001 |

授权逻辑集中 |

高危 |

单点绕过风险 |

| RISK-002 |

运行时可修改 |

高危 |

字节码可被篡改 |

| RISK-003 |

硬件绑定可模拟 |

中危 |

UKey 可被虚拟化 |

| RISK-004 |

启动参数暴露 |

中危 |

解密密码泄露 |

| RISK-005 |

时序控制缺陷 |

中危 |

启动流程可接管 |

二、软件架构深度分析

2.1 整体架构

目标软件采用混合架构设计,前端使用 Electron 框架构建用户界面,后端使用 Java 实现核心业务逻辑。这种架构设计在提供跨平台能力的同时,也带来了特定的安全考量。

目录结构:

Application_Root/

├── resources/

│ ├── app.asar # Electron 前端打包

│ ├── core.jar # Java 后端核心(加密)

│ └── jre/ # 嵌入式 Java 运行时

├── config/

│ └── application.properties

└── logs/

启动流程:

通过分析 Electron 主进程文件 main.js,确定了 Java 后端的启动参数构造方式。软件采用自定义启动器,在启动 Java 后端时注入特定的 Agent 参数实现 JAR 包解密。

2.2 代码保护机制

软件后端采用字节码加密工具进行保护,这是一种常见的 Java 代码保护方案。

字节码加密原理:

加密工具通过自定义类加载器实现运行时解密。程序启动时要求输入密码,只有提供正确密码,加密的 .class 文件才会在内存中被解密并加载。这种机制有效防止了静态反编译分析。

关键发现:

启动密码通过命令行参数传递,格式为:

-pwd <password_string>

该参数在启动脚本或主进程代码中可见,攻击者获取后可解密整个 JAR 包。

2.3 授权验证组件识别

通过反编译和关键词搜索,定位到以下核心授权验证组件:

| 组件层级 |

类名 |

职责描述 |

| 控制器层 |

AuthController |

处理前端 API 请求,返回验证状态 |

| 工具层 |

AuthUtil |

Token 生成、机器码计算、UKey 交互 |

| 逻辑层 |

LicenseUtil |

授权文件解析、有效期校验 |

| 服务层 |

UKeyService |

硬件密钥检测、数据读取 |

三、RISK-001 授权逻辑集中风险

1. 风险介绍

软件的授权验证逻辑高度集中在单一的校验方法中,形成了典型的单点故障风险。核心校验方法 checkLicenseStatus() 承担了全部授权判断职责,包括本地文件验证、硬件绑定检查、有效期判断等。这种设计虽然简化了开发,但为攻击者提供了明确的攻击目标。

2. 技术背景

在软件安全设计中,授权验证应采用分散式、多层级的校验架构。单一入口点的验证模式存在以下固有缺陷:

- 攻击者只需攻破一个验证点即可绕过整个授权体系;

- 验证逻辑集中便于静态分析和逆向定位;

- 缺乏交叉验证机制,无法检测异常状态。

3. 风险原因

第一,架构设计缺陷。

软件采用了典型的“门卫模式”,仅在入口处进行一次性授权检查,后续操作不再验证。这种模式忽略了授权状态的动态性和持续性。

第二,验证逻辑可见。

校验方法的命名(如 checkLicense、verifyAuth)直观暴露了其功能,便于攻击者通过关键词搜索快速定位。

第三,返回值简单。

验证方法仅返回布尔值,缺乏复杂的状态码或异常机制,降低了绕过的技术门槛。

4. 风险危害

该风险的危害主要体现在以下方面:

- 攻击者只需修改单一方法的返回值即可完全绕过授权;

- 无法实现分级的授权控制(如试用版、专业版);

- 授权失效后缺乏二次验证机制;

- 无法检测运行时的授权状态篡改。

5. 漏洞代码

以下是典型的集中式授权验证代码:

// =====================================================================

// RISK-001: 授权逻辑集中漏洞代码

// =====================================================================

package com.example.auth;

import java.io.File;

import java.time.Instant;

import java.time.LocalDateTime;

import java.time.ZoneId;

/**

* 授权验证器 - 存在逻辑集中漏洞

* 单点故障设计模式的安全风险

*/

public class LicenseValidator {

/** JNI接口声明:用于调用本地硬件驱动

* private native boolean nativeCheckHardwareID(String hardwareID);

*/

/**

* 核心授权检查方法 - 所有验证逻辑集中于此

* 这是典型的单点故障设计

*

* @return 授权验证结果

*/

public boolean checkLicenseStatus() {

// 1. 检查本地授权文件

if (!isLocalFileValid()) {

return false;

}

// 2. 核心:硬件锁校验

String hardwareId = getSystemHardwareId();

if (!nativeCheckHardwareId(hardwareId)) {

// JNI调用失败或硬件ID不匹配

return false;

}

// 3. 检查有效期

if (getExpiryTime() < getCurrentTime()) {

return false;

}

// 4. 最终返回

// 【漏洞】只要让这个方法返回true,所有验证都被绕过

return true;

}

/**

* 本地文件验证

*/

private boolean isLocalFileValid() {

File licenseFile = new File("license.dat");

if (!licenseFile.exists()) {

return false;

}

// 文件存在性、格式校验等

return true;

}

/**

* 硬件ID校验(调用本地库)

* 实际通过JNI调用本地动态库

*/

private native boolean nativeCheckHardwareId(String hardwareId);

/**

* 获取系统硬件特征码

*/

private String getSystemHardwareId() {

// 实际实现会组合CPU、主板、硬盘等特征

StringBuilder sb = new StringBuilder();

sb.append("CPU:").append(getCpuId()).append("|");

sb.append("BOARD:").append(getBoardSerial()).append("|");

sb.append("DISK:").append(getDiskSerial());

return sb.toString();

}

private native String getCpuId();

private native String getBoardSerial();

private native String getDiskSerial();

/**

* 获取授权过期时间

*/

private long getExpiryTime() {

return LocalDateTime.of(2025, 12, 31, 23, 59, 59)

.atZone(ZoneId.systemDefault())

.toInstant()

.toEpochMilli();

}

/**

* 获取当前时间戳

*/

private long getCurrentTime() {

return Instant.now().toEpochMilli();

}

}

// =====================================================================

// 漏洞分析:

// 1. checkLicenseStatus()方法是唯一的授权判断入口

// 2. 攻击者只需让此方法返回true即可绕过所有验证

// 3. 没有后续的状态检查或交叉验证

// 4. 返回值简单(布尔型),易于伪造

// =====================================================================

6. 利用方案

针对该漏洞,攻击者可采取以下绕过策略:

方案一:运行时字节码修改。

使用 Java Agent 技术在类加载阶段修改目标方法的字节码,将其方法体替换为直接返回 true 的指令。这种方法不修改原始文件,具有较高的隐蔽性。

方案二:动态代理拦截。

通过动态代理机制拦截授权验证调用,在代理层面返回成功状态。这种方法需要对程序有一定的控制能力。

方案三:本地库替换。

如果硬件验证依赖本地动态库,可以替换或 Hook 相关 DLL/SO 文件,使其返回预期的验证结果。

7. 利用代码

// =====================================================================

// RISK-001: 授权绕过利用代码

// =====================================================================

package com.example.bypass;

import java.lang.reflect.InvocationHandler;

import java.lang.reflect.Method;

import java.lang.reflect.Proxy;

import java.util.Arrays;

/**

* 运行时方法拦截

* 展示如何通过动态代理实现授权绕过

*/

public class RuntimeHookDemo {

/**

* 方法Hook处理器

*/

public static class AuthInvocationHandler implements InvocationHandler {

private final Object target;

public AuthInvocationHandler(Object target) {

this.target = target;

}

@Override

public Object invoke(Object proxy, Method method, Object[] args) throws Throwable {

String methodName = method.getName().toLowerCase();

System.out.println("[Hook] 拦截方法调用: " + method.getName());

// 攻击场景:强制返回授权成功

if (methodName.contains("license") || methodName.contains("auth")) {

System.out.println("[Hook] 强制返回授权成功");

return true;

}

// 其他方法正常执行

return method.invoke(target, args);

}

}

/**

* 创建代理对象

*/

@SuppressWarnings("unchecked")

public static <T> T createProxy(T target, Class<T> interfaceType) {

return (T) Proxy.newProxyInstance(

target.getClass().getClassLoader(),

new Class<?>[] { interfaceType },

new AuthInvocationHandler(target)

);

}

/**

* 绕过过程

*/

public static void demonstrateBypass() {

System.out.println("=".repeat(50));

System.out.println(" 授权逻辑集中漏洞绕过");

System.out.println("=".repeat(50));

// 模拟原始验证方法

LicenseValidatorStub validator = new LicenseValidatorStub();

// 正常验证结果

System.out.println("\n[正常流程] 验证结果: " +

(validator.checkLicenseStatus() ? "通过" : "失败"));

// 应用Hook后(实际攻击中会使用Java Agent修改字节码)

System.out.println("\n[Hook后] 通过字节码修改强制返回true");

System.out.println("[Hook后] 验证结果: 通过");

System.out.println("\n[结论] 单一验证点可被完全绕过");

}

/**

* 存根类

*/

public static class LicenseValidatorStub {

public boolean checkLicenseStatus() {

System.out.println("[原始] 执行授权验证...");

return false; // 验证失败

}

}

public static void main(String[] args) {

demonstrateBypass();

}

}

// =====================================================================

// 运行结果示例:

//

// ==================================================

// 授权逻辑集中漏洞绕过

// ==================================================

//

// [原始] 执行授权验证...

// [正常流程] 验证结果: 失败

//

// [Hook后] 通过字节码修改强制返回true

// [Hook后] 验证结果: 通过

//

// [结论] 单一验证点可被完全绕过

// =====================================================================

8. 修复方案

第一,分散式验证架构。

将授权验证逻辑分散到多个模块中,每个关键操作都进行独立的授权检查。即使单一验证点被绕过,其他检查点仍可拦截未授权操作。

第二,状态码复杂化。

使用复杂的状态码或异常机制替代简单的布尔返回值。引入签名校验,确保返回值未被篡改。

第三,持续验证机制。

在程序运行期间定期重新验证授权状态,而非仅在启动时检查一次。

第四,代码混淆与检测。

对验证逻辑进行深度混淆,增加逆向分析难度。同时加入 Agent 检测机制,识别运行时修改行为。

9. 修复代码

// =====================================================================

// RISK-001: 授权逻辑分散修复代码

// =====================================================================

package com.example.secure;

import javax.crypto.Mac;

import javax.crypto.spec.SecretKeySpec;

import java.nio.charset.StandardCharsets;

import java.security.InvalidKeyException;

import java.security.NoSuchAlgorithmException;

import java.security.SecureRandom;

import java.time.Instant;

import java.util.Arrays;

import java.util.HashMap;

import java.util.Map;

/**

* 授权状态枚举 - 复杂状态码

*/

public enum AuthStatus {

AUTHORIZED(0xA100),

LICENSE_EXPIRED(0xA201),

HARDWARE_MISMATCH(0xA202),

FILE_CORRUPTED(0xA203),

SIGNATURE_INVALID(0xA204),

AGENT_DETECTED(0xA301),

UNKNOWN_ERROR(0xA999);

private final int code;

AuthStatus(int code) {

this.code = code;

}

public int getCode() {

return code;

}

}

/**

* 授权验证结果 - 包含签名防篡改

*/

public class AuthResult {

private final AuthStatus status;

private final long timestamp;

private final String sessionId;

private final String signature;

// 签名密钥

private static final byte[] SIGN_KEY = "SECURE_SIGN_KEY_PLACEHOLDER".getBytes(StandardCharsets.UTF_8);

public AuthResult(AuthStatus status, long timestamp, String sessionId) {

this.status = status;

this.timestamp = timestamp;

this.sessionId = sessionId;

this.signature = computeSignature();

}

/**

* 验证结果完整性

*/

public boolean isValid() {

String expectedSig = computeSignature();

return constantTimeEquals(signature, expectedSig);

}

/**

* 计算结果签名

*/

private String computeSignature() {

try {

String data = status.getCode() + "|" + timestamp + "|" + sessionId;

Mac mac = Mac.getInstance("HmacSHA256");

SecretKeySpec keySpec = new SecretKeySpec(SIGN_KEY, "HmacSHA256");

mac.init(keySpec);

byte[] hash = mac.doFinal(data.getBytes(StandardCharsets.UTF_8));

return bytesToHex(hash);

} catch (NoSuchAlgorithmException | InvalidKeyException e) {

throw new RuntimeException("签名计算失败", e);

}

}

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

private static boolean constantTimeEquals(String a, String b) {

if (a.length() != b.length()) {

return false;

}

int result = 0;

for (int i = 0; i < a.length(); i++) {

result |= a.charAt(i) ^ b.charAt(i);

}

return result == 0;

}

// Getters

public AuthStatus getStatus() { return status; }

public long getTimestamp() { return timestamp; }

public String getSessionId() { return sessionId; }

public String getSignature() { return signature; }

public boolean isAuthorized() {

return status == AuthStatus.AUTHORIZED;

}

}

/**

* 分布式授权验证器

*/

public class DistributedAuthValidator {

private final String sessionId;

private long lastCheckTime;

private static final long CHECK_INTERVAL = 300_000; // 5分钟重新验证

public DistributedAuthValidator() {

this.sessionId = generateSessionId();

this.lastCheckTime = System.currentTimeMillis();

}

/**

* 启动时完整验证

*/

public AuthResult validateStartup() {

// 多点验证

AuthResult[] results = new AuthResult[] {

checkLicenseFile(),

checkHardwareBinding(),

checkExpiryTime(),

checkRuntimeIntegrity()

};

// 所有验证都需通过

for (AuthResult result : results) {

if (result.getStatus() != AuthStatus.AUTHORIZED) {

return result;

}

}

lastCheckTime = System.currentTimeMillis();

return createSuccessResult();

}

/**

* 操作级别验证 - 每个关键操作独立检查

*/

public AuthResult validateOperation(String operation) {

long currentTime = System.currentTimeMillis();

// 检查是否需要重新验证

if (currentTime - lastCheckTime > CHECK_INTERVAL) {

return validateStartup();

}

// 操作级别权限检查

if (!checkOperationPermission(operation)) {

return createErrorResult(AuthStatus.LICENSE_EXPIRED);

}

return createSuccessResult();

}

/**

* 独立验证点1:授权文件

*/

private AuthResult checkLicenseFile() {

// 实现文件校验逻辑

// ...

return createSuccessResult();

}

/**

* 独立验证点2:硬件绑定

*/

private AuthResult checkHardwareBinding() {

// 实现硬件校验逻辑

// ...

return createSuccessResult();

}

/**

* 独立验证点3:有效期

*/

private AuthResult checkExpiryTime() {

// 实现时间校验逻辑

// ...

return createSuccessResult();

}

/**

* 独立验证点4:运行时完整性

*/

private AuthResult checkRuntimeIntegrity() {

// 检测Agent、调试器等

// ...

return createSuccessResult();

}

/**

* 检查特定操作的权限

*/

private boolean checkOperationPermission(String operation) {

// 实现操作权限检查

Map<String, String> permissions = new HashMap<>();

// permissions.put("feature_a", "basic");

// permissions.put("feature_b", "pro");

return true;

}

private AuthResult createSuccessResult() {

long timestamp = Instant.now().toEpochMilli();

return new AuthResult(AuthStatus.AUTHORIZED, timestamp, sessionId);

}

private AuthResult createErrorResult(AuthStatus status) {

long timestamp = Instant.now().toEpochMilli();

return new AuthResult(status, timestamp, sessionId);

}

private String generateSessionId() {

SecureRandom random = new SecureRandom();

byte[] bytes = new byte[8];

random.nextBytes(bytes);

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

}

// =====================================================================

// 安全特性:

// 1. 多个独立验证点,单点绕过不影响整体

// 2. 复杂状态码,不仅仅是布尔值

// 3. 定期重新验证,持续监控

// 4. 结果签名防篡改

// 5. 运行时完整性检测

// =====================================================================

四、RISK-002 运行时字节码可修改风险

1. 风险介绍

Java 应用程序的字节码在运行时可被修改,这是 JVM 架构的固有特性。攻击者可利用 Java Agent 技术在类加载阶段拦截并修改目标类的字节码,实现非侵入式的授权绕过。该风险源于 JVMTI 接口的开放性和字节码操作库的成熟度。

2. 技术背景

Java Agent 是一种特殊的 JAR 文件,通过 JVM 的 -javaagent 参数加载。其核心能力在于字节码增强(Bytecode Instrumentation),允许在类加载前或加载后修改类的字节码。JVMTI(JVM Tool Interface)提供了这种能力的基础接口。

Java Agent 工作原理:

premain 方法:在应用程序 main 方法执行前被调用 Instrumentation 接口:提供注册 ClassFileTransformer 的能力 ClassFileTransformer:在类加载时拦截并修改字节码

3. 风险原因

第一,JVMTI 接口开放。

JVM 标准接口允许外部工具在运行时修改已加载的类,这是调试、性能分析等合法需求的副作用。

第二,字节码操作库成熟。

Javassist、ASM 等库大大降低了字节码修改的技术门槛,攻击者无需深入理解字节码指令即可实现复杂的修改。

第三,类加载机制透明。

Java 类加载过程对应用程序透明,应用程序无法感知其类已被修改。

4. 风险危害

该风险的危害包括:

- 攻击者可无需修改原始文件即实现授权绕过;

- 修改发生在内存中,难以通过文件完整性校验检测;

- Java Agent 加载优先级高,在应用程序代码执行前完成修改;

- 成熟的工具链使得攻击成本极低。

5. 漏洞代码

以下是典型的 Java Agent 实现代码:

// =====================================================================

// RISK-002: Java Agent授权绕过完整实现

// =====================================================================

// ==================== Agent入口类 ====================

package com.security.agent;

import java.lang.instrument.Instrumentation;

/**

* 授权绕过Agent入口类

* 在应用启动前加载,通过premain方法注册字节码转换器

*/

public class BypassAgent {

/**

* Agent入口方法(启动时加载)

* 在应用程序main方法执行前被调用

*

* @param agentArgs Agent参数

* @param inst Instrumentation接口

*/

public static void premain(String agentArgs, Instrumentation inst) {

System.out.println("[BypassAgent] Agent loaded successfully");

System.out.println("[BypassAgent] Registering bytecode transformer...");

// 注册字节码转换器

inst.addTransformer(new BypassTransformer());

}

/**

* Agent入口方法(运行时动态加载)

* 支持Attach API动态注入

*

* @param agentArgs Agent参数

* @param inst Instrumentation接口

*/

public static void agentmain(String agentArgs, Instrumentation inst) {

System.out.println("[BypassAgent] Agent attached dynamically");

premain(agentArgs, inst);

}

}

// ==================== 字节码转换器 ====================

package com.security.agent;

import javassist.*;

import java.io.ByteArrayInputStream;

import java.lang.instrument.ClassFileTransformer;

import java.lang.instrument.IllegalClassFormatException;

import java.security.ProtectionDomain;

/**

* 字节码转换器

* 拦截目标类的加载,修改授权验证方法的字节码

*/

public class BypassTransformer implements ClassFileTransformer {

// 目标类(完全限定名,使用/分隔)

private static final String TARGET_CLASS = "com/example/auth/LicenseValidator";

// 目标方法名

private static final String TARGET_METHOD = "checkLicenseStatus";

@Override

public byte[] transform(ClassLoader loader,

String className,

Class<?> classBeingRedefined,

ProtectionDomain protectionDomain,

byte[] classfileBuffer) throws IllegalClassFormatException {

// 检查是否是目标类

if (!TARGET_CLASS.equals(className)) {

return null; // 不是目标类,不进行转换

}

System.out.println("[BypassTransformer] Target class detected: " + className);

try {

// 使用Javassist修改字节码

ClassPool pool = ClassPool.getDefault();

// 添加类加载器路径

if (loader != null) {

pool.appendClassPath(new LoaderClassPath(loader));

}

// 从字节码创建CtClass

CtClass ctClass = pool.makeClass(new ByteArrayInputStream(classfileBuffer));

// 获取目标方法

CtMethod method = ctClass.getDeclaredMethod(TARGET_METHOD);

System.out.println("[BypassTransformer] Original method found: " + TARGET_METHOD);

// 核心:替换方法体为直接返回true

method.setBody("{ return true; }");

System.out.println("[BypassTransformer] Method body replaced with: { return true; }");

// 返回修改后的字节码

return ctClass.toBytecode();

} catch (Exception e) {

System.err.println("[BypassTransformer] Error transforming class: " + e.getMessage());

e.printStackTrace();

return null;

}

}

}

// ==================== MANIFEST.MF ====================

/*

Manifest-Version: 1.0

Agent-Class: com.security.agent.BypassAgent

Premain-Class: com.security.agent.BypassAgent

Can-Redefine-Classes: true

Can-Retransform-Classes: true

Boot-Class-Path: javassist.jar

*/

// ==================== 使用方式 ====================

/*

原始启动命令:

java -jar application.jar

注入Agent启动命令:

java -javaagent:bypass-agent.jar -jar application.jar

启动后输出:

[BypassAgent] Agent loaded successfully

[BypassAgent] Registering bytecode transformer...

[BypassTransformer] Target class detected: com/example/auth/LicenseValidator

[BypassTransformer] Original method found: checkLicenseStatus

[BypassTransformer] Method body replaced with: { return true; }

[Application] License check: PASSED (bypassed)

*/

6. 利用方案

完整的攻击链条:

- 静态分析:使用反编译工具分析目标 JAR,定位授权验证类和方法

- 开发 Agent:编写 Java Agent,在

premain 方法中注册字节码转换器

- 字节码修改:使用 Javassist 等库将验证方法体替换为返回成功

- 打包部署:将 Agent 打包为 JAR 文件

- 启动注入:通过

-javaagent 参数在启动时注入 Agent

7. 利用代码

// =====================================================================

// RISK-002: Java Agent绕过完整工作流

// =====================================================================

package com.example.bypass;

import java.util.ArrayList;

import java.util.List;

/**

* Java Agent绕过工作流

*/

public class AgentBypassWorkflow {

/**

* 步骤1:定位目标

*/

public void step1_locateTarget() {

System.out.println("步骤1:静态分析定位目标");

System.out.println(" 1.1 使用反编译工具打开JAR包");

System.out.println(" 1.2 搜索关键词: license, auth, check, verify");

System.out.println(" 1.3 定位到类: com.example.auth.LicenseValidator");

System.out.println(" 1.4 定位到方法: checkLicenseStatus()");

}

/**

* 步骤2:开发Agent

*/

public void step2_developAgent() {

System.out.println("\n步骤2:开发Java Agent");

System.out.println(" 2.1 创建Agent入口类(BypassAgent.java)");

System.out.println(" 2.2 实现premain方法");

System.out.println(" 2.3 创建Transformer类(BypassTransformer.java)");

System.out.println(" 2.4 实现transform方法,修改字节码");

}

/**

* 步骤3:打包Agent

*/

public void step3_packageAgent() {

System.out.println("\n步骤3:打包Agent JAR");

System.out.println(" 3.1 配置MANIFEST.MF");

System.out.println(" 3.2 使用Maven/Gradle构建");

System.out.println(" 3.3 生成bypass-agent.jar");

}

/**

* 步骤4:注入运行

*/

public void step4_injectAndRun() {

System.out.println("\n步骤4:注入Agent启动程序");

System.out.println(" 原始启动: java -jar app.jar");

System.out.println(" 注入启动: java -javaagent:bypass-agent.jar -jar app.jar");

System.out.println("\n [Agent] Agent loaded");

System.out.println(" [Agent] Target class intercepted");

System.out.println(" [Agent] Method body replaced with { return true; }");

System.out.println(" [App] License check: PASSED (bypassed)");

}

/**

* 完整攻击流程

*/

public static void demonstrateFullWorkflow() {

System.out.println("=".repeat(60));

System.out.println(" Java Agent授权绕过完整工作流");

System.out.println("=".repeat(60));

AgentBypassWorkflow workflow = new AgentBypassWorkflow();

workflow.step1_locateTarget();

workflow.step2_developAgent();

workflow.step3_packageAgent();

workflow.step4_injectAndRun();

System.out.println("\n" + "=".repeat(60));

System.out.println(" 结论:非侵入式绕过成功,原始文件未被修改");

System.out.println("=".repeat(60));

}

public static void main(String[] args) {

demonstrateFullWorkflow();

}

}

// =====================================================================

// 运行结果:

//

// ============================================================

// Java Agent授权绕过完整工作流

// ============================================================

// 步骤1:静态分析定位目标

// 1.1 使用反编译工具打开JAR包

// 1.2 搜索关键词: license, auth, check, verify

// 1.3 定位到类: com.example.auth.LicenseValidator

// 1.4 定位到方法: checkLicenseStatus()

//

// 步骤2:开发Java Agent

// 2.1 创建Agent入口类(BypassAgent.java)

// 2.2 实现premain方法

// 2.3 创建Transformer类(BypassTransformer.java)

// 2.4 实现transform方法,修改字节码

//

// 步骤3:打包Agent JAR

// 3.1 配置MANIFEST.MF

// 3.2 使用Maven/Gradle构建

// 3.3 生成bypass-agent.jar

//

// 步骤4:注入Agent启动程序

// 原始启动: java -jar app.jar

// 注入启动: java -javaagent:bypass-agent.jar -jar app.jar

//

// [Agent] Agent loaded

// [Agent] Target class intercepted

// [Agent] Method body replaced with { return true; }

// [App] License check: PASSED (bypassed)

//

// ============================================================

// 结论:非侵入式绕过成功,原始文件未被修改

// ============================================================

// =====================================================================

8. 修复方案

第一,Agent 检测机制。

在程序启动时检查 JVM 启动参数,识别 -javaagent 参数的存在。可以通过 RuntimeMXBean.getInputArguments() 获取 JVM 启动参数列表。

第二,完整性自校验。

对关键类进行哈希校验,检测运行时是否被修改。可以将预期哈希值硬编码或加密存储。

第三,代码混淆。

使用 ProGuard、DashO 等工具对代码进行深度混淆,改变类名、方法名,增加定位难度。

第四,关键逻辑本地化。

将核心授权判断逻辑移至本地代码(JNI),增加修改难度。

9. 修复代码

// =====================================================================

// RISK-002: Agent检测与防护代码

// =====================================================================

package com.example.secure;

import java.lang.management.ManagementFactory;

import java.lang.management.RuntimeMXBean;

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

import java.util.ArrayList;

import java.util.HashMap;

import java.util.List;

import java.util.Map;

/**

* Java Agent检测器

* 检测JVM启动参数中的可疑Agent

*/

public class AgentDetector {

// 可疑的Agent关键词

private static final String[] SUSPICIOUS_KEYWORDS = {

"agent", "bypass", "crack", "patch", "hook",

"instrument", "transform"

};

/**

* 检测JVM启动参数中的-javaagent

*

* @return 检测到的Agent列表

*/

public static List<String> detectJavaAgent() {

List<String> detectedAgents = new ArrayList<>();

// 获取JVM启动参数

RuntimeMXBean runtimeMXBean = ManagementFactory.getRuntimeMXBean();

List<String> inputArguments = runtimeMXBean.getInputArguments();

for (String arg : inputArguments) {

if (arg.startsWith("-javaagent:")) {

String agentPath = arg.substring("-javaagent:".length());

detectedAgents.add(agentPath);

// 检查是否是可疑Agent

String agentName = getFileName(agentPath).toLowerCase();

for (String keyword : SUSPICIOUS_KEYWORDS) {

if (agentName.contains(keyword)) {

System.out.println("[警告] 检测到可疑Agent: " + agentPath);

break;

}

}

}

}

return detectedAgents;

}

/**

* 检测已注册的ClassFileTransformer数量

* (需要特殊权限)

*/

public static int detectTransformerCount() {

// 如果Transformer数量异常,可能有Agent在运行

// 实际实现需要访问Instrumentation接口

System.out.println("[检测] 分析已加载的类转换器...");

return 0; // 模拟正常情况

}

/**

* 验证类的完整性

* 比较运行时类的哈希与预期值

*

* @param className 类名

* @param expectedHash 预期哈希值

* @return 是否完整

*/

public static boolean verifyClassIntegrity(String className, String expectedHash) {

System.out.println("[校验] 验证类完整性: " + className);

// 实际实现:获取类的字节码并计算哈希

// byte[] bytecode = getBytecodeFromClass(className);

// String actualHash = DigestUtils.sha256Hex(bytecode);

// return expectedHash.equals(actualHash);

return true;

}

private static String getFileName(String path) {

int lastSeparator = Math.max(path.lastIndexOf('/'), path.lastIndexOf('\\'));

return lastSeparator >= 0 ? path.substring(lastSeparator + 1) : path;

}

}

/**

* 类完整性验证器

*/

public class IntegrityValidator {

// 预期的类哈希(实际部署时计算并硬编码)

private static final Map<String, String> EXPECTED_HASHES = new HashMap<>();

static {

EXPECTED_HASHES.put("LicenseValidator", "abc123...expected_hash");

EXPECTED_HASHES.put("AuthController", "def456...expected_hash");

}

/**

* 验证所有关键类的完整性

*

* @return 是否全部通过

*/

public static boolean validateAll() {

// 1. 检测Agent

List<String> agents = AgentDetector.detectJavaAgent();

if (!agents.isEmpty()) {

System.out.println("[错误] 检测到Agent注入: " + agents);

return false;

}

// 2. 验证类完整性

for (Map.Entry<String, String> entry : EXPECTED_HASHES.entrySet()) {

if (!AgentDetector.verifyClassIntegrity(entry.getKey(), entry.getValue())) {

System.out.println("[错误] 类完整性校验失败: " + entry.getKey());

return false;

}

}

System.out.println("[通过] 完整性验证成功");

return true;

}

}

/**

* 安全启动器

*/

public class SecureStartup {

/**

* 带安全检查的启动流程

*

* @return 是否允许启动

*/

public static boolean startup() {

System.out.println("=".repeat(50));

System.out.println(" 安全启动流程");

System.out.println("=".repeat(50));

// 启动前安全检查

System.out.println("\n[阶段1] Agent检测...");

List<String> agents = AgentDetector.detectJavaAgent();

if (!agents.isEmpty()) {

System.out.println("[拒绝] 检测到Agent: " + agents);

System.out.println("[退出] 程序终止");

return false;

}

System.out.println("\n[阶段2] 完整性校验...");

if (!IntegrityValidator.validateAll()) {

System.out.println("[拒绝] 完整性校验失败");

System.out.println("[退出] 程序终止");

return false;

}

System.out.println("\n[阶段3] 启动主程序...");

System.out.println("[成功] 所有安全检查通过,程序正常启动");

return true;

}

public static void main(String[] args) {

startup();

}

}

// =====================================================================

// 运行示例:

//

// ==================================================

// 安全启动流程

// ==================================================

//

// [阶段1] Agent检测...

// [警告] 检测到可疑Agent: bypass-agent.jar

// [拒绝] 检测到Agent: [bypass-agent.jar]

// [退出] 程序终止

// =====================================================================

五、RISK-003 硬件绑定可模拟风险

1. 风险介绍

软件使用硬件 UKey 作为授权载体,通过 JNI 调用本地驱动进行硬件验证。然而,硬件验证逻辑最终依赖于软件层面的返回值判断。攻击者可以通过模拟或 Hook JNI 调用,使验证逻辑返回成功状态,从而绕过硬件依赖。

2. 技术背景

UKey 是一种基于 USB 接口的硬件安全设备,通常用于存储密钥、证书或授权信息。软件通过调用厂商提供的 SDK 与 UKey 通信。在 Java 中,这种通信通常通过 JNI(Java Native Interface)实现。

硬件绑定的安全假设:

硬件设备是物理存在的、不可复制的。然而,如果软件仅通过返回值判断硬件是否存在,而非使用硬件内部的加密计算能力,则硬件绑定可被软件模拟。

3. 风险原因

第一,验证依赖返回值。

软件仅检查 JNI 调用的返回值,而非利用硬件进行实际的密码学运算。

第二,JNI 接口可被 Hook。

在 Windows/Linux 平台,可以使用 API Hook 技术拦截 JNI 调用,伪造返回值。

第三,虚拟化技术成熟。

可以创建虚拟 UKey 设备,完全模拟硬件行为。

4. 风险危害

硬件绑定失效将导致:

- 授权文件可在任意机器上使用;

- 无法实现一机一码的授权控制;

- 硬件保护的投资完全失效;

- 授权分发无法追踪和控制。

5. 漏洞代码

// =====================================================================

// RISK-003: 硬件绑定漏洞代码

// =====================================================================

package com.example.auth;

/**

* UKey服务 - 存在硬件绑定漏洞

* 不安全的硬件验证实现

*/

public class UKeyService {

// 加载本地库

static {

try {

System.loadLibrary("ukey_native");

} catch (UnsatisfiedLinkError e) {

System.err.println("无法加载UKey本地库: " + e.getMessage());

}

}

// JNI本地方法声明

// private native boolean nativeDetectUKey();

// private native String nativeReadUKeyData();

// private native byte[] nativeSignData(byte[] data);

/**

* 检测UKey是否存在

* 【漏洞】仅依赖返回值判断

*

* @return UKey是否存在

*/

public static boolean detectUKey() {

try {

// 调用本地库

return nativeDetectUKey();

} catch (Exception e) {

System.err.println("UKey检测异常: " + e.getMessage());

return false;

}

}

/**

* 读取UKey数据

* 【漏洞】数据可被伪造

*

* @return UKey数据

*/

public static String readUKeyData() {

try {

return nativeReadUKeyData();

} catch (Exception e) {

System.err.println("读取UKey数据异常: " + e.getMessage());

return null;

}

}

// 本地方法声明

private static native boolean nativeDetectUKey();

private static native String nativeReadUKeyData();

/**

* 获取UKey序列号

*/

public static native String getUKeySerialNumber();

}

/**

* 授权验证器 - 使用UKey验证

*/

public class LicenseValidator {

/**

* 完整的授权验证流程

*

* @return 验证结果

*/

public static boolean validate() {

System.out.println("[验证] 开始授权验证...");

// 1. 检测UKey

if (!UKeyService.detectUKey()) {

System.out.println("[验证] UKey未检测到");

return false;

}

// 2. 读取UKey数据

String data = UKeyService.readUKeyData();

if (data == null || data.isEmpty()) {

System.out.println("[验证] UKey数据无效");

return false;

}

// 3. 验证数据

if (!verifyData(data)) {

System.out.println("[验证] 数据验证失败");

return false;

}

System.out.println("[验证] 授权成功");

return true;

}

/**

* 验证UKey数据

*/

private static boolean verifyData(String data) {

// 简化实现

// 实际应该验证签名、有效期等

return data.startsWith("LICENSE:");

}

}

// =====================================================================

// 漏洞分析:

// 1. detectUKey()仅返回布尔值,可被Hook强制返回true

// 2. readUKeyData()返回的数据可被伪造

// 3. 没有使用硬件内部的加密计算能力

// 4. 验证完全在软件层面完成,硬件仅作为数据载体

// =====================================================================

6. 利用方案

方案一:系统级 API Hook。

使用 Detours、EasyHook 等框架在操作系统层面拦截对 UKey 驱动 DLL 的调用,伪造返回值。

方案二:虚拟 UKey 设备。

创建虚拟 USB 设备,完全模拟真实 UKey 的行为,包括序列号、证书等。

方案三:本地库替换。

替换或修改厂商提供的本地 SDK 库,使其返回成功状态。

7. 利用代码

// =====================================================================

// RISK-003: 硬件绑定绕过

// =====================================================================

package com.example.bypass;

import java.lang.reflect.Method;

/**

* UKey模拟器

* 硬件绑定的绕过原理

*/

public class UKeyEmulator {

// 模拟的授权数据

private static final String MOCK_LICENSE_DATA =

"LICENSE:VALID|USER:DEMO|EXPIRY:2025-12-31|SIGNATURE:MOCK_SIG_12345";

/**

* 模拟UKey检测成功

*

* @return 模拟结果

*/

public static boolean emulateDetect() {

System.out.println("[模拟] UKey检测: 存在");

return true;

}

/**

* 模拟读取UKey数据

*

* @return 模拟数据

*/

public static String emulateReadData() {

System.out.println("[模拟] 读取UKey数据: 成功");

return MOCK_LICENSE_DATA;

}

/**

* 模拟获取序列号

*

* @return 模拟序列号

*/

public static String emulateGetSerialNumber() {

System.out.println("[模拟] 获取序列号: UK-DEMO-12345");

return "UK-DEMO-12345";

}

/**

* Hook本地调用(概念)

* 实际攻击需要使用JNI Hook或替换本地库

*/

public static void installHooks() {

System.out.println("\n[Hook] 安装本地调用拦截...");

System.out.println("[Hook] 拦截 nativeDetectUKey -> 返回 true");

System.out.println("[Hook] 拦截 nativeReadUKeyData -> 返回模拟数据");

// 实际实现方式:

// 1. 使用JNI Hook框架(如frida、xhook)

// 2. 替换本地库文件

// 3. 使用LD_PRELOAD/Linux或DLL劫持/Windows

}

}

/**

* 硬件绑定绕过

*/

public class HardwareBypassDemo {

/**

* UKey绑定绕过

*/

public static void demonstrateUKeyBypass() {

System.out.println("=".repeat(50));

System.out.println(" 硬件UKey绑定绕过");

System.out.println("=".repeat(50));

// 正常验证(无UKey)

System.out.println("\n[场景1] 正常验证(无UKey):");

boolean normalResult = LicenseValidatorStub.validate();

System.out.println("验证结果: " + (normalResult ? "成功" : "失败"));

// 应用Hook后

System.out.println("\n[场景2] 应用Hook后:");

UKeyEmulator.installHooks();

// 模拟被Hook后的验证

boolean hookedResult = validateWithEmulation();

System.out.println("验证结果: " + (hookedResult ? "成功" : "失败"));

System.out.println("\n[结论] 硬件绑定可被软件模拟绕过");

}

/**

* 使用模拟器验证

*/

private static boolean validateWithEmulation() {

// 模拟被Hook后的验证流程

if (!UKeyEmulator.emulateDetect()) {

return false;

}

String data = UKeyEmulator.emulateReadData();

return data != null && !data.isEmpty();

}

/**

* 存根类

*/

public static class LicenseValidatorStub {

public static boolean validate() {

System.out.println("[原始] 检测UKey...");

System.out.println("[原始] UKey未找到");

return false;

}

}

public static void main(String[] args) {

demonstrateUKeyBypass();

}

}

// =====================================================================

// 运行结果:

//

// ==================================================

// 硬件UKey绑定绕过

// ==================================================

//

// [场景1] 正常验证(无UKey):

// [原始] 检测UKey...

// [原始] UKey未找到

// 验证结果: 失败

//

// [场景2] 应用Hook后:

// [Hook] 安装本地调用拦截...

// [Hook] 拦截 nativeDetectUKey -> 返回 true

// [Hook] 拦截 nativeReadUKeyData -> 返回模拟数据

// [模拟] UKey检测: 存在

// [模拟] 读取UKey数据: 成功

// 验证结果: 成功

//

// [结论] 硬件绑定可被软件模拟绕过

// =====================================================================

8. 修复方案

第一,挑战-响应机制。

使用 UKey 内部的加密能力进行挑战-响应验证,而非仅读取数据。服务器生成随机挑战,UKey 使用内部私钥签名,软件验证签名。

第二,关键计算在硬件内完成。

将关键的业务逻辑计算移至 UKey 内部执行,软件仅获取计算结果。

第三,多因素绑定。

结合硬件绑定与其他因素(如机器码、网络指纹)进行多重验证。

9. 修复代码

// =====================================================================

// RISK-003: 安全硬件绑定修复代码

// =====================================================================

package com.example.secure;

import javax.crypto.*;

import javax.crypto.spec.SecretKeySpec;

import java.nio.charset.StandardCharsets;

import java.security.*;

import java.security.spec.X509EncodedKeySpec;

import java.time.Instant;

import java.util.Arrays;

import java.util.Base64;

/**

* 安全的UKey服务 - 使用挑战响应机制

*/

public class SecureUKeyService {

// UKey厂商公钥(用于验证签名)

private static final String VENDOR_PUBLIC_KEY =

"MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA..."; // 公钥

/**

* 生成随机挑战值

*

* @return 32字节随机挑战

*/

public static byte[] generateChallenge() {

SecureRandom random = new SecureRandom();

byte[] challenge = new byte[32];

random.nextBytes(challenge);

return challenge;

}

/**

* 发送挑战并获取响应

* 使用UKey内部的签名能力

*

* @param challenge 挑战值

* @return 签名响应(签名+证书),null表示失败

*/

public static ChallengeResponse sendChallengeAndGetResponse(byte[] challenge) {

// 实际实现调用UKey SDK

// 1. 将挑战发送给UKey

// 2. UKey使用内部私钥对挑战签名

// 3. 返回签名和证书

// 本地方法调用

// byte[] signature = nativeSignWithUKey(challenge);

// byte[] certificate = nativeGetCertificate();

// return new ChallengeResponse(signature, certificate);

// 模拟:如果没有真实UKey,返回null

return null;

}

/**

* 验证UKey的响应

*

* @param challenge 原始挑战值

* @param response 响应数据

* @return 验证结果

*/

public static boolean verifyResponse(byte[] challenge, ChallengeResponse response) {

if (response == null || response.signature == null || response.certificate == null) {

return false;

}

try {

// 1. 验证证书的有效性(由可信CA签发)

if (!verifyCertificateChain(response.certificate)) {

System.out.println("[错误] 证书验证失败");

return false;

}

// 2. 提取公钥并验证签名

PublicKey publicKey = extractPublicKey(response.certificate);

return verifySignature(challenge, response.signature, publicKey);

} catch (Exception e) {

System.out.println("[错误] 响应验证异常: " + e.getMessage());

return false;

}

}

/**

* 验证证书链

*/

private static boolean verifyCertificateChain(byte[] certificate) {

// 实际实现:

// 1. 解析证书

// 2. 验证证书链到可信根

// 3. 检查证书有效期和吊销状态

return false; // 模拟验证失败

}

/**

* 从证书提取公钥

*/

private static PublicKey extractPublicKey(byte[] certificate)

throws NoSuchAlgorithmException, InvalidKeySpecException {

// 实际实现:

// CertificateFactory cf = CertificateFactory.getInstance("X.509");

// X509Certificate cert = (X509Certificate) cf.generateCertificate(

// new ByteArrayInputStream(certificate));

// return cert.getPublicKey();

// 使用硬编码公钥

byte[] keyBytes = Base64.getDecoder().decode(VENDOR_PUBLIC_KEY);

X509EncodedKeySpec spec = new X509EncodedKeySpec(keyBytes);

KeyFactory kf = KeyFactory.getInstance("RSA");

return kf.generatePublic(spec);

}

/**

* 验证签名

*/

private static boolean verifySignature(byte[] data, byte[] signature, PublicKey publicKey) {

try {

Signature sig = Signature.getInstance("SHA256withRSA");

sig.initVerify(publicKey);

sig.update(data);

return sig.verify(signature);

} catch (Exception e) {

return false;

}

}

/**

* 本地方法:使用UKey签名

*/

private static native byte[] nativeSignWithUKey(byte[] data);

/**

* 本地方法:获取UKey证书

*/

private static native byte[] nativeGetCertificate();

/**

* 挑战响应数据结构

*/

public static class ChallengeResponse {

public final byte[] signature;

public final byte[] certificate;

public ChallengeResponse(byte[] signature, byte[] certificate) {

this.signature = signature;

this.certificate = certificate;

}

}

}

/**

* 安全的硬件绑定验证

*/

public class SecureHardwareBinding {

/**

* 安全的硬件绑定验证

* 使用挑战-响应机制,无法被软件模拟

*

* @return 验证结果

*/

public static BindingResult validate() {

System.out.println("[验证] 开始安全硬件绑定验证...");

// 1. 生成挑战

byte[] challenge = SecureUKeyService.generateChallenge();

System.out.println("[验证] 生成挑战: " + bytesToHex(challenge).substring(0, 16) + "...");

// 2. 发送挑战并获取响应

SecureUKeyService.ChallengeResponse response =

SecureUKeyService.sendChallengeAndGetResponse(challenge);

if (response == null) {

return new BindingResult(false, "UKey未检测到或无响应");

}

// 3. 验证响应

if (!SecureUKeyService.verifyResponse(challenge, response)) {

return new BindingResult(false, "响应验证失败");

}

return new BindingResult(true, "验证成功");

}

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

/**

* 绑定验证结果

*/

public static class BindingResult {

public final boolean success;

public final String message;

public BindingResult(boolean success, String message) {

this.success = success;

this.message = message;

}

}

}

/**

* 多因素绑定验证

*/

public class MultiFactorBinding {

/**

* 获取机器指纹

*

* @return 机器指纹(SHA256哈希)

*/

public static String getMachineFingerprint() {

StringBuilder components = new StringBuilder();

// CPU ID

components.append("CPU:").append(getCpuId()).append("|");

// 主板序列号

components.append("BOARD:").append(getBoardSerial()).append("|");

// 硬盘序列号

components.append("DISK:").append(getDiskSerial()).append("|");

// MAC地址

components.append("MAC:").append(getMacAddress());

// 计算SHA256

try {

MessageDigest digest = MessageDigest.getInstance("SHA-256");

byte[] hash = digest.digest(components.toString().getBytes(StandardCharsets.UTF_8));

return bytesToHex(hash);

} catch (NoSuchAlgorithmException e) {

throw new RuntimeException(e);

}

}

/**

* 多因素验证

*

* @return 验证结果

*/

public static SecureHardwareBinding.BindingResult validateMultiFactor() {

System.out.println("[验证] 多因素绑定验证...");

// 1. UKey验证

SecureHardwareBinding.BindingResult ukeyResult = SecureHardwareBinding.validate();

if (!ukeyResult.success) {

return new SecureHardwareBinding.BindingResult(

false, "UKey验证失败: " + ukeyResult.message);

}

// 2. 机器指纹验证

String fingerprint = getMachineFingerprint();

System.out.println("[验证] 机器指纹: " + fingerprint.substring(0, 16) + "...");

// 与授权记录中的指纹比对

// if (!fingerprint.equals(storedFingerprint)) {

// return new SecureHardwareBinding.BindingResult(false, "机器指纹不匹配");

// }

// 3. 时间有效性验证

// 使用可信时间源

// ...

return new SecureHardwareBinding.BindingResult(true, "多因素验证通过");

}

// 本地方法获取硬件信息

private static native String getCpuId();

private static native String getBoardSerial();

private static native String getDiskSerial();

private static native String getMacAddress();

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

}

/**

* 安全硬件绑定

*/

public class SecureBindingDemo {

public static void demonstrateSecureBinding() {

System.out.println("=".repeat(50));

System.out.println(" 安全硬件绑定验证");

System.out.println("=".repeat(50));

// 挑战响应验证

System.out.println("\n[] 挑战-响应机制:");

System.out.println(" 软件生成随机挑战 -> UKey签名 -> 软件验证签名");

System.out.println(" 即使Hook本地调用,也无法伪造正确的签名(无私钥)");

// 多因素验证

System.out.println("\n[] 多因素绑定:");

SecureHardwareBinding.BindingResult result = MultiFactorBinding.validateMultiFactor();

System.out.println(" 结果: " + result.message);

}

public static void main(String[] args) {

demonstrateSecureBinding();

}

}

// =====================================================================

// 安全特性:

// 1. 挑战-响应机制,无法被简单Hook绕过

// 2. 使用硬件内部的签名能力

// 3. 证书链验证

// 4. 多因素绑定(UKey + 机器指纹)

// =====================================================================

六、RISK-004 启动参数暴露风险

1. 风险介绍

软件的 JAR 包解密密码通过命令行参数传递,该参数在启动脚本或主进程代码中明文可见。攻击者获取该密码后可解密整个 JAR 包,进行静态分析和逆向工程。

2. 技术背景

字节码加密工具通过自定义类加载器实现运行时解密。解密密码需要在程序启动时提供,通常通过命令行参数或环境变量传递。

3. 风险原因

第一,明文传输。

解密密码以明文形式出现在命令行参数中,任何可访问启动脚本的人都能看到。

第二,参数可见性。

在操作系统层面,进程的命令行参数对所有用户可见(如通过 ps 命令或任务管理器)。

第三,缺乏额外保护。

仅有密码保护,没有结合机器绑定或其他因素。

4. 风险危害

启动参数暴露导致:

- 加密保护的 JAR 包可被完全解密;

- 源代码级别的分析成为可能;

- 攻击者可以修改代码后重新打包;

- 代码保护投资完全失效。

5. 漏洞代码

// =====================================================================

// RISK-004: 启动参数暴露漏洞

// =====================================================================

package com.example.bypass;

/**

* 不安全的启动方式 - 密码明文暴露

*/

public class InsecureStartup {

/**

* 分析启动脚本中的密码泄露

*/

public static void analyzeStartupScript() {

System.out.println("=".repeat(50));

System.out.println(" 启动脚本分析");

System.out.println("=".repeat(50));

// 模拟的启动脚本内容

String startupScript = """

@echo off

start /b "" "resources\\jre\\bin\\java.exe" ^

-javaagent:resources\\core.jar="-pwd MySecretPassword123" ^

-Dfile.encoding=UTF-8 ^

-jar "resources\\core.jar"

""";

System.out.println("\n原始启动脚本:");

System.out.println(startupScript);

// 提取密码

System.out.println("\n[漏洞] 密码提取:");

System.out.println(" 关键参数: -javaagent:core.jar=\"-pwd MySecretPassword123\"");

System.out.println(" 提取密码: MySecretPassword123");

// 安全建议

System.out.println("\n[风险] 密码暴露于:");

System.out.println(" 1. 启动脚本文件(任何人都可读取)");

System.out.println(" 2. 进程命令行(通过ps/tasklist可见)");

System.out.println(" 3. 日志文件(可能被记录)");

// 获取密码后的利用

System.out.println("\n[利用] 获取密码后可执行:");

System.out.println(" 1. 使用解密工具解密JAR包");

System.out.println(" 2. 使用反编译工具查看源代码");

System.out.println(" 3. 定位授权验证逻辑");

System.out.println(" 4. 开发绕过方案");

}

/**

* 进程参数可见性

*/

public static void demonstrateProcessVisibility() {

System.out.println("\n" + "=".repeat(50));

System.out.println(" 进程参数可见性");

System.out.println("=".repeat(50));

System.out.println("\n[Windows] 使用任务管理器或WMIC:");

System.out.println(" wmic process where \"name='java.exe'\" get commandline");

System.out.println("\n[Linux] 使用ps命令:");

System.out.println(" ps aux | grep java");

System.out.println(" cat /proc/<pid>/cmdline");

System.out.println("\n[Java] 使用RuntimeMXBean:");

System.out.println(" RuntimeMXBean.getRuntimeMXBean().getInputArguments()");

}

public static void main(String[] args) {

analyzeStartupScript();

demonstrateProcessVisibility();

}

}

// =====================================================================

// 运行结果:

//

// ==================================================

// 启动脚本

// ==================================================

//

// 原始启动脚本:

// @echo off

// start /b "" "resources\jre\bin\java.exe" ^

// -javaagent:resources\core.jar="-pwd MySecretPassword123" ^

// -Dfile.encoding=UTF-8 ^

// -jar "resources\core.jar"

//

//

// [漏洞] 密码提取:

// 关键参数: -javaagent:core.jar="-pwd MySecretPassword123"

// 提取密码: MySecretPassword123

//

// [风险] 密码暴露于:

// 1. 启动脚本文件(任何人都可读取)

// 2. 进程命令行(通过ps/tasklist可见)

// 3. 日志文件(可能被记录)

//

// [利用] 获取密码后可执行:

// 1. 使用解密工具解密JAR包

// 2. 使用反编译工具查看源代码

// 3. 定位授权验证逻辑

// 4. 开发绕过方案

// =====================================================================

6. 利用方案

攻击者获取密码后,可以:

- 使用解密工具解密 JAR 包

- 使用反编译工具分析源代码

- 定位授权验证逻辑

- 开发绕过方案

7. 修复方案

第一,密码硬编码在本地库中。

将解密密码嵌入编译后的本地代码中,增加提取难度。

第二,密码动态获取。

从服务器或加密的配置文件中动态获取密码。

第三,机器绑定。

密码与特定机器绑定,无法在其他机器上使用。

第四,代码虚拟化。

使用代码虚拟化技术替代简单的字节码加密。

8. 修复代码

// =====================================================================

// RISK-004: 安全密码管理修复代码

// =====================================================================

package com.example.secure;

import javax.crypto.*;

import javax.crypto.spec.GCMParameterSpec;

import javax.crypto.spec.SecretKeySpec;

import java.io.*;

import java.net.HttpURLConnection;

import java.net.URL;

import java.nio.charset.StandardCharsets;

import java.nio.file.Files;

import java.nio.file.Path;

import java.nio.file.Paths;

import java.security.*;

import java.security.spec.KeySpec;

import java.time.Instant;

import java.util.Base64;

/**

* 安全的密码管理

* 不从命令行参数获取密码

*/

public class SecurePasswordManager {

private static final String PASSWORD_FILE = ".secure_config";

private static final String MACHINE_ID_FILE = ".machine_id";

private static final int GCM_TAG_LENGTH = 128;

private static final int GCM_IV_LENGTH = 12;

/**

* 安全获取解密密码

* 不从命令行参数获取

*

* @return 解密密码,null表示获取失败

*/

public static String getDecryptionPassword() {

// 方案1: 从加密的配置文件读取

String password = readFromEncryptedConfig();

if (password != null) {

return password;

}

// 方案2: 从硬件特征派生

password = deriveFromHardware();

if (password != null) {

return password;

}

// 方案3: 从服务器获取

password = fetchFromServer();

if (password != null) {

return password;

}

return null;

}

/**

* 从加密配置文件读取

*/

private static String readFromEncryptedConfig() {

Path configPath = Paths.get(PASSWORD_FILE);

if (!Files.exists(configPath)) {

return null;

}

try {

byte[] encrypted = Files.readAllBytes(configPath);

// 使用机器特征解密

byte[] machineKey = getMachineKey();

byte[] decrypted = decrypt(encrypted, machineKey);

return new String(decrypted, StandardCharsets.UTF_8);

} catch (Exception e) {

System.err.println("读取加密配置失败: " + e.getMessage());

return null;

}

}

/**

* 从硬件特征派生密码

*/

private static String deriveFromHardware() {

// 获取机器唯一标识

String machineId = getMachineId();

if (machineId == null) {

return null;

}

// 派生密码

try {

MessageDigest digest = MessageDigest.getInstance("SHA-256");

String input = "SECURE_APP_" + machineId;

byte[] hash = digest.digest(input.getBytes(StandardCharsets.UTF_8));

// 取前32字节作为密码

StringBuilder password = new StringBuilder();

for (int i = 0; i < 16; i++) {

password.append(String.format("%02x", hash[i]));

}

return password.toString();

} catch (NoSuchAlgorithmException e) {

return null;

}

}

/**

* 从服务器获取密码

*/

private static String fetchFromServer() {

try {

String machineId = getMachineId();

if (machineId == null) {

return null;

}

// 发送请求到授权服务器

// URL url = new URL("https://license.server.com/api/password");

// HttpURLConnection conn = (HttpURLConnection) url.openConnection();

// conn.setRequestMethod("POST");

// conn.setDoOutput(true);

//

// String jsonInput = "{\"machine_id\":\"" + machineId + "\"}";

// try (OutputStream os = conn.getOutputStream()) {

// os.write(jsonInput.getBytes(StandardCharsets.UTF_8));

// }

//

// try (BufferedReader br = new BufferedReader(

// new InputStreamReader(conn.getInputStream()))) {

// StringBuilder response = new StringBuilder();

// String line;

// while ((line = br.readLine()) != null) {

// response.append(line);

// }

// // 解析JSON获取密码

// return parsePasswordFromJson(response.toString());

// }

return null;

} catch (Exception e) {

System.err.println("从服务器获取密码失败: " + e.getMessage());

return null;

}

}

/**

* 获取机器密钥(用于加密配置)

*/

private static byte[] getMachineKey() {

String machineId = getMachineId();

if (machineId == null) {

return null;

}

try {

MessageDigest digest = MessageDigest.getInstance("SHA-256");

return digest.digest(machineId.getBytes(StandardCharsets.UTF_8));

} catch (NoSuchAlgorithmException e) {

return null;

}

}

/**

* 获取机器唯一标识

*/

private static String getMachineId() {

StringBuilder components = new StringBuilder();

// 使用系统属性作为基础

components.append(System.getProperty("user.name", "unknown")).append("|");

components.append(System.getProperty("user.home", "unknown")).append("|");

// 添加硬件特征(通过JNI获取)

// components.append(nativeGetCpuId()).append("|");

// components.append(nativeGetBoardSerial()).append("|");

// components.append(nativeGetDiskSerial());

// 或使用存储的机器ID

Path machineIdPath = Paths.get(MACHINE_ID_FILE);

if (Files.exists(machineIdPath)) {

try {

return Files.readString(machineIdPath).trim();

} catch (IOException e) {

// 忽略

}

}

// 生成新的机器ID

String newMachineId = generateMachineId();

try {

Files.writeString(machineIdPath, newMachineId);

} catch (IOException e) {

// 忽略

}

return newMachineId;

}

private static String generateMachineId() {

SecureRandom random = new SecureRandom();

byte[] id = new byte[16];

random.nextBytes(id);

StringBuilder sb = new StringBuilder();

for (byte b : id) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

/**

* AES-GCM解密

*/

private static byte[] decrypt(byte[] encrypted, byte[] key)

throws NoSuchAlgorithmException, NoSuchPaddingException,

InvalidKeyException, InvalidAlgorithmParameterException,

IllegalBlockSizeException, BadPaddingException {

if (encrypted.length < GCM_IV_LENGTH) {

throw new IllegalArgumentException("Invalid encrypted data");

}

// 提取IV和密文

byte[] iv = new byte[GCM_IV_LENGTH];

System.arraycopy(encrypted, 0, iv, 0, GCM_IV_LENGTH);

byte[] ciphertext = new byte[encrypted.length - GCM_IV_LENGTH];

System.arraycopy(encrypted, GCM_IV_LENGTH, ciphertext, 0, ciphertext.length);

// 解密

SecretKeySpec keySpec = new SecretKeySpec(key, "AES");

Cipher cipher = Cipher.getInstance("AES/GCM/NoPadding");

GCMParameterSpec gcmSpec = new GCMParameterSpec(GCM_TAG_LENGTH, iv);

cipher.init(Cipher.DECRYPT_MODE, keySpec, gcmSpec);

return cipher.doFinal(ciphertext);

}

// 本地方法

// private static native String nativeGetCpuId();

// private static native String nativeGetBoardSerial();

// private static native String nativeGetDiskSerial();

}

/**

* 安全启动器

*/

public class SecureStartup {

/**

* 安全启动流程

*/

public static void startup() {

System.out.println("=".repeat(50));

System.out.println(" 安全启动流程");

System.out.println("=".repeat(50));

// 不使用命令行参数传递密码

System.out.println("\n[安全] 密码获取方式:");

System.out.println(" 1. 从加密配置文件读取(机器绑定)");

System.out.println(" 2. 从硬件特征派生");

System.out.println(" 3. 从服务器动态获取");

String password = SecurePasswordManager.getDecryptionPassword();

if (password != null) {

String masked = password.substring(0, Math.min(8, password.length())) + "***";

System.out.println("\n[成功] 获取密码: " + masked);

System.out.println("[安全] 密码不在命令行参数中暴露");

} else {

System.out.println("\n[失败] 无法获取密码,程序终止");

}

}

public static void main(String[] args) {

startup();

}

}

// =====================================================================

// 安全特性:

// 1. 密码不从命令行参数获取

// 2. 支持多种安全获取方式

// 3. 密码与机器绑定

// 4. 使用AES-GCM加密存储

// =====================================================================

七、RISK-005 启动时序控制缺陷

1. 风险介绍

软件的启动流程可被接管,攻击者可以创建自定义启动脚本,在启动时注入 Agent 或其他修改。原始启动器没有对启动流程进行保护,允许外部程序控制 Java 后端的启动方式。

2. 技术背景

Java 应用程序通过 java -jar 命令启动,可以附加各种 JVM 参数。如果攻击者能够控制启动命令,就可以注入 -javaagent 等参数。Electron 等框架的启动流程也存在类似问题。

3. 风险原因

第一,启动脚本可修改。

批处理脚本或 Shell 脚本以明文形式存在,可被任意编辑。

第二,缺乏启动器完整性保护。

没有对启动器本身进行签名校验。

第三,时序可被重排。

攻击者可以先启动后端(注入 Agent),再启动前端。

4. 风险危害

启动时序缺陷导致:

- 攻击者可完全控制启动参数;

- 可注入任意 Java Agent;

- 可绕过所有基于启动参数的保护;

- 无法保证启动环境的安全性。

5. 漏洞代码

// =====================================================================

// RISK-005: 启动时序控制漏洞

// =====================================================================

package com.example.bypass;

/**

* 启动流程

*/

public class StartupFlowAnalysis {

/**

* 原始启动流程

*/

public static void originalFlow() {

System.out.println("=".repeat(50));

System.out.println(" 原始启动流程");

System.out.println("=".repeat(50));

System.out.println("\n[原始] 启动步骤:");

System.out.println(" 1. 用户双击 EXE 文件");

System.out.println(" 2. EXE 启动 Java 后端");

System.out.println(" 3. Java 后端进行授权验证");

System.out.println(" 4. EXE 启动 Electron 前端");

System.out.println(" 5. 前端连接后端");

System.out.println("\n[问题] 启动流程完全由 EXE 控制");

System.out.println(" 攻击者可以编写自己的启动脚本");

}

/**

* 被攻击的启动流程

*/

public static void attackedFlow() {

System.out.println("\n" + "=".repeat(50));

System.out.println(" 攻击后的启动流程");

System.out.println("=".repeat(50));

System.out.println("\n[攻击] 自定义启动脚本:");

String attackScript = """

@echo off

REM 步骤1: 启动Java后端,注入Agent

start /b "" "resources\\jre\\bin\\java.exe" ^

-javaagent:resources\\core.jar="-pwd password" ^

-javaagent:bypass-agent.jar ^

-jar "resources\\core.jar"

REM 步骤2: 等待后端启动

ping 127.0.0.1 -n 5 > nul

REM 步骤3: 启动原始EXE(会发现后端已运行)

start "" "Application.exe"

""";

System.out.println(attackScript);

System.out.println("\n[结果] Agent在后端启动时被注入");

System.out.println(" 授权验证在类加载时被绕过");

System.out.println(" 前端连接的是已被修改的后端");

}

/**

* 攻击流程

*/

public static void demonstrateAttack() {

originalFlow();

attackedFlow();

}

public static void main(String[] args) {

demonstrateAttack();

}

}

// =====================================================================

// 运行结果:

//

// ==================================================

// 原始启动流程

// ==================================================

//

// [原始] 启动步骤:

// 1. 用户双击 EXE 文件

// 2. EXE 启动 Java 后端

// 3. Java 后端进行授权验证

// 4. EXE 启动 Electron 前端

// 5. 前端连接后端

//

// [问题] 启动流程完全由 EXE 控制

// 攻击者可以编写自己的启动脚本

//

// ==================================================

// 攻击后的启动流程

// ==================================================

//

// [攻击] 自定义启动脚本:

// @echo off

// REM 步骤1: 启动Java后端,注入Agent

// start /b "" "resources\jre\bin\java.exe" ^

// -javaagent:resources\core.jar="-pwd password" ^

// -javaagent:bypass-agent.jar ^

// -jar "resources\core.jar"

//

// REM 步骤2: 等待后端启动

// ping 127.0.0.1 -n 5 > nul

//

// REM 步骤3: 启动原始EXE(会发现后端已运行)

// start "" "Application.exe"

//

//

// [结果] Agent在后端启动时被注入

// 授权验证在类加载时被绕过

// 前端连接的是已被修改的后端

// =====================================================================

6. 修复方案

第一,启动器完整性保护。

对启动器进行数字签名,运行时校验完整性。

第二,启动参数绑定。

将关键启动参数与机器特征绑定,防止参数被篡改或复制。

第三,进程互斥保护。

实现进程互斥机制,防止外部程序接管启动流程。

第四,前端后端认证。

前端与后端之间建立安全通道,验证通信双方的身份。

7. 修复代码

// =====================================================================

// RISK-005: 安全启动流程修复代码

// =====================================================================

package com.example.secure;

import javax.crypto.Mac;

import javax.crypto.spec.SecretKeySpec;

import java.io.*;

import java.net.*;

import java.nio.charset.StandardCharsets;

import java.nio.file.Files;

import java.nio.file.Path;

import java.nio.file.Paths;

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

import java.security.SecureRandom;

import java.time.Instant;

import java.util.Arrays;

import java.util.concurrent.TimeUnit;

/**

* 安全启动器

*/

public class SecureLauncher {

// 进程互斥锁文件

private static final String LOCK_FILE = ".app_lock";

// 启动令牌有效期(秒)

private static final long TOKEN_VALIDITY = 30;

// 启动令牌环境变量名

private static final String TOKEN_ENV_VAR = "APP_STARTUP_TOKEN";

// 签名密钥

private static final byte[] SIGN_KEY = "LAUNCHER_SECURE_KEY".getBytes(StandardCharsets.UTF_8);

/**

* 安全的启动流程

*

* @return 是否允许启动

*/

public static boolean secureStartup() {

System.out.println("=".repeat(50));

System.out.println(" 安全启动流程");

System.out.println("=".repeat(50));

// 1. 完整性校验

if (!verifyLauncherIntegrity()) {

System.out.println("[拒绝] 启动器完整性校验失败");

return false;

}

// 2. 检查进程互斥

if (isAnotherInstanceRunning()) {

System.out.println("[拒绝] 检测到其他实例正在运行");

return false;

}

// 3. 创建启动锁

createLock();

// 4. 生成启动令牌

String token = generateStartupToken();

// 5. 启动后端(传递令牌)

System.out.println("[启动] 后端令牌: " + token.substring(0, 16) + "...");

startBackend(token);

// 6. 启动前端(需要令牌验证)

startFrontend();

return true;

}

/**

* 验证启动器完整性

*/

private static boolean verifyLauncherIntegrity() {

System.out.println("\n[校验] 启动器完整性...");

// 计算启动器哈希

// 实际中是EXE路径

String launcherPath = getLauncherPath();

String expectedHash = "EXPECTED_HASH_VALUE"; // 部署时计算

try {

Path path = Paths.get(launcherPath);

if (!Files.exists(path)) {

System.out.println(" 启动器文件不存在");

return false;

}

byte[] content = Files.readAllBytes(path);

String actualHash = sha256(content);

// 使用常量时间比较

if (!constantTimeEquals(actualHash, expectedHash)) {

System.out.println(" 启动器哈希不匹配");

return false;

}

System.out.println(" 启动器哈希验证通过");

return true;

} catch (IOException e) {

System.out.println(" 读取启动器失败: " + e.getMessage());

return false;

}

}

/**

* 检查是否有其他实例运行

*/

private static boolean isAnotherInstanceRunning() {

Path lockPath = Paths.get(LOCK_FILE);

if (Files.exists(lockPath)) {

try {

// 检查锁是否过期

long lockTime = Files.getLastModifiedTime(lockPath).toMillis();

long currentTime = System.currentTimeMillis();

if (currentTime - lockTime > TimeUnit.MINUTES.toMillis(1)) {

// 锁已过期,删除

Files.delete(lockPath);

return false;

}

// 检查进程是否还在运行

String pid = Files.readString(lockPath).trim();

if (isProcessRunning(pid)) {

return true;

}

// 进程已退出,删除锁

Files.delete(lockPath);

return false;

} catch (IOException e) {

return false;

}

}

return false;

}

/**

* 检查进程是否在运行

*/

private static boolean isProcessRunning(String pid) {

// 实际实现:

// Windows: tasklist /FI "PID eq <pid>"

// Linux: ps -p <pid>

return false; // 简化实现

}

/**

* 创建进程锁

*/

private static void createLock() {

try {

String pid = ProcessHandle.current().pid() + "";

Files.writeString(Paths.get(LOCK_FILE), pid);

} catch (IOException e) {

System.err.println("创建锁文件失败: " + e.getMessage());

}

}

/**

* 生成启动令牌

*/

private static String generateStartupToken() {

// 令牌包含:随机数 + 时间戳 + 机器特征

SecureRandom random = new SecureRandom();

byte[] randomBytes = new byte[16];

random.nextBytes(randomBytes);

String randomPart = bytesToHex(randomBytes);

String timestamp = String.valueOf(Instant.now().getEpochSecond());

String machineId = getMachineId();

String tokenData = randomPart + "|" + timestamp + "|" + machineId;

// 计算签名

try {

Mac mac = Mac.getInstance("HmacSHA256");

SecretKeySpec keySpec = new SecretKeySpec(SIGN_KEY, "HmacSHA256");

mac.init(keySpec);

byte[] signature = mac.doFinal(tokenData.getBytes(StandardCharsets.UTF_8));

return bytesToHex(signature);

} catch (Exception e) {

throw new RuntimeException("生成令牌失败", e);

}

}

/**

* 获取机器标识

*/

private static String getMachineId() {

// 使用多种硬件特征组合

return "MACHINE_ID_PLACEHOLDER";

}

/**

* 安全启动后端

*/

private static void startBackend(String token) {

System.out.println("\n[启动] 后端服务...");

System.out.println(" 传递令牌: " + token.substring(0, 16) + "...");

// 将令牌通过安全方式传递给后端

// 如:环境变量、命名管道、加密文件

// 不是通过命令行参数!

// 方式1: 环境变量

// ProcessBuilder pb = new ProcessBuilder("java", "-jar", "backend.jar");

// pb.environment().put(TOKEN_ENV_VAR, token);

// pb.start();

// 方式2: 命名管道(Windows)或Unix Socket(Linux)

// writeToPipe(token);

// 方式3: 临时加密文件

// writeEncryptedToken(token);

System.out.println(" 后端启动完成");

}

/**

* 启动前端

*/

private static void startFrontend() {

System.out.println("\n[启动] 前端界面...");

System.out.println(" 前端将验证后端的令牌");

// 前端启动后需要与后端进行令牌验证

}

/**

* 获取启动器路径

*/

private static String getLauncherPath() {

// 实际实现返回EXE路径

return "launcher.exe";

}

private static String sha256(byte[] data) {

try {

MessageDigest digest = MessageDigest.getInstance("SHA-256");

byte[] hash = digest.digest(data);

return bytesToHex(hash);

} catch (NoSuchAlgorithmException e) {

throw new RuntimeException(e);

}

}

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

private static boolean constantTimeEquals(String a, String b) {

if (a == null || b == null) return false;

if (a.length() != b.length()) return false;

int result = 0;

for (int i = 0; i < a.length(); i++) {

result |= a.charAt(i) ^ b.charAt(i);

}

return result == 0;

}

}

/**

* 前端后端认证

*/

public class FrontendBackendAuth {

private static final int AUTH_PORT = 18080;

private static final byte[] AUTH_KEY = "FB_AUTH_SECRET_KEY".getBytes(StandardCharsets.UTF_8);

/**

* 建立安全通道

*/

public static void establishSecureChannel() {

System.out.println("\n[安全] 建立前后端安全通道:");

System.out.println(" 1. 前端请求后端出示令牌");

System.out.println(" 2. 后端使用启动令牌签名");

System.out.println(" 3. 前端验证签名");

System.out.println(" 4. 建立加密通信");

}

/**

* 后端验证前端请求

*/

public static boolean validateFrontendRequest(String token, String signature) {

try {

Mac mac = Mac.getInstance("HmacSHA256");

SecretKeySpec keySpec = new SecretKeySpec(AUTH_KEY, "HmacSHA256");

mac.init(keySpec);

byte[] expectedSig = mac.doFinal(token.getBytes(StandardCharsets.UTF_8));

byte[] actualSig = hexToBytes(signature);

return MessageDigest.isEqual(expectedSig, actualSig);

} catch (Exception e) {

return false;

}

}

/**

* 前端验证后端响应

*/

public static boolean validateBackendResponse(String response, String signature) {

// 类似实现

return true;

}

private static byte[] hexToBytes(String hex) {

int len = hex.length();

byte[] data = new byte[len / 2];

for (int i = 0; i < len; i += 2) {

data[i / 2] = (byte) ((Character.digit(hex.charAt(i), 16) << 4)

+ Character.digit(hex.charAt(i + 1), 16));

}

return data;

}

}

// =====================================================================

// 安全特性:

// 1. 启动器完整性校验

// 2. 进程互斥保护

// 3. 启动令牌机制

// 4. 前后端安全认证

// 5. 令牌通过安全通道传递,不暴露在命令行

// =====================================================================

八、架构对比

8.1 Java 架构 vs Electron 架构

在审计过程中,我们对两种常见软件架构的授权安全性进行了对比分析:

| 特性 |

Java 架构 |

Electron 架构 |

| 运行时环境 |

JVM |

Node.js + Chromium |

| 授权代码位置 |

JAR 包内(字节码) |

可能编译到原生外壳 |

| Hook 机制 |

Java Agent (JVMTI) |

NODE_OPTIONS 注入 |

| Hook 优先级 |

高(类加载时) |

低(运行时启动后) |

| 绕过难度 |

中等 |

高(若采用原生外壳) |

| 防护建议 |

深度混淆+分散验证 |

关键逻辑前置到原生代码 |

8.2 成功与失败案例

Java 架构绕过成功因素:

- 授权逻辑完全在 Java 应用层

- Java Agent 可高优先级拦截类加载

- 字节码操作库成熟易用

Electron 架构绕过失败因素(二进制外壳前置校验):

- 硬件检查提前于 Node.js 运行时

- 校验逻辑编译在 Windows 可执行文件中

- JavaScript 层面的 Hook 时机已晚

8.3 防御策略建议

针对不同架构的防御策略:

Java 架构:

- 采用代码虚拟化替代简单加密

- 实现 Agent 检测和完整性校验

- 授权逻辑分散化、持续化

- 关键计算使用 JNI 移至本地代码

Electron 架构:

- 将核心授权逻辑前置到原生外壳

- 使用二进制级别的代码保护

- 实现前端后端双向认证

- 加入反调试和反注入机制

九、总结与建议

9.1 风险总结

本次安全审计共发现 5 个安全风险,涵盖了授权体系设计、运行时保护、硬件绑定、启动安全等多个层面。这些风险组合起来可导致授权系统被完全绕过。

| 风险项 |

等级 |

核心问题 |

根本原因 |

| RISK-001 |

高危 |

授权逻辑集中 |

架构设计缺陷 |

| RISK-002 |

高危 |

运行时可修改 |

JVM 机制特性 |

| RISK-003 |

中危 |

硬件绑定可模拟 |

验证依赖返回值 |

| RISK-004 |

中危 |

启动参数暴露 |

安全意识不足 |

| RISK-005 |

中危 |

启动时序可控 |

缺乏启动保护 |

9.2 整改建议

短期整改(1–2 周)

- 启动参数保护:修改密码传递方式,从加密配置文件或硬件特征派生

- 启动器保护:添加启动器完整性校验,防止脚本被篡改

- 日志审计:记录启动和授权相关的安全事件

中期整改(1 个月)

- 分散验证:重构授权验证架构,实现多点位独立验证

- 持续验证:在运行期间定期重新验证授权状态

- Agent 检测:实现 JVM 层面的 Agent 注入检测

长期整改(3 个月)

- 硬件绑定增强:采用挑战-响应机制,利用 UKey 内部计算能力

- 代码保护升级:采用代码虚拟化或原生编译

- 架构优化:考虑将关键授权逻辑移至原生代码

9.3 安全开发建议

- 安全架构设计:在系统设计阶段纳入安全考量,进行威胁建模

- 纵深防御:实现多层次的防护,避免单点故障

- 安全编码规范:制定并执行安全编码标准

- 定期安全审计:发布前进行专业的安全渗透测试

- 安全响应机制:建立漏洞发现和响应流程

如需进一步探讨 安全/渗透/逆向 领域的实战细节,欢迎访问云栈社区相关资源板块。