近期,一款名为ZeroDayRAT的新型木马在威胁领域浮出水面。它自今年2月初在Telegram等平台公开销售,并以“傻瓜化”操作为卖点,旨在让不具备专业技术的攻击者也能轻松实现对受害者移动设备的完全控制。

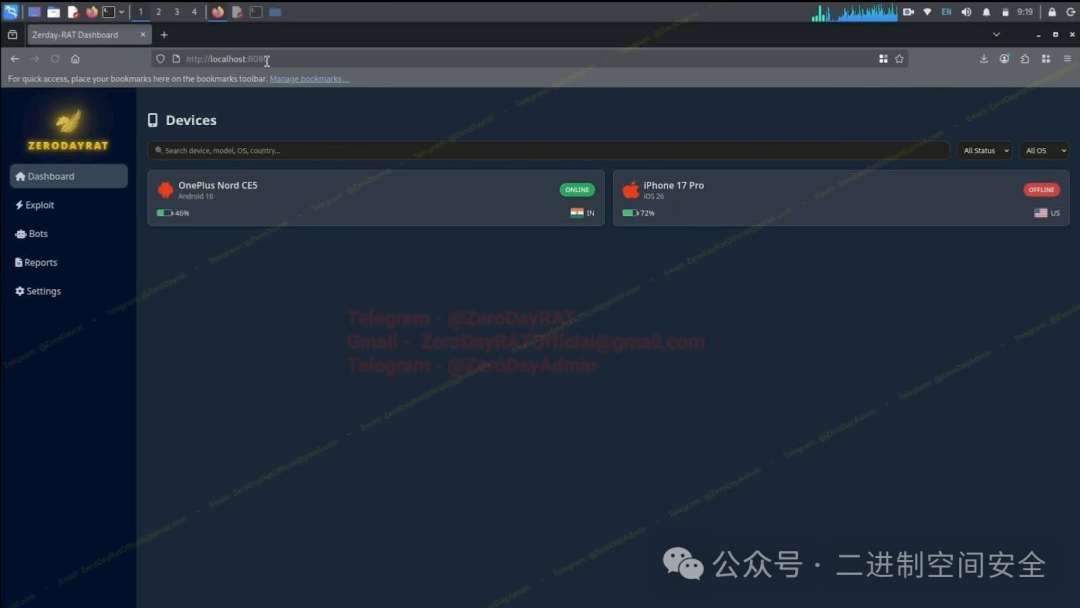

这款木马的威胁范围极广,支持从Android 5到Android 16,以及最高至iOS 26(包括iPhone 17 Pro)的系统版本。其功能远不止于窃取数据,更集成了实时监控和直接的金融盗窃能力,对个人隐私与财产安全构成严重威胁。

ZeroDayRAT控制面板显示的受感染设备列表,包括Android与iOS设备。

感染途径

要令设备感染此木马,攻击者需要将恶意程序安装到目标设备上:在Android上通常是APK文件,而在iOS上则是对应的Payload。最常见的传播方式是短信钓鱼(Smishing),即受害者收到包含恶意链接的短信,点击后下载并安装伪装成正规应用的木马。此外,钓鱼邮件、假冒应用商店以及社交媒体上分享的链接,都可能成为感染渠道。

设备概览与用户画像

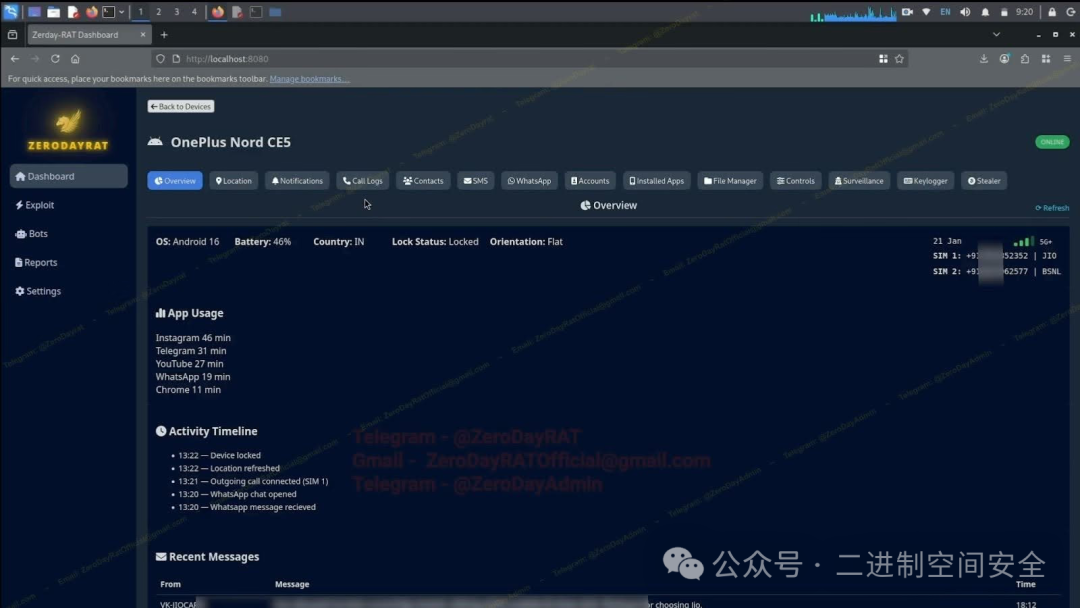

设备一旦被感染,攻击者首先看到的是“概览”面板。这里集中显示了设备型号、操作系统、电量、所在国家、锁屏状态、SIM卡与运营商信息、手机号码、应用使用时长、实时活动时间线以及最近的短信预览。

受感染Android设备的详细概览信息,暴露大量用户行为数据。

仅凭这一屏信息,攻击者就能快速勾勒出受害者的用户画像:社交关系、常用应用、活跃时段以及网络环境。继续向下滚动,可以看到从银行、运营商乃至个人联系人处拦截到的消息。概览只是一个入口,控制面板的其他部分会展示更详尽的设备信息。

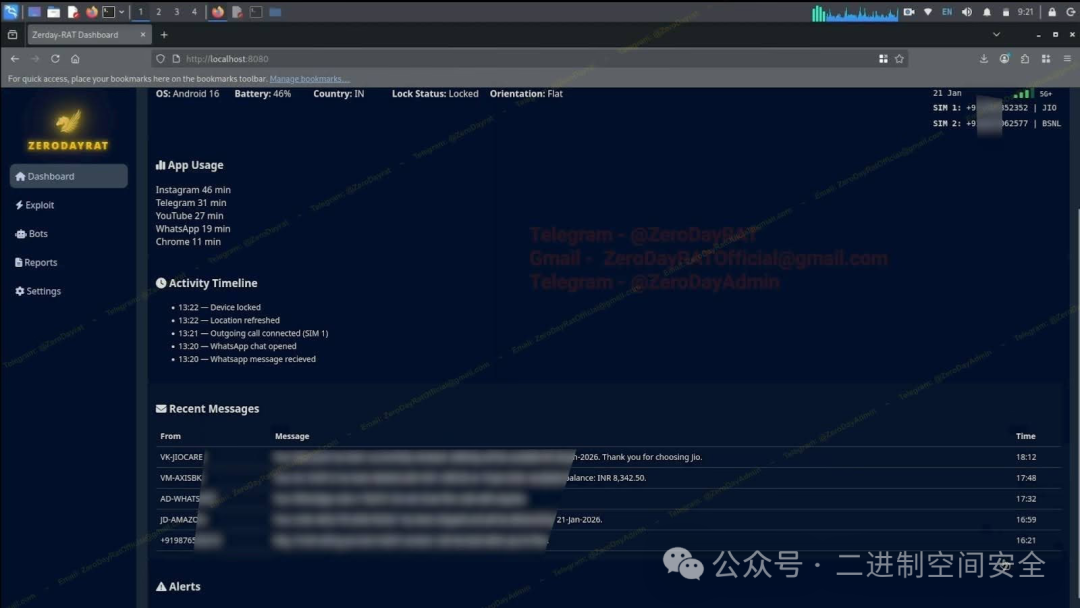

在概览面板中可直接预览被木马拦截的各类短信内容。

位置、通知与账户访问

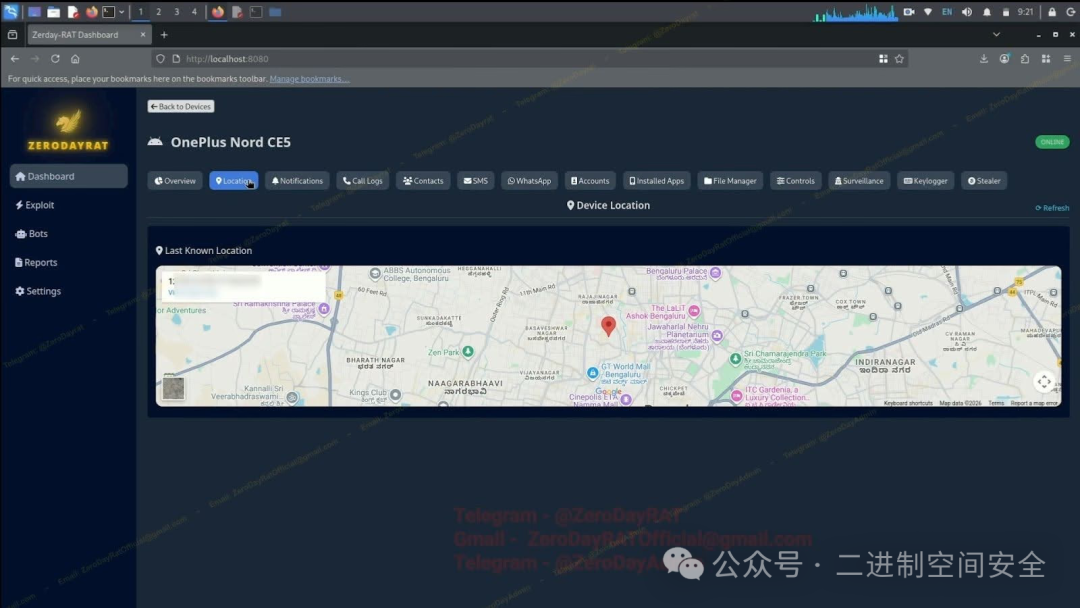

除了概览,每种数据类型都有独立的标签页供攻击者深入查看。GPS坐标会被提取并显示在嵌入的Google地图中,同时提供位置历史记录,使攻击者既能掌握受害者当前位置,也能回溯其行动轨迹。

通过控制面板实时查看被感染设备的精确位置。

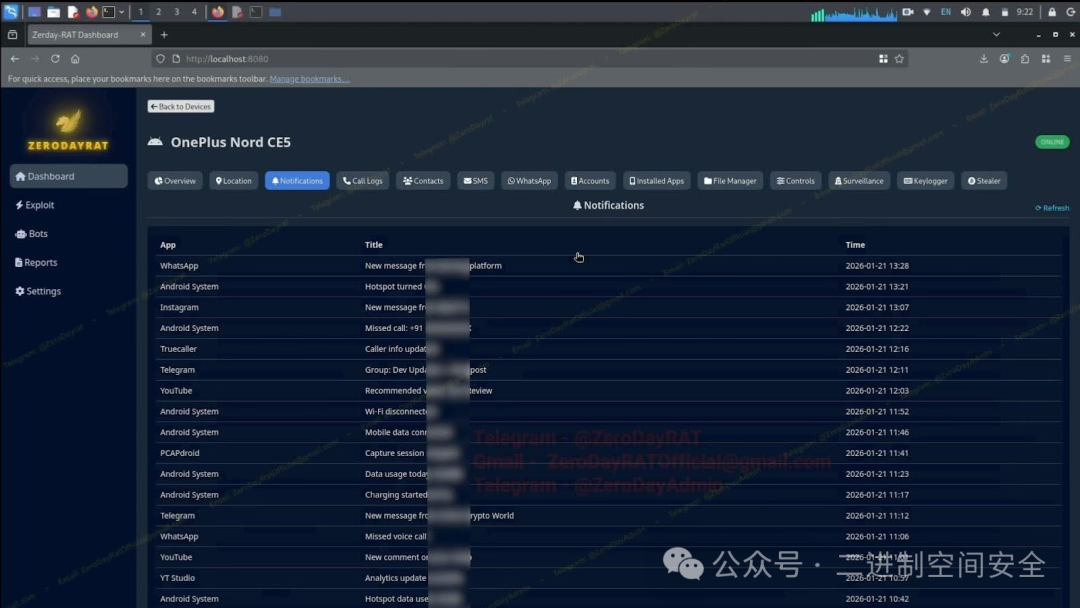

设备上所有的通知都会被单独抓取和列表显示,包括应用名称、标题、内容和时间戳。例如:WhatsApp消息、Instagram通知、未接来电、Telegram群组更新、YouTube提醒以及系统事件等。这意味着攻击者无需解锁或打开任何应用,就能被动地窥探手机上的几乎所有动态。

*木马捕获并汇总来自所有应用的通知,隐私一览无余。**

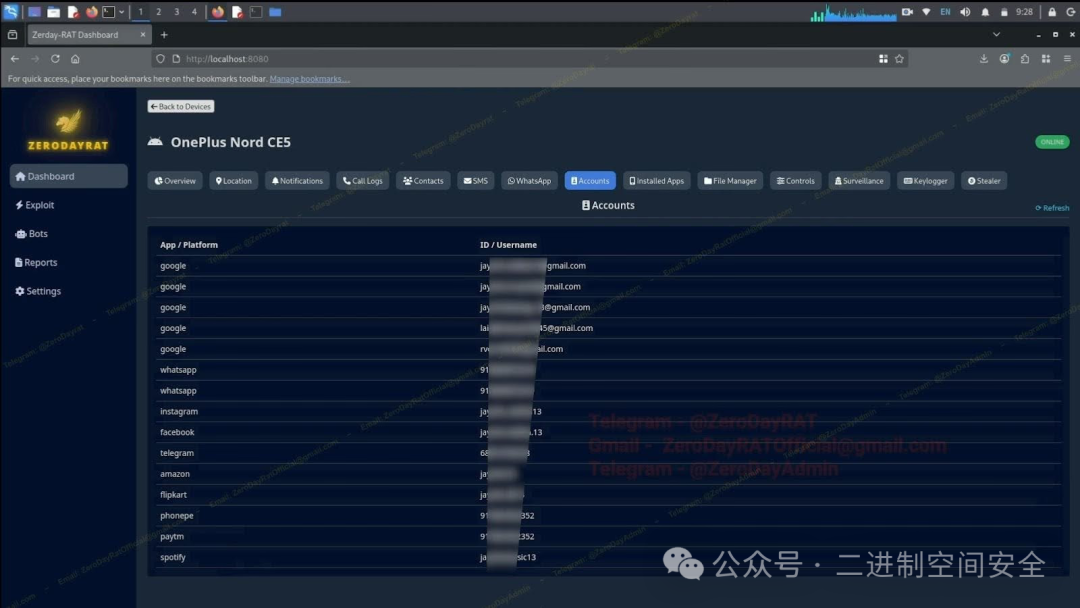

其中威胁性更高的一个面板是「账户」标签页。设备上登录的几乎所有账户都会被列举出来,例如:Google、WhatsApp、Instagram、Facebook、Telegram、Amazon、Flipkart、PhonePe、Paytm、Spotify等,并附带对应的用户名或邮箱地址。这几乎为攻击者进行账户接管或精准的社会工程学攻击提供了所需的一切信息。

受感染设备上登录的各类应用账户被木马全数窃取。

配合对短信收件箱的完全访问(支持全文搜索、以该号码发送短信),尤其是能够查看来自银行和各类服务的OTP验证码短信,使得基于短信的双因素认证(2FA)形同虚设。

实时监控与键盘记录

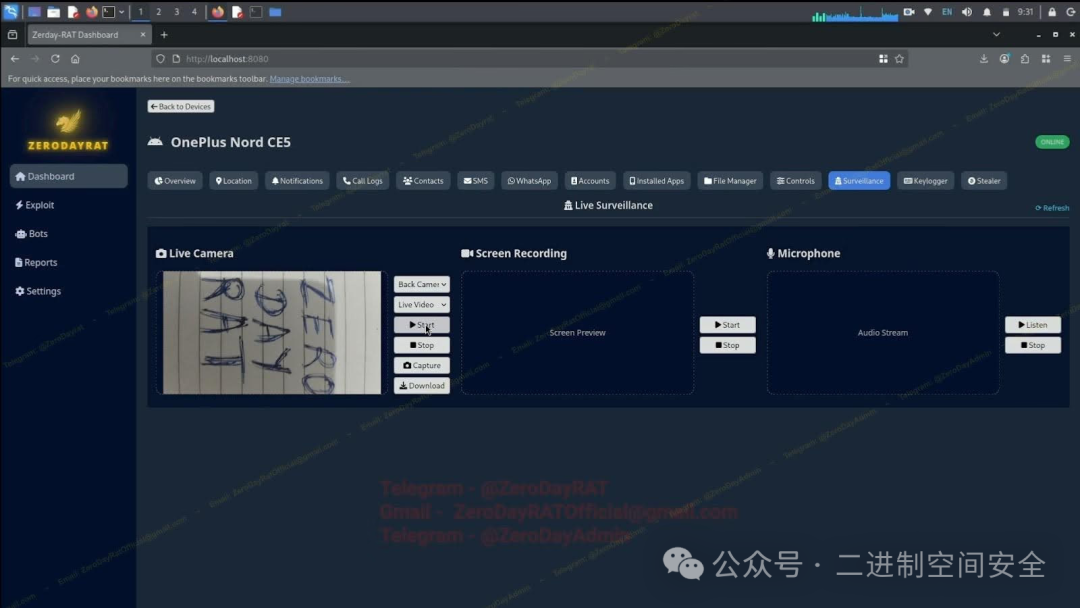

如果说上述功能属于“静默”的数据收集,那么“监控”标签页则赋予了攻击者实时的物理访问能力:包括前后摄像头的实时流媒体传输、屏幕录制和麦克风监听。结合GPS定位,攻击者可以同时做到观察、监听并追踪目标。

控制面板提供摄像头、屏幕录制和麦克风的实时监控功能。

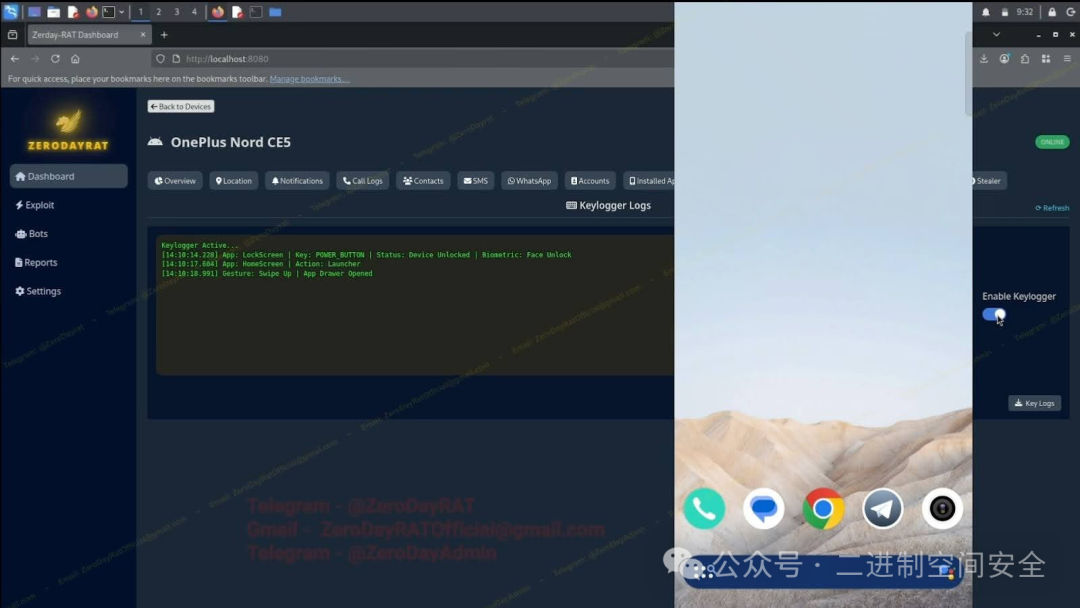

此外,键盘记录器能捕捉设备上的每一次输入,记录包含应用上下文和毫秒级时间戳的详细信息,如生物识别解锁、屏幕手势、物理按键、应用启动等。结合实时屏幕预览,攻击者可以清晰地看到受害者的每一步操作。

电脑端显示键盘记录日志,手机端显示“启用键盘记录器”开关已开启。

金融盗窃

在获取了上述全套权限之后,木马的窃取器模块便进入直接的金融盗窃阶段。

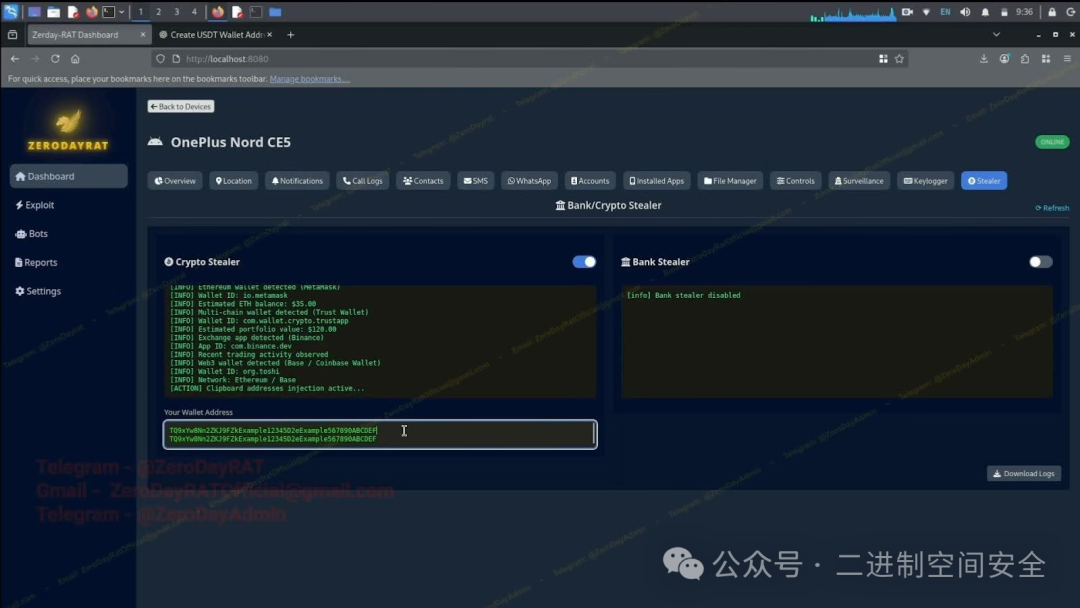

其加密货币窃取组件会主动扫描设备中是否安装了如 MetaMask、Trust Wallet、Binance、Coinbase Wallet 等主流钱包应用,并记录钱包ID与余额估值。同时,它会执行剪贴板地址注入攻击:当用户复制一个钱包地址准备转账时,木马会在后台悄无声息地将其替换为攻击者的地址,从而导致资金被错误地转入攻击者账户。

*窃取模块正在检测钱包应用、估算余额并激活剪贴板注入攻击。**

另一个独立的银行窃取模块则专门针对网上银行应用、以及像 PhonePe 和 Google Pay 这类UPI支付平台,还有 Apple Pay、PayPal 等支付服务。该模块主要通过覆盖层(Overlay)攻击来窃取用户的登录凭证。

这两个模块协同工作,使得攻击者可以在同一个控制面板内,对受害者的传统金融账户与加密货币资产同时发起攻击,极大提高了获利可能性和危害范围。

此类集大成式的移动端威胁的出现,提醒我们需时刻保持警惕,仅从官方可信渠道安装应用,对不明链接和附件保持戒心,并定期检查设备权限与异常行为。对于安全研究者而言,深入分析此类木马的通信协议、持久化手段及对抗检测技术也变得愈发重要。