安全研究机构 watchTowr Labs 的研究人员 Piotr Bazydlo 与 Sina Kheirkhah 近日详细披露了一个编号为 WT-2026-0001 的高危漏洞。该漏洞本质上是 SmarterMail 邮件服务器中的一个身份验证绕过缺陷,攻击者无需任何凭证即可劫持管理员账户,并最终在受影响的服务器上实现完全的远程代码执行。

这个发现的时间点颇为微妙,紧随另一起安全事件之后。研究人员略带讽刺地评论道,这种“补丁刚发布就被利用”的紧迫节奏,通常只有被列入“已知被利用漏洞(KEV)名录”的顶级安全威胁才会遇到。

漏洞核心:失控的密码重置端点

问题出在 SmarterMail Web 管理界面中一个用于“强制重置密码”的 API 端点上。该功能本意是用于合法的管理员密码恢复,但在处理系统管理员账户时,却缺失了最基本的安全检查。

报告指出,该端点被标记为允许匿名访问,这在密码重置流程中本是标准做法。然而,致命缺陷出现在处理“管理员重置”请求的逻辑中。“这里没有任何安全控制措施。没有身份验证。没有授权。甚至不需要验证旧密码。”

攻击者只需向该端点发送一个简单的 JSON 请求,将 IsSysAdmin 参数设置为 true,并指定目标管理员用户名和新密码,系统就会无条件地覆盖该管理员的登录凭证。讽刺的是,对于普通用户账户,验证旧密码却是强制步骤。这为未经身份验证的攻击者敞开了一扇直通系统最高权限的后门。

补丁发布,攻击未止

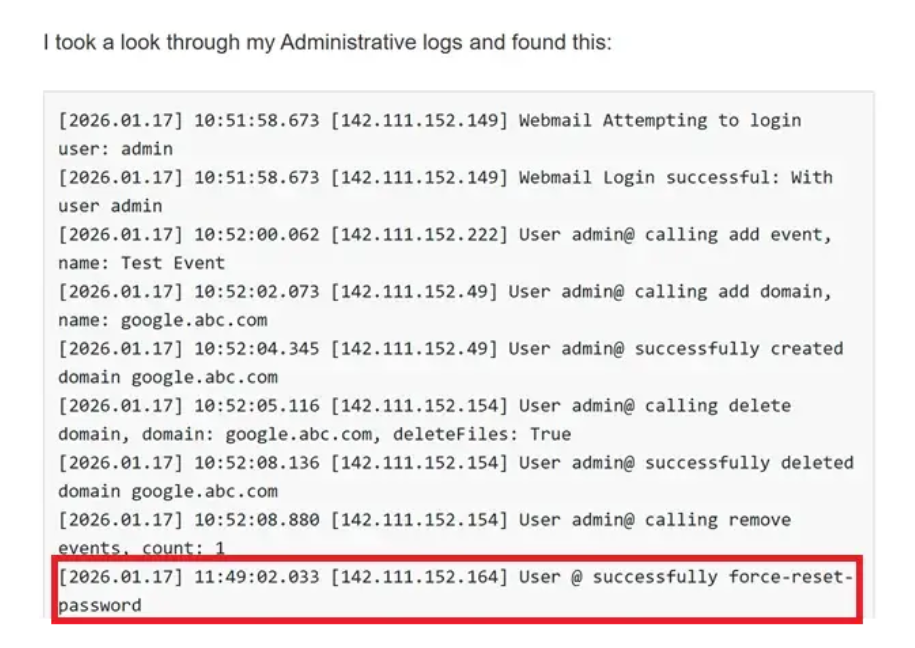

更令人担忧的是,这个漏洞并非仅停留在理论层面。watchTowr 团队收到了一位匿名读者的报告,称其服务器日志在厂商发布修复补丁数天后,出现了明显的可疑活动。确凿的证据就藏在日志的时间戳里:漏洞利用行为发生在补丁发布整整两天之后。

提供的日志清晰地展示了一次完整的攻击链条:

- 10:51:58:攻击者成功以

admin 身份登录系统。

- 10:52:00:攻击者创建测试事件。

- 10:52:04:攻击者创建了

google.abc.com 这一测试域名。

- 11:49:02:日志中出现关键条目“用户 @ 成功强制重置密码”。研究人员确认,这行记录对应的正是触发 WT-2026-0001 漏洞的确切端点。

从管理员到系统命令执行

获取管理员面板的访问权限仅仅是攻击的第一步。SmarterMail 内置了一个“卷挂载”功能,允许管理员映射存储驱动器。然而,对于已经掌握管理员权限的攻击者而言,这个功能摇身一变,成了一个内置的“合法后门”。

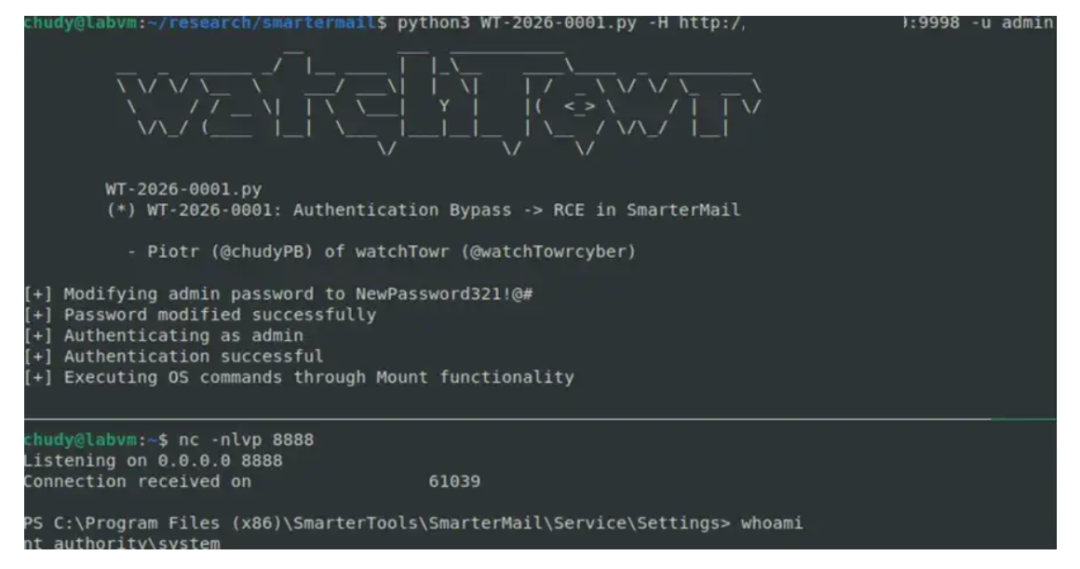

报告解释道:“SmarterMail 向系统管理员公开了内置功能,允许其执行操作系统命令。” 攻击者只需在创建新卷时,在“卷挂载命令”字段中填入任意系统命令(例如 cmd.exe /c calc),底层操作系统就会立即执行该命令。“在我们的概念验证中,这成功在目标主机上获取了 SYSTEM 级别的命令执行权限。”

以下是在实验室环境中成功利用该漏洞的演示截图:

chudy@labvm:~/research/smartermail$ python3 WT-2026-0001.py -H http://127.0.0.1:9998 -u admin

W T - 2 0 2 6 - 0 0 0 1

WT-2026-0001.py: Authentication Bypass -> RCE in SmarterMail

(*) WT-2026-0001: Authentication Bypass -> RCE in SmarterMail

- Piotr (@chudyPB) of watchTowr (@watchTowrcyber)

[+] Modifying admin password to NewPassword321!@#

[+] Password modified successfully

[+] Authenticating as admin

[+] Authentication successful

[+] Executing OS commands through Mount functionality

chudy@labvm:~$ nc -nlvp 8888

Listening on 0.0.0.0 8888

Connection received on 61039

PS C:\Program Files (x86)\SmarterTools\SmarterMail\Service\Settings> whoami

nt authority\system

修复与行动建议

SmarterTools 公司已于 2026 年 1 月 15 日发布了 Build 9511 版本以修复此漏洞。关键修复措施是增加了一个验证步骤:现在即使对于管理员账户,在执行密码重置前也必须提供正确的旧密码。

鉴于该漏洞的漏洞利用代码已在网络流传,并且在补丁发布后仍观测到活跃的在野攻击,所有使用 SmarterMail 的用户都应立即采取行动:

- 紧急升级:立即检查并升级 SmarterMail 至 Build 9511 或更高版本。

- 检查日志:仔细审查服务器的访问日志和管理员活动日志,寻找上述攻击模式中提及的可疑记录(如来自异常IP的

admin登录、域名创建/删除、强制密码重置等)。

- 强化运维监控:对关键系统(尤其是暴露在公网的服务)实施更严格的入侵检测和异常行为监控。

安全威胁的响应速度至关重要。此次事件再次提醒我们,从补丁发布到攻击者将其武器化,留给防御者的时间窗口可能非常短暂。保持软件更新、密切监控系统状态,是应对此类高危漏洞最基本也是最重要的防线。如果你在排查或修复过程中有更多心得,欢迎到云栈社区的安全板块与大家交流探讨。 |