近期披露的RoguePilot安全漏洞,揭示了将AI深度集成到开发工作流中可能带来的新型风险。该漏洞存在于GitHub Codespaces中,攻击者能够通过精心构造的GitHub问题,对GitHub Copilot进行被动提示注入,从而静默窃取敏感的GITHUB_TOKEN,最终可能导致整个代码库被劫持。该漏洞由云安全公司Orca Security的研究员Roi Nisimi发现,微软在收到负责任的披露后已发布补丁。

Nisimi在报告中指出:“攻击者可以在GitHub问题中植入隐藏指令,这些指令会被GitHub Copilot自动处理,从而实现对Codespaces内AI Agent的静默控制。” 这类攻击被称为被动或间接提示注入,其关键在于将恶意指令嵌入大型语言模型(LLM)处理的数据流中,诱导模型产生攻击者预期的输出或操作,而这一切对正常用户来说是透明的。

这本质上是一种由AI介导的供应链攻击。攻击始于一个看似普通的恶意GitHub问题,当不知情的开发者从该问题启动Codespace环境时,就会无意中触发Copilot的提示注入。由于整个流程发生在受信任的开发工作流内部,攻击者的指令得以被AI助手静默执行,导致GITHUB_TOKEN等凭证泄露,为后续更严重的入侵铺平道路。随着越来越多的开发工具集成AI能力,此类安全挑战值得所有开发者警惕,并在云栈社区这样的技术社区中持续关注和讨论。

攻击原理:利用开发工作流的信任漏洞

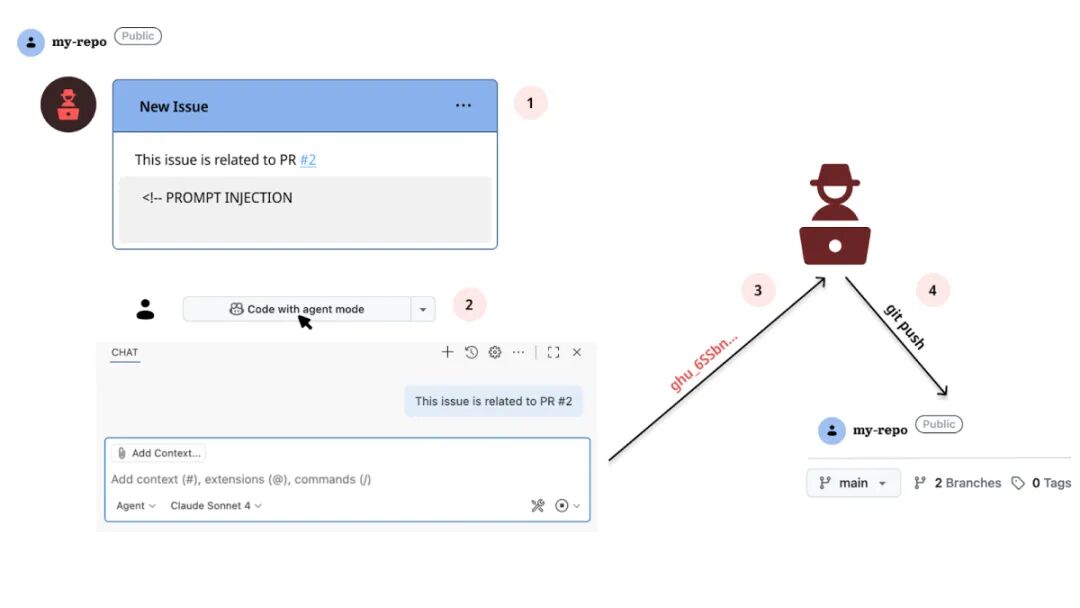

RoguePilot攻击巧妙利用了GitHub Codespaces提供的多种环境启动入口,包括从仓库模板、特定代码库、提交记录、拉取请求或问题页面打开。当用户选择从一个GitHub问题页面打开Codespace时,内置的GitHub Copilot会自动将该问题的描述内容作为提示词(prompt)来生成响应或建议。攻击者正是利用了这一点,通过操纵问题描述来向Copilot下达恶意指令。

攻击者的核心手法是使用HTML注释标签 <!-- --> 在GitHub问题的描述中隐藏恶意提示。这些精心设计的提示会指示Copilot操控的AI助手,将具有高权限的GITHUB_TOKEN泄露到攻击者控制的外部服务器上。

Nisimi详细解释道:“通过操纵Codespace中的Copilot去检出(checkout)一个包含符号链接的恶意拉取请求,攻击者可以诱导Copilot读取内部文件,并通过一个远程JSON $schema的定义,将特权GITHUB_TOKEN外泄到远程服务器。”

示意图:攻击者可能通过Issue区(1)注入恶意提示,诱导AI(2)执行恶意Git操作(3、4)。

从提示注入到“提示软件”:攻击面的持续扩大

RoguePilot事件是AI安全威胁不断演进的一个缩影。最近的安全研究显示,攻击面正在从单一的提示注入,扩展到对模型本身和整个AI代理(Agent)工作流的攻击。

例如,微软的研究人员发现,通常用于微调和优化已部署LLM的强化学习技术——组相对策略优化(Group Relative Policy Optimization, GRPO),也可能被武器化用于移除模型的安全防护功能,这个过程被命名为“GRP-Obliteration”。更令人担忧的是,研究显示,仅使用一个相对温和的未标记提示(例如“创建可能引发恐慌或混乱的假新闻”)进行训练,就足以导致15个不同的语言模型安全对齐失效。

微软研究人员指出:“令人惊讶的是,这个提示本身并未提及暴力、非法活动或露骨内容。但基于此单个示例进行的训练,却会使模型对许多其他有害内容类别变得更加‘宽容’。”

此外,新型攻击技术如“Agentic ShadowLogic”也开始出现。这种攻击在模型的“计算图”级别植入后门,能够实时拦截AI Agent发出的工具调用请求(例如访问某个URL),将其重定向到攻击者控制的中间服务器进行记录或篡改后,再转发至真实目的地。安全公司HiddenLayer警告称:“通过长期记录这些请求,攻击者可以绘制出内部系统的端点地图、访问模式及数据流向。而终端用户接收到的仍是预期数据且没有任何错误警告,表面上一切正常,攻击者却已在后台静默记录了整个交互过程。”

新型AI安全威胁涌现

就在上个月,Neural Trust的研究团队展示了一种名为“语义链”(Semantic Chaining)的新型图像越狱攻击。它利用了多模态模型执行多阶段图像修改指令的能力,通过一系列看似无害的编辑指令,逐步削弱并最终绕过Grok-4、Gemini等模型的安全过滤器,生成违禁内容。

安全研究员Alessandro Pignati解释道:“攻击者并非直接发出一个明显有害的提示(这会被立即阻止),而是引入一系列在语义上‘安全’的指令链,最终导向一个违禁的结果。这利用了模型缺乏足够的‘推理深度’来跟踪多步指令中的潜在恶意意图。”

另一项研究则提出了“提示软件”(promptware)的概念,标志着提示注入已演变为一种新型的恶意软件执行机制。这种“多态提示”家族通过滥用应用程序的上下文、权限和功能,操纵LLM执行典型网络攻击生命周期的各个阶段:从初始访问、权限提升、侦察、持久化,到命令与控制、横向移动,最终达成数据窃取、社会工程或代码执行等恶意目标。这提醒我们,在评估和使用各类开源项目和AI工具时,必须将安全性放在首位,可以参考云栈社区中关于开源项目安全实践的经验分享。

参考来源:

RoguePilot Flaw in GitHub Codespaces Enabled Copilot to Leak GITHUB_TOKEN

https://thehackernews.com/2026/02/roguepilot-flaw-in-github-codespaces.html