在PHP安全领域,深入理解其核心机制是进行有效代码审计和漏洞防范的基础。本文将从超全局变量、敏感配置、魔术方法到安全编码原则,为你系统梳理PHP环境中常见的安全风险点与防御思路。

超全局变量

在PHP中,有一类特殊的预定义变量被称为“超全局变量”,这意味着它们在一个脚本的全部作用域中都可用。在函数或方法中无需执行 global $variable; 就可以直接访问它们。

常见的超全局变量包括:$GLOBALS、$_SERVER、$_GET、$_POST、$_FILES、$_COOKIE、$_SESSION、$_REQUEST、$_ENV。

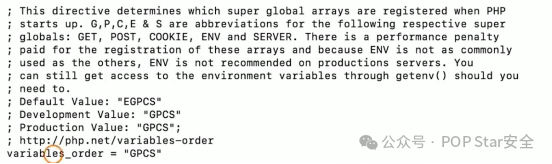

它们的注册顺序和作用范围受到 php.ini 配置文件中 variables_order 参数的控制。

php.ini

配置文件 php.ini 在 PHP 启动时被读取。对于服务器模块版本的 PHP,仅在 Web 服务器启动时读取一次。而 CLI(命令行)版本则会在每次执行时重新读取。php.ini 内部的 variables_order 参数直接控制着哪些超全局变量会被注册。

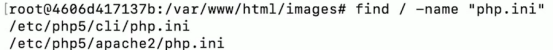

我们可以通过 find 命令来查找系统中的 php.ini 文件,通常会有两个主要位置:

/etc/php5/cli/php.ini:供命令行 PHP 解析程序使用的配置文件。/etc/php5/apache2/php.ini:供 Apache 服务器模块版本使用的配置文件。

在这个配置文件内部,variables_order 参数控制着超全局变量(如 $_GET, $_POST, $_SERVER 等)的注册顺序。例如,GPCS 表示注册 GET、POST、COOKIE、SERVER。

$_SERVER

$_SERVER 这类 PHP 环境变量允许开发者的脚本从服务器动态收集某些类型的数据,例如 DOCUMENT_ROOT,CONTEXT_DOCUMENT_ROOT,从而保证 PHP 程序在不同服务器上正确运行,无需在脚本中硬编码路径。

例如,一个简单的脚本输出 $_SERVER 数组,可以看到其中包含了大量信息:HTTP_HOST、服务器软件版本 SERVER_SOFTWARE、以及网站根目录 DOCUMENT_ROOT 等。这有助于构建更抽象、更便于移植的程序框架。

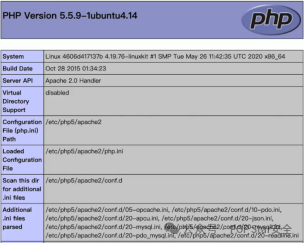

phpinfo()与敏感信息泄露

phpinfo() 函数会输出 PHP 当前状态的大量信息,包括 PHP 编译选项、启用的扩展、版本、服务器信息、环境变量、操作系统信息、配置选项等。

这些信息关联着严重的敏感信息泄露风险。虽然泄露本身可能不直接构成攻击,但一旦与其他漏洞结合,威胁将大大增加。攻击者可以从 phpinfo() 中获取的关键信息包括:

-

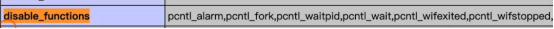

禁用的函数(disable_functions):了解哪些危险函数(如 system, exec)被禁用,有助于构造绕过限制的 Webshell。

-

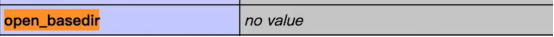

目录访问限制(open_basedir):明确 PHP 能够访问的目录范围,为目录遍历攻击提供信息。

-

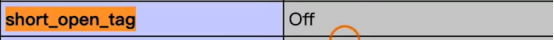

短标签支持(short_open_tag):如果开启(On),允许使用 <? ... ?> 短标签,可能在构造 Webshell 时有用。

-

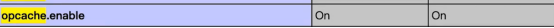

OPcache 状态(opcache.enable):如果开启,会缓存 PHP 文件,可能与文件上传漏洞结合,导致恶意文件被加载。

-

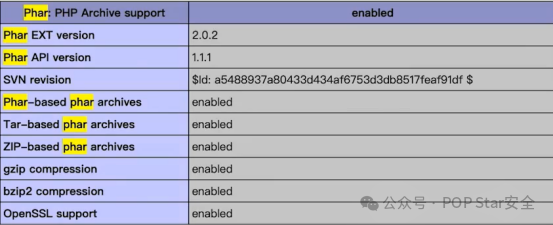

PHAR 支持:启用后,可配合 phar:// 伪协议流,常被用于绕过上传限制或结合反序列化漏洞。

-

网站根目录(DOCUMENT_ROOT):暴露网站的绝对路径,可能与其他漏洞(如 SQL 注入获取 os-shell)配合使用。

-

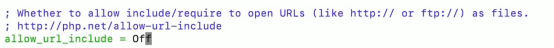

文件包含相关配置:

allow_url_fopen:默认通常为 On,允许打开远程 URL 作为文件。

allow_url_include:默认通常为 Off。若开启,极易导致远程文件包含(RFI)漏洞。

“黑魔法”函数与魔术方法

在 Web安全 的攻防对抗中,对PHP语言特性的深入理解往往能发现一些非常规的漏洞利用方式,这些常被称为“黑魔法”。

魔术方法

PHP中的魔术方法会在特定时机被自动调用,例如:

__construct(): 构造函数,对象创建时调用。__destruct(): 析构函数,对象销毁时调用。__call(): 调用对象中不存在或不可访问的方法时触发。__wakeup(): 对象反序列化时首先调用。__toString(): 对象被当作字符串使用时调用。

在命名类方法时应避免使用这些名称,除非确实需要其魔术功能。

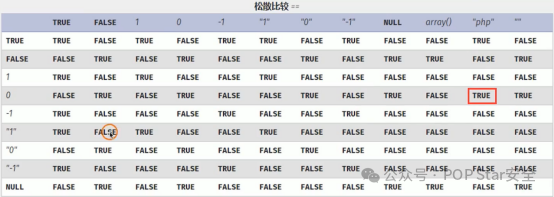

函数“黑魔法”与弱类型比较

PHP的弱类型特性可能带来一些非预期的行为,这在安全测试中需要特别注意:

-

弱比较(==):字符串与数字比较时,字符串会尝试转换为数字。

-

md5()/sha1()处理数组:md5(array()) 或 sha1(array()) 会返回 NULL,NULL == 0 为 true,可能用于绕过哈希比较。

-

strcmp()绕过:strcmp() 比较字符串和数组时返回 NULL,使用 == 判断时,NULL == 0 为 true。

-

类型转换:intval(“123abc”) 返回 123;is_numeric() 可能被科学计数法或十六进制字符串绕过。

协议流

php://filter 是PHP特有的协议流,常被用于读取文件源码时进行编码转换,以规避特殊字符(如PHP标签)导致的代码执行。例如,在利用文件包含或XXE漏洞时,可以这样读取PHP文件:

php://filter/read=convert.base64-encode/resource=index.php

序列化与反序列化漏洞

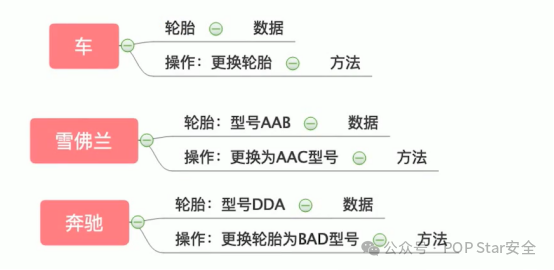

面向对象基础

在PHP中,面向对象编程围绕“对象”展开,对象包含属性(数据)和方法(函数)。例如,“车”类可能有“轮胎型号”属性和“更换轮胎”方法。

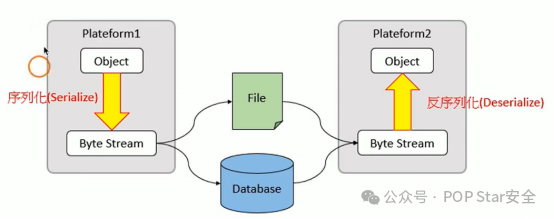

序列化与反序列化过程

当需要在不同平台间传输对象时,需要将对象转换为字节流(序列化),接收后再转换回对象(反序列化)。

漏洞成因

漏洞通常出现在:程序接收了用户的输入(序列化字符串),并直接对其进行了反序列化操作。如果攻击者能够控制反序列化的数据,并精心构造其中对象的属性,就可能触发对象中的某些魔术方法(如 __destruct(), __wakeup()),执行危险的代码。

示例:魔术方法调用

__construct 与 __destruct:

class Person {

public $name;

public $age;

public function __construct($name, $age) {

echo "构造函数调用,对象正在创建\n";

$this->name=$name;

$this->age=$age;

}

public function __toString() {

return "my name is $this->name, I am $this->age years old \n";

}

public function destroy() {

echo "析构函数调用,对象被销毁了\n";

}

}

$tom=new Person("tom",12);

echo $tom;

执行顺序:先调用 __construct,然后输出对象触发 __toString,最后脚本结束时调用 __destruct。

__call:

<?php

class Person {

function speak() {

echo "hello,world!\n";

}

function __call($FuncName,$args) {

echo "你调用的".$FuncName."方法,参数为:\n";

print_r($args);

echo "不存在\n";

}

}

$per=new Person();

$per->talk("我是新来的");

$per->say("hello i‘m tom","12");

$per->speak();

当调用不存在的 talk 和 say 方法时,__call 被触发。只有 speak 方法正常执行。

安全编码原则与示例

绝对安全的系统是不存在的。好的安全机制应在不妨碍用户且不过度增加开发难度的前提下满足需求。核心原则包括:所有用户输入都是有害的、不依赖运行环境的安全配置、安全控制措施落实在最后执行阶段、最小化权限、失败即终止。

示例1:路径穿越漏洞

<?php

//从用户目录中删除指定的文件

$username = $_POST["user_submitted_name"];

$homedir = "/home/".$username;

$userfile = $_POST["user_submitted_filename"];

unlink ("$homedir/$userfile");

echo "The file has been deleted!";

?>

这段代码直接拼接用户输入的目录和文件名。如果用户提交 user_submitted_name="../etc" 和 user_submitted_filename="passwd",拼接后的路径为 /home/../etc/passwd,即 /etc/passwd,导致越权删除系统关键文件。

user_submitted_name="../etc"

user_submitted_filename="passwd"

修复建议:应对用户输入进行严格的校验。相比于难以穷尽所有恶意模式的黑名单,采用白名单是更有效的策略,例如只允许文件名由字母、数字、下划线和点组成,并使用 basename() 函数去除路径。

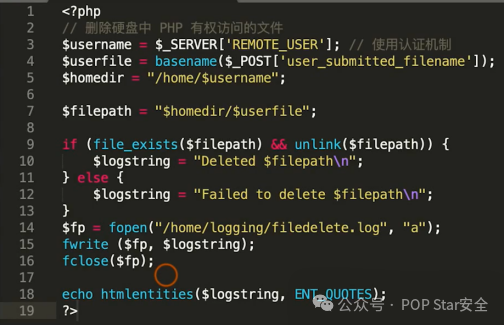

示例2:改进但仍不安全的删除

<?php

//删除硬盘中 PHP 有权访问的文件

$username = $_SERVER[‘REMOTE_USER‘]; // 使用认证机制

$filename = basename($_POST[‘user_submitted_filename‘]);

$homedir = "/home/$username";

$filepath = "$homedir/$filename";

if (file_exists($filepath) && unlink($filepath)) {

$logstring = "Deleted $filepath\n";

} else {

$logstring = "Failed to delete $filepath\n";

}

$fp = fopen("/home/logging/filedelete.log", "a");

fwrite($fp, $logstring);

fclose($fp);

echo htmlentities($logstring, ENT_QUOTES);

?>

虽然使用了 basename() 防止目录穿越,并检查了文件是否存在,但核心问题未变:允许用户通过文件名直接定位系统文件。最安全的做法是建立“用户-文件”的映射关系(如数据库),根据ID读取固定目录下的文件,完全避免用户输入文件路径。

其他常见安全编码要点

- 数据库安全:

- 使用参数化查询(预处理语句),绝对避免直接拼接SQL语句。

- 自定义错误信息,避免原始数据库错误信息泄露给用户。

- 敏感信息加盐哈希存储,如

md5($salt . md5($pass))。

- 命令执行:

- 尽量避免使用

shell_exec()、system() 等函数。

- 如果必须使用,应严格采用白名单机制控制参数,并避免用户输入直接拼接。

- XSS(跨站脚本攻击):

- 文件包含:

- 严格使用白名单控制包含的文件名。

- 确保

allow_url_include 设置为 Off。

- 文件上传:

- 校验文件大小、后缀名、MIME类型。

- 重命名上传的文件(如使用随机名称),并控制上传目录不可执行。

通过系统性地理解PHP的这些核心机制与常见陷阱,开发者可以更有效地进行代码审计,在编码阶段就规避风险,构建更健壮的应用。安全是一个持续的过程,需要将最佳实践融入到开发流程的每一个环节。更多深入的技术讨论和实战资源,欢迎在云栈社区与广大开发者共同交流。