在安全测试与攻击面管理的过程中,一款集资产发现、管理与漏洞扫描于一体的平台能极大提升效率。今天要介绍的就是这样一款开源工具——xingrin(星环)。

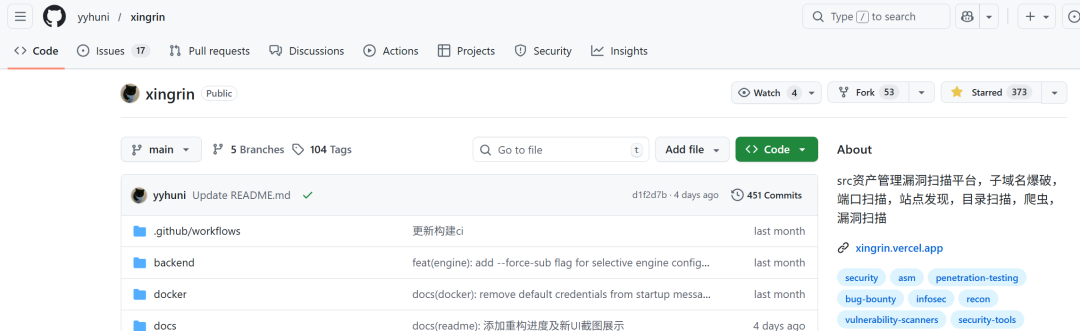

它是一款攻击面管理(ASM)平台,也是一个自动化的资产发现与漏洞扫描系统。项目在GitHub上开源,地址是:https://github.com/yyhuni/xingrin。

环境搭建:Docker 一键部署

如今,Docker 部署已成为这类平台的首选方式,简单快捷。对于个人使用,云电脑是一个不错的搭建环境。它类似于个人电脑,通常不提供固定公网IP,也不会将你开启的端口直接暴露在公网。通过连接客户端即可访问,一些云电脑还支持移动端,真正实现了随时随地开展安全测试工作。

安装步骤

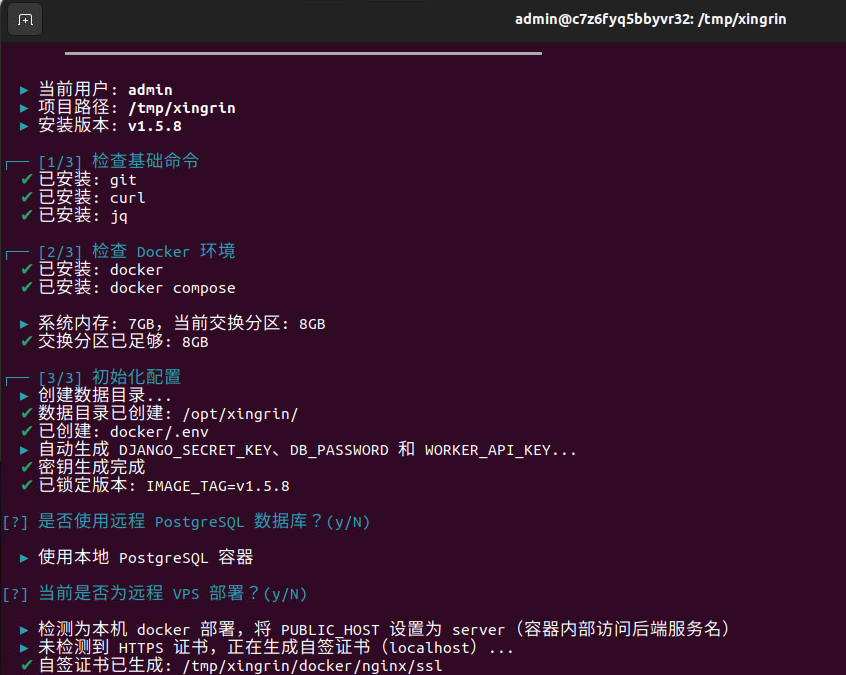

安装过程非常简单,只需几条命令:

git clone https://github.com/yyhuni/xingrin.git

cd xingrin

sudo ./install.sh

执行安装脚本后,按照提示进行默认安装即可。脚本会检查基础环境(如 git, curl, docker),并引导你完成配置。

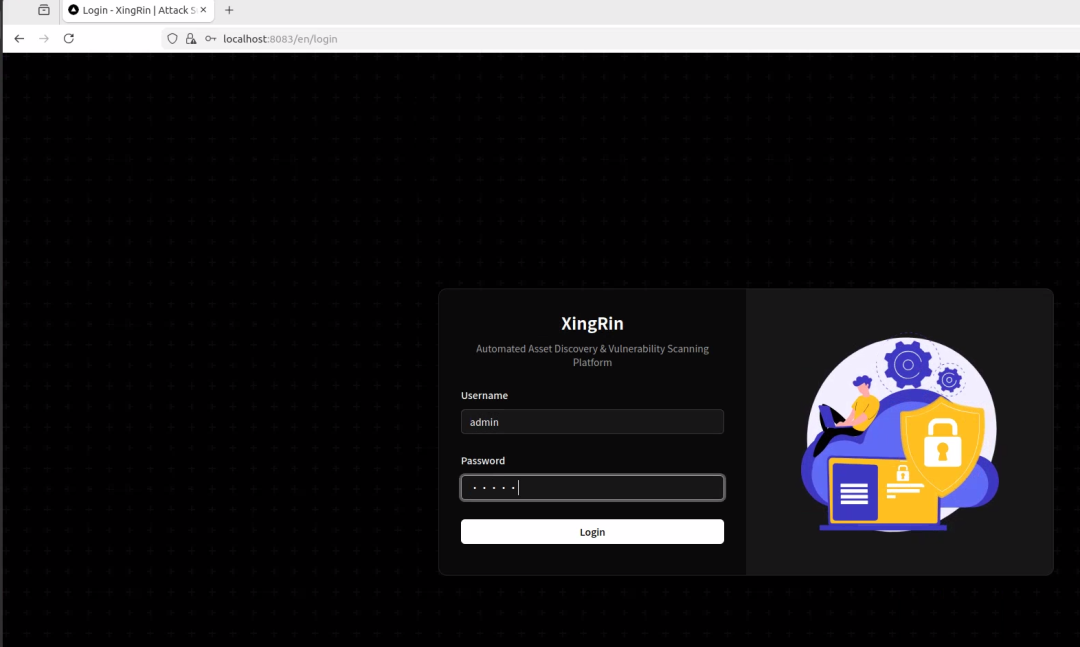

安装完成后,通过浏览器访问服务(默认为 localhost:8083)即可进入登录页面。

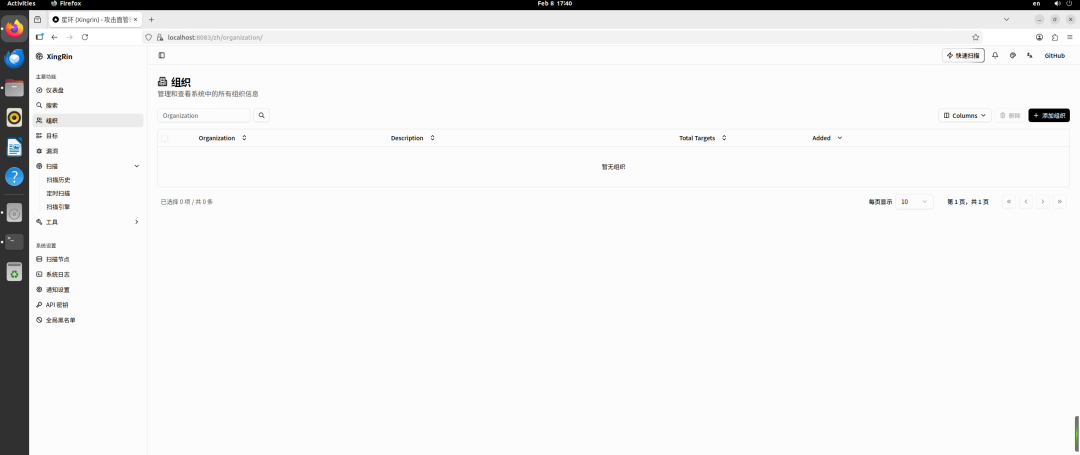

使用默认账户登录后,你将进入系统主界面。

核心功能亮点

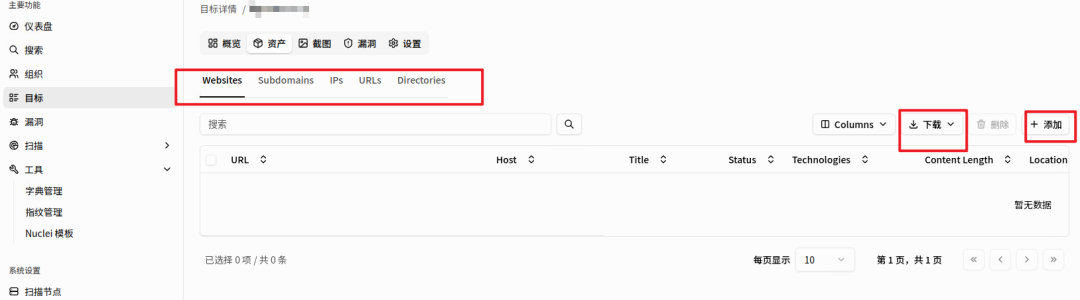

xingrin 吸引我的一个核心功能是手动资产录入与管理。在进行企业SRC测试时,我们常常会遇到通过各种渠道获取的资产信息,之前用 txt 或 Excel 记录容易散乱废弃。xingrin 提供了界面化的资产添加与管理功能,可以将这些零散资产统一归集。

与此配套的资产搜索功能同样强大。它支持使用字段和语法进行高级搜索,方便快速定位特定资产,例如搜索所有状态码为200且使用了 Nginx 技术的站点。

实战测试流程

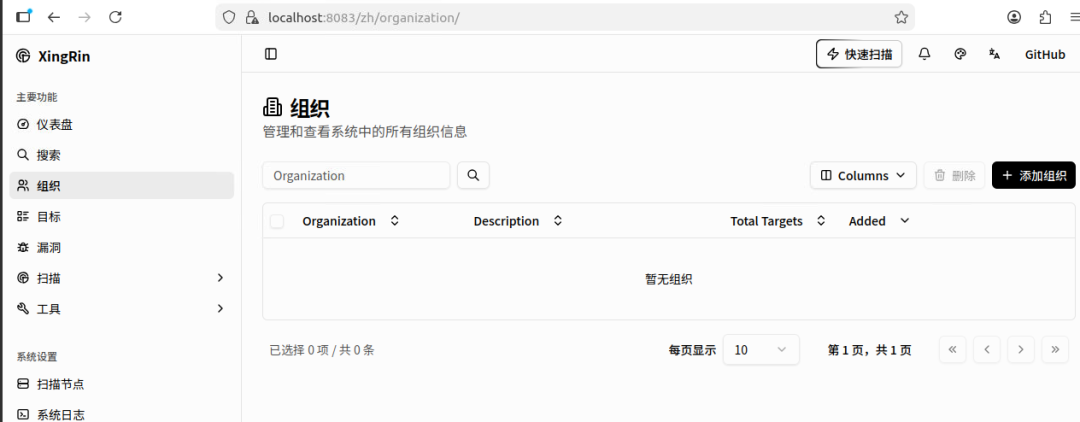

1. 创建组织

首先,你需要创建一个“组织”来管理特定目标的所有资产。例如,可以为某个测试项目或目标公司创建一个组织。

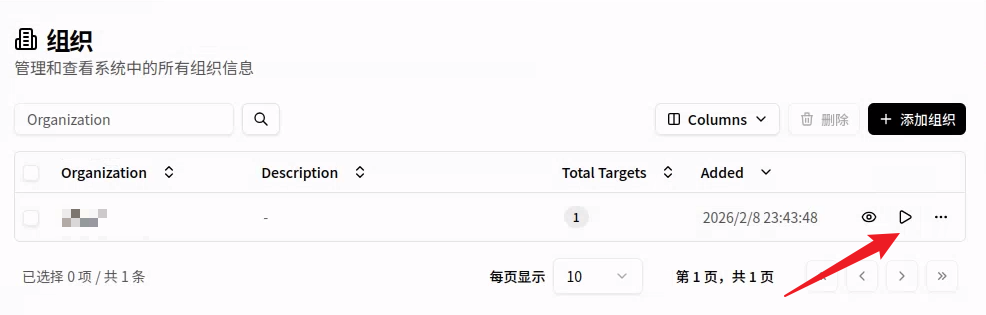

2. 发起扫描

在组织内,可以针对其下的目标发起扫描。系统提供了“全量扫描”、“信息收集”、“漏洞扫描”和“自定义”多种模式。

对于需要规避 WAF 的初步侦查,建议选择“自定义”模式,并勾选 port_scan(端口扫描)、subdomain_discovery(子域名发现)和 fingerprint_detect(指纹识别)这三项。这些操作相对隐蔽,不易触发防护规则。后续可再对无 WAF 的资产进行更深度的目录扫描和漏洞扫描。

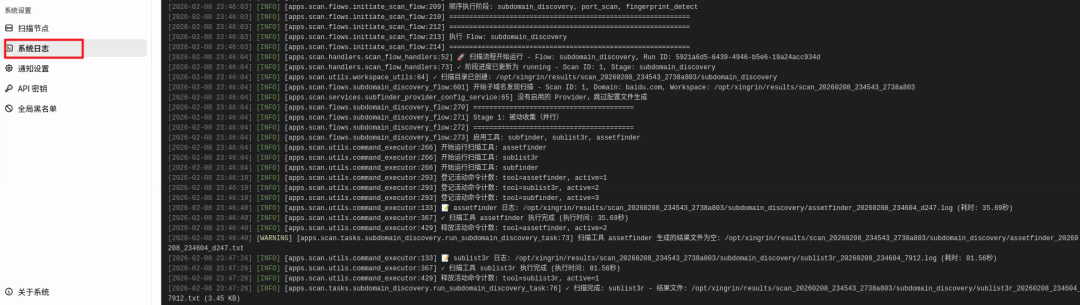

3. 查看日志与结果

所有扫描任务的详细执行日志都可以在“系统日志”中查看。这对于运维排错和理解工具运行流程至关重要。日志会清晰记录每个引擎的启动、命令执行、以及生成的中间文件和结果文件的保存路径。

如果你需要这些中间数据文件(如子域名列表、特定工具的输出),可以直接根据日志中的路径去服务器上获取,便于进行二次分析或集成到其他工作流中。

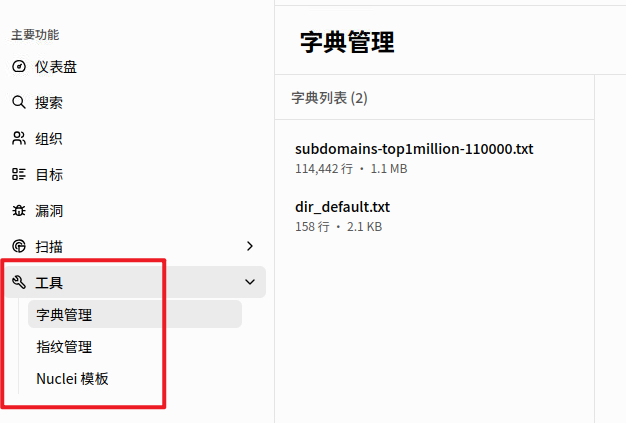

工具与资源管理

xingrin 内置了常用的工具资源管理功能,包括字典管理、指纹库管理和 Nuclei POC 模板管理。你可以在这里上传、更新或启用自定义的字典和指纹规则,使扫描更具针对性和有效性。

总结

总的来说,xingrin 作为一个开源的一体化平台,在资产发现、管理、漏洞扫描流程自动化方面提供了不错的解决方案。其支持手动资产录入、强大的搜索能力、灵活的扫描引擎组合以及清晰的任务日志,使其特别适合用于系统化的安全测试和攻击面管理工作。无论是用于学习、内部演练还是实际的SRC测试,它都是一个值得尝试的工具。如果你想了解更多网络安全工具和实践,欢迎来云栈社区交流探讨。 |