想象一下,你每天开车上下班、接送孩子、周末出游,而这些行踪轨迹正被陌生人默默记录——不是通过 GPS 定位器,也不是通过手机窃听,而是通过你车里每个轮胎上那个不起眼的小传感器。

轮胎里的“身份证”

每辆现代汽车都配备着一种名为“胎压监测系统”(TPMS)的安全装置。这些安装在每个轮胎内部的小型传感器,会不断向外发射包含压力数据和唯一识别码的无线信号,确保你的行车安全。

问题在于,这些信号完全未加密,任何人都能用简单的设备接收并解码。

研究人员发现,这些传感器发射的识别码几乎从不改变,就像汽车的电子“身份证”。更致命的是,一辆车的四个轮胎信号会同时出现在一起,形成独特的组合指纹——就像一家人总是同时出现在同一地点。

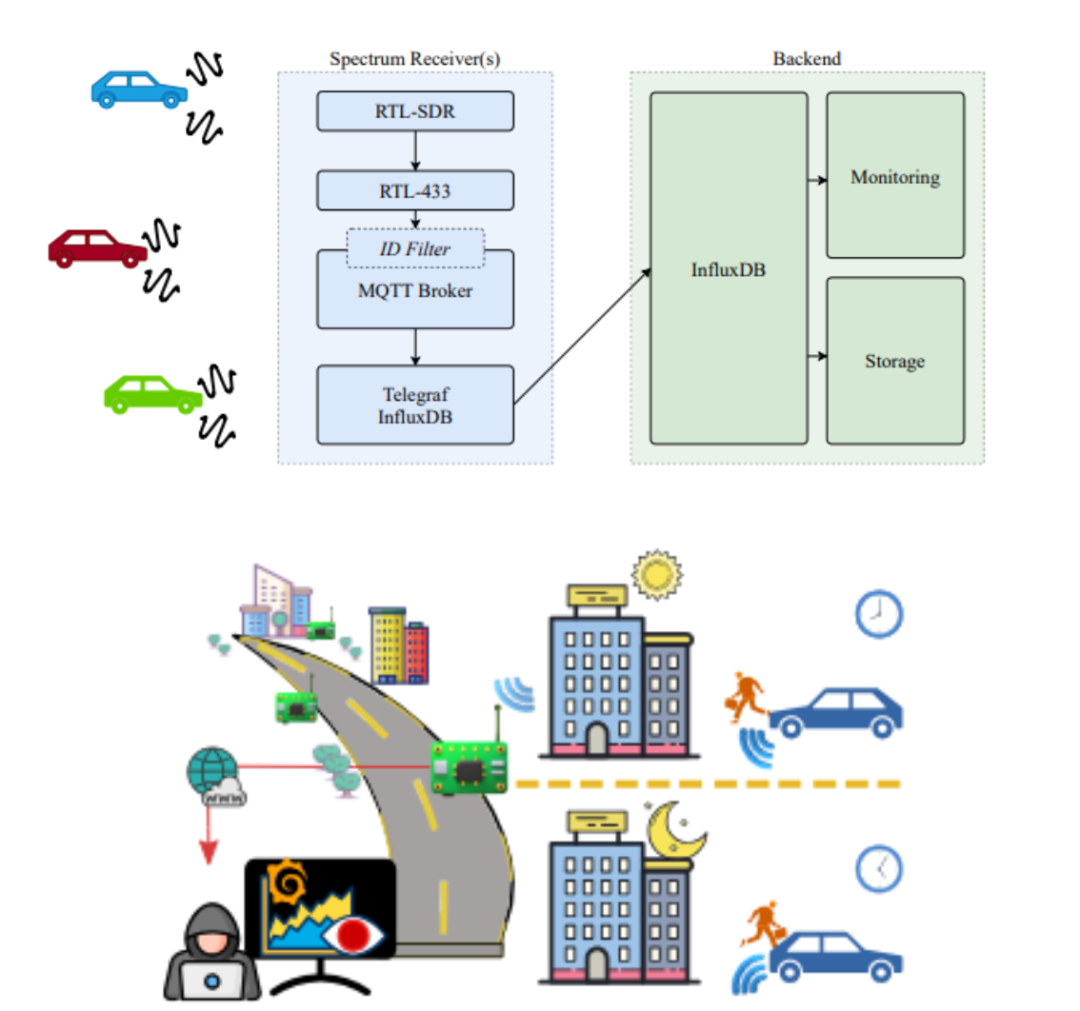

百元设备,千万追踪

研究团队做了一个简单实验:在路边设置了五个廉价接收器,每个成本不到一百美元。

十周时间里,他们捕获了来自两万多辆汽车的超过六百万条信号。这些信号穿透墙壁,跨越五十多米的距离,毫无阻碍地传播着车主的隐私。

实验证实,通过一种名为“Jaccard指数”的数学工具,研究人员能精准地将四个轮胎信号匹配到同一辆车上,准确率高得惊人。

你的生活,被“画”在屏幕上

当这些信号被持续追踪,你的生活轨迹便一览无余:

你的工作作息:每天几点离家、几点返家,甚至哪天在家办公,都清晰地呈现在追踪者的数据中。

你的生活习惯:午餐时间去了哪里,下班后是否去健身房,周末常去哪些场所——这些本应私密的生活细节,变成了公开的秘密。

你的车辆状态:传感器传回的压力数据甚至能推测车辆载重——今天后备箱是否装了重物,车里坐了几个人。

研究人员直言,想获取特定目标的轮胎 ID 并不难——在目标住所附近设置接收器,配合简单观察或摄像头,就能轻松完成匹配。一旦获得这四个 ID,这辆车就成了一个永远发信号的追踪器。

最棘手的是,你无法关闭这些传感器——在英国和欧盟,胎压监测系统是法律强制要求的安全配置。

虽然国际上有针对汽车网络安全的法规,但并未明确规定必须对轮胎传感器信号进行加密。这个监管空白让数百万辆汽车成为移动的隐私泄露源。

研究人员呼吁汽车制造商和政策制定者尽快行动,采用定期变化的动态识别码,让汽车不再成为永久性的追踪信标。

资讯来源:IMDEA Networks Institute 研究团队

这项研究警示我们,物联网设备的安全设计必须前置。对技术细节和潜在风险保持关注与讨论,是促进整个行业进步的重要一环。如果你对类似的网络安全或硬件安全问题感兴趣,欢迎来云栈社区与更多开发者交流探讨。 |