如今,Linux rootkit已经悄然演变为对现代基础设施最危险的威胁之一。攻击目标不再局限于Windows系统,随着Linux在云环境、容器编排、物联网乃至高性能计算领域的全面普及,攻击者的焦点已经发生了根本性的转变。当前最新出现的Linux rootkit开始滥用前沿的内核特性,其隐蔽性以及被清除的难度,都远超早期的版本。

Rootkit这类恶意软件的核心目标是保持隐蔽。不同于通过破坏或勒索来彰显存在的勒索软件,也不同于急于窃取数据的窃密程序,rootkit的核心任务就是隐蔽自身。它会悄无声息地潜入操作系统内部,然后篡改系统向用户以及安全工具呈现信息的方式。无论是隐藏进程、遮蔽文件还是掩盖网络连接,它都能做到,甚至还能从内核模块列表中彻底抹去自己的踪迹。对于那些瞄准政府服务器、电信基础设施或大型云服务商等高价值目标的攻击者来说,一个能够潜伏数月乃至数年而不被发现的 rootkit,远比那些立即触发警报的恶意软件要有价值得多。

三代Rootkit技术演进

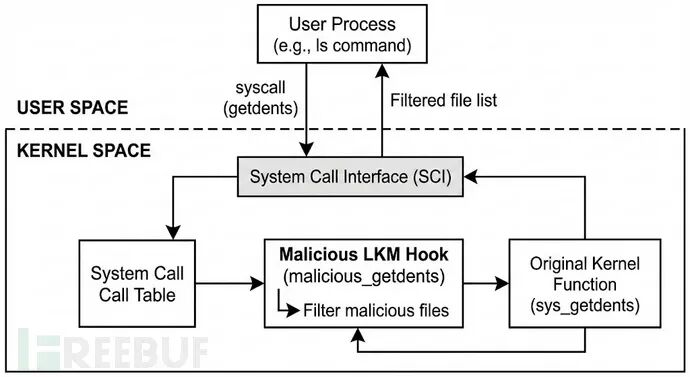

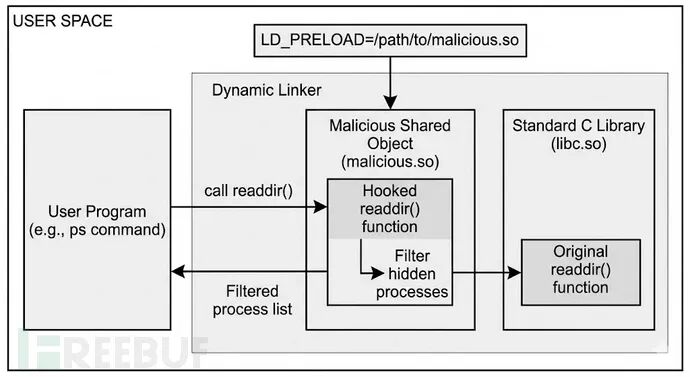

根据Elastic Security Labs研究人员近期发布的研究报告,Linux rootkit经历了三个清晰的技术代际演进:从2000年代初期的共享对象劫持,到更深入的可加载内核模块植入,再到如今基于eBPF植入和io_uring驱动的规避技术。像TripleCross、Boopkit以及最新发现的RingReaper等实例,都代表了这一演进过程的技术前沿。

最令人担忧的,不仅仅是现代rootkit的技术复杂性,更是它们利用了那些本意为合法、优化目的而设计的内核特性。扩展伯克利包过滤器,即 eBPF,最初是作为一个安全的包过滤和跟踪内核虚拟机被引入的,现在却被攻击者用来挂钩系统调用和拦截内核事件,并且完全无需加载传统的内核模块。同样,Linux 5.1引入的高性能异步I/O接口io_uring,也被滥用来批量处理系统操作,这大幅减少了可被观测到的系统调用事件,使得那些依赖系统调用监控的安全工具几乎失效。

传统检测手段失效

这种技术上的转变影响深远。像rkhunter和chkrootkit这类传统的检测工具,主要扫描的是基于可加载内核模块攻击的迹象。但eBPF植入程序根本不会出现在/proc/modules列表中,并且能完全绕过Secure Boot的限制。这使得大量Linux生产环境,尤其是那些缺乏专用内核级遥测的系统,暴露在严重的安全盲区之下,而现代rootkit的开发者正在积极利用这一点。

eBPF与io_uring如何重塑攻击范式

eBPF的应用标志着rootkit与Linux内核交互方式的根本性变革。攻击者不再需要编写可能引发系统崩溃或内核污染状态的有害内核模块,而是提交能通过内核验证器检查的字节码,这些代码经过JIT编译后会变成原生机器代码。这使得植入程序在操作系统看来更具“合法性”。

eBPF rootkit通常将其程序附加到系统调用入口跟踪点或Linux安全模块(LSM)钩子上,从而在不直接修改函数指针或修补内核代码的情况下,获取对进程执行、文件访问和网络活动的可见性与控制权。TripleCross等工具展示了eBPF程序如何挂钩execve系统调用来监控和操纵进程执行,而Boopkit则利用eBPF在特制的网络数据包中构建隐蔽的命令控制 网络连接。

io_uring则是通过改变攻击的“检测面”来增强隐蔽性。当进程使用io_uring来执行文件读写和元数据操作时,它会通过一个共享内存环批量提交所有请求,而不是为每个操作都触发单独的系统调用。这意味着,一个正在进行大规模数据收集或侦察的恶意进程,几乎不会产生任何系统调用层级的遥测数据。这对于那些依赖单系统调用可见性的端点检测与响应(EDR)解决方案构成了重大挑战。

防御对策建议

面对这种威胁,防御者并非束手无策。研究人员提出了多项针对性的检测和应对建议:

- 监控io_uring异常:密切监控

io_uring_enter和io_uring_register系统调用的使用模式。发现提交异常大批量操作,或注册过多文件描述符的进程,需要引起警惕。

- 审计eBPF程序:对于基于eBPF的威胁,组织应定期审计系统中所有正在运行的eBPF程序。任何附着在跟踪点或LSM钩子上的非预期程序,都是系统可能已遭入侵的强烈信号。

- 依赖深度取证:内存取证、内核完整性检查以及从操作系统下层(如Hypervisor层)收集的遥测数据,目前仍是识别那些已成功从标准用户空间工具中隐藏自身的rootkit的最可靠方法。

- 实施内核加固:建议组织实施内核锁定策略,启用内核模块签名验证,并保持内核版本更新。特别是Linux 6.9及以上版本,引入了能破坏旧式系统调用表挂钩方法的架构变更,能有效抵御部分传统攻击。

随着攻击技术的不断演进,防御策略也必须同步升级。关注和讨论这类前沿安全威胁,有助于我们共同构建更健壮的系统环境。你也可以在云栈社区的技术安全板块找到更多深入的讨论与资源分享。

参考来源:

|