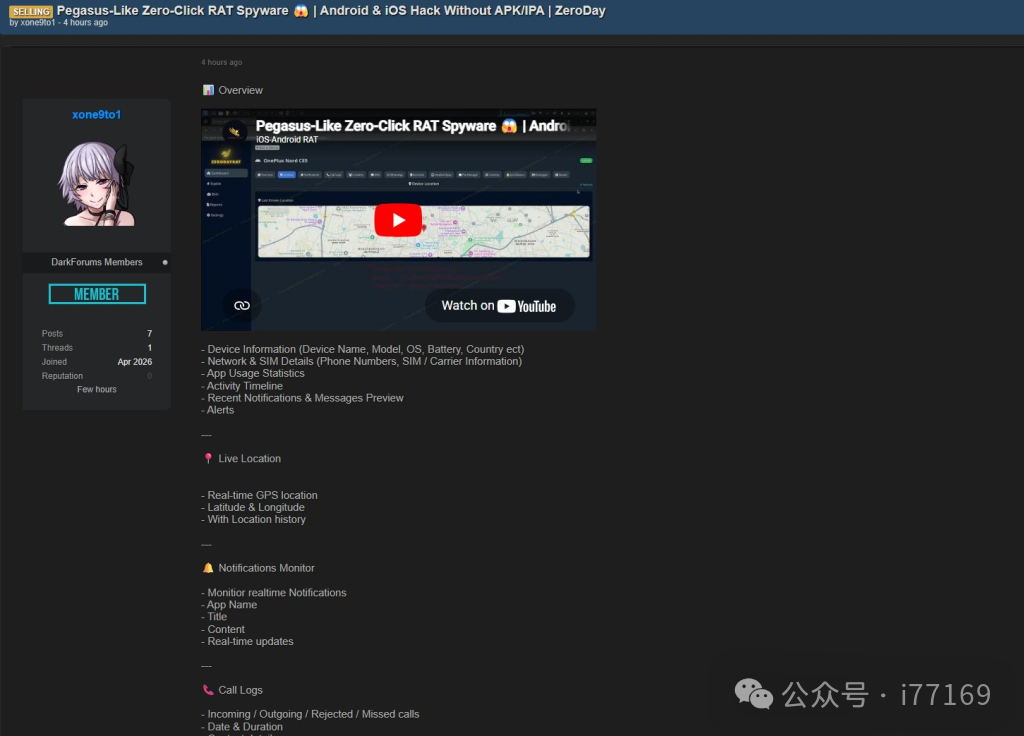

近日,一名代号为 xone9to1 的黑客在知名网络犯罪论坛发布了一则广告,宣称正在公开售卖一款具备“零点击”能力的远程控制木马。这款软件不仅声称能够同时攻击 iOS 与 Android 系统,其支持列表更是直接覆盖了尚未大规模发布的 iPhone 17 (iOS 26.2) 设备。

与常规需要诱骗用户点击链接或安装恶意应用(APK/IPA)的木马不同,这款名为 “Zero-click RAT” 的工具主打以下几个骇人听闻的特点:

- 无需交互安装: 目标用户不需要点击任何安装包,攻击可能通过系统漏洞直接完成。

- 静默漏洞利用: 攻击者可能利用浏览器引擎(如WebKit)或操作系统内核的未公开漏洞,直接获取设备控制权。

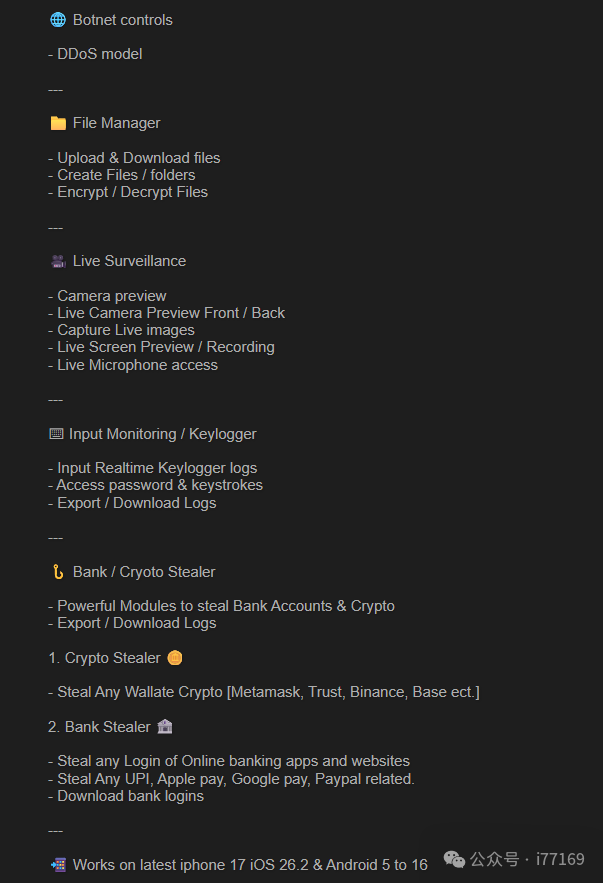

- 广泛的系统兼容性: 宣称支持从古老的 Android 5 到最新的 Android 16,以及仍处于测试阶段的 iOS 26.2。

功能详解:被入侵的手机将毫无秘密

根据黑客在论坛帖子中公开的功能清单,一旦设备被成功植入,攻击者几乎可以获得手机的全部控制权,使其变成一个全方位的监控与窃密工具。

其核心功能模块包括:

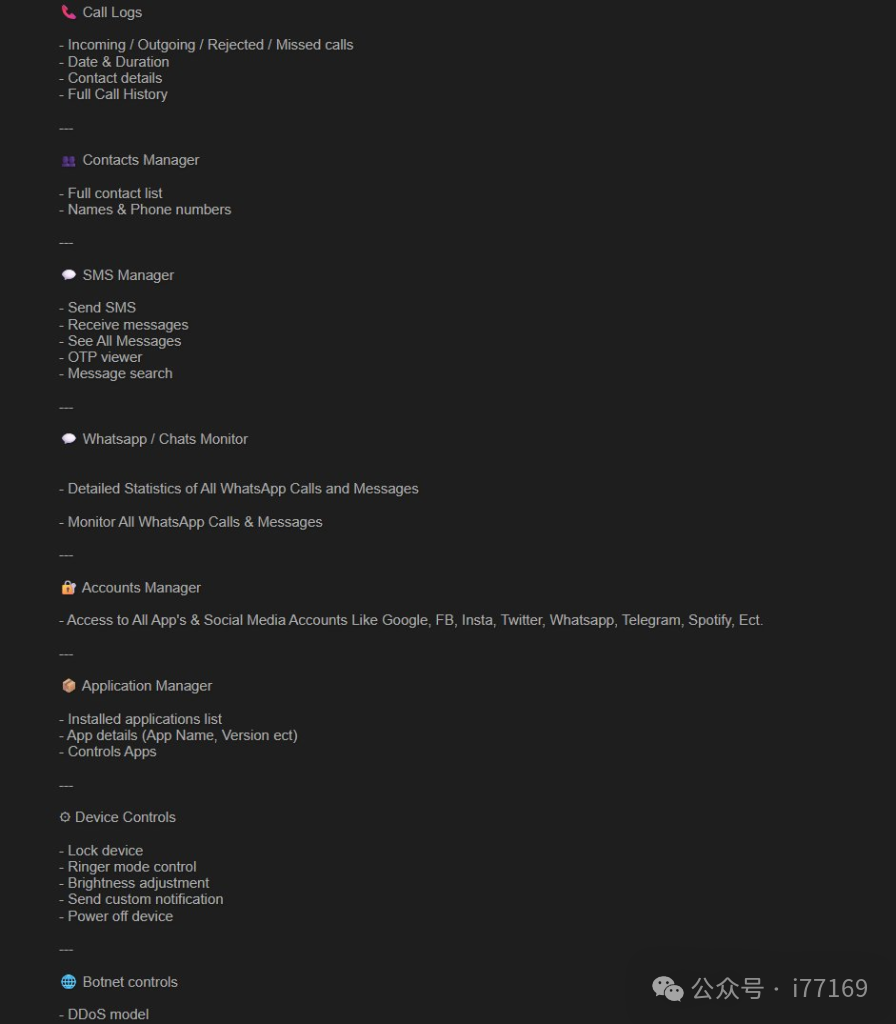

- 实时监控与窃听: 能够远程强制开启手机的前后置摄像头进行实时预览或拍照,进行屏幕录制,并访问麦克风进行监听。

- 金融资产窃取: 内置专门的银行与加密货币窃取模块,针对 MetaMask、Trust Wallet、Binance、Apple Pay、Google Pay、PayPal 等主流支付和钱包应用。

- 通信全面监控: 不仅可以监控 WhatsApp、Telegram 等加密通讯软件的通话和消息记录,还能直接读取短信验证码(OTP)。

- 设备完全控制: 攻击者可以远程锁死设备、调整屏幕亮度和响铃模式,甚至将受控设备纳入僵尸网络,用于发动DDoS攻击。

- 敏感信息收集: 全面获取设备信息、网络与SIM卡详情、应用使用统计、完整的通讯录和通话记录。

- 输入记录: 通过键盘记录器(Keylogger)实时捕获所有输入内容,包括密码和敏感对话。

- 文件管理: 远程访问设备文件系统,实现文件的上传、下载、加密和解密。

技术真伪辨析:是高危威胁还是论坛骗局?

面对功能如此“强大”的广告,安全研究人员保持了审慎的态度。虽然发帖者声称提供了演示视频作为概念验证,但其中疑点不少:

- 夸张的技术价值: 真正能够实现“零点击”攻击的漏洞利用链(Exploit Chain)在漏洞黑市上价值连城,通常高达数百万美元。如此高价值的资产不太可能仅在一个公开论坛上以普通帖子的形式廉价售卖,这极有可能是一场针对安全意识薄弱者的“割韭菜”骗局。

- 可能的漏洞关联: 值得警惕的是,此次售卖宣传的时间点,恰逢iOS 26.2测试版被曝出存在多个WebKit高危漏洞(如CVE-2025-43529)。不能排除该工具有意整合了近期泄露或已知的高阶漏洞利用代码(例如所谓的“DarkSword”链),从而具备了一定的真实攻击能力。

如何防范此类高级威胁?

在移动设备承载着个人隐私、社交关系和数字资产的今天,面对可能存在的“零点击”攻击,普通用户并非完全无能为力。以下是一些关键的自保措施:

- 立即更新系统: 这是最有效、最基础的防护手段。请立即检查并安装手机操作系统的最新安全更新。例如,苹果若发布了修复相关漏洞的 iOS 26.3 正式版,务必第一时间升级。

- 启用极端防护模式: 对于高风险人群(如记者、政要、企业高管),苹果设备上的 “锁定模式”(Lockdown Mode) 是一道重要防线。该模式会严格限制部分功能,能有效阻断大多数通过复杂媒体文件发起的“零点击”攻击。

- 保持连接警惕: 尽量避免连接不可信的公共Wi-Fi网络。对收到的陌生彩信、iMessage信息或包含链接的系统通知保持高度警惕,不要轻易点击或预览其中内容。

结语

这场在2026年初露苗头的安全风波再次向我们敲响警钟:在漏洞武器化、攻击工具平民化的趋势下,没有哪个系统是绝对安全的“孤岛”。从飞马(Pegasus)到层出不穷的仿制品,高级持续性威胁(APT)的阴影始终笼罩。作为用户,保持系统更新、培养良好的安全意识,是构筑数字安全防线的基石。关于此事件的更多技术讨论和安全动态,欢迎在云栈社区的网络安全板块交流。

相关参考视频链接:https://x.com/DarkWebInformer/status/2039777966192783439/video/1 |