Part1 前言

在网络安全领域,高级持续性威胁(APT)攻击因其目标明确、手段隐蔽、技术先进而备受关注。2022年披露的美国国家安全局(NSA)对中国西北工业大学(西工大)实施的长期网络攻击,正是一个教科书级别的APT攻击案例。本次攻击技术复杂、链条冗长、基础设施隐蔽,其背后的战术、技术与程序(TTPs)值得深入研究和警惕。

本文基于官方发布的调查报告及相关技术分析文章,结合个人经验,旨在梳理并分析此次攻击的完整流程,重点剖析攻击者如何构建匿名化基础设施、利用0day漏洞进行初始突破、实施中间人劫持及内网横向移动,最终实现对目标网络的长期隐蔽控制。通过对这一案例的复盘,希望能为广大安全从业者提供对抗高级威胁的参考思路。

本次分析主要参考了以下资料:

- 国家计算机病毒应急处理中心发布的《西北工业大学遭美国NSA网络攻击事件调查报告》。

- 网络上关于此次事件及NSA攻击武器(如“酸狐狸”平台、“二次约会”等)的零散技术分析。

- 结合个人经验,对海量碎片化信息进行归纳、梳理与逻辑重构,力求还原攻击全貌。

需要指出的是,所有资料均来自公开渠道,分析旨在技术探讨。文中如有疏漏,欢迎大家指正。

Part2 技术研究过程

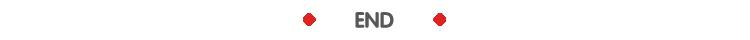

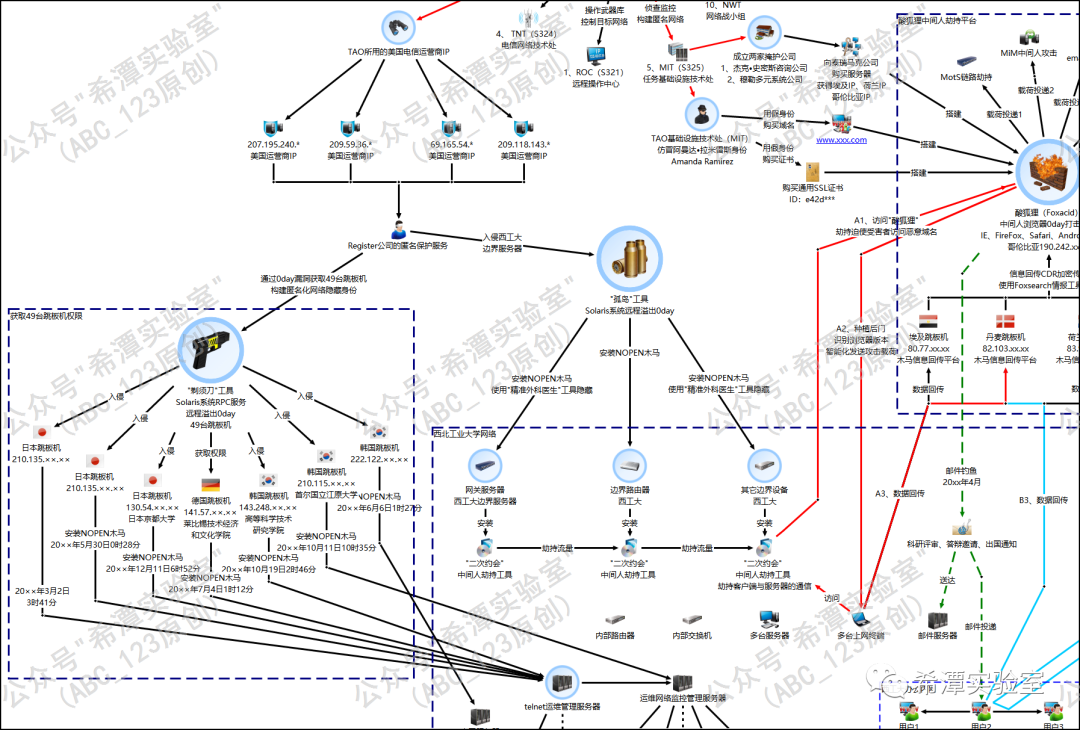

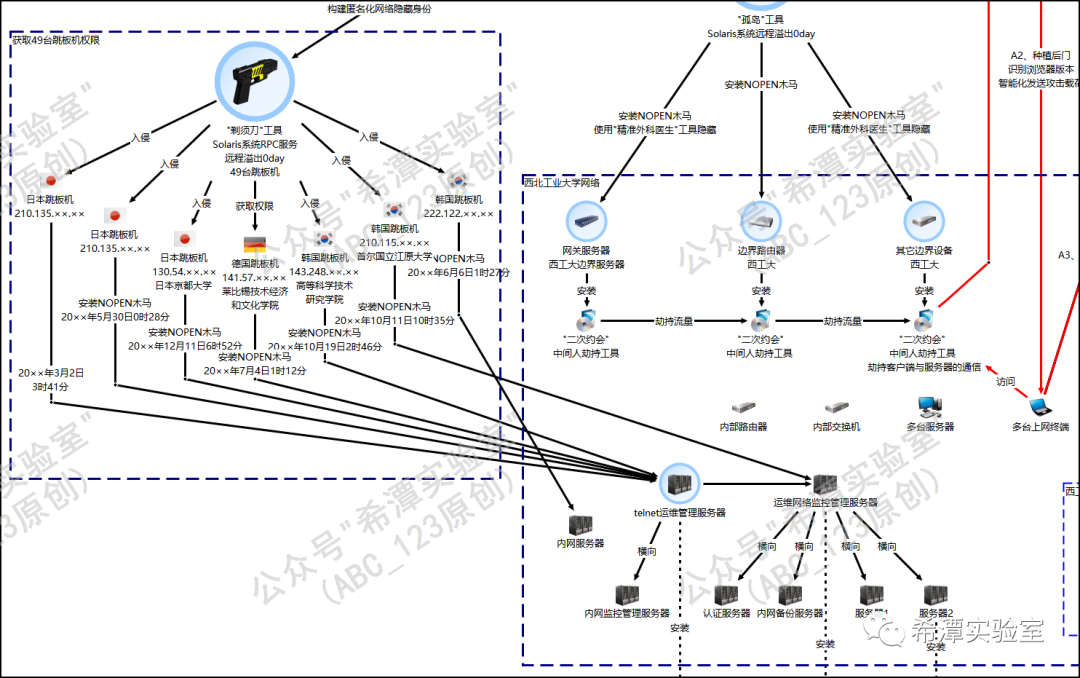

首先,我们通过一张完整的攻击流程图来总览NSA此次针对西北工业大学的攻击行动。该图综合了多方信息,直观展示了从前期准备、边界突破、横向移动到数据回传的完整杀伤链。

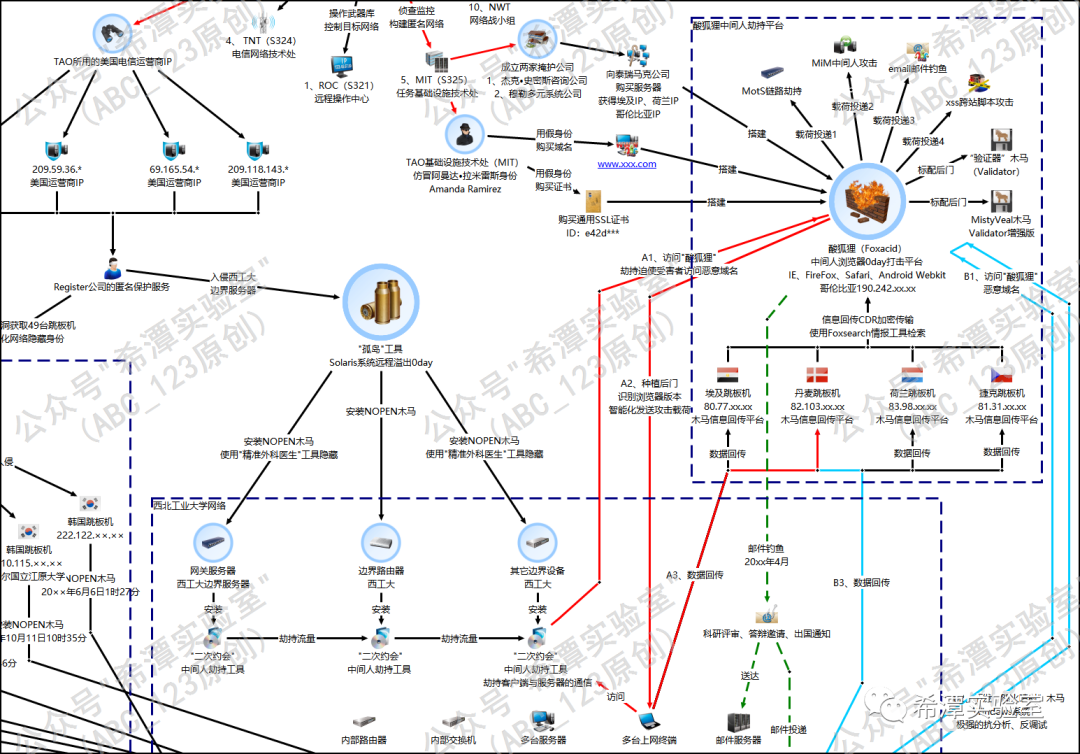

TAO特定入侵行动办公室介绍

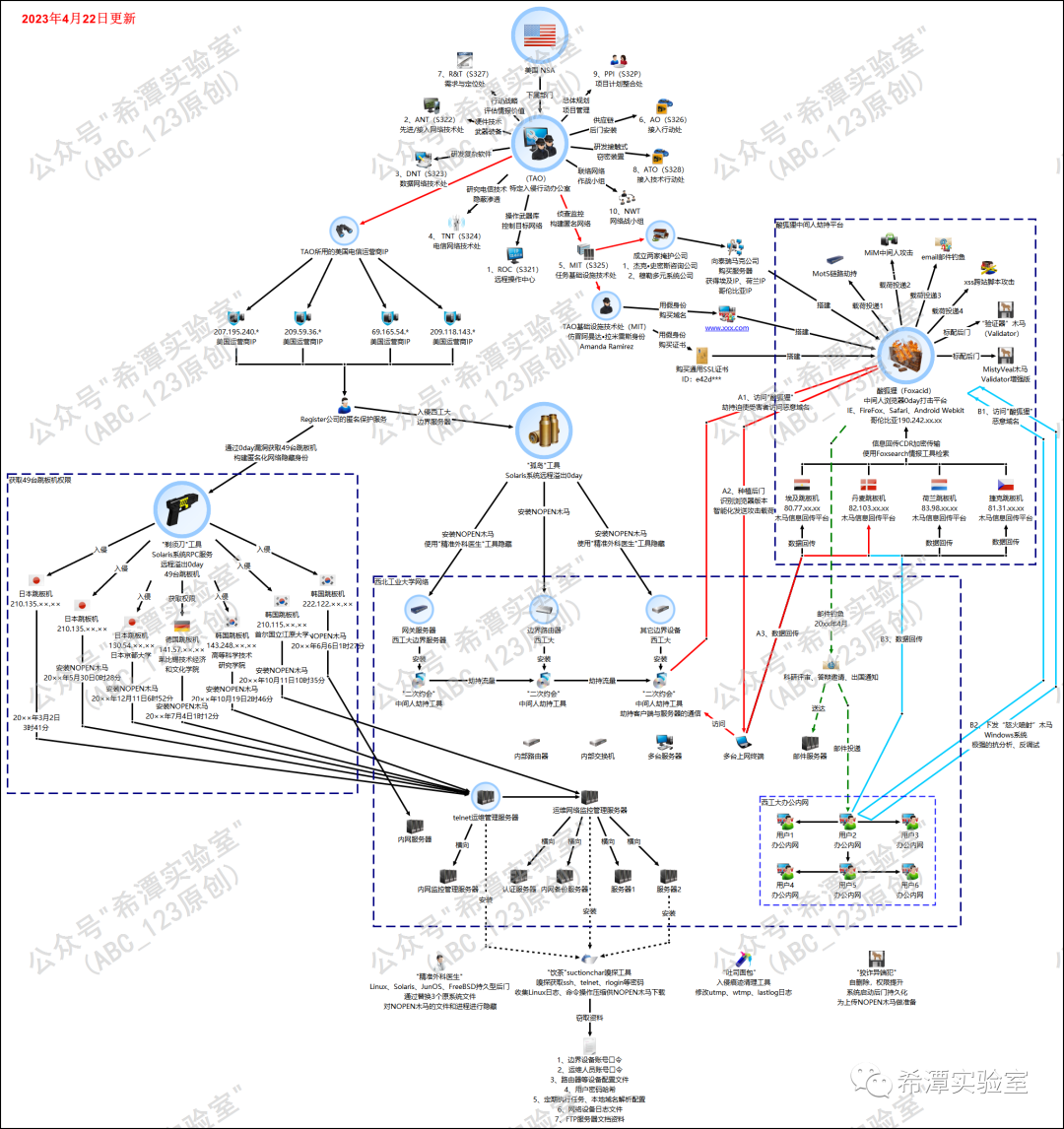

此次攻击的直接实施者是NSA旗下的“特定入侵行动办公室”(TAO)。该部门成立于1998年,是美国政府专门从事对他国实施大规模网络攻击窃密活动的战术单位。行动代号为“阻击XXXX”(shotXXXX)。

整个行动由TAO负责人直接指挥,其下多个部门协同作业:

- MIT(任务基础设施技术处):负责构建侦察环境、租用攻击资源。

- R&T(需求与定位处):负责确定攻击行动战略和情报评估。

- ANT(先进网络技术处)、DNT(数据网络技术处)、TNT(电信网络技术处):提供技术支撑。

- ROC(远程操作中心):组织开展攻击侦察行动。

前期攻击环境搭建(匿名化基础设施)

攻击前的准备工作异常周密,核心是构建难以追溯的匿名化攻击基础设施。

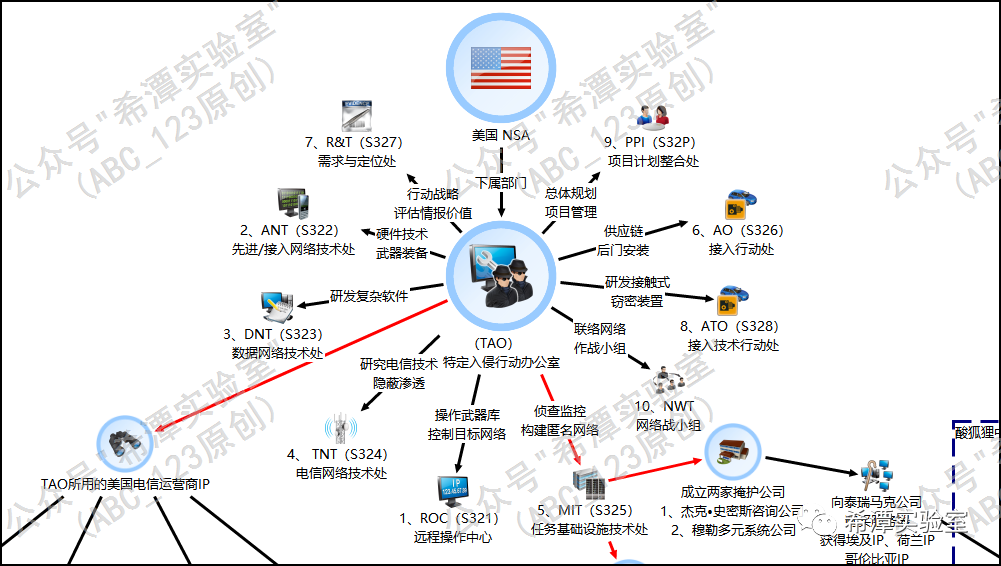

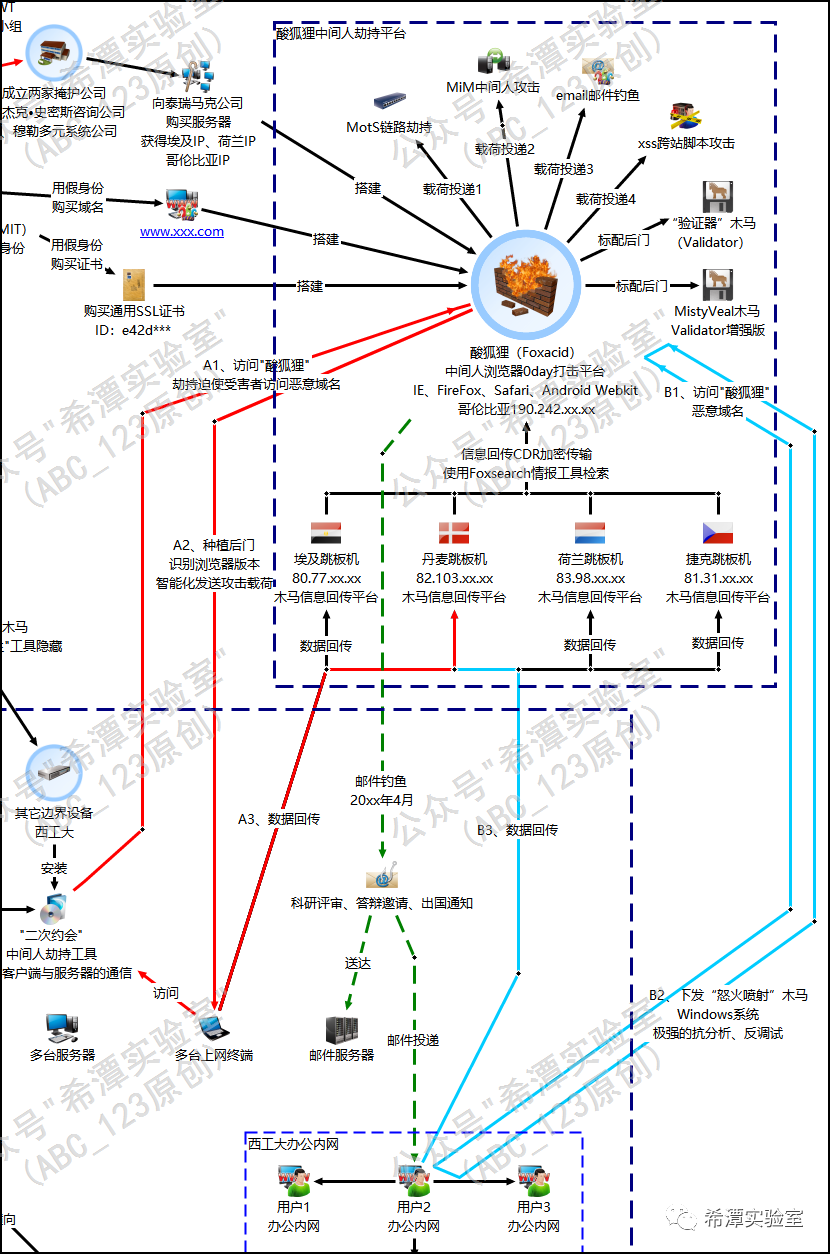

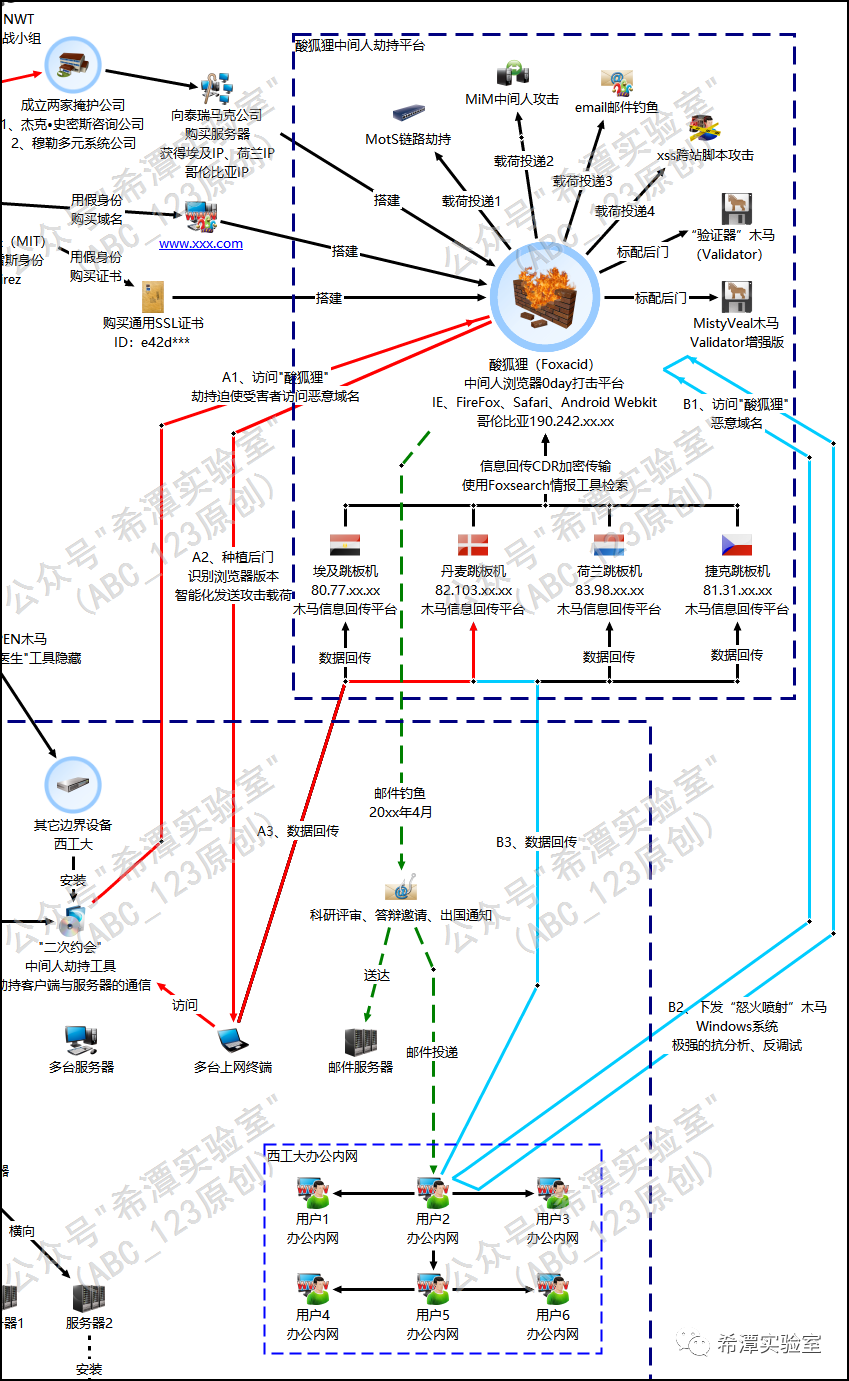

- 成立掩护公司:NSA通过秘密成立的两家掩护公司——“杰克·史密斯咨询公司”和“穆勒多元系统公司”,向美国泰瑞马克公司购买了位于埃及、荷兰和哥伦比亚等地的IP地址并租用服务器。

- 匿名购买资源:TAO基础设施技术处(MIT)的工作人员使用“阿曼达·拉米雷斯”的假名,匿名购买了用于攻击的域名和一份通用的SSL证书(ID: e42d***)。

- 部署攻击平台:利用上述资源,攻击者在哥伦比亚的服务器上部署了名为“酸狐狸”(Foxacid)的中间人攻击平台。

“酸狐狸”平台是NSA的关键网络武器之一,可根据目标浏览器版本智能化配置漏洞载荷,针对IE、FireFox、Safari、Android Webkit等主流浏览器实施远程0day漏洞攻击。该平台功能全面,支持通过Mots链路劫持、MiTM中间人攻击、钓鱼邮件、XSS跨站脚本等多种方式投递攻击载荷。

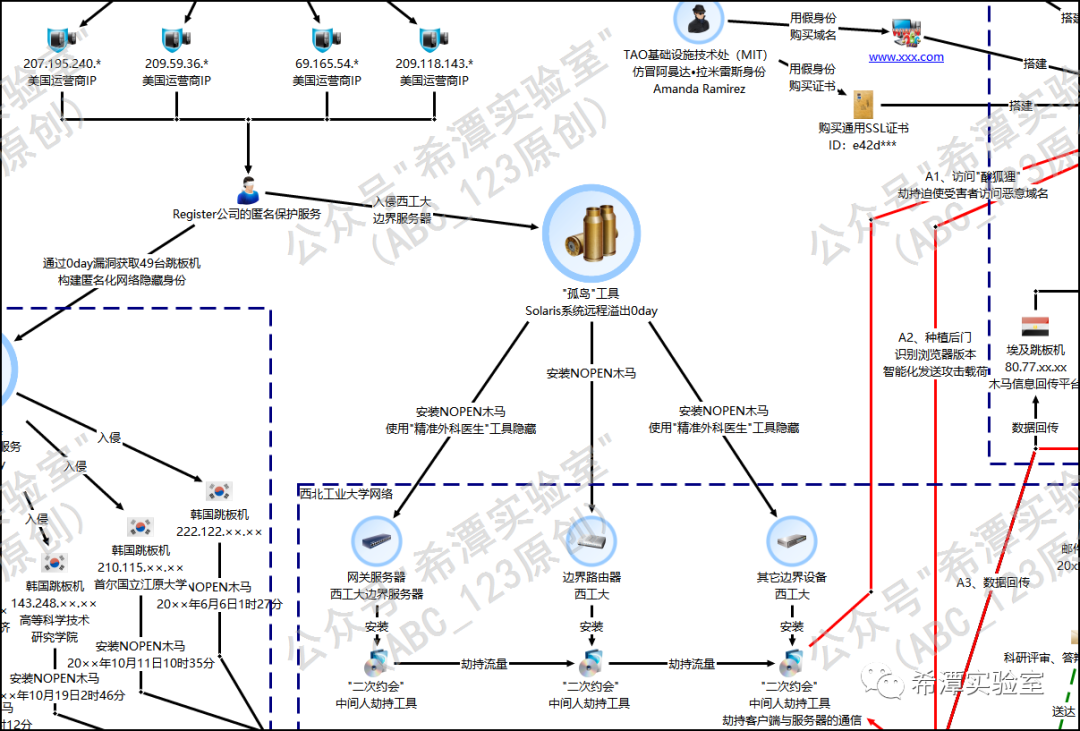

通过0day漏洞获取全球跳板机

为隐藏真实攻击源,TAO利用其掌握的针对SunOS操作系统的远程溢出0day漏洞利用工具——“剃须刀”和“孤岛”,精心选择并攻击了中国周边国家(如日本、韩国)教育机构、商业公司等网络流量较大的服务器。

攻击成功后,会在这些服务器上安装NOPEN木马,将其控制为指令中转的跳板机。这些跳板机分布在全球17个国家,其中约70%位于中国周边。

为了进一步切断关联,NSA还使用了美国Register公司的匿名保护服务,对相关域名、证书的注册信息进行匿名化处理。溯源分析已识别出TAO从其美国国内运营商环境控制跳板机的四个IP地址:209.59.36.*, 69.165.54.*, 207.195.240.*, 209.118.143.*。

利用远程溢出漏洞突破边界防护

在针对西北工业大学的直接攻击中,TAO展现了与其他APT组织不同的“硬实力”。他们并未使用常见的Web应用漏洞,而是直接使用“孤岛”攻击武器,利用Solaris操作系统的远程溢出漏洞,一举获取了西工大的边界服务器权限。

“孤岛”武器可针对开放了指定RPC服务的Solaris系统实施精准的远程溢出攻击,直接获取主机的完整控制权。这种在操作系统层面进行的渗透测试,往往能绕过部署在应用层的传统安全防护设备。

组合攻击:钓鱼邮件投递

在利用漏洞进行强攻的同时,攻击者也辅以社会工程学手段。在20xx年4月,西工大部分师生收到了以“科研评审、答辩邀请、出国通知”为主题的钓鱼邮件。邮件内含恶意链接,诱骗点击后窃取邮箱权限,并尝试在教职工电脑上植入木马,开辟了另一条侵入路径。

部署中间人劫持工具

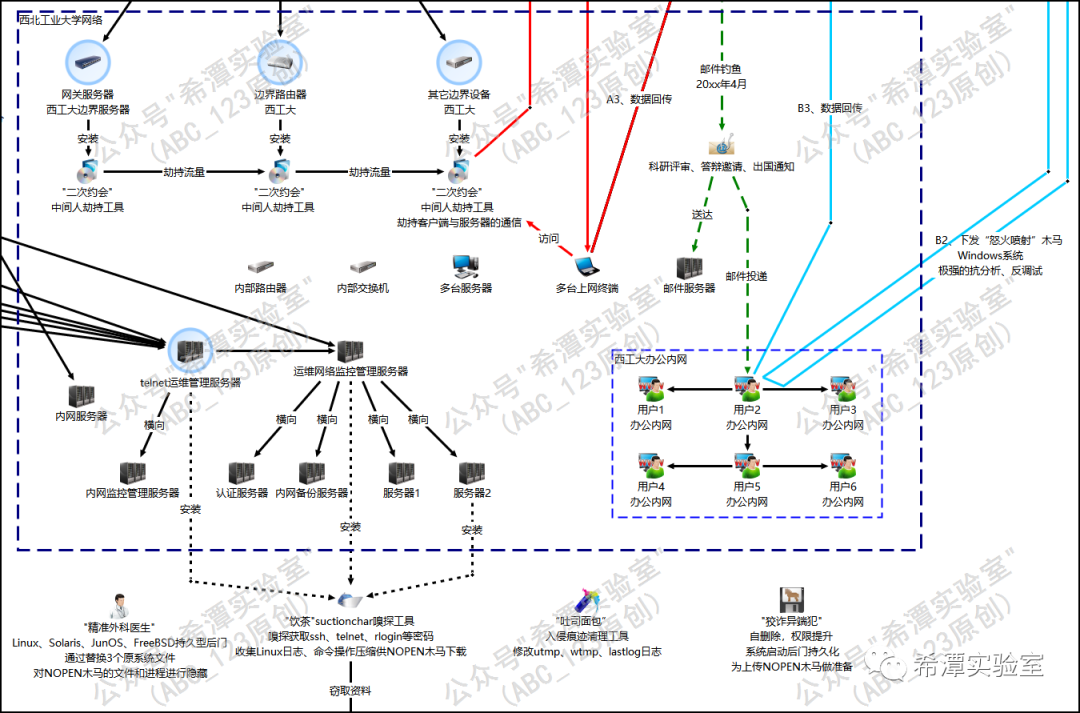

在控制西工大边界服务器、网关及路由器等关键网络节点后,攻击者开始部署核心的拦截工具。

- 安装NOPEN木马:在每台被控服务器上安装功能强大的NOPEN远控木马,用于接收指令、执行操作。

- 部署“二次约会”:在网关、边界路由器等设备上安装“二次约会”中间人劫持工具。该工具能对流经设备的海量流量进行精准过滤与自动化劫持,将特定目标的流量引导至之前搭建的“酸狐狸”平台。

- 实施浏览器攻击:被劫持的流量到达“酸狐狸”平台后,平台会根据受害者浏览器版本,智能化地投递对应的浏览器0day漏洞利用代码。攻击成功则会在目标主机上植入“验证器”(Validator)木马或其增强版“MistyVeal”木马。

内网横向移动与深度渗透

控制边界节点后,攻击者开始向内部网络纵深推进。他们利用前期控制的各国跳板机作为指令中转,通过木马级联的方式,先后入侵了西工大内部的运维网和管理网。

攻击目标包括:

- Telnet运维管理服务器

- 网络监控管理服务器

- 各类内网应用服务器

- 核心网络设备(路由器、交换机)

通过窃取到的身份验证数据,攻击者不断实施内网横向移动,最终实现了对西工大内部运维网和办公网的隐蔽控制。

对办公网个人主机的渗透与控制

借助部署在边界的“二次约会”工具,TAO通过“量子注入”攻击技术或在HTTP流量中插入恶意代码,成功获取了大量西工大办公网内部个人主机的控制权。

在这些主机上,攻击者安装了名为“怒火喷射”的Windows远控木马。该木马兼容性好,并具备极强的抗分析与反调试能力。敏感数据通过CDR加密后,经由埃及、丹麦、荷兰、捷克等多地的跳板机回传至“酸狐狸”平台。NSA工作人员则使用Foxsearch情报工具对窃取的数据进行检索和分析。

权限维持与痕迹清理

为了长期潜伏并消除攻击痕迹,TAO在受控主机上部署了一系列后续工具:

- “精准外科医生”:用于隐藏NOPEN木马的文件和进程,实现持久化驻留。

- “饮茶”嗅探工具:嗅探SSH、Telnet、Rlogin等服务的登录凭据,并收集服务器日志、操作记录和配置文件,为进一步渗透积累“粮草”。

- “吐司面包”:用于清理系统日志(如utmp, wtmp, lastlog),消除攻击行为记录。

- “狡诈异端犯”:具备自删除和权限提升功能的后门,可随系统启动,长期潜伏,为在必要时再次上传NOPEN木马、维持控制权做准备。

这些工具的协同使用,体现了高级攻击者在攻击武器分析与隐蔽行动方面的深厚功底。

Part3 总结

通过对NSA入侵西北工业大学事件的全流程剖析,我们可以得出以下几点启示:

-

全球作战视角:从“量子注入”攻击、“酸狐狸”全球打击平台等能力来看,NSA的网络攻击立足于全球作战体系,其基础设施和打击范围具有明显的军事化、全球化特征。

-

漏洞储备碾压:与其他APT组织不同,NSA在外围突破阶段极度依赖操作系统级、浏览器级的远程溢出0day漏洞,这种“降维打击”能力使其能够无视许多传统应用层防护,直接获取系统控制权。

-

强大的武器库与工程能力:NSA拥有庞大且不断迭代的网络武器库,同一种木马可能有数十个变种。其工具在持久化、隐蔽性、抗分析方面设计精良,背后的漏洞挖掘与武器研发能力惊人。

-

极其周密的行动准备:一次攻击行动的前期准备工作异常复杂,包括成立空壳公司、匿名购买全球资源、利用0day控制第三国跳板机等,所有环节都旨在隐藏攻击者身份,增加溯源难度。

-

防御思考:防御此类高级威胁,仅依靠边界防护远远不够。需加强内部网络监测、异常流量分析、主机行为监控,并建立有效的威胁情报体系。同时,如何检测与防范“量子注入”等新型攻击,以及如何进行有效的攻击溯源,是摆在防守方面前的重大课题。后续我们将尝试探讨国内安全专家是如何一步步抽丝剥茧,完成此次高难度的溯源举证工作的。