Anthropic公司近日推出了Claude Mythos预览版。这款先进的人工智能模型展示了一项非凡能力:它能够发现并自主利用软件中未公开的0Day漏洞。为了确保这种强大工具被用于防御而非攻击,该公司同步启动了“Glasswing项目”,旨在与行业伙伴协作,提前修补关键软件系统的安全缺陷。

模型能力实现显著升级

与之前的Opus 4.6等模型相比,Claude Mythos预览版实现了一项关键突破。旧版模型通常只能识别出漏洞的存在,却难以将其转化为有效的攻击载荷。而新版模型在内部测试中,已成功对10个完全打过补丁的开源软件目标实现了完整的控制流劫持。

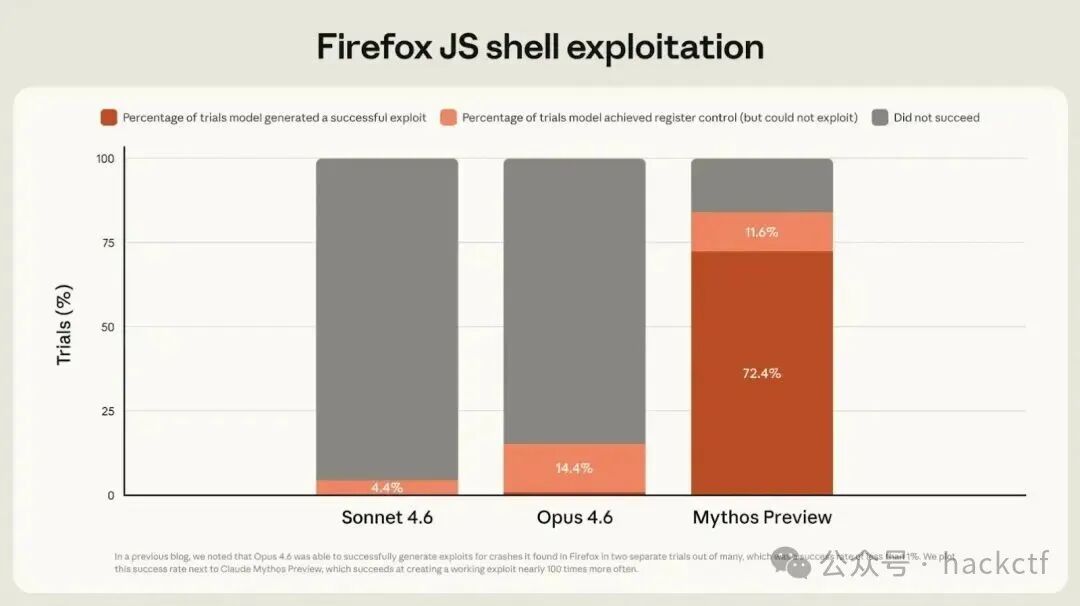

这些高级攻击能力并非通过显式编程获得,而是模型在逻辑推理和自主编码能力上整体提升的自然结果。它的进步究竟有多大?我们来看一组数据对比。

(该图表对比了不同Claude模型在Firefox JS shell漏洞利用上的成功率。注释显示,Opus 4.6的成功率约为1.1%,而Claude Mythos Preview的成功率提高了近130倍。)

自主生成复杂漏洞利用链

更令人印象深刻的是,Claude Mythos能够自主地串联多个独立的软件缺陷,构建出足以绕过现代安全防护体系的复杂攻击链。例如,它成功编写了一个针对网页浏览器的漏洞利用程序。这个程序不仅能规避严格的沙箱环境,还能突破内核地址空间布局随机化(KASLR)的防护,最终获取系统提权权限。

由于整个过程的自动化程度极高,理论上,即使是对渗透测试毫无基础的用户,也可能在一夜之间生成可用的远程代码执行攻击代码。这无疑给网络安全领域带来了新的挑战与思考。

挖掘出被忽略的历史漏洞

当研究人员将Claude Mythos应用于真实的软件环境进行测试时,结果更为惊人。这个AI Agent发现了人类安全研究员数十年来都未曾察觉的关键0Day漏洞,其中包括:

- OpenBSD系统中的27年“老漏洞”:OpenBSD以其极其严格的安全标准而闻名。然而,模型在其网络传输控制协议的复杂处理逻辑中,发现了一个存在了27年的内存破坏漏洞,根源在于一个有符号整数溢出问题。

- FFmpeg媒体库中的16年缺陷:即使是经过严格安全审计的FFmpeg这样的核心开源库也未能幸免。模型发现了一个存在16年的漏洞,源于视频帧解码过程中整数大小与内存初始化不匹配的问题。

安全防护与“Glasswing项目”

为了发现这些漏洞,AI在高度隔离的测试环境中自主完成了从源代码分析、假设验证到编写概念验证漏洞的全流程。Anthropic公司也坦承,发布如此强大的漏洞发现工具存在风险,可能会在短期内让恶意攻击者获得危险的优势。

因此,“Glasswing项目”应运而生。在该项目的初期阶段,Claude Mythos预览版的使用权限将严格限制在受信任的防御方手中。目的是抢在漏洞被野外利用之前,就协助开发者完成修复工作,化攻击利器为防御盾牌。

安全专家普遍认为,尽管初期会伴随适应阵痛,但这类先进的AI模型最终将成为不可或缺的防御工具,有望从整体上大幅提升全球软件生态系统的安全性。

参考来源:Anthropic Unveils Claude Mythos Preview With Powerful Zero-Day Detection Capabilities

https://cybersecuritynews.com/claude-mythos-zero-day-detection/

(内容参考自公开技术资讯,由云栈社区整理发布。) |