在日常的运维排查或渗透测试过程中,快速识别远程主机的操作系统类型是一项基础且重要的技能。手动分析TTL值、开放端口等信息虽然可行,但效率不高。本文将分享一个集成了多种识别方法的Bash脚本,帮你一键完成判断,并深入解析其背后的技术原理。

脚本功能与使用

该脚本通过三种方法综合判断目标主机的操作系统类型:

- ICMP TTL值分析:最快速、最常用的方法。

- 端口扫描分析:通过检测特定系统服务端口来推断。

- TCP/IP栈指纹识别:利用

nmap的-O参数进行更精确的探测。

使用方式非常简单,只需将脚本保存为 os_detect.sh,并赋予执行权限即可。

chmod +x os_detect.sh

./os_detect.sh <目标IP地址>

脚本代码详解

以下是完整的脚本代码,包含了颜色定义、错误处理和多方法判断逻辑。

#!/bin/bash

# 使用说明: ./os_detect.sh <目标IP>

if [ $# -eq 0 ]; then

echo "用法: $0 <目标IP地址>"

echo "示例: $0 192.168.1.100"

exit 1

fi

TARGET_IP=$1

# 颜色定义

RED='\033[0;31m'

GREEN='\033[0;32m'

YELLOW='\033[1;33m'

BLUE='\033[0;34m'

NC='\033[0m' # 无颜色

echo -e "${BLUE}=========================================="

echo -e " 操作系统识别工具 - 目标: $TARGET_IP"

echo -e "==========================================${NC}\n"

# 检查目标是否可达

echo -e " 检测主机是否存活..."

if ! ping -c 1 -W 2 $TARGET_IP > /dev/null 2>&1; then

echo -e "${RED}[-] 目标主机不可达 (ICMP无响应)${NC}"

echo -e "${YELLOW}[!] 尝试继续分析...${NC}\n"

ALIVE=false

else

echo -e "${GREEN}[+] 主机在线${NC}\n"

ALIVE=true

fi

OS_GUESS=""

# 方法1: TTL值分析 (最常用)

echo -e “ 方法1: 基于 ICMP TTL 分析...”

TTL_VALUE=$(ping -c 1 -W 2 $TARGET_IP 2>/dev/null | grep -o ‘ttl=[0-9]*‘ | cut -d= -f2)

if [ ! -z “$TTL_VALUE“ ]; then

echo -e “ 检测到 TTL = $TTL_VALUE“

# TTL判断逻辑 (通常)

# Windows: 默认128 (看到的可能是127-128)

# Linux: 默认64 (看到的可能是63-64)

# 某些Unix: 默认255

if [ “$TTL_VALUE“ -le 64 ] && [ “$TTL_VALUE“ -gt 40 ]; then

OS_GUESS=“Linux/Unix“

CONFIDENCE=“高“

echo -e “${GREEN} [+] 判断: $OS_GUESS (TTL $TTL_VALUE <= 64)${NC}“

elif [ “$TTL_VALUE“ -le 128 ] && [ “$TTL_VALUE“ -gt 100 ]; then

OS_GUESS=“Windows“

CONFIDENCE=“高“

echo -e “${GREEN} [+] 判断: $OS_GUESS (TTL $TTL_VALUE <= 128)${NC}“

elif [ “$TTL_VALUE“ -gt 200 ]; then

OS_GUESS=“网络设备/Unix“

CONFIDENCE=“中“

echo -e “${YELLOW} [!] 判断: $OS_GUESS (TTL $TTL_VALUE 较大)${NC}“

else

OS_GUESS=“未知“

CONFIDENCE=“低“

echo -e “${YELLOW} [!] 无法确定 (TTL $TTL_VALUE 不符合常见模式)${NC}“

fi

else

echo -e “${RED} [-] 无法获取TTL值${NC}“

fi

echo “”

# 方法2: 端口扫描分析 (如果有nmap)

if command -v nmap &> /dev/null; then

echo -e “ 方法2: 基于端口扫描分析...“

echo -e “ (扫描常见端口: 22, 135, 139, 445, 3389...)“

# 快速扫描常见系统端口

PORT_SCAN=$(nmap -Pn -p 22,135,139,445,3389,5985 --open -T4 $TARGET_IP 2>/dev/null | grep -E ‘^[0-9]+/tcp‘)

LINUX_SCORE=0

WINDOWS_SCORE=0

if echo “$PORT_SCAN“ | grep -q “22/tcp“; then

echo -e “${GREEN} [+] 发现SSH(22) - Linux特征${NC}“

LINUX_SCORE=$((LINUX_SCORE + 2))

fi

if echo “$PORT_SCAN“ | grep -q “445/tcp“; then

echo -e “${GREEN} [+] 发现SMB(445) - Windows特征${NC}“

WINDOWS_SCORE=$((WINDOWS_SCORE + 2))

fi

if echo “$PORT_SCAN“ | grep -q “3389/tcp“; then

echo -e “${GREEN} [+] 发现RDP(3389) - Windows特征${NC}“

WINDOWS_SCORE=$((WINDOWS_SCORE + 3))

fi

if echo “$PORT_SCAN“ | grep -q “135/tcp“; then

echo -e “${GREEN} [+] 发现MSRPC(135) - Windows特征${NC}“

WINDOWS_SCORE=$((WINDOWS_SCORE + 1))

fi

if echo “$PORT_SCAN“ | grep -q “5985/tcp“; then

echo -e “${GREEN} [+] 发现WinRM(5985) - Windows特征${NC}“

WINDOWS_SCORE=$((WINDOWS_SCORE + 2))

fi

# 端口判断

if [ $WINDOWS_SCORE -gt $LINUX_SCORE ] && [ $WINDOWS_SCORE -gt 0 ]; then

echo -e “${GREEN} [+] 端口分析: 疑似 Windows (得分: $WINDOWS_SCORE)${NC}“

if [ “$OS_GUESS“ != “Windows“ ]; then

OS_GUESS=“Windows (修正)“

CONFIDENCE=“高“

fi

elif [ $LINUX_SCORE -gt $WINDOWS_SCORE ]; then

echo -e “${GREEN} [+] 端口分析: 疑似 Linux (得分: $LINUX_SCORE)${NC}“

if [ “$OS_GUESS“ != “Linux/Unix“ ]; then

OS_GUESS=“Linux/Unix (修正)“

CONFIDENCE=“高“

fi

else

echo -e “${YELLOW} [!] 端口分析: 无明确特征${NC}“

fi

echo ““

else

echo -e “${YELLOW}[!] 未安装 nmap, 跳过端口扫描分析${NC}“

echo “ 安装命令: sudo apt-get install nmap (Debian/Ubuntu)“

echo “ sudo yum install nmap (CentOS/RHEL)“

echo ““

fi

# 方法3: TCP/IP栈指纹 (nmap -O)

if command -v nmap &> /dev/null && [ “$ALIVE“ = true ]; then

echo -e “ 方法3: TCP/IP栈指纹识别 (可能需要sudo)...“

OS_SCAN=$(sudo nmap -O --osscan-guess -Pn $TARGET_IP 2>/dev/null | grep -i “running\|os details\|aggressive“ | head -3)

if [ ! -z “$OS_SCAN“ ]; then

echo -e “${GREEN} [+] Nmap指纹结果:${NC}“

echo “$OS_SCAN“ | sed ‘s/^/ /‘

else

echo -e “${YELLOW} [!] 无法获取指纹 (可能需要root权限或目标不可达)${NC}“

fi

echo ““

fi

# 最终总结

echo -e “${BLUE}==========================================“

echo -e “ 最终判断结果“

echo -e “==========================================${NC}“

if [ ! -z “$OS_GUESS“ ]; then

echo -e “操作系统: ${GREEN}$OS_GUESS${NC}“

echo -e “置信度: ${YELLOW}$CONFIDENCE${NC}“

else

echo -e “${RED}无法判断目标操作系统类型${NC}“

echo “可能原因: ICMP被防火墙阻断, 或主机不在线“

fi

echo -e “\n${BLUE}==========================================${NC}“

# 技术说明

echo -e “\n${YELLOW}[技术说明]${NC}“

echo “- TTL 64 -> 通常是 Linux/Unix/MacOS“

echo “- TTL 128 -> 通常是 Windows“

echo “- TTL 255 -> 通常是网络设备“

echo “- 实际TTL值 = 默认TTL - 路由跳数“

方法原理解析与结果展示

1. ICMP TTL值分析

这是脚本首先使用的方法,原理是利用不同操作系统对ICMP回显请求(ping)报文设置的初始生存时间(TTL)值不同。报文每经过一个路由节点,TTL值减1,因此我们探测到的TTL值通常略小于默认值。

脚本中的判断逻辑基于常见默认值:

- TTL ≈ 64:通常指向Linux、Unix或macOS系统。

- TTL ≈ 128:通常指向Windows系统。

- TTL ≈ 255:可能为路由器、交换机等网络设备,或某些Unix变体。

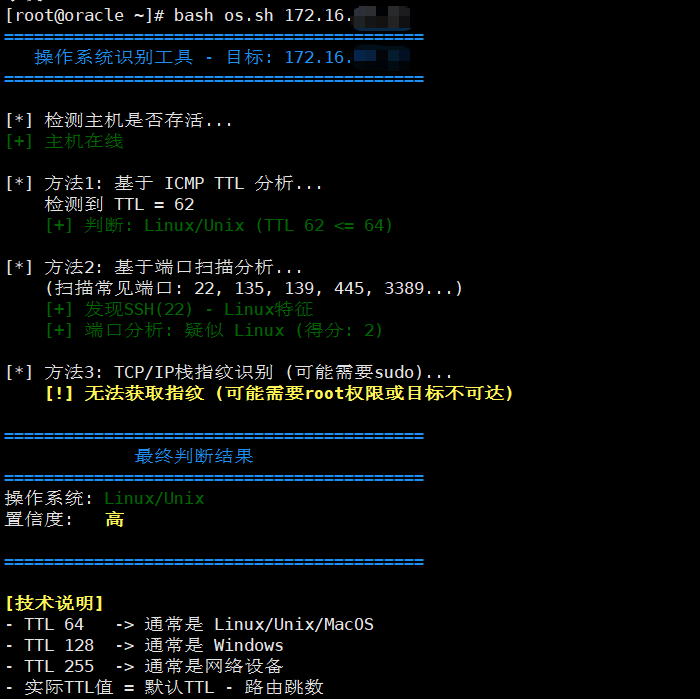

例如,针对一个Linux目标执行脚本,TTL分析阶段会显示类似以下结果:

2. 端口扫描分析

如果系统安装了nmap,脚本会进行端口扫描分析。其原理是不同操作系统倾向于开放特定的服务端口。

- Linux特征端口:22 (SSH)

- Windows特征端口:135 (MSRPC), 139/445 (SMB/NetBIOS), 3389 (RDP), 5985 (WinRM)

脚本为不同端口的检测结果赋予权重,最后通过积分制进行判断。此方法可以有效修正或补充TTL分析的结论。

3. TCP/IP栈指纹识别

这是最精确的方法,同样依赖于nmap。其原理是发送一系列精心构造的TCP、UDP、ICMP报文,分析目标主机在TCP/IP协议栈实现上的细微差异(如初始窗口大小、TCP选项、ICMP响应特性等),这些差异像指纹一样具有标识性。使用nmap -O命令即可触发此功能。脚本会尝试调用此命令(通常需要root权限),并将最相关的几行结果输出。

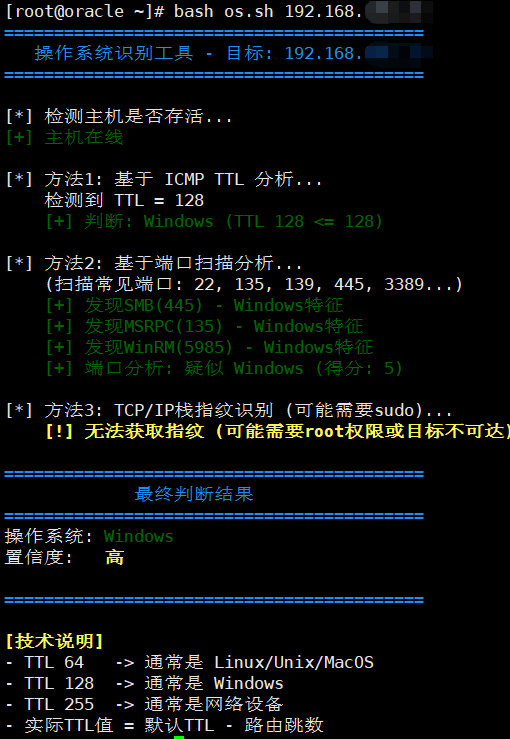

下图展示了对一个Windows目标进行综合判断的结果:

脚本的局限性与注意事项

- 防火墙干扰:目标主机可能禁用了ICMP (ping),导致TTL方法和主机存活检测失效。端口也可能被防火墙过滤。

- 网络跳数:TTL判断是经验性的。如果目标距离探测点网络跳数异常多,可能导致TTL值落入错误的判断区间。

- 权限要求:最准确的TCP/IP栈指纹识别 (

nmap -O) 通常需要root权限 (sudo)。

- 服务配置:端口扫描分析依赖于默认服务配置。如果管理员更改了服务的默认端口(如将SSH从22改到2222),此方法会失效。

- 工具依赖:端口扫描和指纹识别功能需要目标系统已安装

nmap。

因此,在实际的渗透测试或运维排查中,此脚本给出的结果应作为重要的参考线索,而非绝对结论。通常需要结合其他信息进行综合研判。

总结

这个Bash脚本将操作系统识别的几种常见技术方法自动化,提供了快速初步判断的能力,非常适合在需要批量筛查或快速网络信息搜集的场景中使用。理解其背后的原理,不仅能帮助你更好地使用脚本,也能在脚本失效时知道如何进行手动分析。希望这个工具和相关的技术解析能对你的工作有所帮助。欢迎在云栈社区分享你的使用经验或改进建议。