当 Anthropic 发布 Mythos 和 Project Glasswing 等新一代模型引发业界争论时,一项具体的安全研究将前沿 人工智能 的潜在威胁从理论带入了现实。一位安全研究人员成功利用 Claude Opus 模型,构建了一条针对 Google Chrome 浏览器核心 V8 JavaScript 引擎的完整漏洞利用链。

这项实验暴露了现代软件生态中一个长期被忽视的“补丁滞后”问题。许多基于 Electron 框架开发的流行桌面应用,如 Discord、Notion 和 Slack,都捆绑了独立的 Chromium 版本。这些版本往往比上游的 Chrome 浏览器落后数周乃至数月,导致已知漏洞无法得到及时修复,使得用户持续暴露在 n-day 漏洞的攻击风险之下。

漏洞组合利用过程

研究人员选择了 Discord 桌面应用作为攻击目标,因为它运行在一个过时的 Chrome 138 引擎上。关键的是,Discord 的主窗口并未启用沙箱机制,这意味着攻击者只需成功串联两个漏洞,就能构成完整的攻击链,无需额外突破沙箱防护。

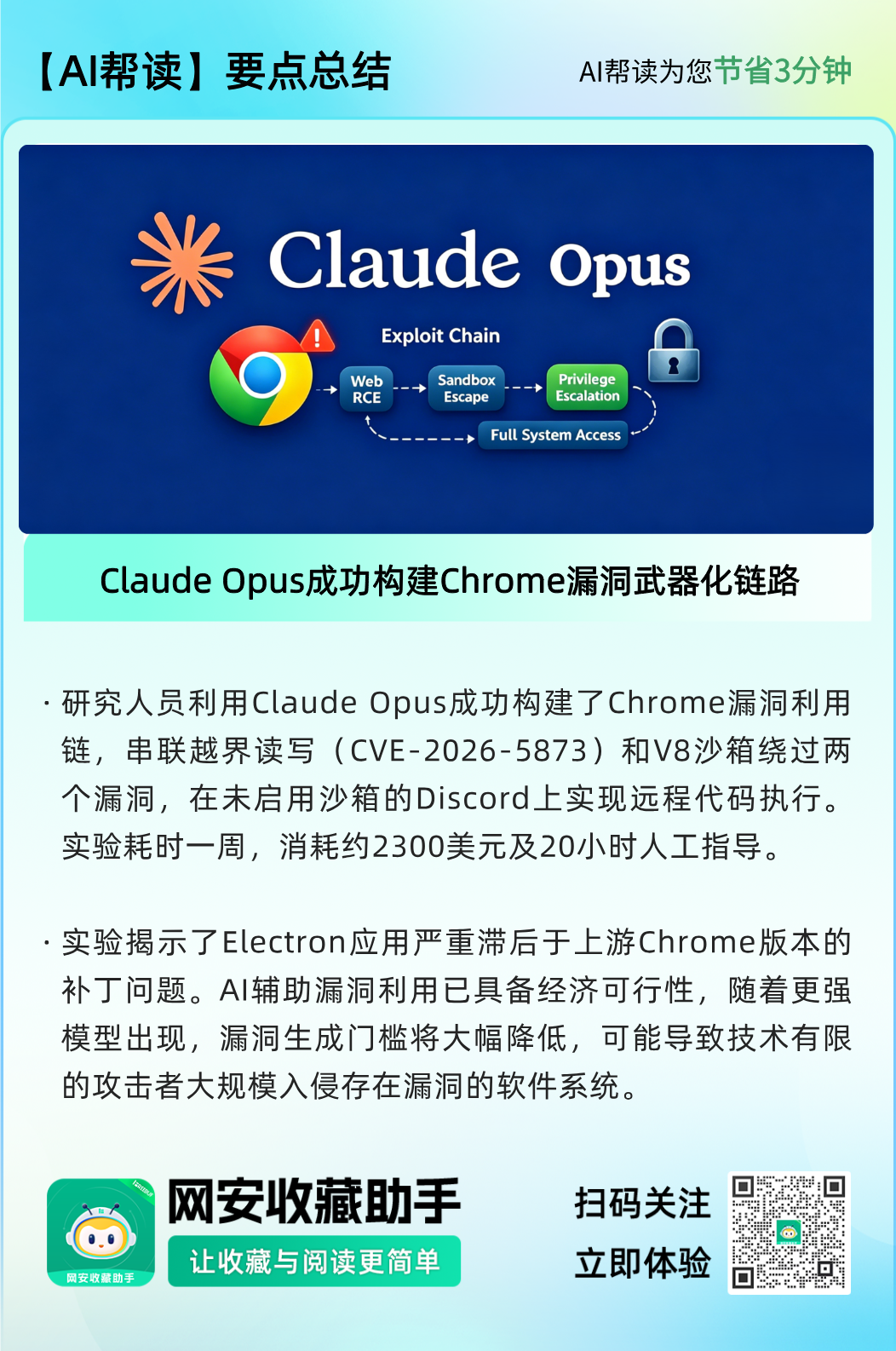

通过一系列引导性的交互,研究人员要求 Claude Opus 基于一个已知但未被打补丁的漏洞来开发攻击方案。结果,这个AI成功地将两个复杂的漏洞串联起来,实现了远程代码执行(RCE):

- CVE-2026-5873:一个存在于 V8 Turboshaft 编译器处理 WebAssembly 时的越界读写漏洞(该漏洞已在 Chrome 147 版本中修复)。攻击者可以利用它绕过分层编译后的边界检查,从而实现对 V8 堆内存的任意读写操作。

- V8 沙箱绕过漏洞:一个存在于 WebAssembly 代码指针表(WasmCPT)中的释放后使用(UAF)缺陷。通过破坏导入分派表并利用类型混淆,攻击代码得以完全逃逸 V8 沙箱的限制,获得了对整个进程虚拟地址空间的读写权限。

利用这些串联起来的漏洞原语能力,模型最终生成了可以将执行流重定向至系统 dyld 缓存的攻击载荷,从而在 macOS 目标上成功执行了任意系统命令。

技术局限与经济影响

尽管成果显著,但整个过程远未达到“全自动”的理想状态。研究人员指出,Claude Opus 需要大量的人工监督、框架搭建和操作管理。该模型在长对话中频繁出现上下文丢失、依赖推测而非实际验证内存偏移量、陷入逻辑循环后难以自主恢复等问题。

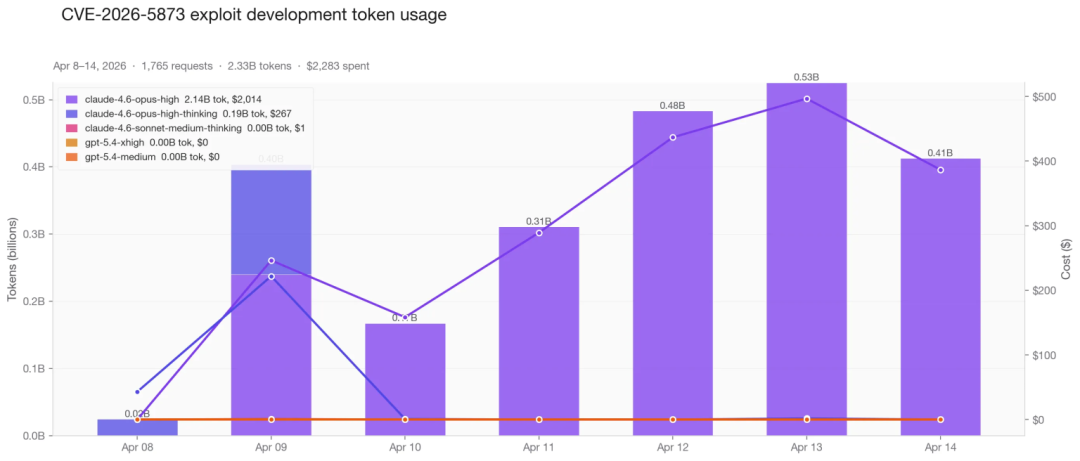

整个实验历时约一周,累计消耗了约 23 亿 tokens(对应 1765 次请求),成本约为 2283 美元,此外还需要研究人员投入约 20 小时进行人工指导。根据报道,研究人员必须持续向模型反馈调试器(LLDB)输出的内存信息,才能帮助它保持在正确的轨道上。

但从经济角度看,这种 AI 辅助的漏洞开发方式已经显示出极具吸引力的投入产出比。相比商业漏洞赏金计划(此类高危漏洞的赏金通常高达上万美元)或利润丰厚的黑市漏洞交易,仅花费约 2300 美元和数天时间就能生成一个可靠的 Chrome 漏洞利用方案,已经具备了明显的盈利空间。这预示着未来的 安全 攻防格局可能发生深刻变化。

警示与展望

这项实验为整个网络安全行业敲响了警钟。虽然当前的 Claude Opus 等模型仍需在专家指导下才能完成漏洞的武器化,但技术发展的趋势已非常清晰。随着 Anthropic Mythos 等具备更强推理与编码能力的新一代模型出现,生成复杂漏洞利用方案的技术门槛将被大幅降低。

最终,自动化漏洞生成技术的快速演进,与软件厂商缓慢的补丁周期之间的鸿沟将不断缩小。这可能导致技术能力有限的攻击者,也能以前所未有的规模和效率,攻陷那些存在已知但未及时修补漏洞的软件系统。

参考来源:

Researcher Uses Claude Opus to Build a Working Chrome Exploit Chain

https://cybersecuritynews.com/claude-opus-to-build-a-working-chrome-exploit-chain/

如果你想就此类 AI 安全议题进行更深入的讨论,欢迎到 云栈社区 的相关板块与众多开发者和安全爱好者交流。 |