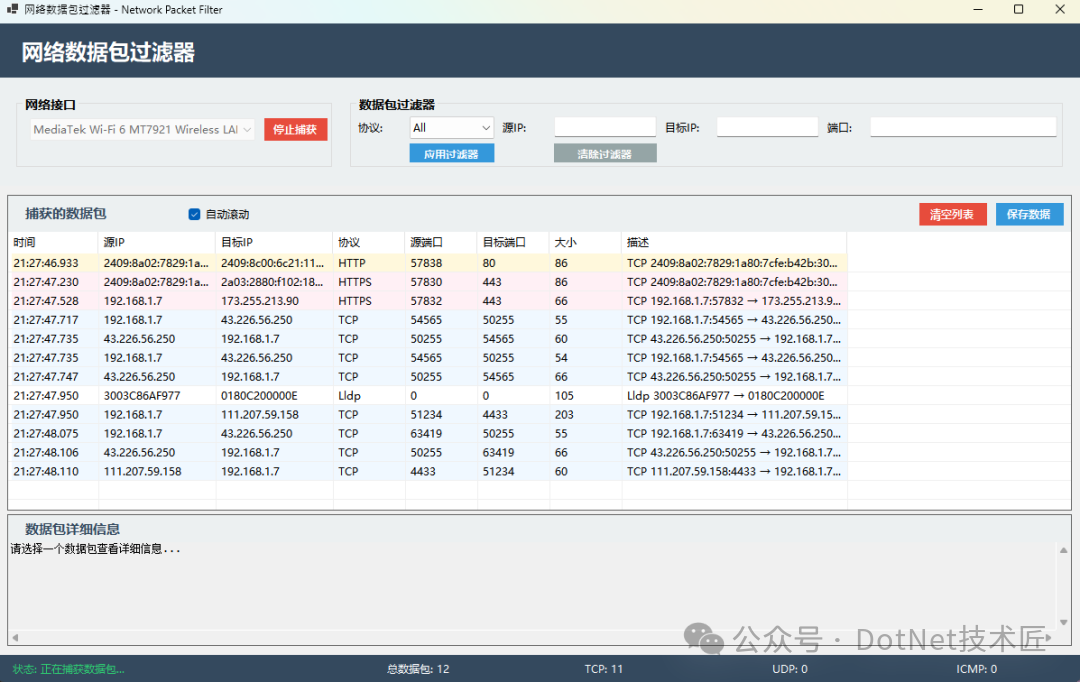

在日常开发或网络运维中,你是否遇到过这样的挑战:当应用出现网络异常时,难以快速定位问题根源?希望监控特定程序的网络流量却缺乏趁手的工具?对于 C# 开发者而言,掌握网络数据包捕获与解析技术,不仅能深化对网络协议的理解,更能为应用程序的性能分析、故障排查乃至安全审计提供强有力的支持。

相较于功能庞大但学习曲线陡峭的 Wireshark,或仅专注于 Web 流量的 Fiddler,自行开发一套定制化的监控工具具有独特优势:它能完全贴合你的业务逻辑,易于集成到现有系统中,并且后续的功能扩展将更加灵活自主。

核心技术栈与功能设计

本方案基于成熟的 .NET 生态库构建,确保了开发的效率和稳定性:

- SharpPcap:提供跨平台的网络数据包捕获能力。

- PacketDotNet:强大的数据包解析引擎,支持多种协议。

- WinForms:用于构建直观易用的图形界面。

- Npcap:Windows 平台高性能的底层数据包捕获驱动(需单独安装)。

工具主要包含以下功能模块:

- 网络接口管理:自动发现并列出所有可用网卡。

- 实时数据包捕获:对选定的网卡进行流量嗅探。

- 智能协议解析:自动识别并解析 TCP、UDP、ICMP、HTTP/HTTPS 等常见协议。

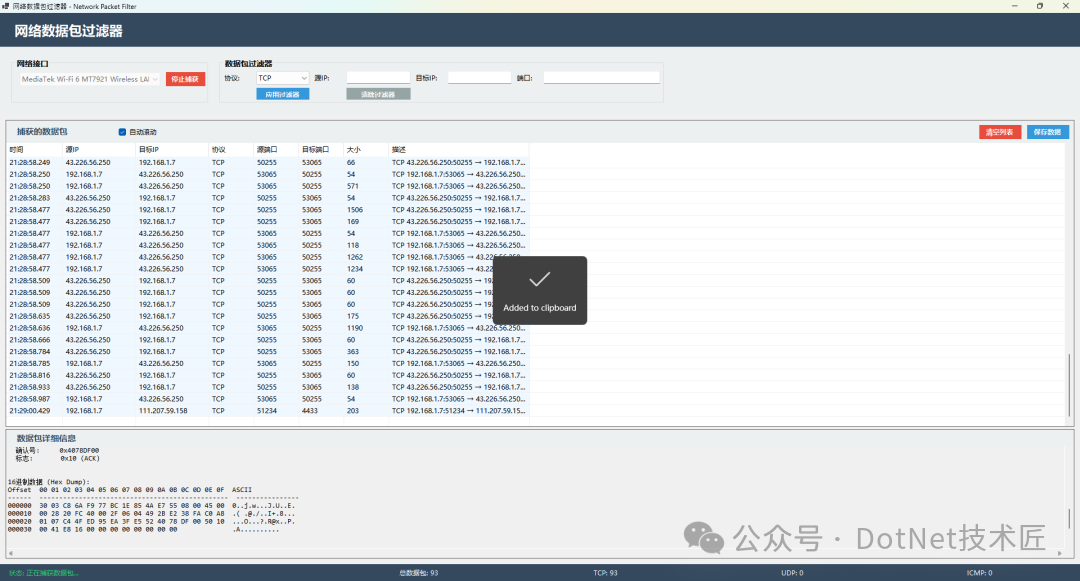

- 多维度过滤:支持按IP、端口、协议等进行数据筛选。

- 数据深度分析:提供数据包的列表概览、详细字段以及16进制原始数据查看。

实战开发步骤

1. 环境准备

首先,在项目中通过 NuGet 安装必要的库:

<PackageReference Include="PacketDotNet" Version="1.4.8" />

<PackageReference Include="SharpPcap" Version="6.3.1" />

重要前提:程序需要以管理员权限运行,并且确保在主机上已安装 Npcap 驱动程序。

2. 定义数据包模型

设计一个类来承载捕获到的数据包信息:

public class PacketInfo

{

public DateTime Timestamp { get; set; }

public string SourceIP { get; set; } = "";

public string DestinationIP { get; set; } = "";

public string Protocol { get; set; } = "";

public int SourcePort { get; set; }

public int DestinationPort { get; set; }

public int Size { get; set; }

public string Description { get; set; } = "";

public byte[] RawData { get; set; } = new byte[0]; // 保存原始数据用于深析

}

3. 初始化并列出网络设备

启动时加载所有可用的网络接口:

private void LoadNetworkDevices()

{

try

{

var devices = LibPcapLiveDeviceList.Instance;

if (devices.Count < 1)

{

MessageBox.Show(“未找到网络设备!请确保已安装Npcap。\n\n下载地址:https://npcap.com/“,

“错误”, MessageBoxButtons.OK, MessageBoxIcon.Error);

return;

}

foreach (var device in devices)

{

string description = !string.IsNullOrEmpty(device.Description) ?

device.Description : device.Name;

// ... (IP地址处理逻辑)

comboBoxInterface.Items.Add($”{description} - {ipAddress}“);

}

if (comboBoxInterface.Items.Count > 0)

comboBoxInterface.SelectedIndex = 0;

}

catch (Exception ex)

{

MessageBox.Show($”加载网络设备失败: {ex.Message}“, ”错误“,

MessageBoxButtons.OK, MessageBoxIcon.Error);

}

}

4. 启动与停止捕获引擎

实现开始/停止捕获的核心逻辑:

private async Task StartCapture()

{

try

{

if (comboBoxInterface.SelectedIndex < 0) return;

var devices = LibPcapLiveDeviceList.Instance;

captureDevice = devices[comboBoxInterface.SelectedIndex];

captureDevice.Open();

captureDevice.OnPacketArrival += OnPacketArrival; // 订阅包到达事件

captureDevice.StartCapture();

isCapturing = true;

UpdateUIState(true); // 更新按钮和状态标签

}

catch (Exception ex)

{

MessageBox.Show($”启动捕获失败: {ex.Message}\n\n请确保:\n1. 以管理员权限运行\n2. 已安装Npcap“,

”错误“, MessageBoxButtons.OK, MessageBoxIcon.Error);

}

}

private void StopCapture()

{

if (captureDevice != null && isCapturing)

{

captureDevice.StopCapture();

captureDevice.Close();

isCapturing = false;

UpdateUIState(false);

}

}

5. 解析捕获到的数据包

在 OnPacketArrival 事件中,对每个到达的数据包进行解析:

private PacketInfo ParsePacket(Packet packet, RawCapture rawPacket)

{

try

{

var packetInfo = new PacketInfo

{

Timestamp = rawPacket.Timeval.Date,

Size = rawPacket.Data.Length,

RawData = rawPacket.Data

};

var ipPacket = packet.Extract<IPPacket>();

if (ipPacket != null)

{

packetInfo.SourceIP = ipPacket.SourceAddress.ToString();

packetInfo.DestinationIP = ipPacket.DestinationAddress.ToString();

var tcpPacket = ipPacket.Extract<TcpPacket>();

var udpPacket = ipPacket.Extract<UdpPacket>();

if (tcpPacket != null)

{

packetInfo.Protocol = “TCP”;

packetInfo.SourcePort = tcpPacket.SourcePort;

packetInfo.DestinationPort = tcpPacket.DestinationPort;

// 智能识别应用层协议

if (tcpPacket.DestinationPort == 80 || tcpPacket.SourcePort == 80)

packetInfo.Protocol = “HTTP”;

else if (tcpPacket.DestinationPort == 443 || tcpPacket.SourcePort == 443)

packetInfo.Protocol = “HTTPS”;

packetInfo.Description = $”TCP {packetInfo.SourceIP}:{packetInfo.SourcePort} → {packetInfo.DestinationIP}:{packetInfo.DestinationPort}“;

}

else if (udpPacket != null)

{

// UDP 协议解析逻辑...

}

}

return packetInfo;

}

catch { return null; }

}

6. 实现16进制数据视图

为了深入分析,常需要查看数据包的原始16进制格式:

private string BytesToHexString(byte[] bytes, int maxLength = 1000)

{

if (bytes == null || bytes.Length == 0) return “无数据”;

StringBuilder sb = new StringBuilder();

int length = Math.Min(bytes.Length, maxLength);

sb.AppendLine(“16进制数据 (Hex Dump):”);

sb.AppendLine(“Offset 00 01 02 03 04 05 06 07 08 09 0A 0B 0C 0D 0E 0F ASCII”);

sb.AppendLine(“------ ------------------------------------------------ ----------------”);

for (int i = 0; i < length; i += 16)

{

sb.AppendFormat(”{0:X6} “, i);

StringBuilder hexPart = new StringBuilder();

StringBuilder asciiPart = new StringBuilder();

for (int j = 0; j < 16; j++)

{

if (i + j < length)

{

byte b = bytes[i + j];

hexPart.AppendFormat(”{0:X2} “, b);

asciiPart.Append((b >= 32 && b <= 126) ? (char)b : ‘.’);

}

else

{

hexPart.Append(” “);

asciiPart.Append(‘ ’);

}

}

sb.AppendFormat(”{0} {1}“, hexPart.ToString(), asciiPart.ToString());

sb.AppendLine();

}

return sb.ToString();

}

典型应用场景

- Web应用性能调优:监控 HTTP(S) 请求的响应时间与数据大小,定位接口性能瓶颈。

- 网络安全审计:检测异常连接、端口扫描或不符合预期的数据传输行为。

- API接口调试:在不修改客户端代码的情况下,实时查看请求与响应的原始内容。

- 网络故障诊断:快速判断是网络连通性问题、丢包问题还是特定协议通信失败。

关键注意事项与优化

- 权限问题:务必以管理员身份运行,这是访问底层网络接口的前提。

- 性能与内存管理:在长时间捕获时,需合理限制UI中显示的数据包数量,防止内存溢出。

if (listViewPackets.Items.Count > 1000)

{

listViewPackets.Items.RemoveAt(0);

capturedPackets.RemoveAt(0);

}

- 线程安全更新UI:捕获线程不能直接操作控件,必须通过

Invoke 方法。

if (this.InvokeRequired)

{

this.Invoke(new Action(() => { AddPacketToList(packetInfo); }));

}

总结与展望

通过本次实践,我们利用 C# 和强大的开源库,从零构建了一个功能完备的实时网络数据包监控工具。它不仅实现了核心的捕获与解析功能,还通过 WinForms 提供了友好的操作界面,极大地降低了网络分析的技术门槛。

掌握这项技能,意味着你能够更深入地理解网络通信的本质,无论是对于.NET后端开发中的服务间调用分析,还是对于整体系统的运维监控,都大有裨益。

此工具本身也具有良好的扩展性,未来可以考虑集成更多高级功能,例如:

- 数据包录制与回放,用于问题复现。

- 自定义协议解析插件。

- 基于流量模式的告警通知。

- 生成网络流量统计图表。

希望这个项目能成为你探索网络世界的一把利器。