Adobe公司于近日发布紧急安全公告(APSB25-119),通报其Acrobat和Reader系列软件存在多个安全漏洞,影响Windows与macOS双平台,官方敦促所有用户立即更新至最新版本以修复风险。

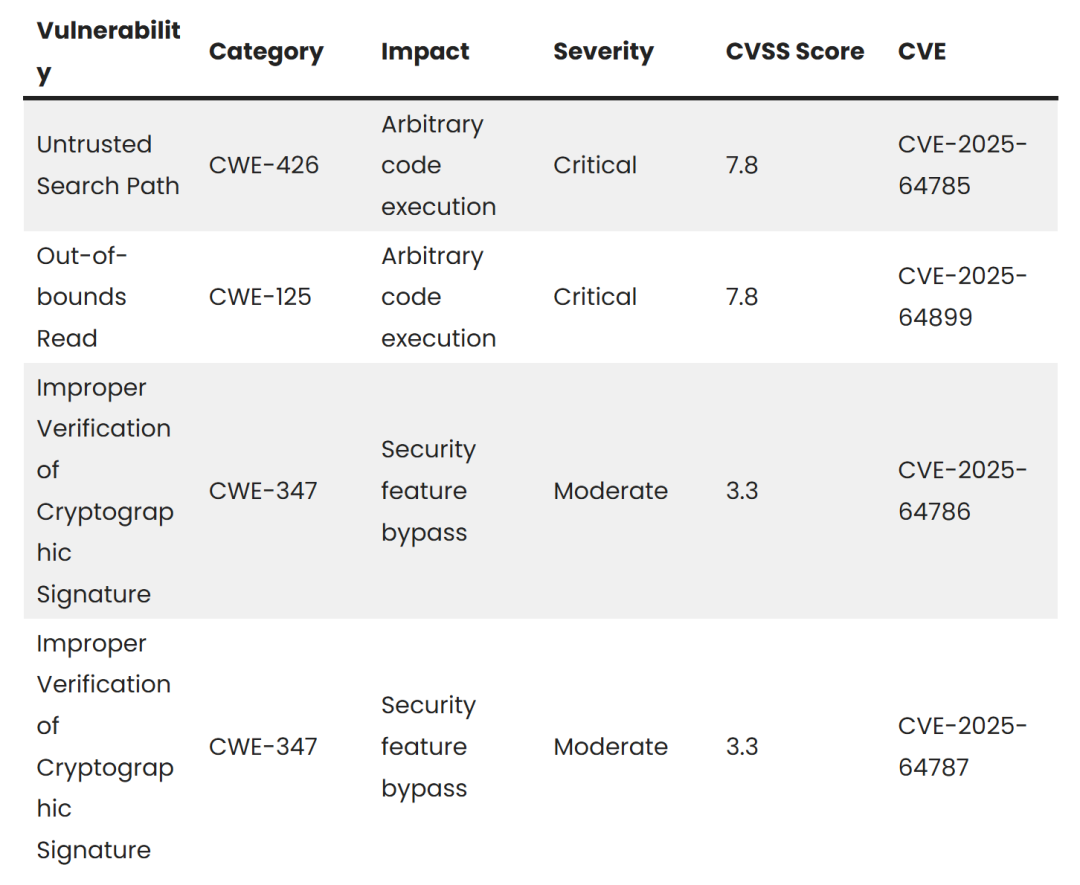

此次披露的漏洞主要包含两种风险等级:

- 高危漏洞(CVSS评分7.8):该漏洞可能允许攻击者通过“不可信搜索路径”或“越界读取”技术在目标系统上执行任意代码,对系统安全构成严重威胁。

- 中危漏洞(CVSS评分3.3):涉及加密签名验证环节的缺陷,可能导致部分安全功能被绕过。

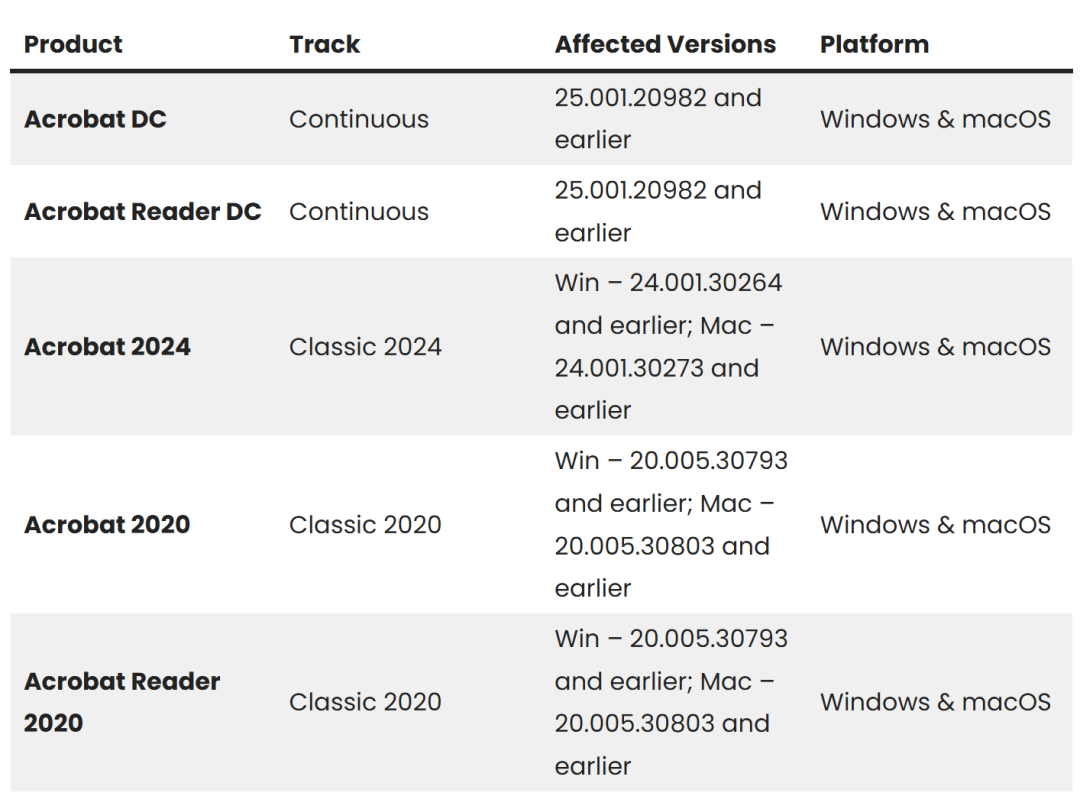

受影响的具体产品与版本

- Acrobat DC / Reader DC (Continuous轨道):25.001.20982 及更早版本。

- Acrobat 2024 (Classic 2024轨道):Windows 24.001.30264、macOS 24.001.30273 及更早版本。

- Acrobat 2020 / Reader 2020 (Classic 2020轨道):Windows 20.005.30793、macOS 20.005.30803 及更早版本。

官方修复版本与更新建议

Adobe已发布针对性的安全更新,修复后的版本号为:

- Acrobat DC / Reader DC:更新至 25.001.20997

- Acrobat 2024:Windows 更新至 24.001.30307,macOS 更新至 24.001.30308

- Acrobat 2020:全平台更新至 20.005.30838

用户可通过软件内置的“帮助”>“检查更新”功能手动完成升级。建议启用软件的自动更新功能,以便及时获取安全补丁。对于企业管理员,可通过Adobe提供的AIP-GPO、SCCM等运维部署工具进行批量更新和统一管理。

虽然目前尚未有证据表明这些漏洞已在野外被攻击者大规模利用,但由于高危漏洞可能导致远程代码执行,Adobe强烈建议用户尽快完成修复工作,以避免潜在的安全风险。 |