Thinkphp(GUI)是一款针对ThinkPHP框架的综合漏洞利用工具,支持检测多个版本的TP漏洞,并实现命令执行与GetShell。本工具采用JFormDesigner进行可视化编写,相较于JavaFX在易用性上存在不足,建议有需要的开发者学习JavaFX以获得更佳的可视化开发体验。

工具使用指南

-

在终端中通过以下命令启动工具:

java -jar ThinkphpGUI.jar

图1:启动工具时可能遇到的JavaFX版本警告信息。

-

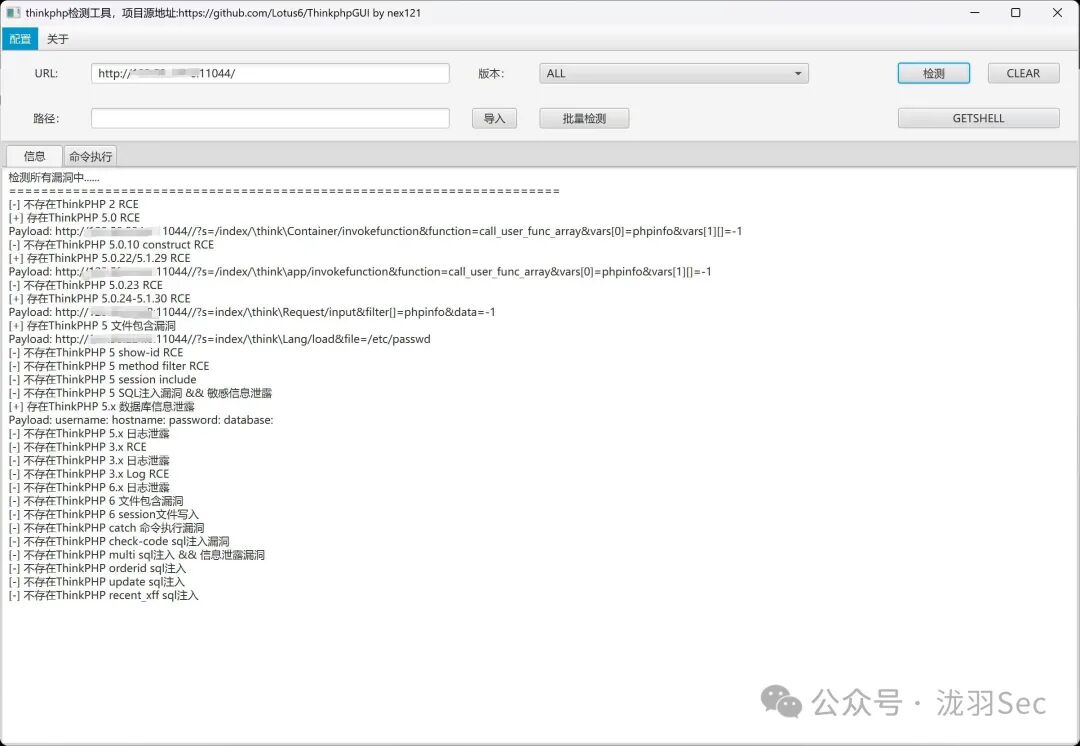

在工具界面中输入目标URL地址,该工具也支持批量扫描功能。

图2:工具主界面,显示对目标URL的全面漏洞检测结果。

-

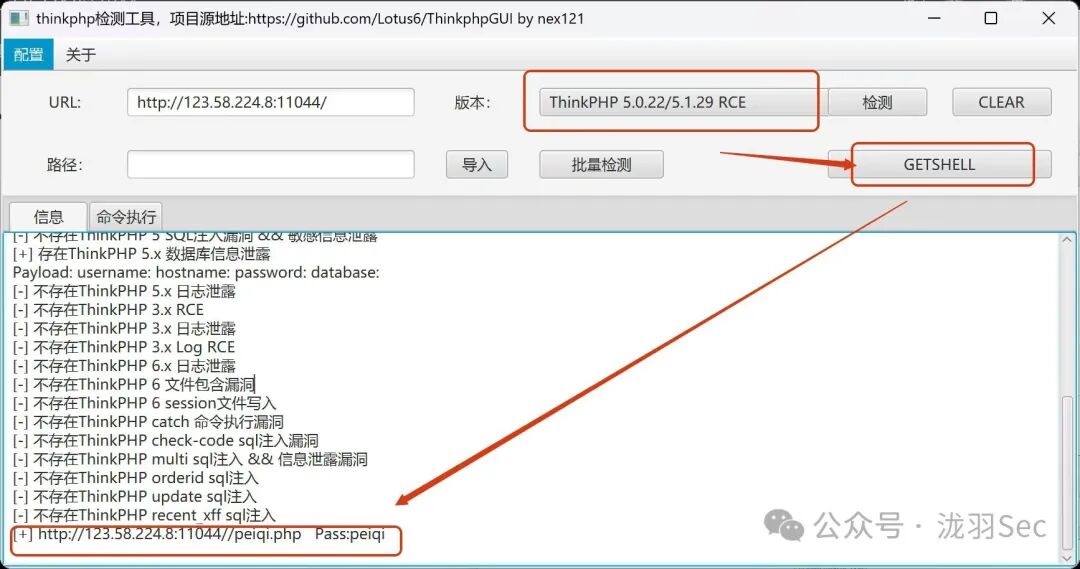

从检测结果列表中选择对应的漏洞编号,点击“GetShell”按钮。工具将自动在目标服务器上创建一个Webshell,其默认连接密码为 peiqi。

图3:成功检测到漏洞后,可查看详细信息并执行GetShell操作。

-

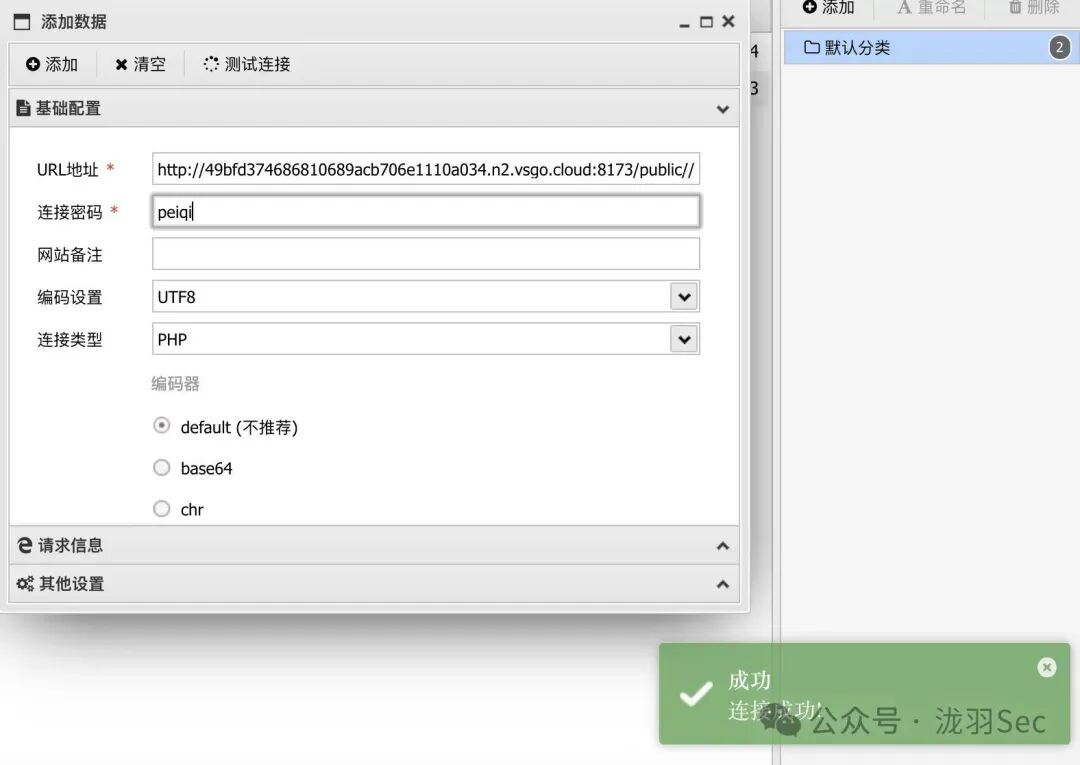

生成Webshell后,可以使用蚁剑(AntSword)等连接工具进行连接和管理。

图4:在蚁剑中添加数据,配置连接至生成的Webshell。

-

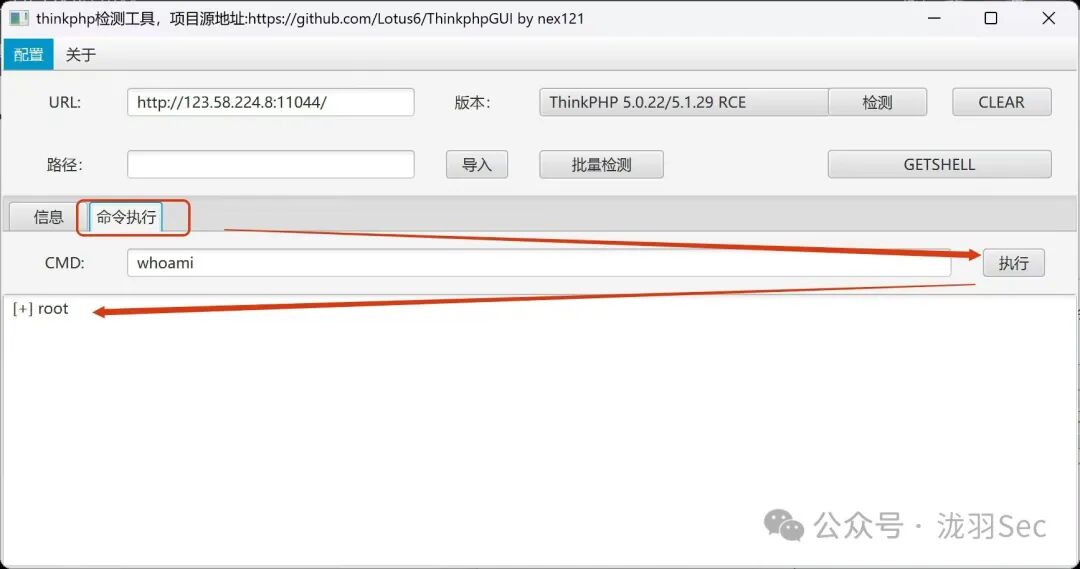

除了生成Webshell,该工具也内置了直接命令执行功能,方便快速验证漏洞。

图5:利用工具自带的命令执行模块,可直接在目标服务器上执行命令。

项目开源地址

工具的源代码已托管在GitHub,地址为:https://github.com/Lotus6/ThinkphpGUI

重要免责声明:本工具仅限用于取得合法授权的安全测试与企业安全建设。使用者须确保自身所有行为符合所在地法律法规。任何非法使用行为所产生的后果,均由使用者自行承担,工具开发者与贡献者不承担任何法律及连带责任。

在云栈社区,你可以找到更多关于安全测试与渗透技术的深入讨论和实用资源。 |