在前期信息收集中,获取到了一组学生的学号和密码凭证。

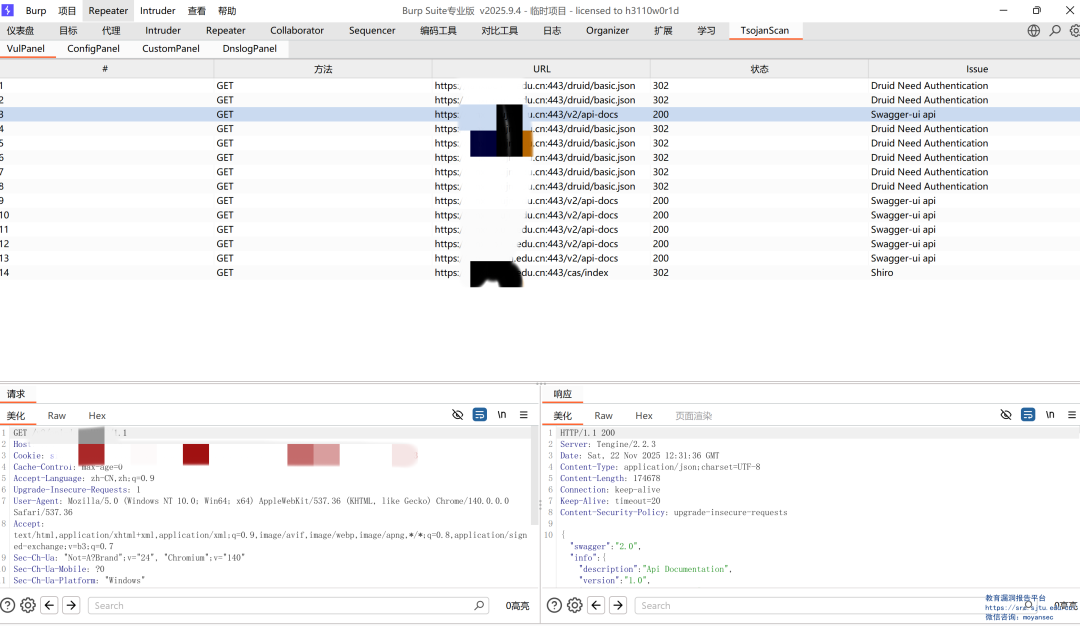

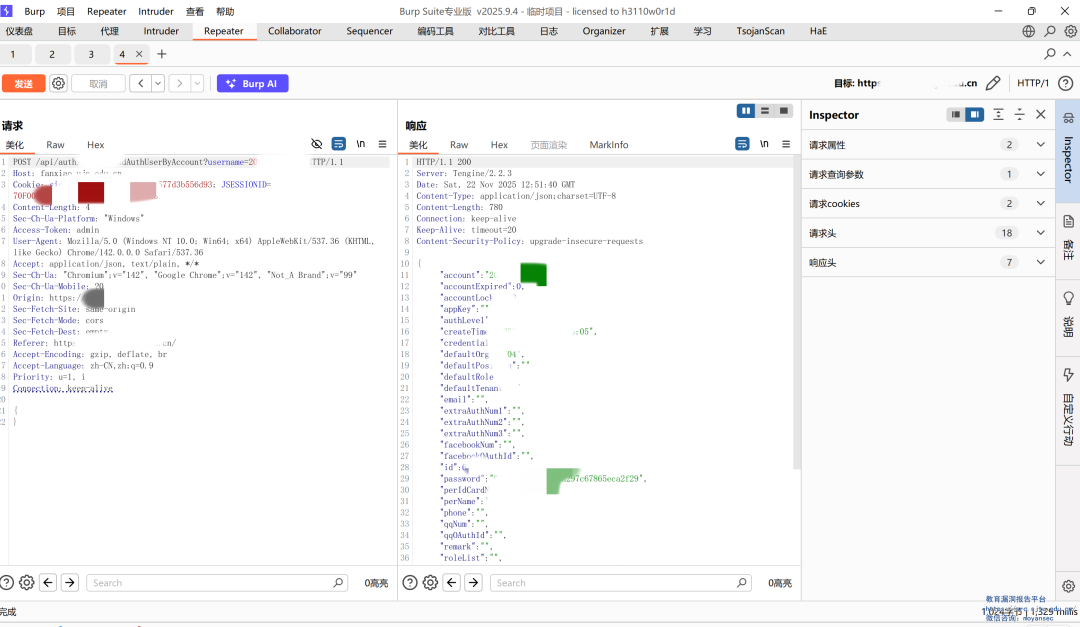

成功登录系统后,发现存在多个子系统模块。开启Burp Suite代理进行扫描测试,通过TsojanScan被动扫描发现了多个潜在攻击面。

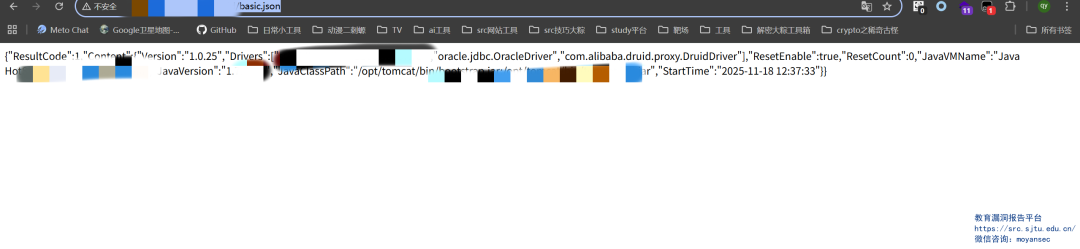

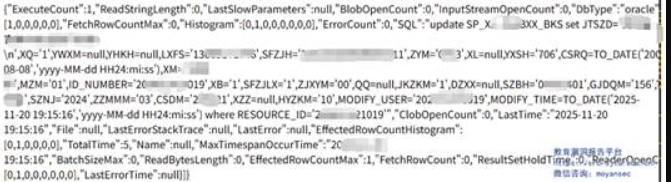

首先检测到Druid监控界面存在未授权访问漏洞。由于未配置访问认证,直接访问/druid/index.html和/druid/sql.json接口均可获取数据,在sql.json接口中发现了大量学生敏感信息。

这类安全渗透漏洞属于中危级别,需要及时修复。

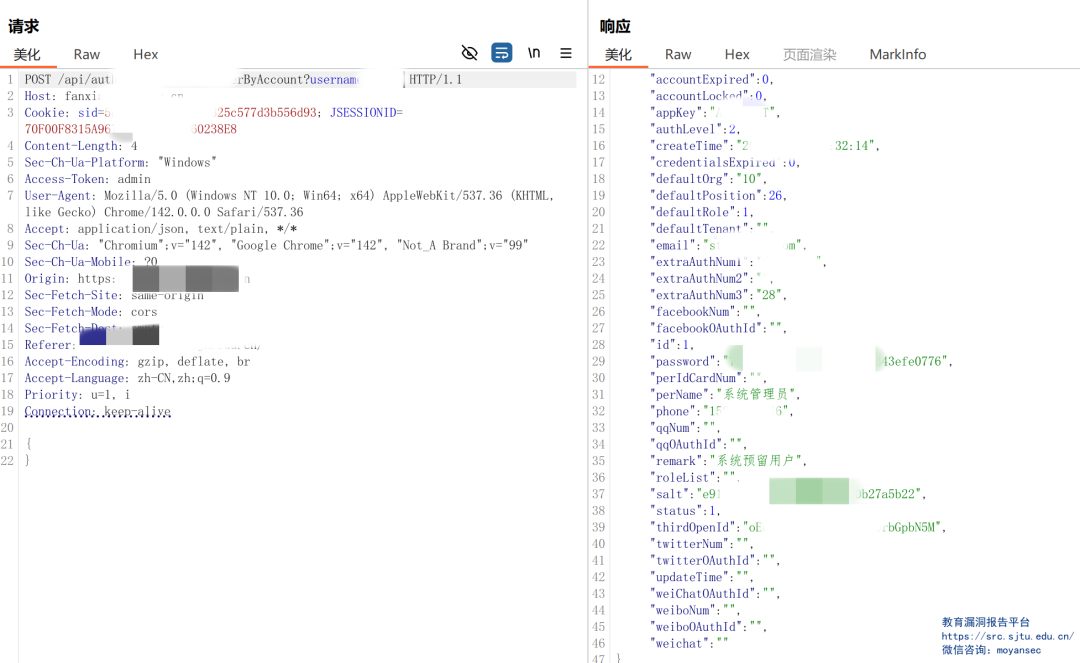

其次发现Swagger UI接口文档泄露问题。通过测试接口发现修改username参数值可获取学生敏感信息,尝试遍历学号均能成功获取数据。

进一步测试admin账号时,同样能够获取管理员权限信息,这属于高危漏洞。这类后端Java应用的安全配置缺失需要重点关注。

尝试进行Shiro反序列化漏洞爆破未获成功。转而在评价系统测试存储型XSS,提交payload后确认存在漏洞。

本次渗透测试共发现三个主要安全漏洞,涉及未授权访问、接口泄露和XSS攻击面,需要加强系统安全防护。 |