网站日志是Web服务运行的忠实记录者,任何一次访问,尤其是恶意攻击,都会在日志中留下蛛丝马迹。然而,面对动辄几十万甚至上百万行的原始日志,如何从中快速定位攻击、分析攻击者行为,成了运维和安全人员的一大挑战。今天介绍的工具 LogX,或许能成为你应对这类问题的得力助手。

LogX 是一款专为应急响应和安全分析设计的现代化桌面应用。它巧妙结合了 Go 语言的高性能后端解析能力与 Vue 3 框架构建的流畅前端交互体验,能够快速处理百万级别的 Web 访问日志。其核心功能在于自动识别 SQL 注入、XSS(跨站脚本)、WebShell 上传等常见 Web 攻击模式,并通过直观的可视化图表,帮助用户完成攻击溯源、会话追踪和攻击源地理定位。

使用指南

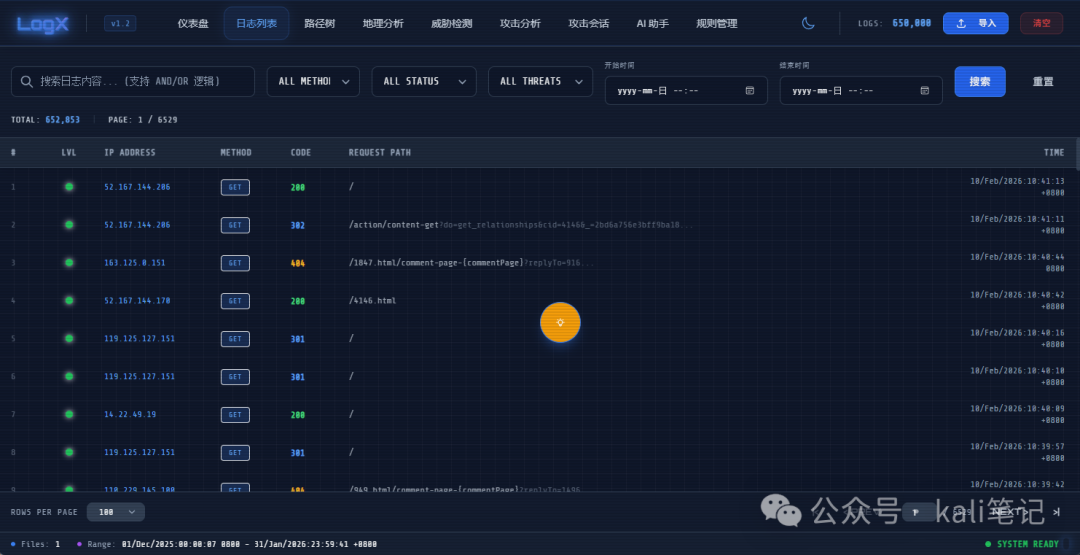

首先,你需要准备好待分析的网站日志文件。例如,在宝塔面板中,网站日志默认存放于 www/wwwlogs 目录下。准备好日志文件后,启动 LogX 工具,其主界面如下所示。

点击界面右上方的 导入 按钮,选择你的日志文件,工具便会开始解析与分析。根据日志文件的大小,解析过程所需时间会有所不同。

数据概览

导入完成后,仪表盘会呈现一个全面的数据概览,让你对网站的整体访问情况和安全态势一目了然。这里会显示总日志数、独立IP数、访问路径数量,并按威胁等级(严重、高危、中危、低危、正常)统计请求数量。

同时,工具还会以丰富的图表展示威胁分布、攻击类型、HTTP状态码、请求方法等维度的数据,帮助你快速抓住重点。

在日志分析场景中,快速识别异常访问模式是关键。LogX 的仪表盘还提供了异常流量时间线、Top访问IP及路径排名,直观揭示可能的攻击源和攻击目标。

日志列表

在“日志列表”页面,你可以以表格形式查看每一条具体的日志记录,支持按IP、请求方法、状态码、威胁等级进行筛选和搜索,方便深入查看某次可疑请求的详细信息。

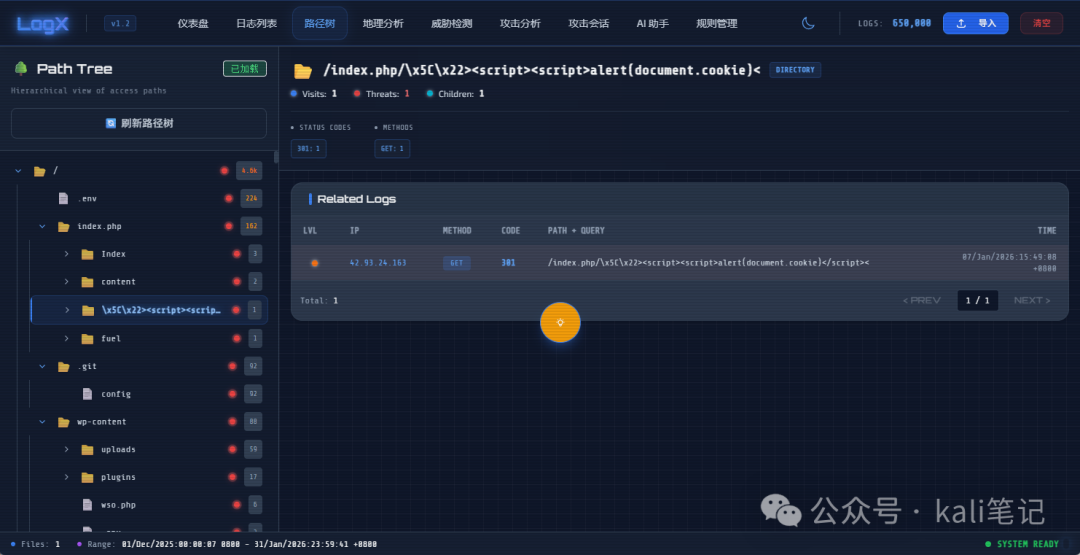

路径树分析

“路径树”功能将网站的访问路径以树形结构可视化,这对于发现攻击者尝试访问的敏感文件(如 .env, config.php)或探测的目录结构非常有帮助,能清晰展现攻击者的扫描路径。

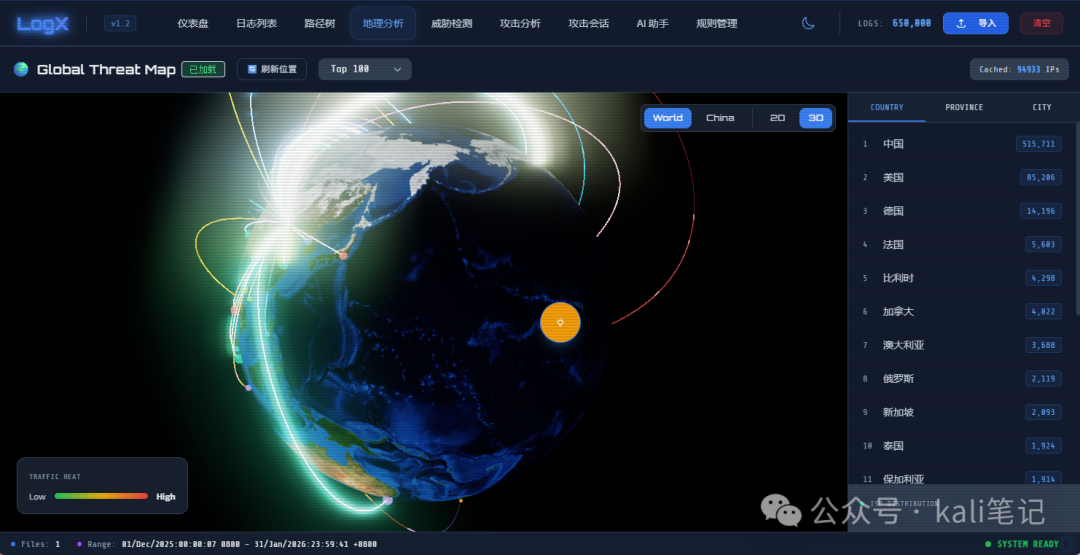

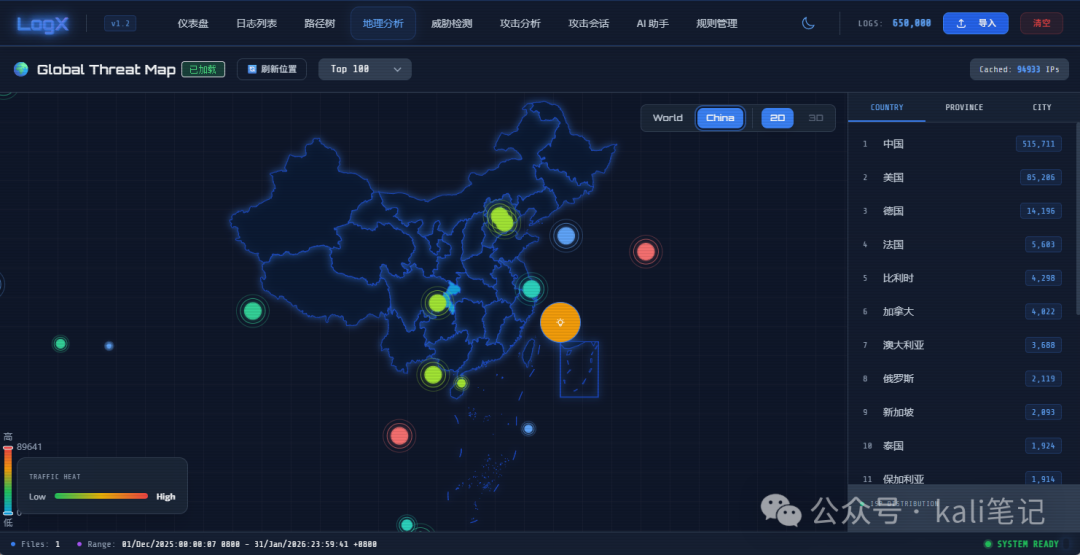

地理分析

“地理分析”模块通过全球和中国地图,将攻击源的IP地址进行地理映射,并以热力图形式展示攻击流量的集中区域。这对于判断攻击是来自广泛分布的僵尸网络还是针对性的地域攻击至关重要。

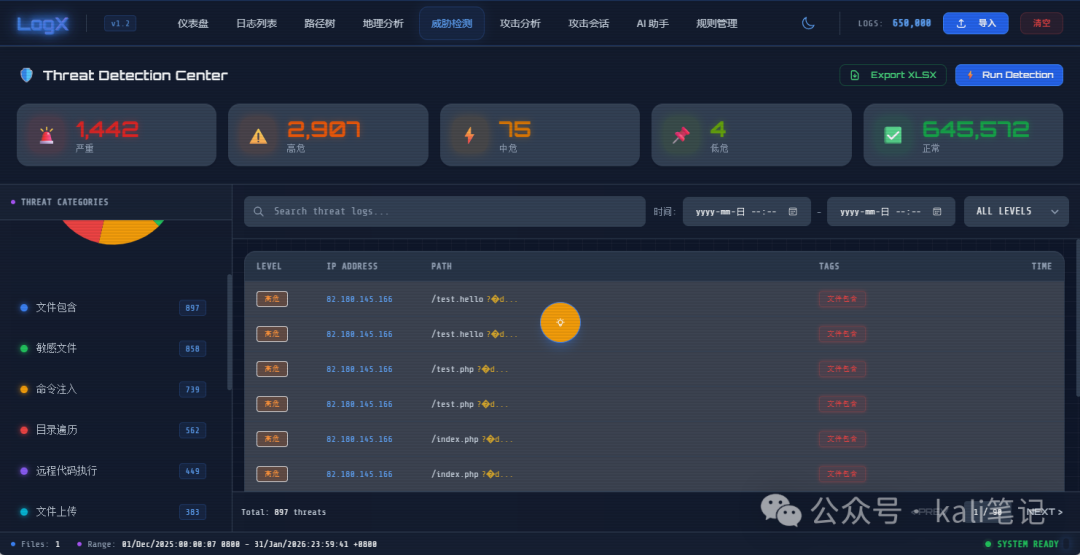

威胁检测中心

这是 LogX 的核心功能之一。工具内置了规则引擎,能自动从海量日志中筛选出潜在的威胁事件,并按类别(如文件包含、敏感文件访问、命令注入等)进行归类统计和列表展示。

攻击与会话分析

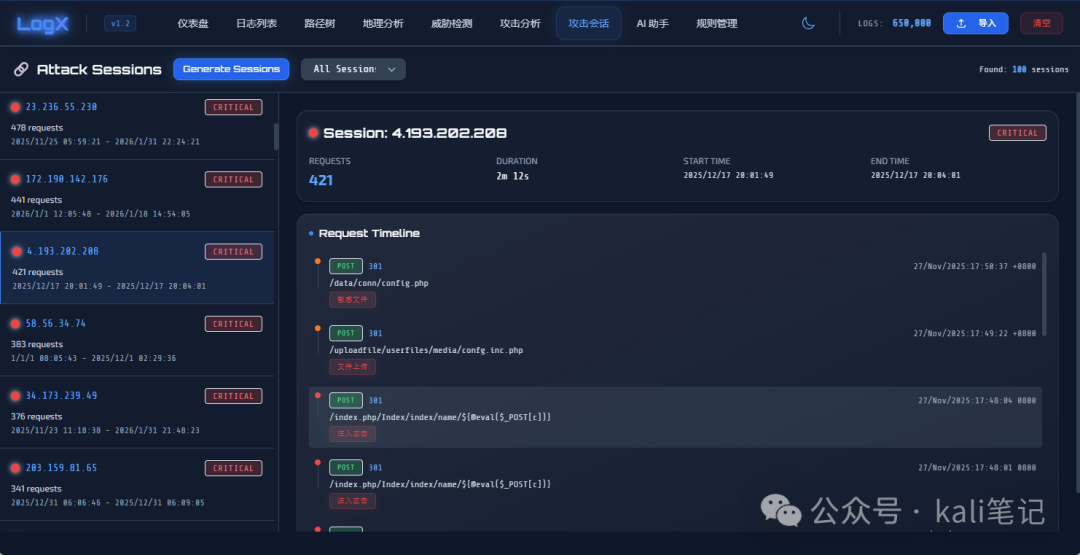

在“攻击分析”页面,工具会进一步聚合信息,识别出高威胁的源IP,分析攻击类型分布,甚至提供DDoS攻击检测提示。

“攻击会话”功能则更进一步,它将来自同一攻击IP在短时间内的一系列请求归类为一个“会话”,并完整展示其攻击时间线。这让你能像回放一样,看清攻击者在一次入侵尝试中具体执行了哪些步骤(例如,先上传WebShell,再尝试执行命令)。

总结

从上述功能演示可以看出,即便是一个普通的个人博客网站,其实时也暴露在互联网各种自动化扫描和攻击尝试之下。通过使用 LogX 这类高效的自动化威胁检测工具,运维和安全人员可以大幅提升日志审计与应急响应的效率,变被动为主动。

项目地址: https://github.com/kk12-30/LogX

工具的持续维护与规则库的更新是保证其检测能力的关键。同时,这也提醒我们,除了借助工具进行事后分析,事前做好站点的安全加固、漏洞修复和访问控制,同样不可或缺。如果你对这类安全运维工具的开发与应用感兴趣,欢迎在云栈社区与其他开发者交流探讨。