Burp Suite 作为渗透测试人员的瑞士军刀,其强大的可扩展性一直是核心竞争力。市面上的插件众多,但一款能够稳定、准确、自动化完成基础 SQL 注入扫描的插件,仍然能极大提升我们的工作效率。今天要介绍的 S-XIASQL 正是这样一款基于开源项目二开的 SQL 注入扫描插件,它直接内嵌于 Burp Suite 界面,实现了从检测、验证到一键对接 sqlmap 的完整工作流。

✨ 核心功能一览

S-XIASQL 的设计初衷非常明确:自动化、高准确率、便捷。其核心功能围绕 SQL 注入检测的完整生命周期展开。

1. 🔍 自动 SQL 注入检测

- 智能参数识别:插件能自动识别并测试 URL 参数、POST 参数、Cookie 参数乃至嵌套的 JSON 参数。

- 多策略 Payload 测试:

- 单引号测试(

' 和 '')

- 数字型测试(

-1 和 -0,可配置开关)

- 支持用户自定义 Payload 扩展

- 响应差异分析:通过对比原始请求与注入 Payload 后请求的响应长度差异,智能判断潜在注入点。

- 时间盲注检测:内置延迟判断逻辑,能够检测响应时间超过预设阈值(如3秒)的潜在时间盲注漏洞。

2. 🎯 三重 SQL 注入确认机制

为了减少误报,提升结果可信度,插件引入了严格的三重验证:

- 响应长度差异检测:初步筛选。

- SQL 错误关键词匹配:匹配响应中的数据库报错信息(支持多数据库及中英文)。

- 三引号验证(

'''):使用特定 Payload 进行最终确认。

通过此机制的请求会在界面中被标红显示,并归类到独立的“存在 SQL 注入”面板,可信度较高。

3. 🔄 自动 URL 解码测试

这是一个非常实用的功能。勾选后,插件会自动识别并递归解码经过 URL 编码的参数值,并对解码后的内容进行注入测试。它甚至能识别嵌套的 JSON 结构,并对其内部的参数进行测试,有效应对复杂的参数传递场景。

4. 🛠️ 一键 sqlmap 集成

这是 S-XIASQL 的一大亮点,它将自动化扫描与深度利用无缝衔接。

- 自动保存请求包:对于确认的注入点,一键即可将 HTTP 请求保存为

txt 文件,格式完美适配 sqlmap。

- 智能命令生成:自动生成包含目标 URL、方法、参数、Cookie 等信息的完整 sqlmap 命令,并支持 HTTPS。

- 自定义语法:用户可预先设置常用的 sqlmap 参数(如

--level, --risk)或 tamper 脚本,实现个性化深度测试。

5. 📝 与 🔧 高度可定制性

- 自定义 Payload:用户可以根据目标环境,添加特定的 SQL 语句进行测试。支持配置 Payload 中空格是否进行 URL 编码、是否将原参数值置空等选项。

- 自定义报错信息:支持通过正则表达式添加或调整 SQL 错误信息的匹配规则,以适应不同框架或 WAF 返回的独特错误页面。

6. 📊 智能过滤与白名单

为避免无效流量干扰和误测,插件内置了智能过滤机制:

- 静态资源过滤:自动跳过

.jpg, .png, .css, .js 等静态文件的请求。

- 请求去重:基于请求的 MD5 值进行去重,避免对相同请求重复测试。

- 白名单机制:可以设置仅对特定域名进行测试,专注于目标范围。

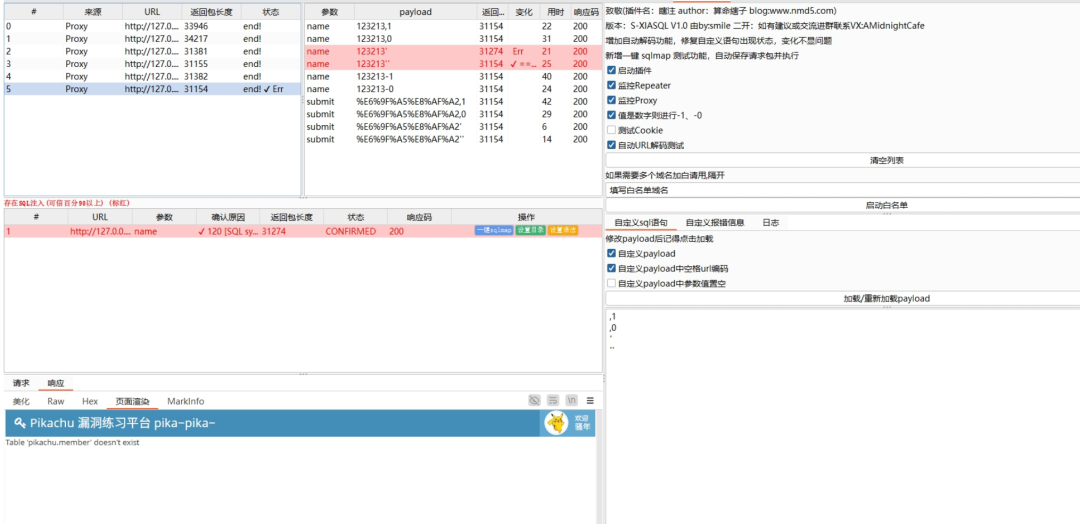

7. 🎨 清晰的可视化界面

插件的 UI 设计清晰直观,信息密度高:

- 双表格视图:

- 左侧列表展示所有被监控和测试的请求(来源、URL、状态等)。

- 点击左侧任一条目,右侧详情面板会展示该请求所有参数的测试详情(Payload、返回长度、变化值、耗时等)。

- 颜色状态标记:

- 🔴 红色:确认存在 SQL 注入(高可信度)。

- 🟡 黄色:存在响应差异,需人工复核。

- ⚪ 白色:未发现明显注入迹象。

- 内置查看器:可直接在插件面板内查看原始请求和响应内容,方便对比分析。

S-XIASQL 插件主界面,左侧为请求列表,右侧为参数测试详情,确认的注入点已标红。

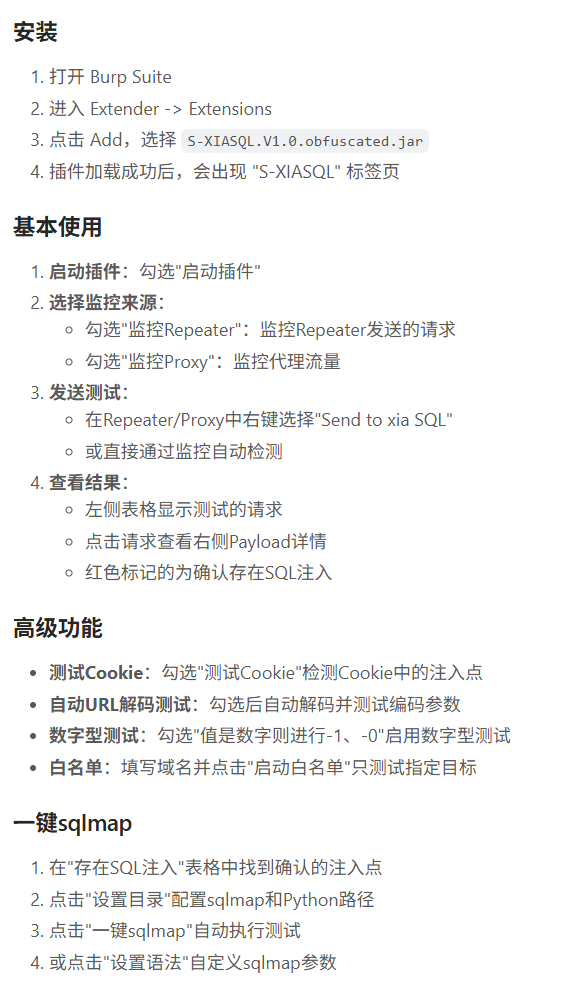

🚀 使用方法(极简四步)

- 安装:

- 在 Burp Suite 中,导航至

Extender -> Extensions。

- 点击

Add,选择下载的 S-XIASQL.V1.0.obfuscated.jar 文件。

- 加载成功后,Burp 顶部标签页会出现

S-XIASQL。

- 配置与启动:

- 在 S-XIASQL 面板中,勾选

启动插件。

- 根据需求勾选监控来源(

监控Repeater 和/或 监控Proxy)。

- 配置其他选项,如是否测试 Cookie、启用自动 URL 解码等。

- 开始测试:

- 自动模式:插件会自动监控你通过的代理流量或在 Repeater 中发送的请求并进行测试。

- 手动模式:在 Proxy 历史记录或 Repeater 中,右键点击任意请求,选择

Send to xia SQL。

- 分析与利用:

- 在左侧表格查看检测结果,重点关注红色标记的条目。

- 在右侧面板分析具体的 Payload 和响应差异。

- 对于确认的注入点,可在下方的“存在 SQL 注入”表格中,配置路径后使用

一键 sqlmap 功能进行深度利用。

插件安装与基本使用步骤图示。

📋 主要配置选项说明

插件的配置集中在面板上方的开关区域,一目了然:

| 选项 |

说明 |

默认状态 |

| 启动插件 |

总开关,是否启用 SQL 注入检测 |

启用 |

| 监控Repeater |

监控 Repeater 模块发送的请求 |

关闭 |

| 监控Proxy |

监控通过 Burp Proxy 的流量 |

关闭 |

| 值是数字则进行-1、-0 |

对识别为数字的参数进行数字型 SQL 注入测试 |

启用 |

| 测试Cookie |

对请求中的 Cookie 参数进行注入测试 |

关闭 |

| 自动URL解码测试 |

自动解码 URL 编码的参数值并测试 |

启用 |

| 白名单 |

只测试指定域名列表(逗号分隔)内的目标 |

关闭 |

插件核心配置选项及其默认状态。

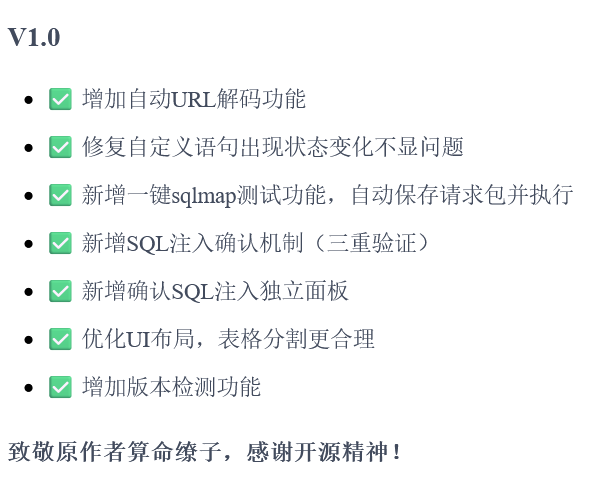

安全特性与更新

- 版本检测:插件启动时会自动检测是否有新版本可用。

- 代码保护:发布的 Jar 文件经过了代码混淆处理,能在一定程度上防止简单的逆向分析。

- 后台线程:版本检测等操作在后台进行,不影响主界面加载和功能使用。

V1.0 版本主要更新内容,包括自动解码、一键 sqlmap、三重验证机制等。

工具获取与总结

项目地址:https://github.com/qazwsx5293870/S-XIASQL

总结一下:S-XIASQL 是一款功能聚焦、开箱即用的 Burp Suite SQL 注入扫描辅助插件。它完美融入了 Burp 的工作流,将渗透测试中重复、基础的 SQL 注入探测工作自动化,并通过三重验证机制保障了较高的准确率。其“一键 sqlmap”功能更是画龙点睛,实现了从自动化发现到武器化利用的平滑过渡,对于从事 Web 安全 和 渗透测试 的工程师而言,是一款能切实提升效率的利器。在实战中,结合手动测试的经验进行判断,它能成为你可靠的“副驾驶”。

像这样的工具分享和实战心得,在云栈社区的安全技术板块中常常能见到,社区聚集了很多乐于分享的一线安全研究员,如果你对自动化攻防、漏洞挖掘感兴趣,那里是一个不错的交流学习平台。

免责声明:本文所涉及的工具、技术思路仅用于合法授权的安全测试、学习与研究目的。任何个人或组织不得将其用于非法用途,否则一切后果自行承担。

|