漏洞概述

| 项目 |

详情 |

| 漏洞名称 |

微信 Linux版本命令执行漏洞 |

| 漏洞编号 |

QVD-2026-7687 |

| 公开时间 |

2026-02-10 |

| 影响量级 |

千万级 |

| 奇安信评级 |

高危 |

| CVSS 3.1分数 |

8.0 |

| 威胁类型 |

命令执行 |

| 利用可能性 |

高 |

| POC状态 |

已公开 |

| 在野利用状态 |

未发现 |

| EXP状态 |

未公开 |

| 技术细节状态 |

已公开 |

危害描述: 攻击者可诱导用户打开恶意文件名的文件,利用该漏洞在目标系统上执行任意命令,从而获取系统权限。对于Linux桌面用户而言,这是一个风险较高的安全漏洞。

01 漏洞详情

影响组件

微信 Linux版是一款跨平台的通讯工具,支持单人、多人参与,可通过手机网络发送语音、图片、视频和文字。

漏洞描述

近日,奇安信CERT监测到微信 Linux版本存在一处命令执行漏洞(编号:QVD-2026-7687)。该漏洞的根源在于微信Linux客户端对接收到的文件名校验不严格。当用户被诱导打开一个经过特殊构造的恶意文件名文件时,嵌入在文件名中的命令可能会被意外执行,导致攻击者获取系统控制权。目前,该漏洞的概念验证代码(PoC)已在网络公开。鉴于其影响范围广泛,建议相关用户尽快进行自查并采取防护措施。

利用条件

攻击成功需要用户点击或打开攻击者发送的恶意文件。

02 影响范围

影响版本

微信 Linux版本 <= 4.1.0.13

其他受影响组件

无

03 复现情况

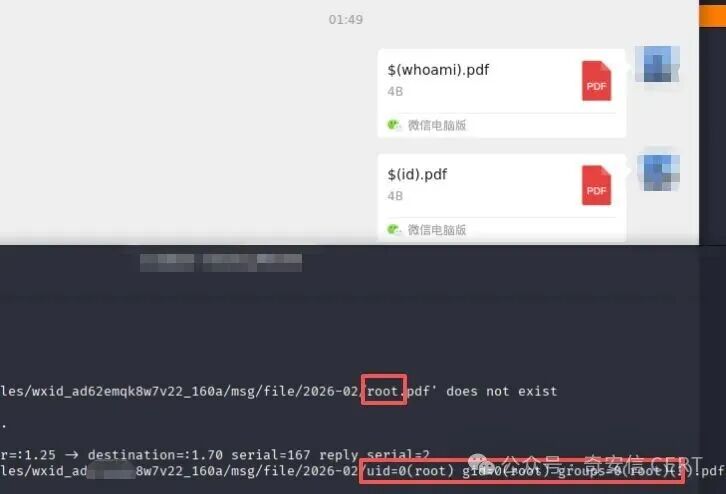

目前,奇安信威胁情报中心的安全研究员已成功复现了此微信 Linux版本命令执行漏洞(QVD-2026-7687)。复现截图清晰地展示了攻击流程:

从图中可以看到,攻击者发送了文件名包含 $(whoami) 和 $(id) 命令的PDF文件。当这些文件在受害者的微信Linux客户端中被处理时,系统执行了这些命令,并在终端中输出了当前用户为 root 的结果,证明了命令执行漏洞的存在。

04 处置建议

安全更新

腾讯官方已针对此漏洞发布了安全补丁。最有效的防护措施是立即将微信Linux客户端更新至已修复的安全版本。

安全版本: 微信 Linux版本 >= 4.1.0.16

下载地址:

https://linux.weixin.qq.com/

请所有受影响版本的用户务必通过上述官方渠道下载并安装最新版本,以消除安全隐患。对于使用Linux系统的开发者和运维人员而言,保持所有软件,尤其是通讯工具,处于最新状态是基础的安全实践。

05 参考资料

[1] 微信 for Linux 官方下载页 https://linux.weixin.qq.com/

写在最后: 软件漏洞的及时披露与修复是维护系统安全生态的关键环节。保持关注可靠的安全社区,如云栈社区,有助于第一时间获取此类风险通告与技术分析,为你的数字资产增添一份保障。 |