本次漏洞测试仅供学习交流使用,请勿用于非法用途,否则需自行承担相应责任。

0x01 漏洞介绍

Redis是一款由美国Redis公司开发的开源、基于内存的键值(Key-Value)存储数据库,使用ANSI C编写,支持网络、持久化,并提供了多种语言的API。

近日,官方披露了一个存在于Redis Lua解释器中的高危漏洞,编号为CVE-2025-49844。该漏洞的根源在于资源管理错误。攻击者可以通过构造特殊的Lua脚本,操纵Redis的垃圾收集机制,触发“释放后重用”(Use-After-Free)的内存安全问题。在成功利用的情况下,攻击者能够实现远程代码执行(RCE),完全控制目标Redis服务器。

0x02 影响版本

受该漏洞影响的Redis版本范围如下:

- Redis < 6.2.20

- 7.2.0 ≤ Redis < 7.2.11

- 7.4.0 ≤ Redis < 7.4.6

- 8.0.0 ≤ Redis < 8.0.4

- 8.2.0 ≤ Redis < 8.2.2

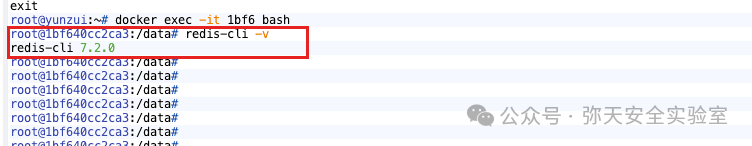

您可以通过以下命令快速确认当前环境中的Redis版本:

redis-cli -v

0x03 漏洞复现

为了演示漏洞的潜在危害,我们将在受控的Docker环境中进行复现。请注意,所有操作均在隔离的实验室网络中进行。

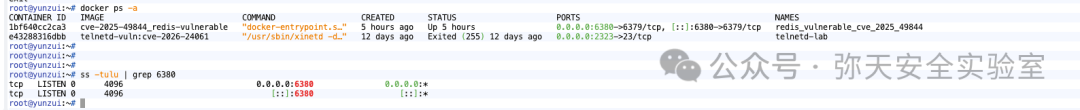

1. Docker环境搭建

使用 docker-compose 启动一个包含漏洞版本Redis的容器环境。

docker-compose up -d

容器启动后,检查服务状态和端口监听情况。

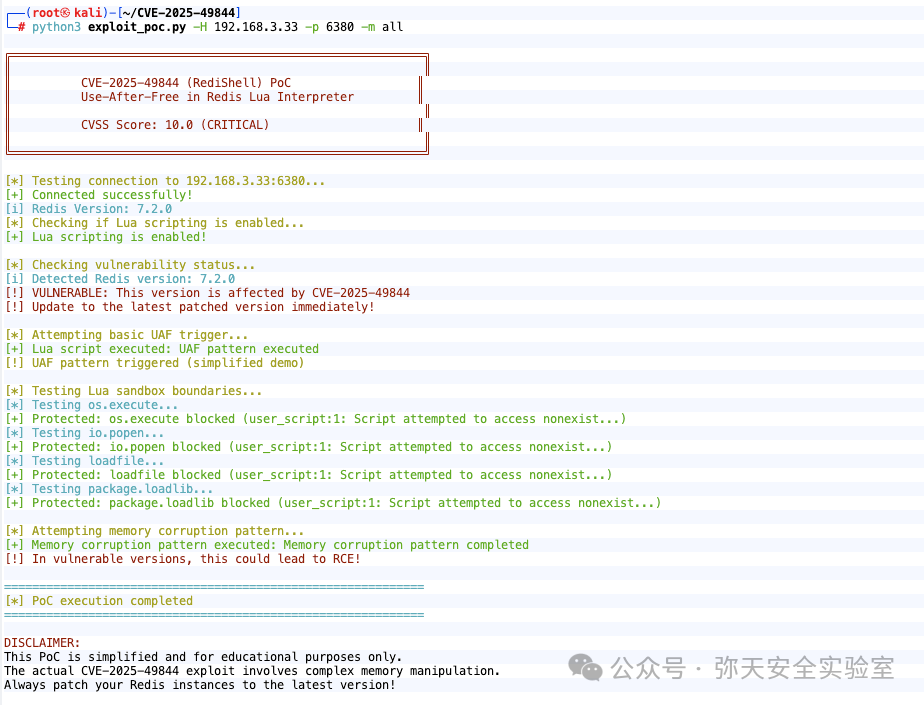

2. 漏洞验证(PoC执行)

接下来,我们使用公开的漏洞验证脚本(PoC)对目标Redis服务进行测试。该脚本会尝试触发UAF模式并探测Lua沙箱的边界。

python3 exploit_poc.py -H 192.168.3.33 -p 6380 -m all

执行结果明确显示,目标Redis版本(7.2.0)受到CVE-2025-49844漏洞影响。脚本成功触发了简化的UAF模式,并验证了Lua环境中的危险函数(如os.execute、io.popen)已被沙箱阻断。在真实的攻击场景中,攻击者会利用更复杂的内存操纵手段绕过这些限制。

3. 利用工具测试

除了基础的PoC,一些安全工具也能用于检测和验证此漏洞。运行工具后,可以获取到目标Redis的详细信息。

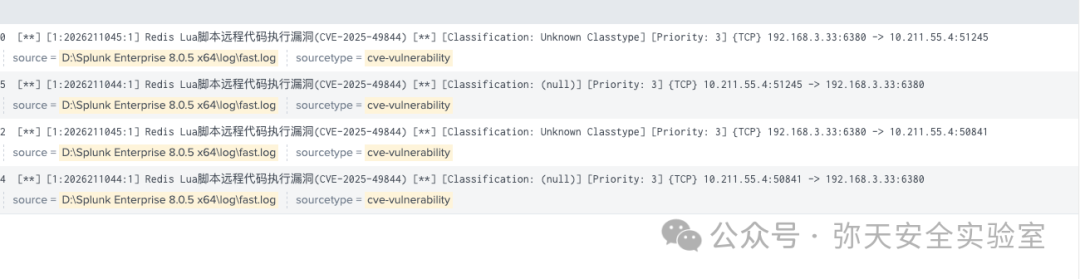

4. 流量检测规则验证

在真实的防御场景中,部署精准的检测规则至关重要。我们自研的基于该漏洞POC的流量检测规则成功捕获了攻击流量,证明了规则的有效性。

0x04 修复建议

CVE-2025-49844是一个CVSS评分达10.0的严重漏洞,所有受影响的用户都应立即采取行动。

根本解决方案:

Redis官方已发布安全更新修复此漏洞。请根据您使用的版本,尽快升级到以下或更高版本:

- 6.2.20

- 7.2.11

- 7.4.6

- 8.0.4

- 8.2.2

您可以通过以下官方渠道获取补丁和升级指导:

临时缓解措施:

如果无法立即升级,可以考虑以下临时方案以降低风险:

- 部署网络层防护:在WAF、IDS/IPS等安全设备中部署基于该漏洞特征的检测规则,及时拦截攻击流量。

- 实施网络隔离:确保Redis服务仅在内网环境访问,并严格限制外部网络连接。结合防火墙策略,仅允许必要的应用服务器IP进行访问。

- 权限最小化:使用非root权限运行Redis服务,并禁用或严格管控Lua脚本的执行能力。

安全是一个持续的过程,定期更新组件、进行安全审计和渗透测试是保障系统稳固的关键。希望本次复现分析能帮助大家更深刻地理解该漏洞的原理与危害,及时加固自身系统。 |