本文章仅用于网络安全研究学习,请勿使用相关技术进行违法犯罪活动。

你是否也想搭建一个属于自己的安全实验场?本文将手把手带你完成道德黑客家庭实验室建设的核心准备工作,包括硬件检查、虚拟化启用、网络拓扑设计以及VMware Workstation的安装与配置。这是构建你专属网络安全学习环境的关键一步。

模块概述

本部分内容涵盖以下几个核心模块:

- 硬件要求

- 启用虚拟化

- 实验室拓扑结构

- 安装 VMware

我们将首先了解搭建虚拟化环境对宿主机的硬件需求,接着确保CPU的虚拟化功能已开启,然后规划整个实验室的网络架构,最后安装并配置必要的虚拟化软件——VMware Workstation。

📝 在继续之前,你必须了解处理本项目任务所需的系统要求,并确保已启用虚拟化。

硬件要求

本次实验室搭建使用的是戴尔 Inspiron 15 5000 系列笔记本电脑。但是,为了满足要求,建议您的系统满足以下规格:

◆ CPU: 支持虚拟化的 64 位多线程 CPU(至少 4 个核心)

◆ 内存 :16 GB

◆ 存储空间: 250 GB 磁盘空间(最好是固态硬盘)

◆ 主机操作系统: 您可以选择任何操作系统(请注意,本实验基于 Windows 主机构建)

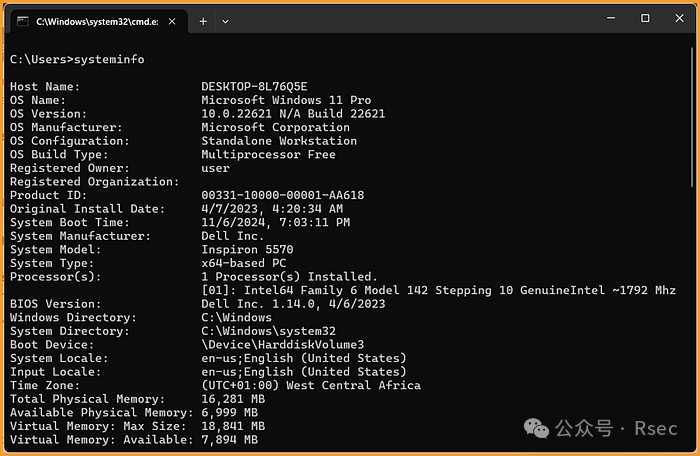

想要查看详细的系统规格,可以打开命令提示符来检查。

在 Windows 系统中,按 Win + R 键,输入 cmd,然后按 Enter 键打开命令提示符。

在命令提示符中,输入 systeminfo 命令。

启用虚拟化

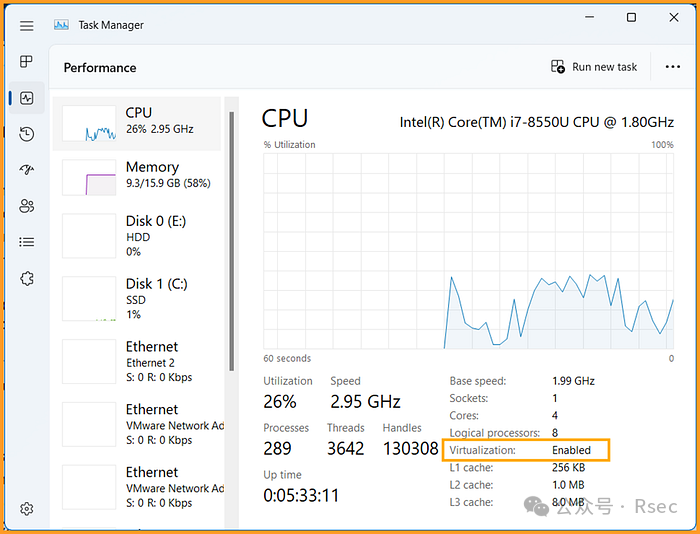

要使 VMware 正常运行,你的系统必须支持并启用虚拟化功能。要检查 Windows 计算机上是否启用了虚拟化,请按以下步骤操作:

- 按

Ctrl + Shift + Esc 打开任务管理器。

- 转到 “性能” 选项卡。

- 在右下角找到“虚拟化”字段。

如果虚拟化显示为 Disabled ,则表示你的 CPU 支持虚拟化,但 BIOS 中已禁用该功能。如果你看不到任何虚拟化选项,则表示你的 CPU 不支持虚拟化。

如果显示 Disabled ,则需要在 BIOS 中启用它。

📝 在固件中启用虚拟化的过程可能因设备而异。请参阅你的系统手册以获取特定设备的说明。

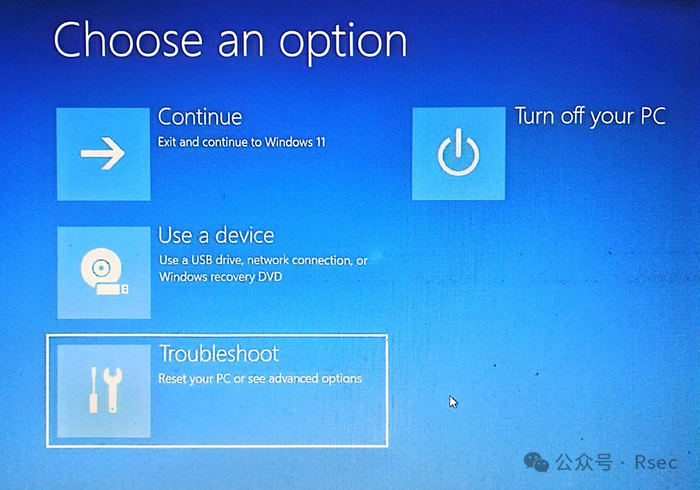

要在 BIOS 中启用虚拟化,请再次打开命令提示符并输入:

shutdown /r /o /f /t 00

这将重启你的系统,但与普通重启不同的是,它会在启动操作系统之前带你进入系统的固件选项。

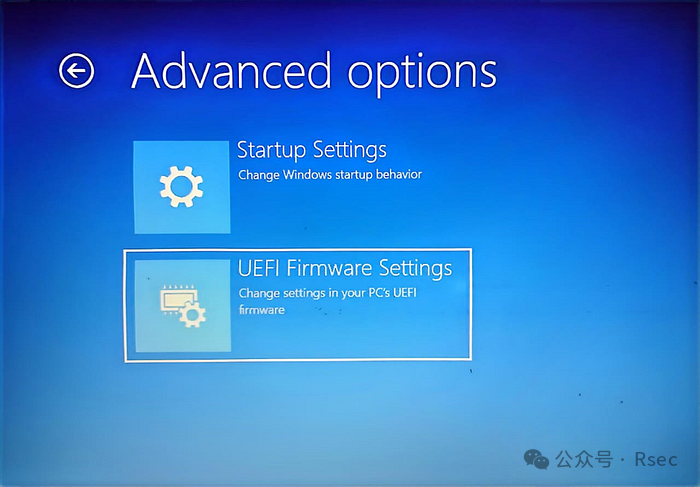

在选项中,选择 “故障排除”。

选择 UEFI 固件设置。

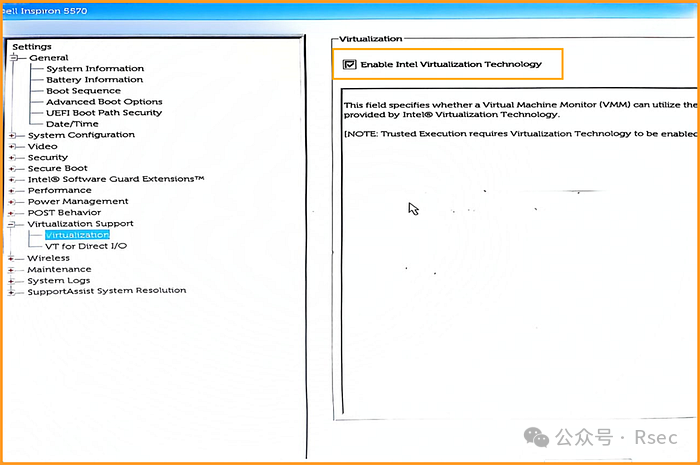

导航至虚拟化选项卡,并选中“启用英特尔虚拟化技术”。退出固件设置。

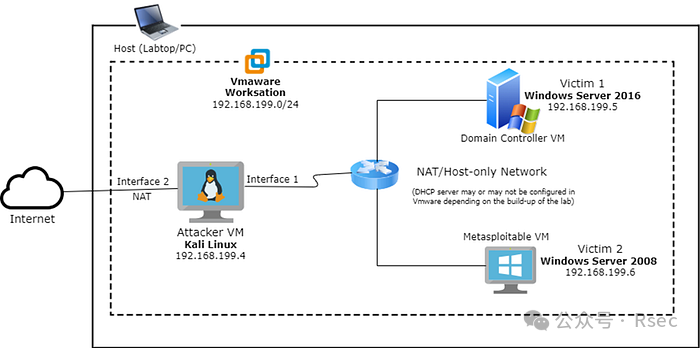

实验室拓扑结构

实验室环境由三台虚拟机组成,全部托管在 VMware 平台上。它们包括:

- 域控制器 — 运行 Windows Server 2016,作为网络资源的集中管理点。

- Metasploitable VM — 运行 Windows Server 2008,设计上故意存在漏洞,以便进行渗透测试。

- 攻击机 ——运行 Kali Linux,配置为攻击其他虚拟机的主要系统。

所有虚拟机都通过 NAT(网络地址转换)连接到互联网,从而允许它们访问外部资源,同时将它们与主机的主网络隔离。

📝 本系列文章的第三部分将详细介绍每台虚拟机的设置和配置。目前,本文仅概述每台虚拟机在实验室环境中的逻辑位置。

安装 VMware Workstation

如前所述,VMware Workstation Pro 将作为本实验室的虚拟机管理程序,虽然你也可以安装 VirtualBox,但它完全适用于所有实验室活动。

下载 VMware Workstation

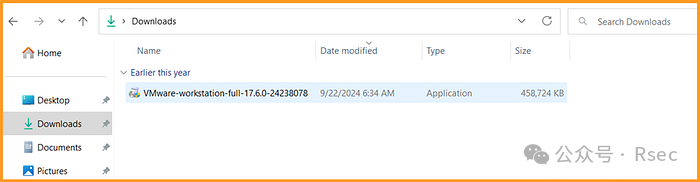

你可以从官方网站或可信的第三方软件站点下载 VMware Workstation 安装包。

下载完成后,你的系统中将出现一个 .exe 文件。

安装 VMware Workstation

点击 VMware 可执行文件开始安装。点击 Next 继续。

所有选项保持默认设置,然后单击 Next。

点击 Next 直至 Finish 完成安装。

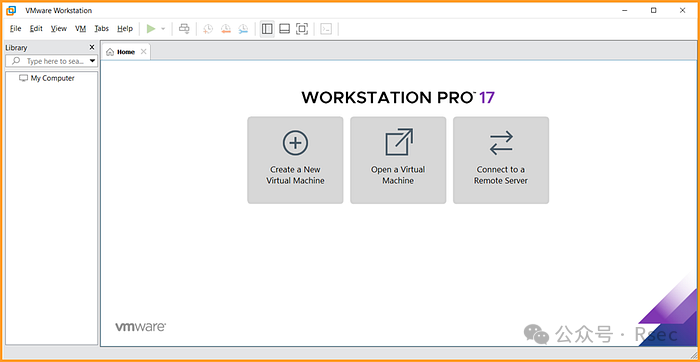

现在启动 VMware。

更改虚拟机存储位置

既然你的电脑里已经安装了 VMware,你可能需要为虚拟机准备一个单独的硬盘。

📝 虽然这不是必须的,但建议这样做,尤其是在有多个驱动器的设备上。

我的笔记本电脑主硬盘 (C:\) 只剩下 250GB 的可用空间,项目结束时很可能就满了。而我的副硬盘( E:\ )则有 1TB 的可用空间。为了避免主硬盘被占满,我把系统文件夹改到了副硬盘上的一个文件夹里。这对于管理和维护复杂的虚拟化环境很有帮助。

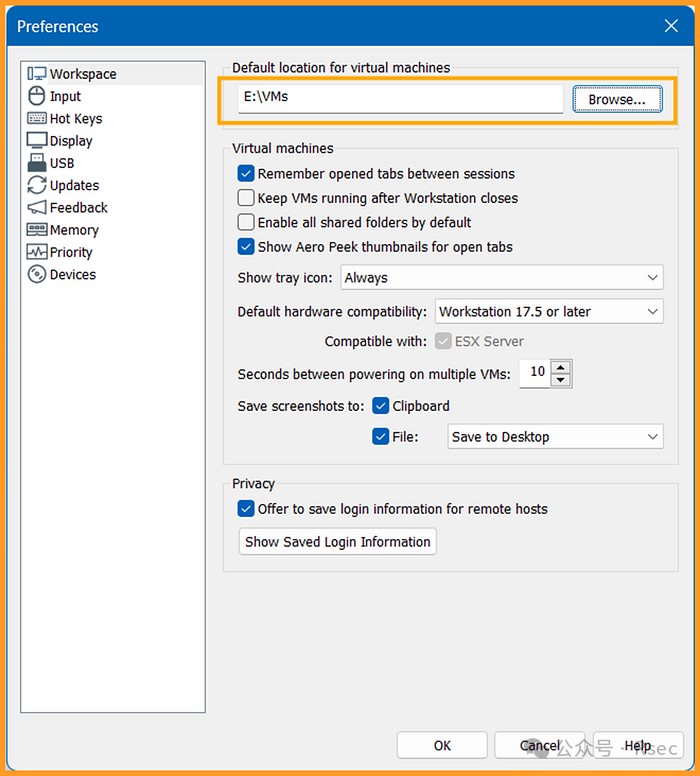

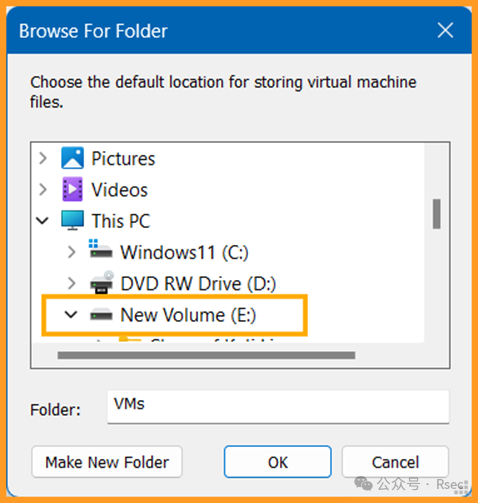

从编辑栏中选择 Edit > preferences ,或者直接按键盘上的 Ctrl + P。

点击 Browse 选择所需的驱动器。

我选择了 E:\ 盘,并将专用文件夹命名为 VMs。

在本系列的下一部分中,我们将安装和配置虚拟机,并完成实验室的初始设置。 届时,我们会深入每台虚拟机的具体安装步骤,完成整个网络环境的搭建。如果你在这个过程中遇到了任何问题,或者想了解更多关于安全实验环境搭建的知识,欢迎到云栈社区与我们一起交流探讨。