近期,一款专门针对 macOS 系统的新型信息窃取木马 DigitStealer 的活动呈现出明显的增长趋势,引发了安全研究人员的广泛关注。这款在 2025 年末首次被发现的恶意软件,其特殊性在于它专门针对搭载 Apple M2 芯片的设备,这使其与普通威胁形成了显著区别。

该木马的主要攻击目标在于窃取用户的敏感数据,其“狩猎清单”涵盖了 18 种不同的加密货币钱包信息、浏览器数据以及 macOS 钥匙串条目。值得注意的是,与当前主流的恶意软件即服务(MaaS)模式不同,DigitStealer 并未被观察到有公开可用的网络控制面板。这种特性暗示它可能由一个私人或小型专属团队运营,而非在“黑市”上广泛分发。

感染机制分析

DigitStealer 的主要传播途径是伪装成合法的生产力工具,例如一款名为“DynamicLake”的应用。一旦用户安装这些被篡改的软件,木马便会启动一个多阶段的感染流程。它会通过在系统中创建 Launch Agent 来实现持久化驻留,确保恶意代码能够随系统自动启动。

这种后门功能使得攻击者能够维持对受感染设备的长期访问权限。木马进程会每 10 秒轮询一次其命令与控制(C2)服务器,以获取新的 AppleScript 或 JavaScript 有效载荷,从而执行不同的恶意功能。

Cyber and Ramen 分析团队的研究表明,DigitStealer 使用的基础设施缺乏多样性,这显示出其采用了集中化的运营模式。调查发现,其 C2 服务器集中在特定的托管网络,注册的域名通常通过 Tucows 等提供商,并使用 Njalla 的域名服务器。这种在操作安全上的缺陷,为安全研究人员追踪该威胁提供了重要的线索。

规避检测与通信策略

对 DigitStealer 技术行为的深入分析揭示,它采用了一套复杂的机制来规避安全检测与分析:

- 通过四个特定的 API 端点(

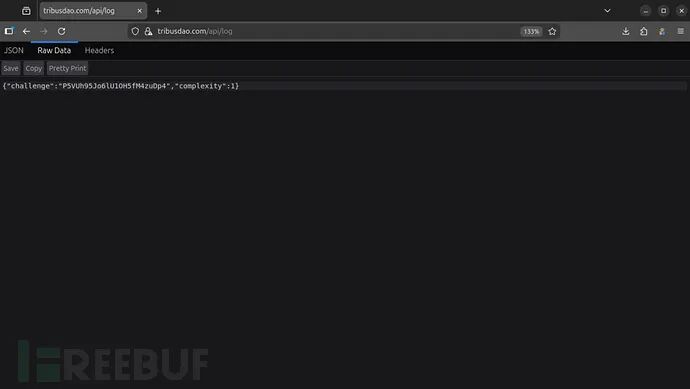

/api/credentials、/api/grabber、/api/poll 和 /api/log)与 C2 服务器进行通信,分别处理凭证窃取和文件上传等任务。

- 采用加密的质询-响应系统来阻止安全研究人员的探测:服务器会发送一个唯一的“质询”字符串和一个复杂度等级,客户端必须通过特定的哈希运算匹配指定模式,才能获得有效的会话令牌。

- 将系统硬件 UUID 经过 MD5 哈希处理后发送至 C2 服务器,形成一个可以识别特定设备的数字指纹。

上图为访问 DigitStealer C2 服务器 tribusdao.com/api/log 端点时收到的 JSON 响应示例,其中包含了“challenge”和“complexity”字段。

这种反分析特性使得自动化扫描工具难以与它的命令服务器进行有效交互,但同时也为防御者提供了可以进行主动监控和分析的识别特征。

此类定向的、技术复杂的 恶意软件 攻击,凸显了当前企业 基础设施 所面临的持续风险。安全团队需要保持警惕,加强对非常规威胁载体的监测。更多关于安全攻防的技术讨论和案例分享,欢迎在 云栈社区 的网络安全板块进行交流。

参考来源:

DigitStealer Gains Attention as macOS-Targeting Infostealer Exposes Key Infrastructure Weaknesses

https://cybersecuritynews.com/digitstealer-gains-attention/ |