在渗透测试中,遇到接口请求和响应被加密的情况很常见,这会给安全测试带来不少麻烦。CloudX 就是一款专门为 BurpSuite 设计的插件,旨在自动化处理这类加密、防重放与签名验证问题,支持自动解密 AES、SM4、DES 等多种加密算法。

核心功能及亮点

这款插件的设计理念非常清晰,其核心优势主要体现在以下几个方面:

-

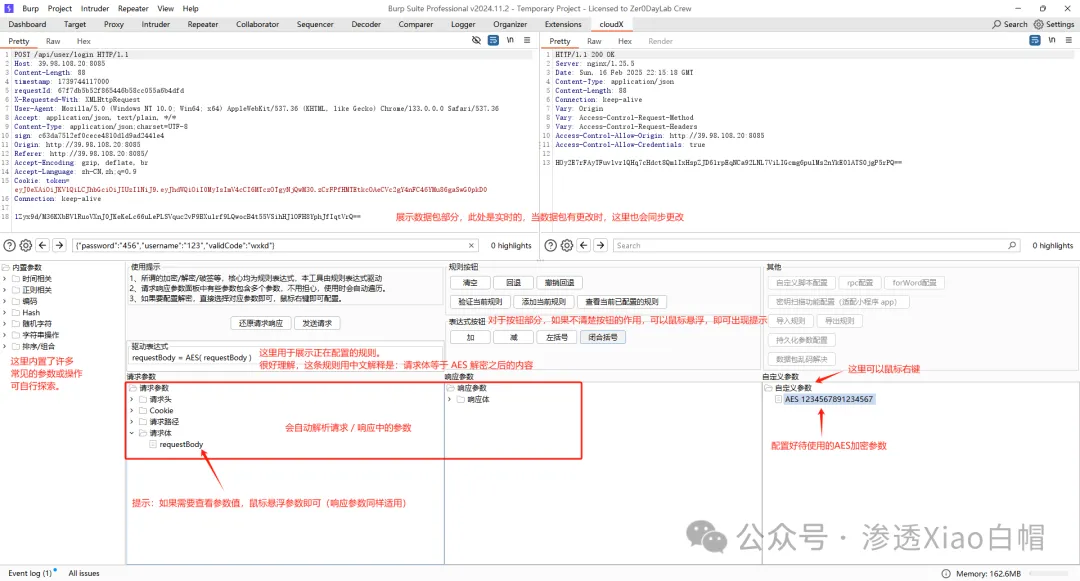

基于规则的动态处理引擎:所有操作(如加解密、签名生成/校验、防重放、字段替换等)均由用户定义的规则驱动。规则即逻辑,理论上可适配任意结构的数据包转换需求,具备极强扩展性。

-

透明的请求/响应处理机制:所有进入 Burp 的数据包自动被解析为明文;所有从 Burp 发出的数据包自动还原为加密格式;整个过程对用户完全透明,无需手动干预。

-

无缝集成主流模块:支持在 Repeater、Intruder、Scanner、Proxy 等核心模块中直接使用明文进行测试;自动完成前后端加密转换,大幅提升测试效率。

使用方法

上手使用 CloudX 并不复杂,核心在于理解其透明处理机制。配置好加解密规则后,你可以直接在 BurpSuite 的各个模块中看到和处理明文数据。

使用提示:

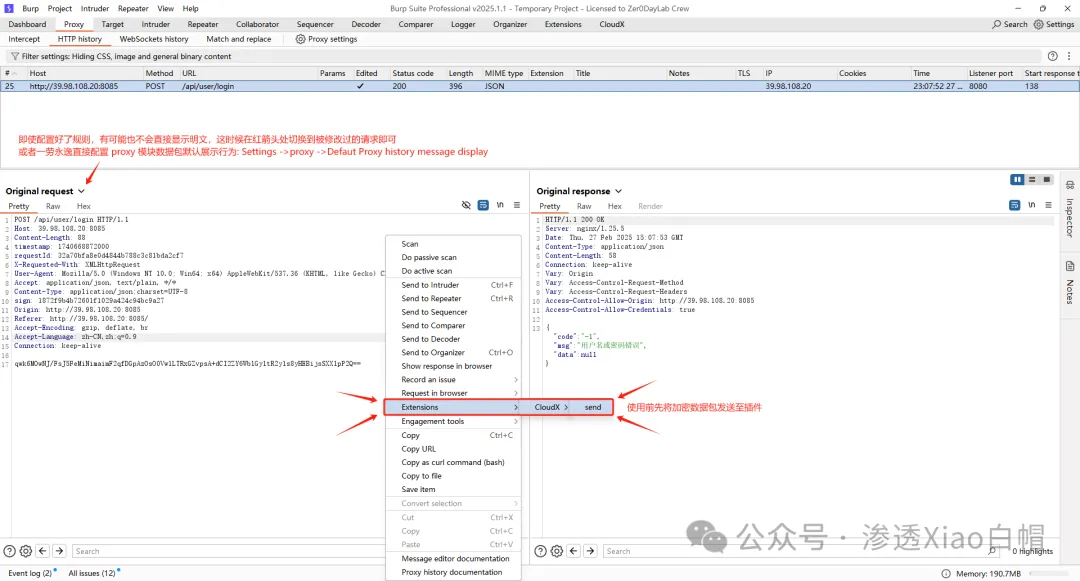

你可能会发现这样一个现象:响应包已显示为明文,但请求包看起来仍是密文。这其实是 Burp 的默认行为所致 —— Proxy → HTTP History 中展示的请求,默认是“原始请求”内容,也就是尚未经过插件处理前的原始数据。实际上,规则已经生效,只是你当前查看的是未经处理的“原始视图”。

解决方案:

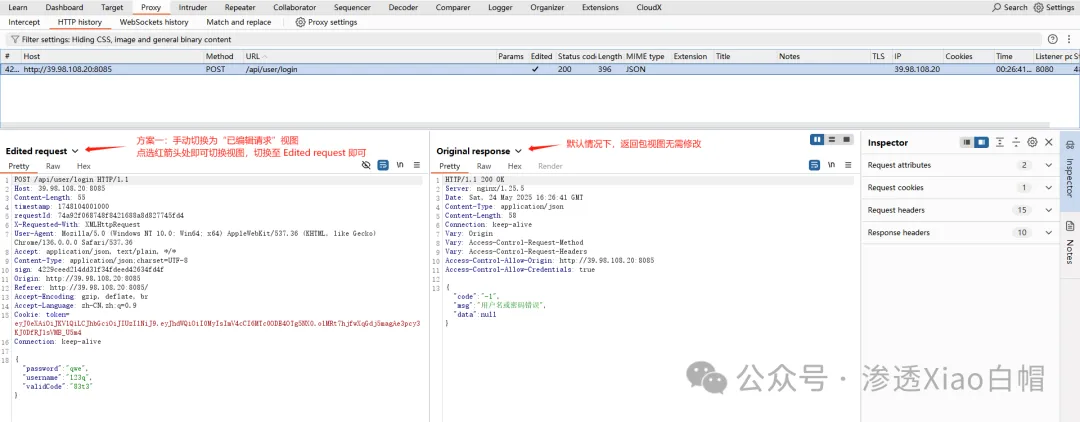

方案一:手动切换为“已编辑请求”视图

在 HTTP History 中,点击目标请求,在请求面板的右上方找到视图切换选项(通常显示为“Original request”),将其切换为“Edited request”即可看到被插件处理后的明文请求。

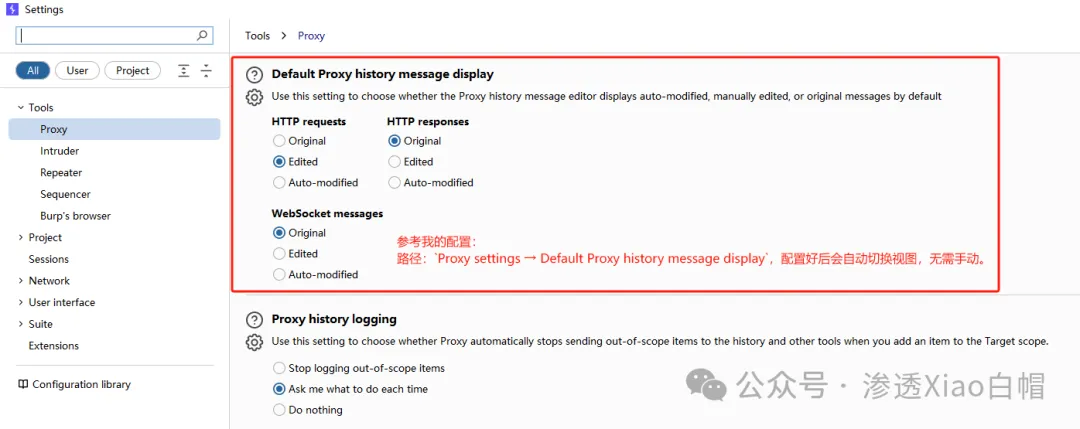

方案二:(推荐)设置默认展示“已编辑请求”视图

一劳永逸的方法是修改 BurpSuite 的默认设置。路径为:Proxy settings → Default Proxy history message display。将 “HTTP requests” 和 “HTTP responses” 的默认视图都设置为 “Edited”。这样配置后,所有经过插件处理的流量在历史记录中都会直接显示为明文,无需手动切换。

项目地址与使用须知

- 项目地址:

https://github.com/cloud-jie/CloudX

- 演示视频:

https://www.bilibili.com/video/BV13EjGz2Ers

重要使用须知:

本工具基于Burp最新版本开发,采用Montoya API构建,不再兼容旧版Burp及Oracle JDK/JRE环境。其核心设计理念是:所有进入Burp的流量均为明文,向外发出的流量则自动加密处理,整个过程对用户透明。

工具不依赖传统意义上的“加解密”或“破签”逻辑,而是通过规则驱动的方式处理流量。用户只需配置好规则,即可实现对接口加密流程的自动化适配。

请注意,不要将明文数据包直接发送给CloudX处理模块,以免引发异常。如发现规则执行效果不符合预期,可通过Logger标签页查看实际发出的加密请求,辅助调试。

对于经常进行Web应用渗透测试的安全工程师而言,CloudX 这类自动化加解密工具能显著提升对加密接口的测试效率。如果你在工具使用或安全测试方面有更多心得,欢迎到 云栈社区 的安全技术板块与其他开发者交流讨论。

内容转自渗透xiao白帽,侵删

|