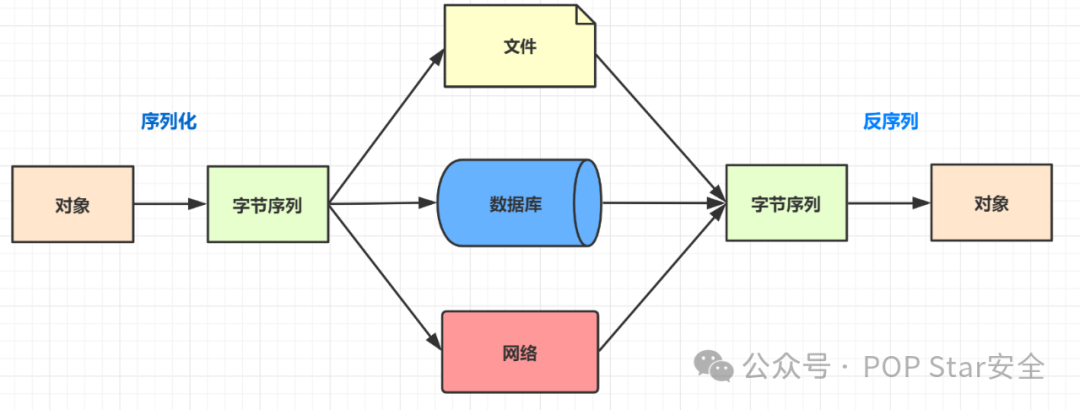

图:数据序列化与反序列化流程示意图

一、核心概念解析

1.1 什么是序列化/反序列化?

简单来说,序列化就是把程序运行时的“对象”(一段有结构的数据)变成可以方便存储或传输的格式,比如变成一串JSON文本、XML或者二进制字节流。反过来,反序列化就是把这串格式化的数据,重新“还原”成程序可以理解和操作的对象。

这个过程在日常开发中无处不在,比如把用户会话信息存到Cookie里,或者微服务之间传递一个复杂的参数对象。

1.2 反序列化漏洞原理

漏洞的核心就藏在“还原”这一步。如果应用程序毫无戒备地反序列化来自外部的、不可信的数据,攻击者就能在其中“夹带私货”。

他们可以精心构造一段恶意的序列化数据,当这段数据被还原成对象时,会触发对象中某些危险方法的自动执行(比如类的构造函数、readObject、__wakeup等),从而执行攻击者预设的任意代码,最终可能导致服务器被完全控制。

一个典型的风险代码示例如下(Java):

ObjectInputStream ois = new ObjectInputStream(inputStream);

Object obj = ois.readObject(); // 高风险点:直接反序列化不可信输入流

这行 ois.readObject() 就是风险爆发的关键入口。

二、漏洞分类与利用场景

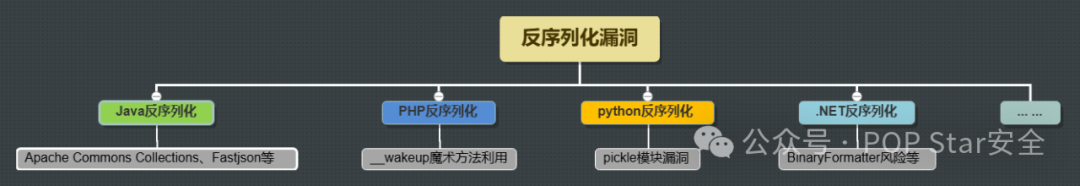

图:主流编程语言中的反序列化漏洞类型

2.1 主流技术栈漏洞类型

不同语言和框架的反序列化机制各有特点,漏洞也因此各异:

- Java反序列化:这是重灾区,历史悠久且利用链复杂。著名的漏洞涉及

Apache Commons Collections、Fastjson、Jackson等广泛使用的库。攻击者往往利用这些库中某些类的特性,构造出从反序列化点到命令执行的完整调用链。

- PHP反序列化:常与魔术方法(如

__wakeup, __destruct)的利用相结合。当反序列化一个对象时,这些方法会被自动调用,如果其中包含了危险操作,就可能被利用。

- Python反序列化:风险主要来自

pickle 模块。pickle 在反序列化时会自动执行 __reduce__ 方法返回的指令,这为攻击者提供了直接执行代码的能力。

- .NET反序列化:使用

BinaryFormatter、SoapFormatter 等进行反序列化时风险极高,攻击者可以利用其类型解析机制执行恶意代码。

2.2 典型利用场景

这些漏洞可能隐藏在哪些常见的业务功能背后呢?

- Web应用中的Session反序列化:某些框架将Session数据序列化后存储在客户端或服务器,如果处理不当即存在风险。

- 微服务间的通信数据解析:服务间通过RPC或消息队列传递序列化对象时,如果接收方未校验发送方身份和数据完整性。

- 中间件配置的反序列化处理:如Redis、JMX等服务的客户端通信数据。

- API接口的数据传输处理:接收客户端提交的序列化数据进行业务处理。

真实案例警示:2017年震惊全球的Equifax数据泄露事件,根源就是Apache Struts框架中的一个反序列化漏洞(S2-052),导致约1.43亿用户的敏感个人信息泄露。这足以说明此类漏洞的破坏力。

三、危害全景分析

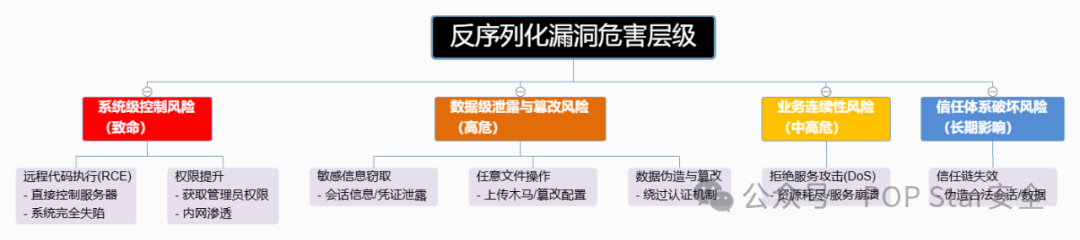

图:反序列化漏洞可能造成的危害层级

成功利用一个反序列化漏洞,攻击者能达到什么目的?其危害是层级递进的:

- 远程代码执行(RCE):最严重的后果。攻击者可以直接在目标服务器上执行任意命令,相当于拿到了服务器的“遥控器”。

- 权限提升(Privilege Escalation):从普通用户权限跃升为系统管理员,进而控制整个系统或进行内网横向移动。

- 敏感数据泄露:窃取数据库中的用户信息、源代码、配置密钥等核心资产。

- 拒绝服务攻击(DoS):通过构造异常数据消耗服务器大量CPU、内存资源,导致正常服务不可用。

四、防御与修复方案

面对如此严峻的威胁,防御的黄金法则是:绝不信任任何外部输入,并实施纵深防御策略。

4.1 防御策略体系

| 防护层级 |

具体措施 |

| 输入层 |

严格校验反序列化数据的来源、格式、签名,确保其来自可信源头且未被篡改。 |

| 运行层 |

在沙箱或低权限环境中执行反序列化操作,限制其可访问的系统资源和操作。 |

| 代码层 |

避免使用已知的危险反序列化方法,或对其使用进行严格管控和安全加固。 |

4.2 具体实施建议

- 使用安全的替代方案:优先考虑使用纯数据交换格式,如JSON(通过

Gson、Jackson)、XML,而非支持任意对象重建的原生序列化(如Java的Serializable、Python的pickle)。对于Java开发,这意味着要重新评估ObjectInputStream的使用场景。

- 配置反序列化过滤器:对于无法避免使用原生反序列化的场景(如Java),在JDK 9+中可以使用

ObjectInputFilter来严格限制允许反序列化的类,创建一个白名单。

- 及时更新组件版本:密切关注使用的框架、库(如Apache Commons Collections, Fastjson)的安全更新,并及时修补。很多反序列化漏洞的修复都体现在官方补丁中。

- 实施专项代码审计:在代码审查和安全测试中,重点关注反序列化操作点。搜索关键词如

ObjectInputStream.readObject()、pickle.loads()、BinaryFormatter.Deserialize()等,检查其输入是否可控。

五、延伸扩展

工具推荐:

- 漏洞检测与利用:

ysoserial(Java反序列化利用工具集)、SerializationDumper(Java序列化流分析工具)。

- 安全防护:

SerialKiller(Java反序列化过滤器代理)、NotSoSerial(Java Agent防护工具)。

- 流量分析:

Wireshark配合反序列化协议分析插件,用于检测网络流量中的可疑序列化数据。

法律与合规警示:

根据我国《网络安全法》第二十二条,网络产品和服务提供者应当及时向用户告知安全缺陷、漏洞等风险,并立即采取补救措施。这意味着企业有责任主动发现并修复此类高危漏洞,否则可能面临法律责任。

总结来说,反序列化漏洞的防御是一个从编码习惯、架构设计到安全运维的全流程工程。理解其原理是第一步,更重要的是将“不信任输入”和“最小权限”原则贯彻到开发实践中。希望本文能帮助你建立起有效的防护意识。如果你对Java或Python中的具体漏洞案例和利用细节有更深兴趣,欢迎在技术社区进行交流探讨,例如在云栈社区的安全技术板块与其他开发者共同学习成长。 |