Anthropic 刚刚推出了 Claude Code Security,这不仅仅是一个静态代码分析工具,它更像是一位能够深入理解代码逻辑的 AI 安全专家,可以直接扫描代码库中的漏洞并生成相应的修复补丁。

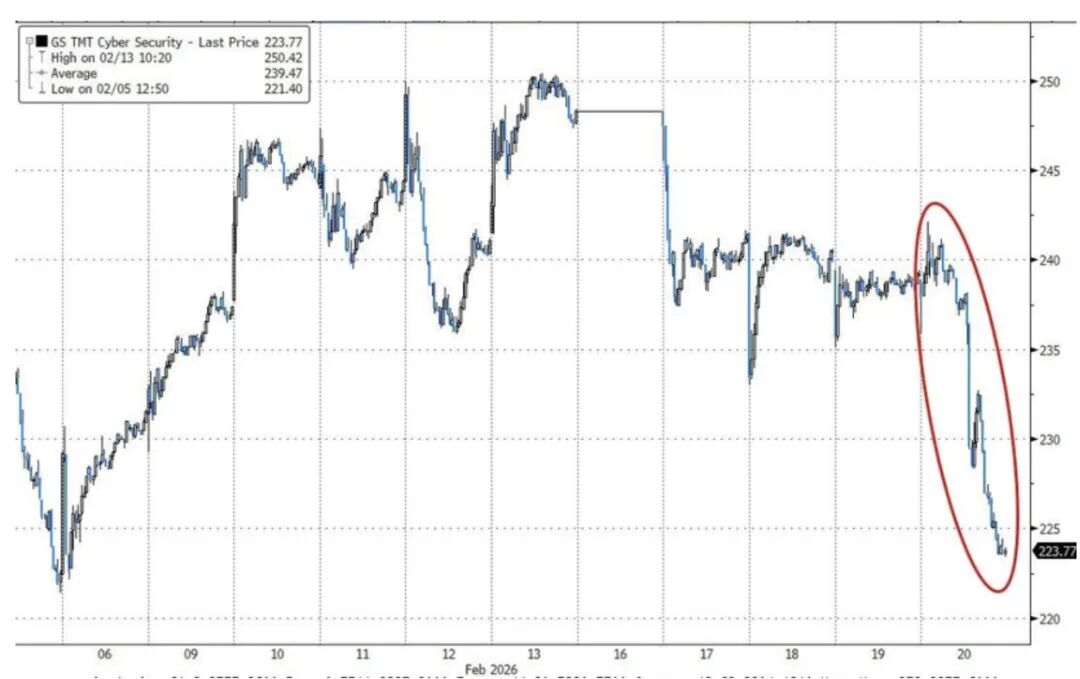

消息一经公布,网络安全板块的股价应声下跌。CrowdStrike 下跌 7.66%,Okta 下跌 9.31%,Cloudflare 下跌 7.19%。这已经不是第一次了——每当人工智能展示出能够自动化完成某个行业核心任务的能力时,相关领域的市场总会率先做出反应。

超越模式匹配的安全检测

传统的安全工具主要依赖预设的规则库工作,只能识别已知的漏洞模式。对于暴露的密码、过时的加密算法这类常见问题,它们可以高效地捕捉。然而,面对复杂的业务逻辑缺陷和隐蔽的权限控制漏洞,这些工具就显得力不从心了。

Claude Code Security 采用了截然不同的方法。它就像一位人类安全研究员那样去“阅读”和理解代码:分析各个组件如何交互,追踪数据在整个应用程序中的流转路径,从而发现那些容易被传统工具遗漏的复杂漏洞。

以 SQL 注入为例,传统工具会机械地寻找特定的代码模式,比如直接拼接用户输入的查询语句。但 Claude 能够理解更复杂的场景:例如用户输入经过多层函数处理或转换后,最终才被送入数据库查询,或者通过间接的数据流路径形成了注入点。

多重验证降低误报

对于每一个发现的潜在漏洞,Claude 都会进行多轮内部验证。它会尝试从不同角度证明或证伪自己的判断,以此来过滤掉大量的误报。最终,所有发现的结果都会根据严重程度进行分级,并附上置信度评分。修复建议会展示在 Claude Code Security 的仪表板中,但所有修改操作都需要开发者的人工审核和最终确认。

这个设计非常务实。AI 在发现漏洞方面可能很出色,但如果它在修复代码时不小心破坏了原有的业务逻辑,那无异于用一场生产事故去交换一个潜在的安全风险。因此,Anthropic 明智地将最终决定权留给了开发者。

安全行业的从业者们对此反应不一。一部分人认为这是防御性AI的重大突破,终于有工具能够规模化地发现和修复复杂漏洞。但也有人担忧,由 AI 生成的修复代码可能会引入新的、难以预见的 Bug。

500个长期存在的漏洞

Anthropic 公布了一份亮眼的成果单。他们使用 Claude Opus 4.6 模型在一些知名开源项目的代码库中发现了超过 500 个 长期存在的漏洞。这些 Bug 有的甚至存在了几十年,经过了多年的代码审查和专家评审都未被发现。目前,公司正在与这些项目的维护者合作,进行负责任的漏洞披露。

Anthropic 自己已经在使用 Claude 来审查内部代码,并声称效果“极其有效”。虽然目前还缺乏独立的第三方数据支持,但这至少表明公司对自己的技术有很强的信心。

从研究到产品

Claude Code Security 的诞生建立在 Anthropic 长达一年多的网络安全研究基础之上。他们的 Frontier Red Team(前沿红队)一直在系统性地测试 Claude 的安全攻防能力:参加 CTF 夺旗赛、与太平洋西北国家实验室合作保护关键基础设施,并不断优化 Claude 发现和修补真实漏洞的能力。

同样的 AI 技术,既能帮助攻击者更快地找到可利用的弱点,也能帮助防御者抢先一步修复漏洞。这场攻防竞赛的关键在于,谁先部署、谁的效率更高。

目前,该工具处于有限的研究预览阶段,主要面向企业和团队客户开放。开源项目的维护者可以申请免费的加速通道。个人开发者如果想试用,需要使用企业邮箱进行申请,Gmail 等个人邮箱会被系统拒绝。

攻防竞赛加速

Anthropic 预测,在不久的将来,世界上相当大比例的代码都会被 AI 扫描,因为大模型在发现那些长期隐藏的 Bug 和安全问题方面已经变得极其高效。

AI 无疑会让攻击者更快地找到可利用的弱点,但防御方如果行动迅速,同样能抢先发现并修复这些漏洞。传统的安全公司现在需要思考的是:当 AI 已经能够理解代码逻辑并自动生成修复方案时,他们的核心价值主张还剩下什么?

该工具基于 Claude Code 构建,开发团队可以在现有的开发工作流和 IDE 中直接查看安全发现,并对修复方案进行迭代。

申请试用访问:https://claude.com/contact-sales/security

技术变革日新月异,无论是开发者还是安全从业者,持续学习和交流都至关重要。关于 AI 在代码安全领域的应用前景,你有什么看法?欢迎在 云栈社区 与大家一同探讨。