免责声明!

本文章所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法。

前言

在这个“超级个体”(OPC)崛起的时代,我们常常思考一个问题:创业的终点究竟是规模庞大的组织,还是极致高效的创造与自由?

过去,我们以为增长必须依赖人力堆叠;而现在,代码和算法成为了新的杠杆。当发现一人公司不再是一个概念,政府也悄悄开始颁布相关的政策以及孵化器时,未来我们的核心竞争力在哪里?下面我们来看OPC第一道门:OpenClaw+eNSP DAI实现全自动化,首个AI数字员工-网络工程师。

效果演示

要达成的效果:

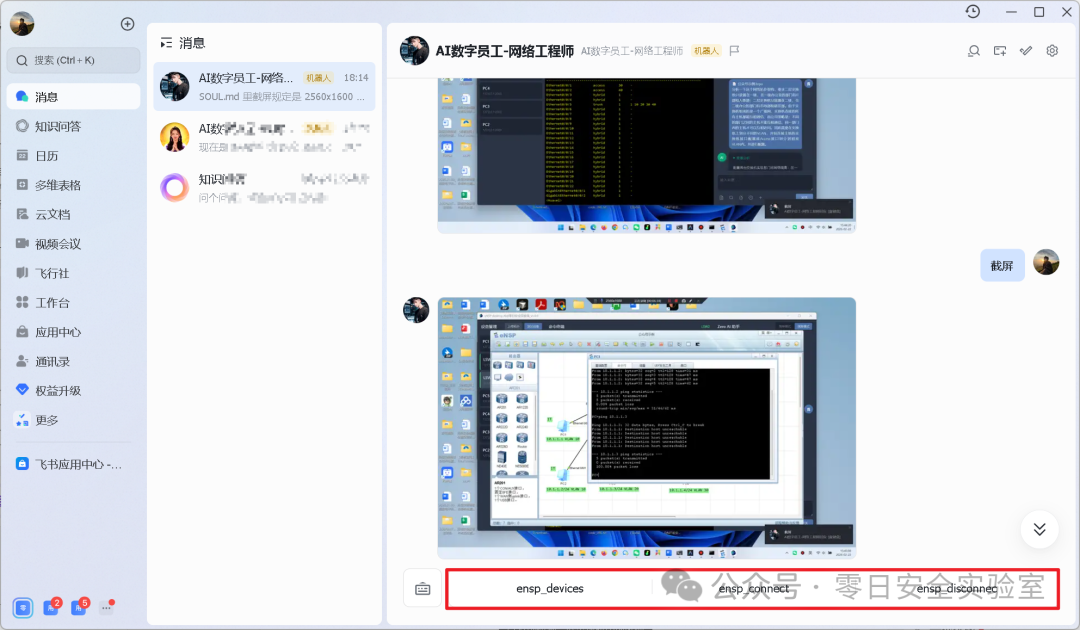

仅用一部手机,以聊天对话的形式完成华为eNSP模拟器上网络拓扑的配置。(无需输入任何命令)

视频:

(视频加载失败,请刷新页面再试)

详细说明:

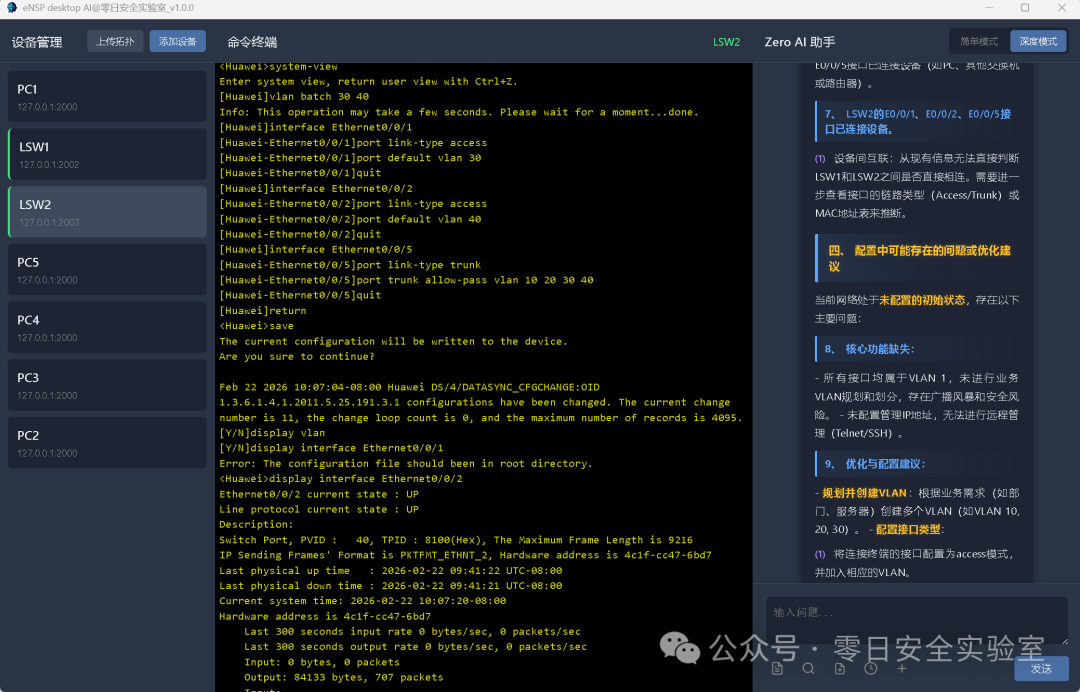

1.eNSP DAI:

一款接入了AI大模型的网络自动化配置工具。(后续会融入H3C、锐捷、思科等硬件设备的网络自动化配置)

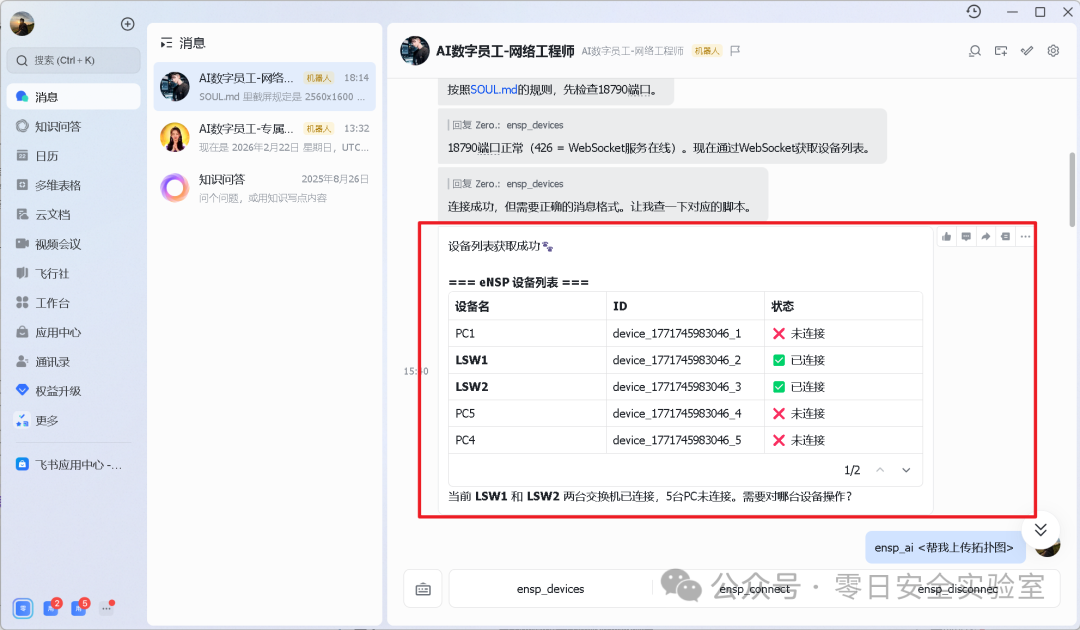

2.OpenClaw:

它不是第一个AI Agent,但却是少数真正开始接管系统操作的那一类:读文件、跑命令、改代码,甚至拥有完整系统权限等等。

3.eNSP Bridge:

eNSP Bridge是一个统一的桥接系统,通过Telegram和飞书Bot实现对eNSP DAI网络设备的远程控制和查询。

其采用三层架构设计:底层使用WebSocket服务器(监听18790端口),负责通过Telnet协议与eNSP DAI设备通信,提供设备管理、命令执行、Zero AI助手等API;中间层是eNSP Bridge Core共享核心模块,封装WebSocket客户端、统一API接口并提供事件驱动机制(连接管理、请求-响应模式、自动重连、心跳保活);上层是openclaw适配器,分别为Telegram和飞书提供格式化输出和交互界面。

4.eNSP DAI命令集成:

整个系统通过适配器模式实现了90%的代码复用,支持12个命令(包括中英文别名),核心技术包括Telnet协议解析、WebSocket双向通信、异步命令执行、实时数据订阅推送,以及完善的超时控制和错误恢复机制,构成了一个成熟的企业级网络设备远程自动化配置平台。

总结

这是我OPC的起点,第一个AI数字员工。

但这只是开始,后面我将会打破壁垒,融合H3C、锐捷、思科等异构网络设备,实现AI数字员工全自动化配置;面对技术的快速变革,我们不能固守传统模式,我将孵化更多的AI数字员工,把创新置于定位。眼望五年之远,深思三年之策,笃行一两年之实。

如需咨询了解OPC以及OpenClaw、自动化,备注“OPC咨询”+V。

欢迎在云栈社区分享和探讨更多关于AI自动化与网络工程的实践心得。 |