还在手动登录服务器,一步步安装软件、修改配置吗?是否经历过因为测试环境和生产环境不一致,在凌晨三点苦苦排查问题的噩梦?是时候深入了解基础设施即代码了。它不仅仅是工具,更是一种能彻底提升运维效率与可靠性的工程实践。本文将从容器化的起点出发,梳理出一条通往 GitOps 的完整学习路径,帮你建立系统化的认知体系。

什么是基础设施即代码?

在传统的运维模式里,我们通常需要手动操作:登录服务器,执行安装命令,编辑配置文件,然后部署应用。这种方式严重依赖个人经验,操作文档容易过时,配置步骤可能遗漏,最终导致环境难以复现,为后续的维护和问题排查埋下隐患。

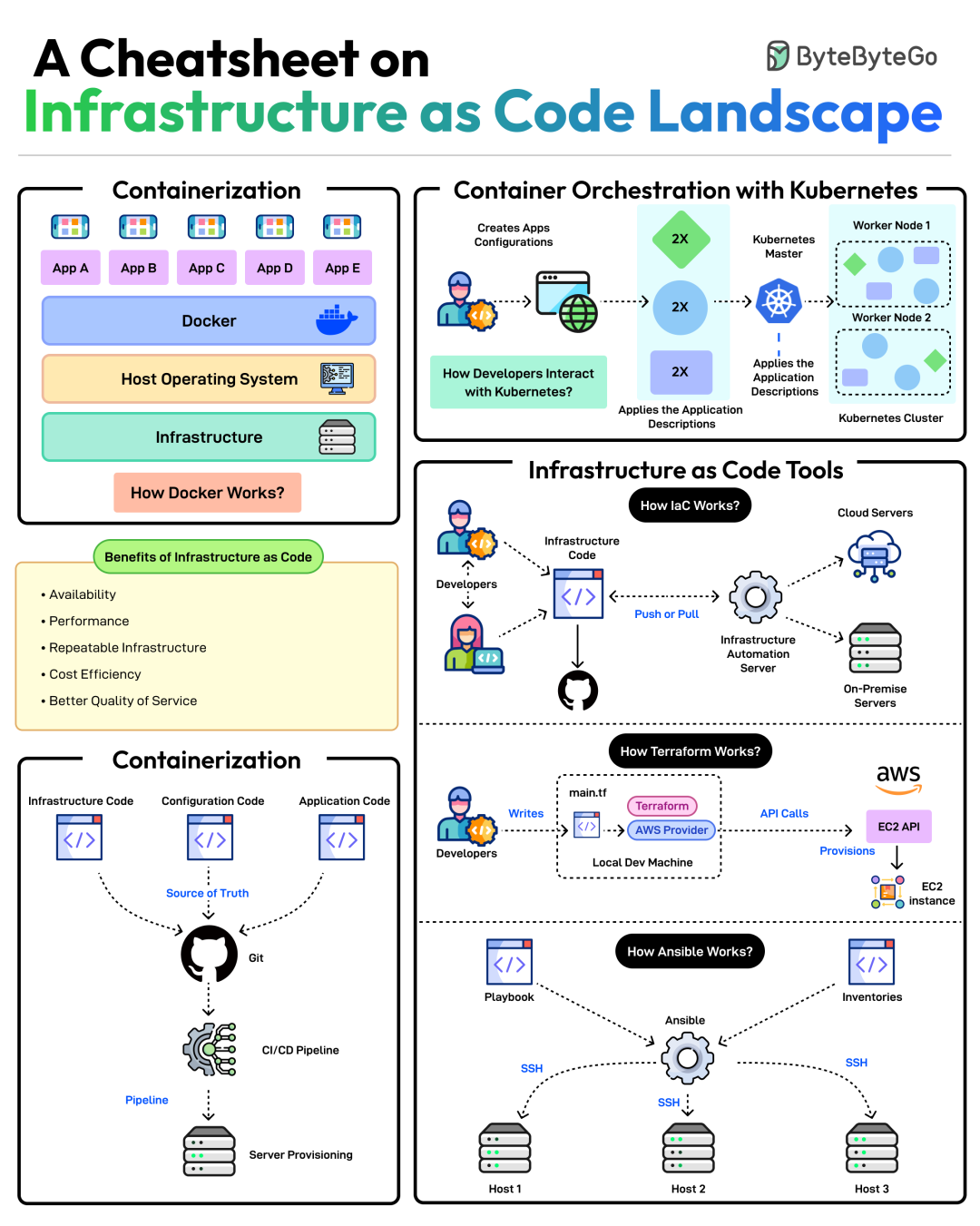

而基础设施即代码的核心思想,就是用代码来定义和管理服务器、网络、数据库等基础设施。这些代码文件可以被版本控制系统(如 Git)管理,通过自动化流程执行,实现一键部署、变更追踪和快速回滚。

它的核心优势非常明显:

- 可重复性:同一套代码在任何环境(开发、测试、生产)执行,得到的结果都是一致的,彻底告别“在我机器上好好的”这类问题。

- 可版本化:所有基础设施的变更都通过代码提交来记录,谁、在什么时候、改了什么都清晰可查,便于审计和协作。

- 可测试性:基础设施代码和应用程序代码一样,可以进行代码审查、自动化测试(如合规性检查、安全扫描),在部署前发现问题。

- 成本优化:资源可以按需创建,在不需要时(如下班后、周末)自动销毁,避免资源闲置,有效控制云上开销。

技术栈分层解析

掌握 IaC 需要理解其技术栈的层次结构,每一层都解决特定维度的问题。

第一层:容器化(Docker)

容器化是现代化应用交付和 IaC 实践的基石。Docker 将应用及其所有依赖项(库、环境变量、配置文件)打包成一个标准化的镜像,确保了应用在不同环境间运行的一致性。

核心概念:

- Dockerfile:一个文本文件,定义了构建镜像所需的指令序列(如基础镜像、复制文件、安装依赖、设置启动命令)。

- 镜像:一个只读的模板,包含运行应用所需的文件系统。镜像采用分层存储机制,相同的层可以被多个镜像复用,提升存储和构建效率。

- 容器:镜像的一个运行实例。你可以创建、启动、停止、移动或删除容器。

典型使用场景:

- 统一开发、测试、生产环境。

- 作为微服务架构中服务的基本交付单元。

- 快速搭建和分发复杂的软件栈。

第二层:容器编排(Kubernetes)

当容器数量从几个增长到几十、上百个时,手动管理就变得不切实际。容器编排工具负责自动化容器的部署、管理和扩展。Kubernetes 是目前业界容器编排的事实标准。

K8s 主要解决了哪些问题?

- 服务发现与负载均衡:自动为容器组分配IP地址和DNS名称,并在多个实例间分配流量。

- 存储编排:允许你自动挂载所需的存储系统,无论是本地存储、云存储还是网络存储。

- 自动部署和回滚:你可以描述所需的应用状态,K8s 会以可控的速率将实际状态调整至目标状态。如果出问题,可以一键回滚。

- 自我修复:重启故障容器、替换不健康的节点、杀死不响应用户健康检查的容器。

- 密钥与配置管理:存储和管理敏感信息(如密码、令牌),并能在不重构建镜像的情况下更新应用配置。

对于初学者,建议首先掌握 Pod(K8s 中最小的部署单元)、Deployment(定义 Pod 的期望状态和无状态应用的部署方式)和 Service(定义一组 Pod 的访问策略)这几个核心概念,足以应对大部分基础场景。

容器需要在“土地”上运行,这块“土地”就是云或数据中心的底层基础设施:虚拟私有云、计算实例、负载均衡器、数据库、网络安全组等。使用代码定义这些资源,就是这一层的核心。

Terraform

- 多云支持:最大的优势之一,使用同一套声明式语法(HCL)管理 AWS、Azure、GCP、阿里云等多种云平台的资源。

- 状态管理:通过一个“状态文件”来追踪已管理的资源及其元数据,这是其实现幂等性(多次执行结果一致)和感知变更的基础。

- 资源图:Terraform 会构建所有资源的依赖关系图,并行创建无依赖的资源,提升效率。

CloudFormation

- AWS 原生服务:与 AWS 各服务深度集成,新服务或新功能支持速度快。

- 模板格式:使用 JSON 或 YAML 格式定义资源栈。

- 变更集:提供预览功能,在真正执行变更前可以清晰看到将要创建、修改或删除的资源。

Ansible

- 配置管理工具:严格来说,Ansible 更侧重于对已有服务器的配置管理,而非从零创建基础设施(尽管也能做)。

- 无 Agent 架构:通过 SSH 连接目标主机执行任务,不需要在目标机上安装客户端,部署简单。

- 适用场景:非常适合对已经存在的、异构的环境进行统一的软件安装、配置变更和日常维护。

第四层:GitOps(ArgoCD / Flux)

你可以将 GitOps 视为 IaC 和 DevOps 最佳实践融合后的高级形态。其核心原则是:将 Git 仓库作为基础设施和应用的唯一可信来源。

标准工作流程如下:

- 开发者提交应用代码变更,触发 CI 流水线构建新的容器镜像。

- 开发者(或 CI 系统)更新 Git 仓库中对应环境的部署清单(如 K8s 的 YAML 文件),指向新镜像。

- GitOps 控制器(如 ArgoCD)持续监测 Git 仓库,一旦发现配置有变更,便自动将其同步到目标 Kubernetes 集群中。

- 集群的实际状态始终与 Git 仓库中声明的期望状态保持一致。

采用 GitOps 带来的好处:

- 强审计与回滚:所有变更都通过 Git 提交记录,方便追溯和快速回滚到任意历史版本。

- 提升安全性:开发者无需直接拥有 Kubernetes 集群的操作权限(kubectl),所有操作通过代码评审流程完成。

- 自动漂移检测与修复:如果集群中的资源被人为手动修改,GitOps 工具会检测到这种“漂移”,并自动将其恢复至 Git 中定义的状态。

工具选型建议

面对众多工具,如何选择?下表基于不同场景给出参考:

| 场景 |

推荐工具 |

主要理由 |

| 多云/混合云环境 |

Terraform |

提供一致的编排语言,一套代码可管理多个云厂商资源,避免被单一云锁定。 |

| AWS 深度用户 |

AWS CloudFormation |

AWS 原生服务,集成度最高,支持新功能最快,与 AWS 账号权限体系无缝结合。 |

| 对已有主机进行配置管理 |

Ansible |

简单易上手,无需在目标机安装代理,通过 SSH 和 YAML 剧本即可完成复杂配置。 |

| 容器编排 |

Kubernetes |

生态体系庞大,社区活跃,已成为行业标准,拥有最丰富的工具链和最佳实践。 |

| 实现 GitOps 工作流 |

ArgoCD |

提供直观的 Web 界面,支持多集群管理、多种配置源(Git/Helm),功能全面且易于监控。 |

从零开始的实践路径建议

如果你是 IaC 的初学者,建议按照以下阶段循序渐进地学习和实践:

阶段 1:掌握 Docker 基础

- 学会编写一个简单的

Dockerfile,将你的应用打包成镜像。

- 理解镜像分层和构建缓存机制,优化镜像构建速度与体积。

- 熟练使用

docker run, docker build, docker ps 等基本命令。

阶段 2:上手 Kubernetes 核心

- 在本地使用 Minikube 或 Docker Desktop 内置的 K8s 搭建一个练习环境。

- 尝试通过

kubectl 命令或 YAML 文件部署一个 Nginx 这样的简单应用。

- 务必理解 Pod、Deployment、Service 这三个资源对象的关系与作用。

阶段 3:体验 Terraform 的威力

- 在某个云平台(如 AWS,可使用免费套餐)注册账号,配置好密钥。

- 编写一个简单的

.tf 文件,用于创建一台最基础的云服务器(如 EC2 实例)。

- 执行

terraform init, plan, apply,观察资源创建过程,并理解 .tfstate 状态文件的重要性。

- 尝试修改配置并再次应用,最后使用

terraform destroy 清理所有资源。

阶段 4:搭建 GitOps 闭环

- 在你的 Kubernetes 集群中部署 ArgoCD。

- 创建一个 Git 仓库,存放你的应用部署清单(K8s YAML)。

- 在 ArgoCD 中创建一个 Application,指向这个 Git 仓库和你的集群。

- 修改 Git 仓库中的镜像版本,观察 ArgoCD 如何自动将变更同步到集群,体验“Git 提交即部署”的流畅感。

实践中的常见陷阱与规避方法

-

Terraform 状态文件管理不当

- 陷阱:将

.tfstate 文件放在本地或共享给多人,极易导致状态文件冲突、丢失或包含敏感信息泄露。

- 规避:务必使用远程后端存储状态文件,如 AWS S3 配合 DynamoDB 实现状态锁,防止多人同时操作。这也是学习 Terraform 后必须掌握的进阶技能。

-

敏感信息硬编码在代码中

- 陷阱:将数据库密码、API 密钥直接写在 Terraform 文件或 Ansible Playbook 里,并提交到 Git。

- 规避:使用专门的密钥管理服务,如 HashiCorp Vault、AWS Secrets Manager、Azure Key Vault。在代码中引用这些密钥的路径或标识符,而不是值本身。

-

过度工程化,过早引入复杂流程

- 陷阱:团队只有两三个人的初创项目,却一开始就追求搭建完整的 GitOps + 服务网格 + 复杂监控体系。

- 规避:技术选型与团队规模和业务阶段匹配。从小处着手,先解决最痛的“环境一致性”问题(Docker),再解决“部署管理”问题(K8s),逐步演进。

-

忽视成本监控,导致云账单激增

- 陷阱:IaC 让创建资源变得极其容易,但忘记销毁用于测试的临时环境(如大型数据库实例、GPU 机器)。

- 规避:建立资源标签规范,利用云提供商的成本管理工具设置预算告警。对于临时资源,可以考虑使用 Terraform 的

workspace 或在 CI/CD 流水线结束时自动触发销毁操作。

总结

基础设施即代码早已不是未来趋势,而是现代云原生运维和开发团队的标配能力。它代表了一种从手动、易出错的操作向自动化、可重复、可审计的工程实践的深刻转变。

从 Docker 实现应用封装与环境标准化,到 Kubernetes 负责容器的大规模编排与生命周期管理,再到 Terraform 定义和供给底层云资源,最终通过 GitOps 实现以 Git 为核心的声明式、自动化的持续交付闭环,这构成了一条清晰且实用的技术演进路径。

建议你从容器化开始,亲手实践每个步骤。每熟练掌握一层,你对系统架构的控制力和运维效率都会跃升一个台阶。如果在实践过程中有任何心得或疑问,欢迎在技术社区进行交流探讨,共同精进。例如,你可以在云栈社区的运维与云原生板块,找到更多相关的实战案例和同行讨论。 |