很多人把云密码管理器当作只有自己能打开的“数字保险箱”。其核心依赖是“零知识加密”技术,服务商宣称他们无法查看用户存储的任何内容。但苏黎世联邦理工学院和意大利语区大学研究团队的最新研究,为我们敲响了警钟:这项技术承诺的安全性,可能比想象中更脆弱。

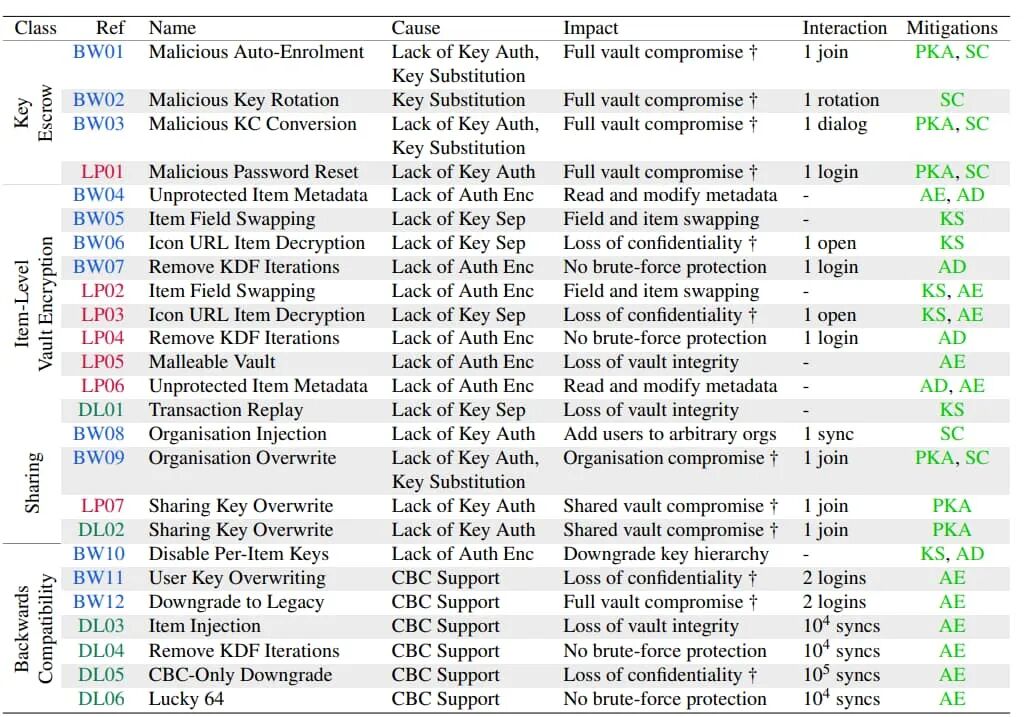

在 Kenneth Paterson 教授的带领下,研究团队发表论文揭示了一个令人担忧的事实:他们成功地对 Bitwarden、LastPass 和 Dashlane 这三款主流密码管理器实施了多达 27 次攻击(其中 12 次针对 Bitwarden,7 次针对 LastPass,6 次针对 Dashlane)。研究证明,一旦服务器被拥有高级权限的攻击者控制,用户的“数字保险箱”就有可能被轻易解锁。

保险箱是如何被破解的?

这些发现从根本上挑战了“零知识加密”的核心承诺。通过构建一个恶意的服务器模型,研究人员证明,被入侵的服务器可以诱骗客户端应用程序泄露用户数据。这些应用程序普遍存在两个关键缺陷:加密文本完整性验证缺失,以及密码绑定不足。简单来说,就是未能将元数据(如网站 URL)与敏感数据(密码)进行正确的关联和锁定。

例如,在对 Bitwarden 和 LastPass 的“字段替换攻击”中,由于登录信息被分割存储(用户名、密码和 URL 分属不同字段),服务器端的攻击者可以调换这些字段。当加密的密码被移动到 URL 字段时,应用程序在尝试加载该网站图标时,就可能意外地将解密后的密码发送到攻击者控制的服务器。

其他攻击则瞄准了账户恢复和共享功能。在“恶意自动注册攻击”中,被入侵的服务器可以强制用户加入一个虚假组织。由于应用程序不会验证服务器提供的公钥的真实性,它会“盲目信任”并使用攻击者的密钥来加密用户的主密码,从而生成攻击者可以轻松解密的“恢复密文”。

研究人员还利用了遗留的风险发起了攻击。为了保持向后兼容性,这些应用保留了 15 年前的安全方法,这使得攻击者可以强制降级密钥派生函数的强度,从而进行逐字节的数据猜测。

根据所利用的密码管理器功能,这 27 种攻击被分成了四大类。表格中每个编号都对应受影响的产品:BW 代表 Bitwarden,LP 代表 LastPass,DL 代表 Dashlane。针对每种攻击,研究都标注了其根本原因、高级影响(† 表示可以恢复出加密的密码)以及所需的客户端交互,如同步、登录、打开保险箱或点击误导性对话框等。

安全建议与防护措施

虽然 Bitwarden、LastPass 和 Dashlane 暴露出了各种弱点,但研究也发现 1Password 展现出了最强的安全性。其关键在于“安全密钥”——一个仅存储在用户设备上的随机代码。从数学层面看,这另一半密钥的存在,使得大多数服务器端攻击都难以奏效。即使黑客控制了公司服务器,也缺少解密数据所需的完整密钥。这说明,真正的数字安全需要用户的主动参与,而不能完全依赖服务商的承诺。

在 90 天的漏洞披露期结束后,相关厂商已经开始修补漏洞。Dashlane 和 Bitwarden 已经发布了系统强化更新,移除了遗留的加密方案。用户应当立即升级应用程序到最新版本,这是应对已知风险的基础步骤。

为了获得最大程度的保护,强烈建议用户启用安全密钥功能,或者使用硬件安全密钥(如 YubiKey)。这些物理安全层能够有效地阻断远程攻击。研究人员同时强调,厂商需要“确保扎实的基础架构,并制定新的安全标准以适应这种复杂的威胁环境”。对于个人和企业的安全从业者而言,理解这些加密机制的底层原理和潜在风险,是构建有效防御的第一步。

参考来源:

Researchers Demonstrate 27 Attacks Against Major Password Managers

https://hackread.com/researchers-demonstrate-password-managers-attacks/

如果你对这类前沿的网络安全研究与技术细节感兴趣,欢迎到云栈社区的安全板块与更多开发者交流探讨。 |