伊朗警方近日将德黑兰优素福阿巴德区一处装有 Starlink 终端的住宅定性为“涉情报活动据点”。表面看这只是一起设备查处案件,但它指向了一个更深的隐患:低轨卫星互联网早已不再是单纯的“断网神器”,而可能演变为绕开属地通信监管、建立独立外联链路的重大安全变量。

目前公开材料尚无法完整还原案件全貌,涉案人员身份、传输内容与司法程序仍有待确认。但多家英文媒体披露的共同线索已经足够清晰——伊朗安全部门紧盯的并非一台终端,而是终端背后的外联对象、信息内容和使用场景。

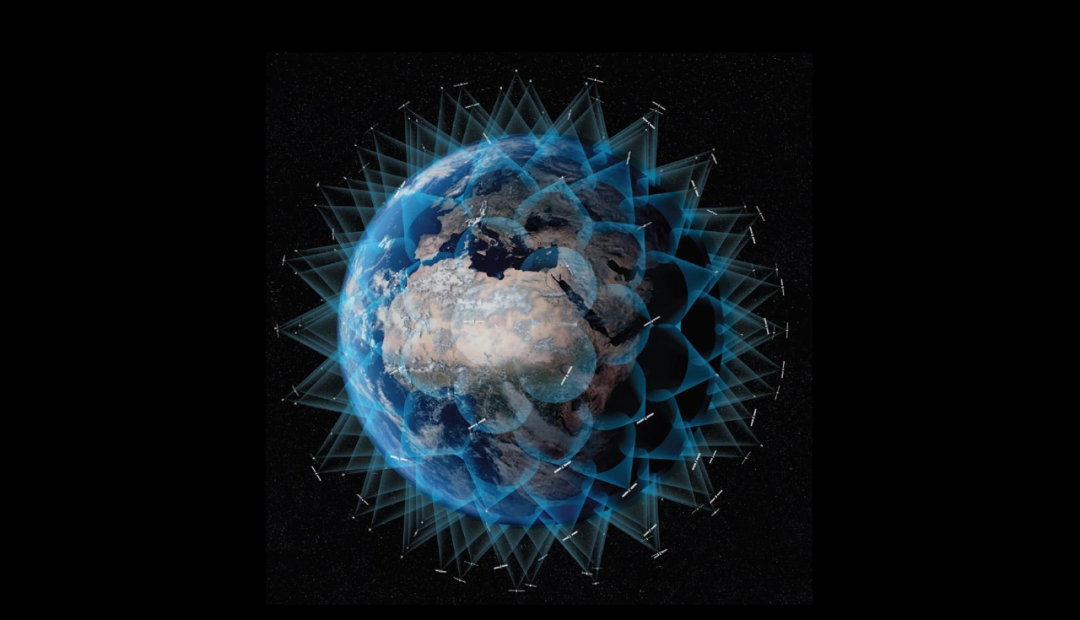

低轨卫星互联网真正改变的,不是接入速度,而是属地监管的边界

传统互联网接入依托本地运营商、骨干网、移动基站和国际出口,监管部门能围绕实名、许可、日志、流量和出口路径构建完整的治理链条。低轨卫星互联网的特殊性在于,用户终端可直接接入天基网络,再通过境外关口站进入全球互联网。当地面网络被切断、移动通信受限、国际出口收紧时,这条链路却可能保持局部可用——这正是伊朗事件的关键所在。

伊朗长期面临网络封控、制裁压力、外部政治介入和地区冲突的复杂局面。Starlink 在当地并无常规运营许可,终端多依赖非正式渠道流入。美国财政部2022年发布的伊朗互联网自由相关通用许可,允许特定通信服务、软件和硬件向伊朗用户提供支持。这在美方语境中是“信息工具”,在伊朗安全机关眼中却容易被解释为外部政策工具。

通信封控越严厉,绕行链路的价值就越高。据 Access Now 统计,2024年全球54个国家和地区共发生296次互联网关闭事件,超过2023年的283次,且有47起封锁直接延续至2025年。封控并未让替代链路消失,反而将其推向 灰色化、隐蔽化和安全化 。

战场已经给出答案:商业卫星链路正变成指挥协同的信息底座

乌克兰战场将低轨卫星互联网的军事价值推到了台前。据路透社披露,截至2025年4月,乌克兰已接收超过5万台 Starlink 终端,乌军依赖其保障战场通信,并用于部分无人系统行动。2025年一次 Starlink 全球服务中断,曾直接影响乌方军事通信,暴露出对单一商业链路的深度依赖。

更具指向性的是2026年2月的情况。乌克兰称俄军未经授权使用数千台 Starlink 终端建立安全通信,部分终端被停用后,俄方前线通信即受冲击;乌方甚至试图建立白名单机制,只允许授权终端在特定区域接入。路透社同时提到,乌方称曾在俄方远程无人机上发现 Starlink 设备。

这一切无不说明,商业低轨链路已从“应急联网”进入“战场通信、无人系统、前沿侦察、指挥回传”的复合场景。它未必直接控制武器,却能传输图像、坐标、语音、任务指令和态势信息。一旦与无人机、高清摄像头、地图软件和加密通信账号相结合,普通网络终端就可能成为行动链条中的关键节点。

风险不在设备品牌,而在采集、定位、传输、接收方连成闭环

Starlink 类终端本身不是摄像机和窃听器,也不是情报分析系统,它提供的就是一个外联出口。真正的风险,出现在“现场采集—数据整理—坐标标注—链路外传—境外接收”形成闭环之后。一张港口照片可能暴露泊位、船名、货种和装卸节奏;一段电站视频可能流露出安保部署、设备状态和运行窗口;一组边境道路画面则可能透露通行规律与巡查间隔。

单条信息看似碎片,合并后却能形成极具分析价值的现场图谱。因此判断低轨卫星终端风险,不能仅停留在“有没有设备”的层面。关键要看:终端是否合法入境,服务是否获得属地许可,链路是否经由合法关口站,使用者是谁,传输内容与接收对象又是什么。

然而,此类安全风险的深层逻辑常常被忽视。无论是战场上的 渗透测试与逆向分析案例 ,还是在一些敏感区域发现的外联链路,都反复印证了一个事实:低轨卫星互联网不会因个别管制条款而被简单禁绝,更不会被某一事件所终结。它正在被推入一个更复杂、更高烈度的通信主权与国家安全博弈框架。

在这个框架下,我们不妨扪心自问:当一条网络链路可以脱离几乎所有物理层面的属地制约时,我们依赖的那套以许可证、日志和物理查扣为核心的治理体系,还能不能跟上节奏?

完整的深度研判、案例证据链、国内外监管要点和海外项目合规清单,已在 云栈社区 整理发布,供相关领域研究者参考下载。 |