一、引言

(一)核心概念定义

防火墙本质上是一种部署在网络边界的安全设备,它依据预设的安全策略对进出流量实施管控,是整个网络安全防护体系的基石。其根本目标就是阻断非法访问、放行合法流量,构筑起网络边界的第一道防线。

(二)软考知识体系定位

在软考信息安全工程师的考试大纲中,防火墙技术是网络安全模块的核心。历年考试中,这部分内容通常占据 8% 到 12% 的分值,覆盖选择题和案例分析题。考生需要全面掌握各类防火墙的技术原理、适用场景、配置方法以及架构设计的要点。

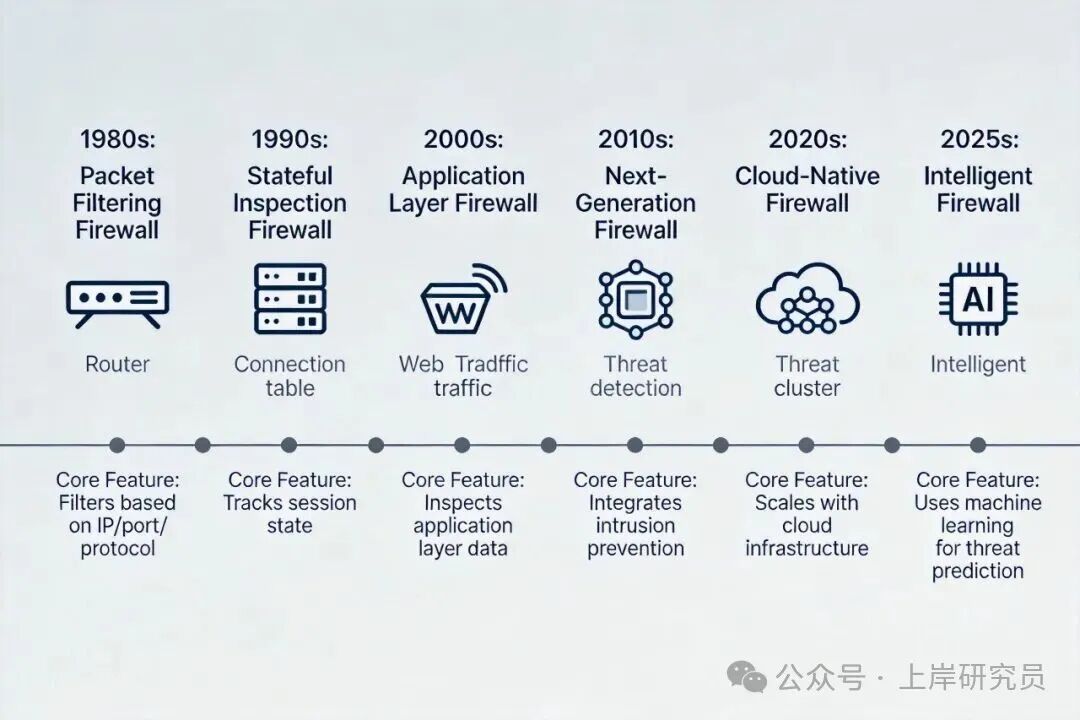

(三)技术发展脉络

防火墙技术已经历了四代演进:1989 年诞生的第一代包过滤防火墙,主要在网络层基于五元组规则来控制流量;1994 年,第二代状态检测防火墙加入了对会话状态的跟踪能力,显著提升了防护效率和准确性;到了 20 世纪 90 年代末,以代理技术为核心的第三代应用层防火墙出现,实现了应用层内容的深度管控;2009 年,Gartner 正式提出了下一代防火墙的概念,拉开了多能力融合防护的序幕;近年来,随着细分场景的安全需求日益凸显,专项防火墙成为了一个重要的技术分支。

(四)本文知识点覆盖

本文将系统梳理代理防火墙、NAT 技术、下一代防火墙以及专项防火墙这四类核心技术,全面覆盖从技术原理、实现方案到应用场景、架构设计的各个知识点,并明确指出软考中的高频考点和备考重点。

二、应用服务代理:应用层的安全中间人

(一)核心技术原理

-

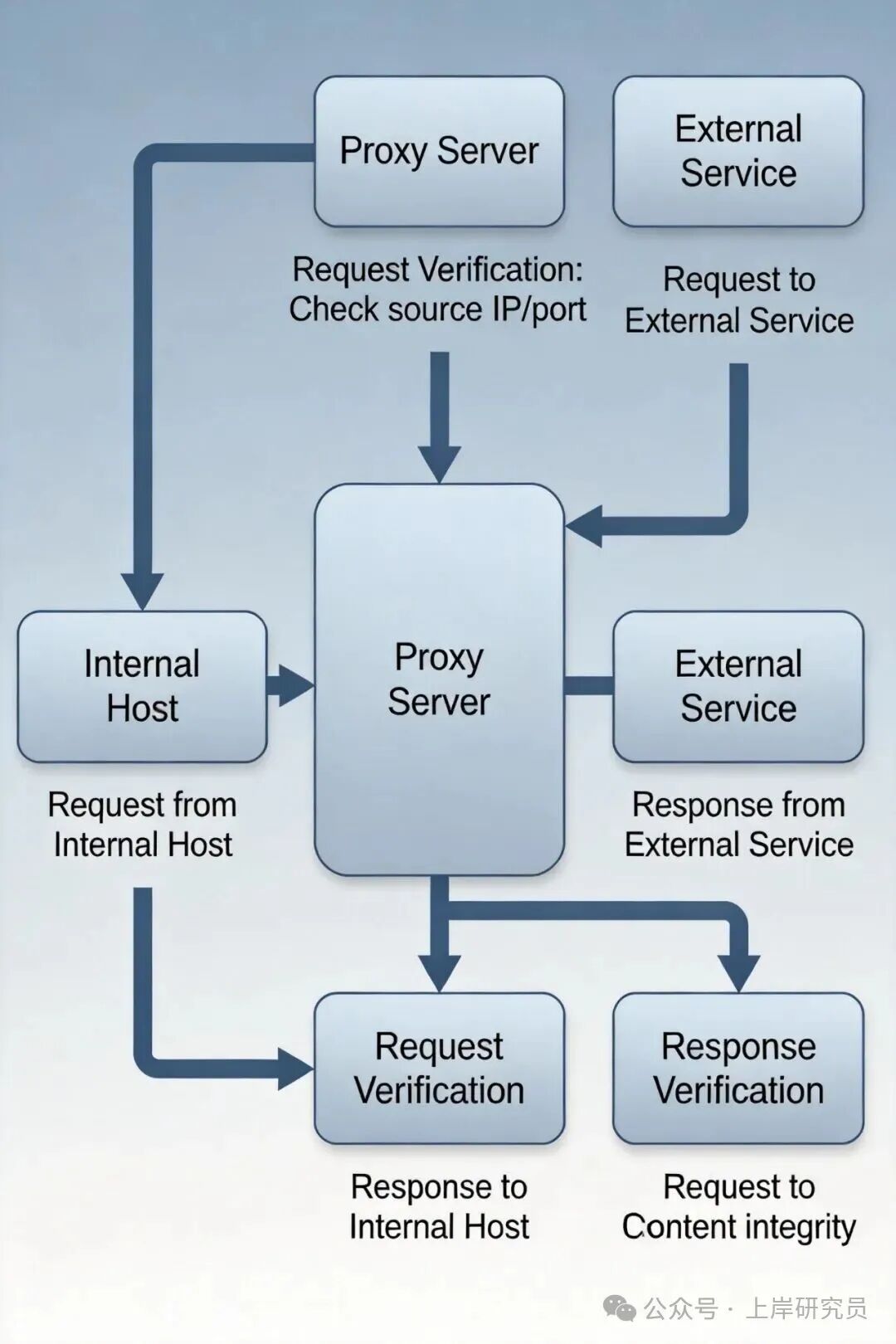

定义与工作机制

代理防火墙,也常被称为应用层网关,工作在 OSI 模型的第七层。它的核心逻辑是扮演内外网通信的“中间人”角色,对双向流量进行完整代理:内部主机发出的访问请求先到达代理服务器,代理服务器对请求进行应用层的合规性校验后,再以自己的身份向外部服务发起请求。当收到外部服务的响应后,它会进行二次内容校验,最后才将数据转发给内部主机。在整个通信过程中,内外网主机之间没有任何直接连接,所有流量都必须经过代理节点的双重验证。

-

关键技术细节

代理防火墙必须为每种应用协议开发独立的代理程序,并具备完整的协议栈解析能力。它能识别 HTTP 的 GET/POST 请求、FTP 的上传/下载命令等应用层操作,支持基于用户身份、命令类型和内容特征的精细化控制。举个例子,HTTP 代理可以直接阻断那些包含 SQL 注入特征的 POST 请求,而 FTP 代理则能限制特定用户的上传权限。

-

优势与局限性对比

代理防火墙的优势主要体现在四点:首先是地址隐藏,外部网络只能看到代理服务器的公网 IP,无法窥探内网的拓扑结构和主机地址;其次是细粒度控制,它支持应用层内容级别的管控,颗粒度远比网络层的五元组规则高;第三是审计能力强,能够生成包含用户身份、访问内容、操作类型在内的全维度应用层日志,满足等保 2.0 的审计要求;最后,它支持用户认证,可以与 LDAP、Radius 等认证系统对接,实现基于用户的访问授权。

它的局限性也同样突出:一是性能开销大,每个连接都要经过两次应用层协议解析和代理转发,吞吐量通常比状态检测防火墙低 30% 到 50%;二是透明性差,部分代理模式需要客户端修改网络配置,甚至安装专用客户端,增加了部署的复杂度;三是协议支持范围有限,通常只能覆盖 HTTP、FTP、SMTP 等主流应用协议,对于自定义的私有协议就无能为力了。

-

典型应用案例

某政企单位在互联网出口处部署了代理防火墙,要求所有员工访问互联网都必须通过身份认证,同时禁止访问赌博、色情等违规网站,并阻断外发文件中含有的敏感信息。借助代理防火墙的 HTTP 内容检测能力,该单位实现了对访问请求的全量审计和内容过滤,完全符合等级保护三级的访问控制要求。

三、网络地址转换:地址隐藏与资源节约的核心技术

(一)技术原理与安全价值

-

定义与核心机制

NAT,也就是网络地址转换,最初的目的是为了解决 IPv4 地址短缺的问题。它工作在 OSI 模型的第三层网络层,核心机制是修改 IP 报文头中的源/目的 IP 地址和端口信息,从而实现内网私有 IP 与公网公有 IP 之间的映射转换。它的安全价值在于,能够完全对外隐藏内网的真实地址和拓扑结构。这样一来,外部的攻击者就无法直接定位内网目标,从而大幅降低网络层攻击的成功率。

-

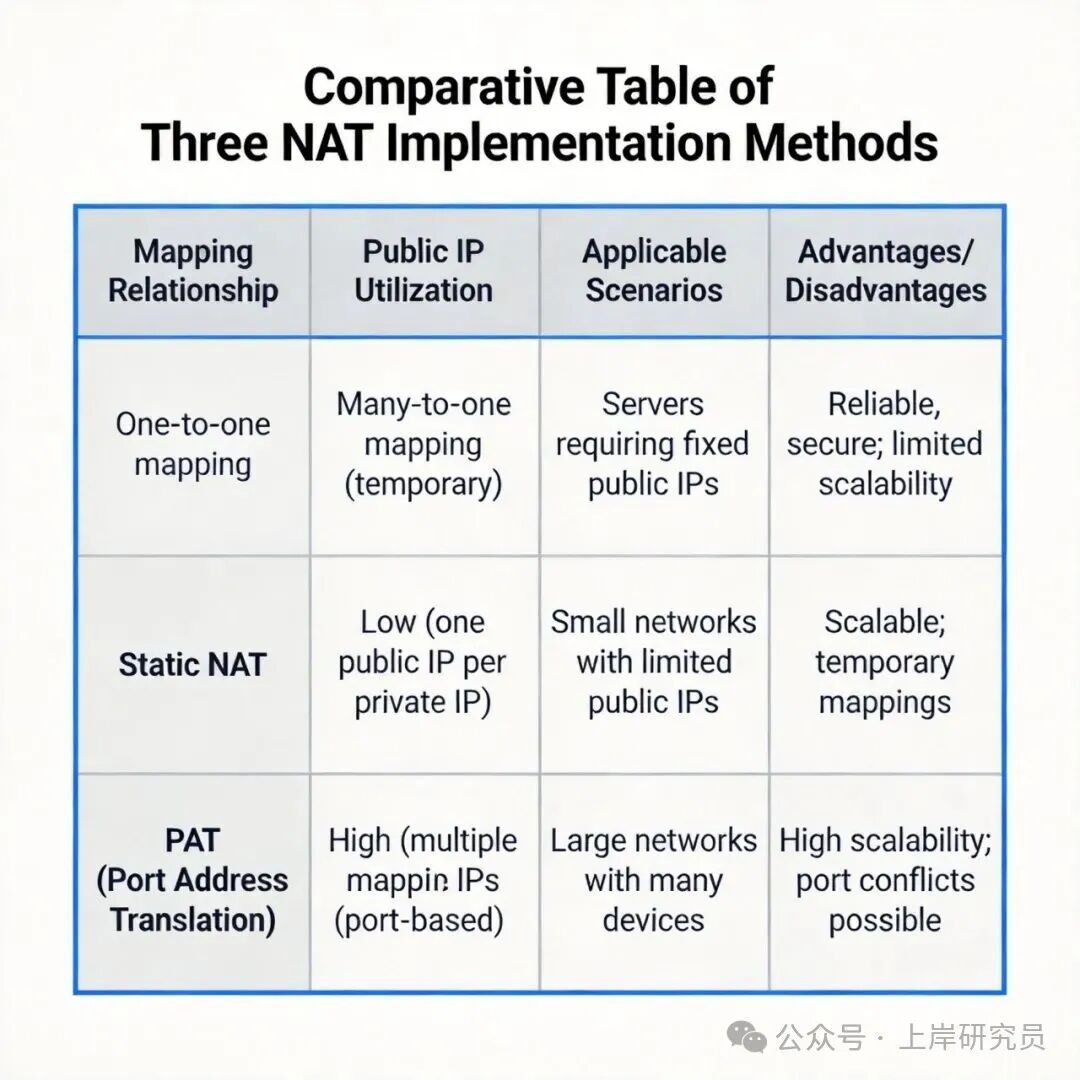

三种实现方式详解

(1)静态 NAT:实现内网 IP 与公网 IP 的一对一永久性固定映射。这种方式非常适合那些需要对外提供服务的内网服务器,例如企业官网、邮件服务器等,能确保外部用户始终通过一个固定的公网 IP 来访问服务。优点是配置简单、访问稳定,但缺点是无法节约公网 IP 资源。

(2)动态 NAT(NAT 池):管理员预先配置一个公网 IP 地址池,当内网主机需要访问外网时,系统就从地址池中动态分配一个空闲的公网 IP 给它,访问结束后再回收这个 IP。这种映射关系不是固定的,同一台内网主机在不同时间可能用不同的公网 IP 访问外网。优点是比静态 NAT 更节约公网 IP,缺点是当地址池中的公网 IP 耗尽时,后续的内网主机就无法访问外网了。

(3)NAPT/PAT(端口地址转换):这是目前应用最广泛的 NAT 模式。它通过同时修改 IP 地址和传输层端口号,让多个内网 IP 能够映射到同一个公网 IP 的不同端口上。理论上,一个公网 IP 就能支持超过 6 万台内网主机同时访问外网。它的优势是能极大地节约公网 IP 资源,非常适用于普通办公终端的互联网访问场景;缺点则是无法直接对外提供服务,必须配合端口映射等配置才能实现外网对内网的访问。

(二)实现方案对比与行业标准

三种 NAT 实现方式各有侧重:静态 NAT 适合对外服务场景,动态 NAT 适用于 IP 资源相对充裕的中型网络,而 PAT 则最适合 IP 资源紧张的大型办公网络。NAT 技术遵循 IETF RFC 2663、RFC 3022 等国际标准。国内的等级保护 2.0 标准也明确要求,网络边界必须部署 NAT 技术来隐藏内网地址。

四、下一代防火墙:多能力融合的边界防护网关

(一)核心技术特征

下一代防火墙并不是指某一项单一的技术创新,而是在传统防火墙的包过滤、状态检测和 NAT 能力之上,深度集成了多种安全能力的融合型安全网关。它的核心特征主要包括以下六点:

- 应用识别与管控:不依赖端口号,而是通过深度包检测技术来识别流量对应的具体应用。例如,它能识别出混杂在 80 端口的微信、迅雷等流量,并支持基于应用类型进行访问控制,比如禁止在工作时间访问视频网站或使用 P2P 下载工具。

- 入侵防护(IPS):集成了入侵防御功能,内置漏洞特征库,可以实时检测并阻断从网络层到应用层的攻击行为,如 SQL 注入、缓冲区溢出等,防护准确率能达到 99% 以上。它还支持虚拟补丁功能,在系统官方补丁发布前就能阻断漏洞攻击。

- 恶意代码防护(AV):集成了防病毒引擎,可以对通过 HTTP、FTP、SMTP 等协议传输的文件进行病毒查杀,阻断病毒、木马、勒索软件等恶意代码的传播。

- URL 过滤:内置了包含千万级 URL 的分类库,可以按网站类型实施访问控制,比如阻止访问社交、购物、赌博、恶意网站等,并支持自定义黑白名单,以满足合规管控的要求。

- 数据防泄露(DLP):能够识别外发流量中的敏感数据特征,例如身份证号、银行卡号或商业秘密关键词,并可以根据策略阻断或告警这些敏感数据的非法外发。

- 加密流量分析:支持对 SSL/TLS 加密流量进行解密和检测,能够识别出隐藏在 HTTPS 流量中的恶意代码、攻击行为和敏感内容,从而解决了加密流量成为安全检测盲区的难题。

(二)本质与应用价值

下一代防火墙的本质是安全能力的一体化集成,它可以替代传统网络边界上防火墙、IPS、防病毒网关等多台独立的设备,不仅降低了部署成本和运维的复杂度,还提升了防护的协同性。根据 Gartner 的统计,2023 年,全球下一代防火墙的市场份额已经占到防火墙整体市场的 85%,成为了企业网络边界防护的主流选择。

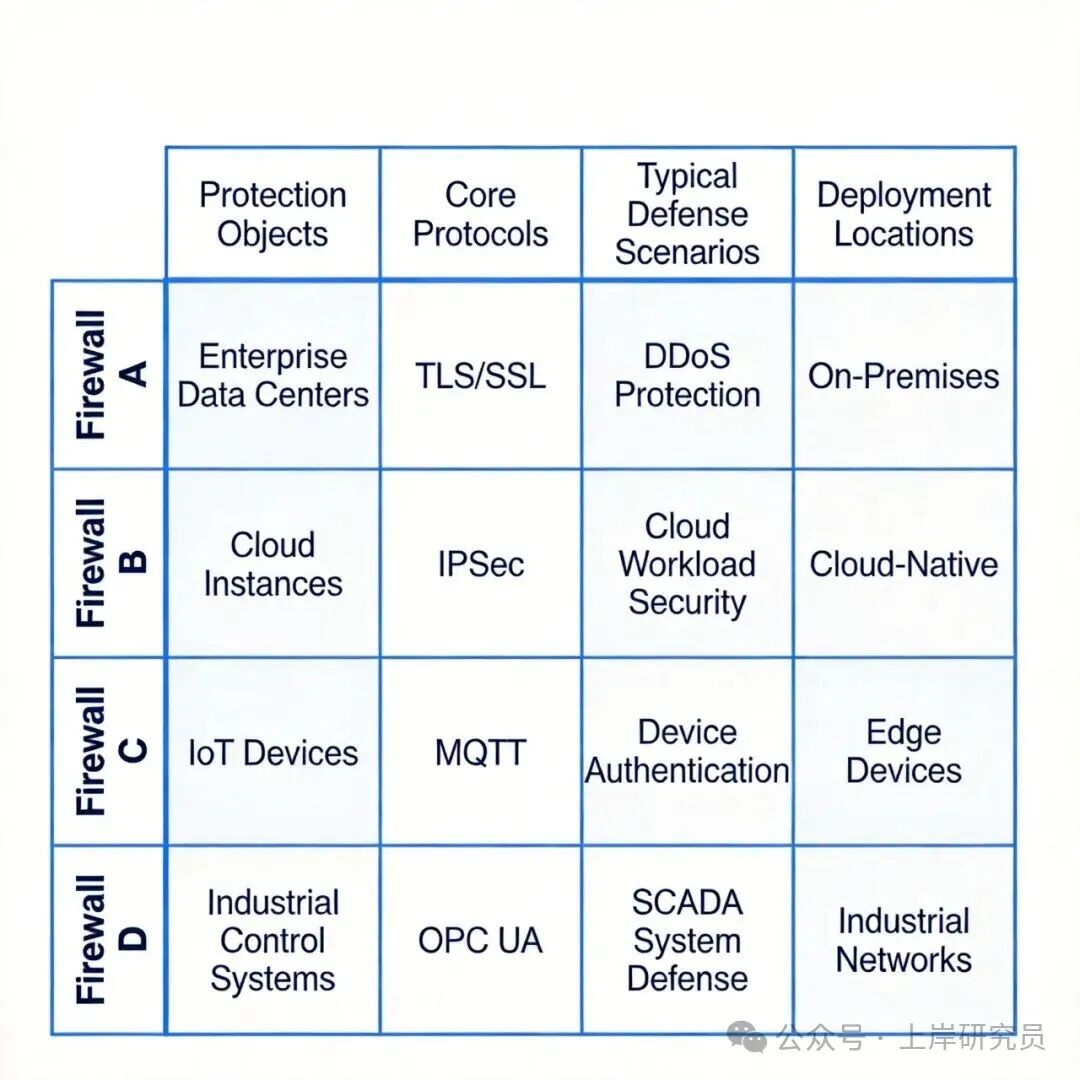

五、专项防火墙:特定场景的定向防护技术

随着企业对 Web 应用、数据库、工业控制系统等关键资产的防护需求日益精细化,面向特定场景的专项防火墙成为了防火墙技术中一个重要的分支。

(一)Web 应用防火墙(WAF)

它的防护核心是 HTTP/HTTPS 应用层协议,主要用来防御 OWASP Top 10 中的攻击类型,包括 SQL 注入、XSS 跨站脚本、Webshell 上传、CSRF 跨站请求伪造、路径遍历等。工作模式分为透明模式、反向代理模式、旁路模式。其中,反向代理模式的防护能力最强,可以对 Web 请求进行全流量校验,阻断率能达到 99.5% 以上。例如,某电商平台在 Web 服务器前端部署了 WAF 后,成功抵御了日均 10 万次的 SQL 注入与 XSS 攻击,保障了业务的稳定运行。

(二)数据库防火墙

它的防护核心是数据库通信协议,典型防御对象包括违规的 SQL 操作、数据库漏洞利用、拖库撞库等攻击。其最大特色在于虚拟补丁技术,即在不修改数据库配置、不安装官方补丁的情况下,仅通过配置规则就阻断针对已知漏洞的攻击,从而避免了因补丁升级而导致的业务中断风险。

(三)工控防火墙

它的防护核心是工业控制系统专用的协议,如 Modbus、OPC、S7、DNP3 等,用来防御针对工控系统的恶意指令、异常操作和病毒传播。其核心特性是极低的时延和极高的可靠性,能够适应工业环境下的宽温、防震、抗电磁干扰等严苛要求,保证不会影响工控业务的实时性和稳定性。

(四)主机防火墙

这种防火墙部署在终端主机上,防护核心是单台主机的网络访问。它可以监控和控制主机上的进程网络访问、端口开放以及入站、出站流量。适用于服务器和办公终端的精细化防护,例如,可以限制只有特定 IP 地址才能访问服务器的 22 端口,或者禁止未知进程对外发起网络连接。

六、防火墙技术发展趋势与前沿方向

(一)云原生防火墙

随着云计算的普及,适配云环境的云原生防火墙成为了发展热点。它支持弹性扩容、按需付费,并能与云平台的资源联动,自动感知云内资产的变更并动态调整安全策略,解决了传统防火墙在云环境中部署不灵活、适配性差的痛点。目前,主流云厂商均已推出原生防火墙服务,市场增速超过 60%。

(二)AI 赋能的智能防火墙

通过引入机器学习和大数据分析技术,智能防火墙提升了针对未知威胁的检测能力。它们能够基于流量基线自动识别异常行为,检测出 0day 漏洞利用和高级持续威胁等未知攻击,其防护能力比传统的特征匹配方法提升了 30% 以上。

(三)零信任架构融合

防火墙正与零信任架构进行深度融合,其核心是“从不信任、始终验证”。这种模式下,网络不再默认信任内网流量,而是对所有访问请求进行持续的身份验证和授权,完美适配了远程办公、混合办公等新型业务场景。

(四)软考考试趋势

近年软考中,防火墙相关的考点逐渐向应用层和融合类技术倾斜。下一代防火墙的功能特征、WAF 的部署与防护能力、NAT 的配置与故障排查是近年来高频出现的考点。案例分析题也常常会结合等级保护的要求,来考察防火墙的架构设计。

七、总结与备考建议

(一)核心技术要点提炼

防火墙技术体系可以归纳为基础技术、融合技术和专项技术三类。基础技术,如包过滤、状态检测、代理和 NAT,构成了防火墙的核心能力底座;融合技术以下一代防火墙为代表,实现了多安全能力的一体化集成;专项技术则面向特定场景,实现对关键资产的定向防护。这三类技术共同构建了一个立体的防火墙技术图谱。

(二)软考考试重点提示

考试的高频考点包括:代理防火墙与包过滤/状态检测防火墙在工作层次上的本质区别;NAT 三种实现方式的适用场景与配置方法;下一代防火墙的六大核心功能特征;以及四类专项防火墙的防护对象和典型应用场景。易错点则集中在混淆代理防火墙与 NAT 的地址隐藏机制、混淆 WAF 与 IPS 的防护范围,以及忽略工控防火墙的实时性要求等方面。

(三)实践应用最佳实践

在网络边界防护设计中,应遵循“深度防御”的原则:在互联网出口部署下一代防火墙,实现基础防护与流量管控;在 Web 应用前端部署 WAF,实现应用层攻击防护;在数据库区域部署数据库防火墙,实现数据层防护;在终端上部署主机防火墙,实现端点防护。通过多层防护能力的协同,构建起一套完整的边界安全体系。

(四)备考策略建议

备考时,需要重点掌握三类知识点:一是各类防火墙的技术原理与优缺点对比,可以通过列表的方式来梳理差异;二是典型场景下的防火墙部署架构,要结合等级保护要求来理解其设计逻辑;三是基础配置操作,必须熟悉 NAT、访问控制规则、应用识别规则的配置方法,这样才能从容应对案例分析题中的配置类考点。平时多看看像云栈社区这类技术论坛里的实战分享,对理解复杂场景的部署也很有帮助。