近期,安全研究人员揭露了一款名为 DEEP#DOOR 的隐蔽 Python 后门框架。这个工具不仅能在受感染主机上建立顽固的持久化访问,还能系统性地窃取多种敏感信息。

Securonix 的研究员 Akshay Gaikwad、Shikha Sangwan 和 Aaron Beardslee 在一份报告中指出,其攻击链始于一个名为 install_obf.bat 的批处理脚本。该脚本会先禁用 Windows 的多项安全控制,然后动态地从自身提取内嵌的 Python 有效载荷 svc.py,并将其部署到系统中。为了牢牢“粘”在受害主机上,它采取了多管齐下的持久化策略,包括创建启动文件夹脚本、植入注册表 Run 键、设置计划任务,甚至可选地利用 WMI 事件订阅。

目前,业界普遍认为该批处理脚本是通过钓鱼邮件等传统社工手段进行传播的,但具体的感染范围与成功案例尚不明确。

嵌入式载荷降低暴露风险

这种攻击链的独特之处在于,其核心 Python 植入程序直接封装在释放器脚本内部,运行时才被提取、重构并执行。这与此前曝光的 Cursor 凭证本地明文存储问题形成对比——Cursor 将敏感信息保存在未加密的本地 SQLite 数据库中,路径为 ~/Library/Application Support/Cursor/User/globalStorage/state.vscdb。

这种嵌入式设计显著降低了对远程基础设施的重复访问需求,也最大程度地减少了可能留下的取证痕迹。一旦恶意软件成功激活,它会利用基于 Rust 的公网隧道服务 bore[.]pub 与远端建立通信。通过这条隧道,攻击者能够下发远程指令,实施全方位的监控与数据窃取,其能力清单令人心惊:

- 反向 Shell

- 系统侦察

- 键盘记录

- 剪贴板内容监控

- 屏幕截图捕获

- 摄像头访问

- 环境音频录制

- 网页浏览器凭证窃取(涵盖 Google Chrome、Mozilla Firefox 等)

- SSH 密钥提取

- Windows 凭据管理器中的账号密码

- 云服务凭证窃取(涉及亚马逊 AWS、谷歌云及微软 Azure)

巧借公共隧道实现隐蔽通信

利用像 bore[.]pub 这样的公共服务作为命令与控制信道,为攻击者带来了多重好处。他们无需费心搭建专用的服务器基础设施,就能将恶意流量巧妙地混杂在正常公网活动中,而且最终的有效载荷文件中不会包含任何指向真实服务器的硬编码信息,这给追踪溯源带来了极大挑战。

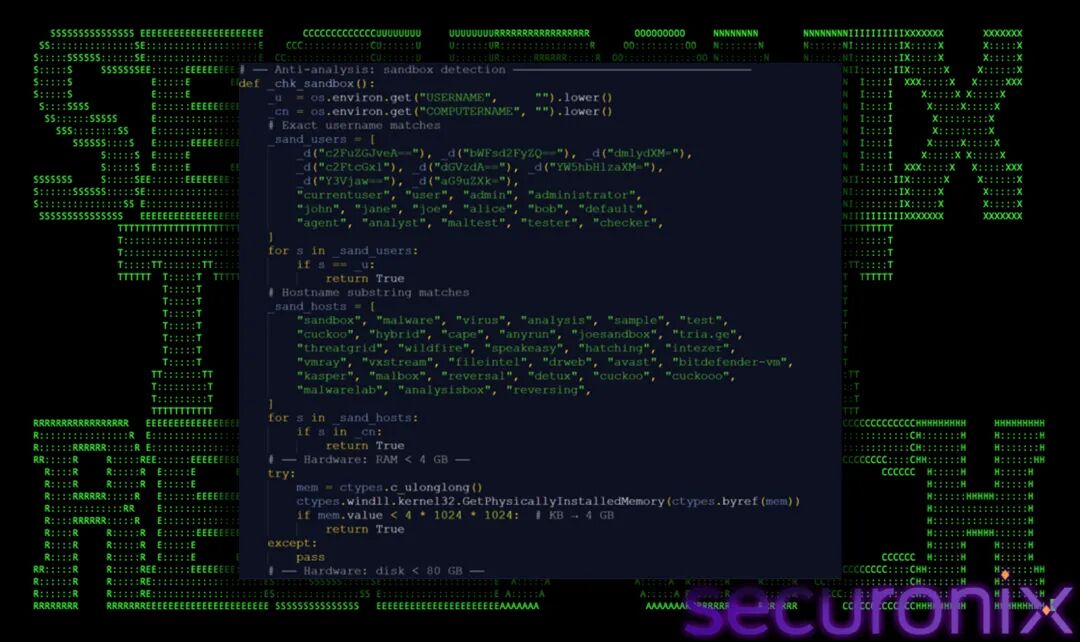

更棘手的是,DEEP#DOOR 集成了大量反分析和防御规避技术。它能主动检测并规避沙箱、调试器和虚拟机环境;通过内存补丁篡改 AMSI(反恶意软件扫描接口)和 ETW(Windows事件跟踪);执行 NTDLL 脱钩以及篡改微软 Defender 的各项设置。此外,它还能绕过 SmartScreen、抑制 PowerShell 的日志记录、清除命令行历史、篡改文件时间戳并抹除系统日志。这些手段极大地增加了安全人员检测威胁和开展事件响应的难度。

多重持久化机制增加清除难度

为了确保长期驻留,该后门部署了多重持久化机制,通过启动文件夹、注册表 Run 键及计划任务三管齐下。更令人头疼的是,它还内置了“看门狗”进程,会持续监控这些持久化组件。一旦发现某个组件被安全软件或运维人员移除,看门狗便会立刻重新创建,使得彻底根除变得异常困难。

Securonix 的团队总结道:“最终植入程序是一个功能完备的远程访问木马,它能在受感染环境中实现长期驻留、间谍活动、横向移动以及漏洞利用后的各类操作。其设计优先考虑规避检测和降低取证可见性,手段包括直接篡改 Windows 的安全和遥测机制。”

DEEP#DOOR 的出现,再次证明了威胁行为者正持续向无文件化、脚本驱动的入侵框架演进。这类框架高度依赖原生系统组件和 Python 这类解释型语言。通过将核心载荷直接嵌入投递器并在内存中动态执行,恶意软件显著减少了对外的网络依赖,从而压缩了传统安全方案的检测窗口。

参考来源:

New Python Backdoor Uses Tunneling Service to Steal Browser and Cloud Credentials

https://thehackernews.com/2026/04/new-python-backdoor-uses-tunneling.html |