FTP服务器部署好了,内网访问一切正常,可一旦经过防火墙,问题就来了:为什么内网客户端能登录FTP,却死活传不了文件?为什么公网用户访问内网的FTP服务器,目录列表总是拉不出来?

根据云栈社区上网络工程师的普遍反馈,超过90%的此类问题,根源都出在ASPF与NAT ALG的配置上。今天,我们就来彻底讲清楚华为防火墙中这三者的关系、工作原理,并给出从配置到排错的一站式解决方案。

一、问题根源:FTP协议的“特殊性”

FTP(File Transfer Protocol)是一个经典的多通道协议。这意味着它不像HTTP那样只用一条连接,而是将控制信令和数据传输分开:

- 控制通道:使用固定的TCP 21端口,负责登录认证、命令交互(如

LIST, RETR)。

- 数据通道:端口是动态协商的。在主动模式(PORT)下由客户端指定;在被动模式(PASV)下由服务器指定,用于实际的文件传输和目录列表。

传统的包过滤防火墙或基础的NAT设备,只处理网络层(IP头)和传输层(端口头)。它们“看不见”FTP在应用层(比如PORT 192,168,1,10,4,1这样的命令)里“藏”着的IP地址和端口信息。

这就导致了一个核心矛盾:防火墙/NAT只根据报文头部进行转发或地址转换,但数据通道连接请求中携带的却是未经转换的内网地址,对端根本无法正确响应。结果就是:

- 数据通道连接建立失败。

- 目录列表命令超时。

- 文件上传下载中断。

要解决这个问题,就需要能够深度解析应用层协议的组件——这就是ASPF和NAT ALG登场的原因。

二、ASPF:动态的“通道守卫”

ASPF(Application Specific Packet Filter,应用特定包过滤)是华为防火墙的一项核心安全能力,实现了应用层状态检测。

它的核心作用是:

- 深度检测:实时监控FTP控制通道的会话,解析出

PORT或PASV命令中协商的动态IP和端口。

- 动态放行:根据解析结果,自动生成临时的Server-map表项,在安全策略之外,为这个特定的数据通道连接开一个“小门”。

- 自动回收:当FTP控制会话结束后,自动删除对应的Server-map表项,避免长期开放端口带来安全风险。

一句话总结:ASPF负责“放行”动态协商的数据通道。

三、NAT ALG:聪明的“翻译官”

NAT ALG(Application Level Gateway,应用层网关)是专门为解决多通道协议穿越NAT而设计的功能。

它的核心作用是:

- 载荷改写:普通NAT只修改IP和TCP/UDP头部的地址信息。而NAT ALG会深入到应用层载荷(Payload),将其中包含的私网IP和端口信息,也一并修改为NAT转换后的公网地址和端口。

- 确保可达:经过ALG处理后的FTP命令,对端收到的将是正确的公网映射地址,从而能够将数据包正确发送回NAT设备,进而抵达内网主机。

一句话总结:NAT ALG负责“翻译”应用层数据中的地址信息。

ASPF和NAT ALG必须协同工作:ALG把地址“翻译”对,ASPF把翻译后的通道“放行”开,二者缺一不可,数据通道才能顺利建立。

四、华为防火墙配置:最简实践

在华为防火墙上,配置变得非常简洁。关键命令detect ftp已经将ASPF和NAT ALG功能集成在一起,无需再单独配置nat alg ftp(新版本已默认集成)。

以下是最精简且必配的模板,你可以直接复制使用:

1. 启用FTP应用层检测(ASPF + ALG)

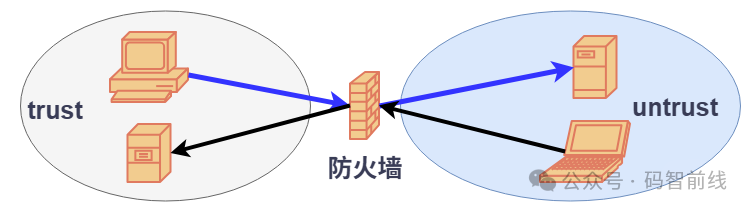

在信任域(trust)和非信任域(untrust)之间启用FTP检测。

firewall interzone trust untrust

detect ftp

通常,你也可以在全局视图下直接开启,对所有域间生效:

firewall detect ftp

2. 配置安全策略放行控制通道

ASPF动态放行数据通道,但控制通道(TCP 21)仍需安全策略明确允许。

security-policy

rule name Allow_FTP_Ctrl

source-zone trust

destination-zone untrust

service ftp

action permit

3. 配置NAT策略

- 内网访问外网FTP(源NAT):

nat-policy

rule name SNAT_FTP

source-zone trust

destination-zone untrust

action source-nat easy-ip

- 外网访问内网FTP服务器(NAT Server):

nat server protocol tcp global 公网IP 21 inside 私网服务器IP 21

注意:配置了NAT Server后,同样需要配置相应的入向安全策略,放行从untrust到trust,目的端口为21的流量。

五、主动(PORT)与被动(PASV)模式下的ALG需求

不同访问方向下,对ALG的需求略有不同,了解这点有助于精准排错:

| 访问方向 |

主动模式 (PORT) |

被动模式 (PASV) |

| 内网客户端访问外网服务器 |

必须开启ALG |

非必须(但建议开启) |

| 外网客户端访问内网服务器 |

非必须(数据连接由服务器发起) |

必须开启ALG |

六、完整配置案例

场景:

- 内网PC(10.1.1.0/24)访问互联网上的FTP服务器。

- 互联网用户通过公网IP 203.0.113.10的21端口,访问内网FTP服务器(10.1.1.100)。

配置步骤:

# 1. 接口与区域配置

interface GigabitEthernet0/0/1

ip address 10.1.1.1 255.255.255.0

#

interface GigabitEthernet0/0/2

ip address 203.0.113.10 255.255.255.0

#

firewall zone trust

add interface GigabitEthernet0/0/1

#

firewall zone untrust

add interface GigabitEthernet0/0/2

# 2. 开启域间FTP检测 (ASPF+ALG)

firewall interzone trust untrust

detect ftp

# 3. 配置安全策略(双向)

security-policy

rule name Allow_FTP_Out

source-zone trust

destination-zone untrust

service ftp

action permit

rule name Allow_FTP_In

source-zone untrust

destination-zone trust

service ftp

action permit

# 4. 配置源NAT(内网访问外网)

nat-policy

rule name SNAT_Trust

source-zone trust

destination-zone untrust

action source-nat easy-ip

# 5. 配置NAT Server(外网访问内网服务器)

nat server protocol tcp global 203.0.113.10 21 inside 10.1.1.100 21

七、快速排错指南

遇到FTP问题,可以按照以下思路,3分钟内定位大多数故障:

-

能登录,但无法列目录或传输文件

- 检查是否配置了

detect ftp:display current-configuration | include detect

- 查看是否有动态生成的Server-map表项:

display firewall server-map,确认存在针对数据端口的临时规则。

-

公网用户访问内网FTP服务器,连接超时

- 检查NAT Server映射是否正确:

display nat server

- 确认ALG已开启(即已配置

detect ftp)。

-

被动模式(PASV)连接失败

- 确保FTP服务器端配置正确,能获取公网IP用于PASV响应。

- 防火墙上必须开启

detect ftp以处理PASV命令。

-

Server-map表项未生成

- 检查安全策略是否已放行FTP控制连接(TCP 21)。

- 确认

detect ftp命令在正确的安全域间(如trust-untrust)下配置。

八、必备诊断命令

掌握以下命令,是高效运维和排错的基础:

- 查看ASPF检测状态:

display firewall detect interzone trust untrust

- 查看动态Server-map表:

display firewall server-map

- 查看NAT映射关系:

display nat server

display nat-policy rule all

- 查看会话表(可过滤FTP相关会话):

display firewall session table verbose destination-port inside 21

九、核心要点总结

- FTP多通道是其本质特性,穿越防火墙必须依赖应用层识别(ASPF/ALG)。

- ASPF是智能的“放行者”,动态管理数据通道,兼顾安全与便利。

- NAT ALG是精准的“翻译官”,确保应用层内的地址信息经过NAT后依然有效。

- 华为最佳实践:使用

detect ftp命令一键集成ASPF与ALG,再配合基础的安全策略和NAT配置,即可解决绝大多数FTP穿越问题。

下次再遇到FTP“能登不能传”的诡异情况,别急着抓包,先检查一下防火墙上是否配置了detect ftp,很可能问题就此迎刃而解。