你敢相信吗?图片里这短短三行代码,曾直接导致价值超130亿美元的加密资产被黑客洗劫一空。

这就是区块链历史上最著名的 “The DAO 被黑事件” 。它不仅改写了以太坊的发展轨迹,也让整个行业对智能合约的安全性有了刻骨铭心的认知。

2016年,以太坊诞生不久,一个名为 “The DAO” 的去中心化自治组织横空出世。它通过众筹的方式,在短短几周内筹集了超过 1150 万枚 ETH,当时价值约 1.5 亿美元,成为了史上最大的众筹项目之一。

The DAO的愿景是打造一个完全由代码和智能合约运行的投资基金,所有投资决策都由代币持有者投票决定,无需任何中心化机构。这个概念在当时极具颠覆性,被视为区块链技术应用的巅峰之作。

然而,就在所有人对这个 “去中心化乌托邦” 充满憧憬时,一场毁灭性的攻击悄然降临。

漏洞分析:那三行 “致命” 的代码

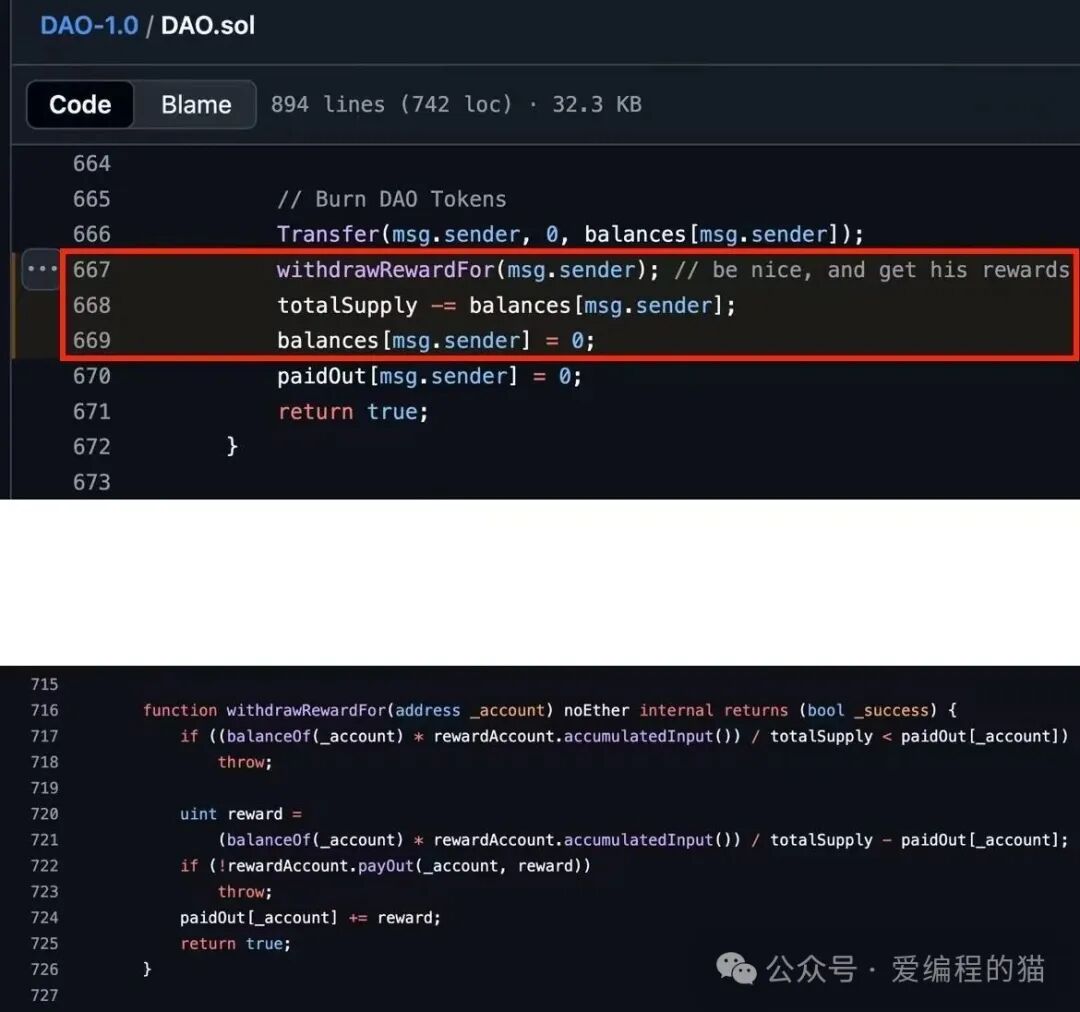

让我们回到这张截图,仔细审视这三行被称为 “史上最贵” 的代码:

withdrawRewardFor(msg.sender); // be nice, and get his rewards

totalSupply -= balances[msg.sender];

balances[msg.sender] = 0;

这三行代码出自 The DAO 合约的 withdrawRewardFor 函数。其本意是在用户销毁代币(Burn)时,先将其应得的奖励发放出去,再更新总供应量和用户余额。

但正是这个看似“贴心”的设计,埋下了致命的隐患。问题出在哪里?

-

重入攻击(Reentrancy Attack):问题的核心在于代码的执行顺序。合约先调用了 withdrawRewardFor(msg.sender) 来向用户转账,然后才去更新用户的余额 balances[msg.sender] = 0。

黑客利用了这一点,部署了一个恶意合约。当 The DAO 合约向这个恶意合约转账时,恶意合约的 fallback 函数会被自动触发,并再次调用 The DAO 的 withdrawRewardFor 函数。

由于此时用户的余额 balances[msg.sender] 还未被更新为 0,第二次调用时,合约会错误地认为用户仍然持有代币,从而再次发放奖励。这个过程可以被反复执行,就像一个无限循环的提款机,这是典型的重入攻击漏洞。

-

奖励计算的逻辑缺陷:在 withdrawRewardFor 函数内部,奖励的计算依赖于 totalSupply。而在重入攻击的过程中,totalSupply 也在不断减少,这使得黑客每次能提取的奖励金额被错误地放大,最终导致了雪崩式的巨额资产流失。

事件影响:以太坊的 “硬分叉” 与行业反思

2016 年 6 月 17 日,黑客利用这个漏洞,从 The DAO 合约中成功转移了约 360 万枚 ETH。消息一出,整个加密货币市场陷入恐慌,ETH 价格在短时间内暴跌近 40%。

为了挽回损失,以太坊社区陷入了激烈的争论。最终,以太坊基金会决定通过 “硬分叉” 的方式,将被盗的资金 “归还” 给原持有者。这一充满争议的决定直接导致了以太坊社区的分裂,诞生了我们今天熟知的 以太坊(ETH) 和 以太坊经典(ETC) 两条区块链。

时至今日,The DAO 被黑事件已经过去了多年,但它的教训依然振聋发聩。那三行价值 130 亿美元的代码,时刻提醒着我们:

在由代码构建的区块链世界里,没有绝对的安全,只有永恒的警惕。每一行代码都承载着巨大的责任,一个微小的疏忽,都可能引发无法挽回的后果。这不仅是对以太坊生态的警示,更是对所有开发者的鞭策,激励我们不断提升对代码安全的敬畏之心,共同构建更可靠的去中心化未来。更多深入的技术讨论和安全实践,欢迎访问云栈社区与广大开发者交流。 |