在深入探讨量子计算对比特币的威胁之后,我们迎来了更具冲击力的第二部分。谷歌量子人工智能团队联合多所顶尖高校发布的最新研究论文,彻底刷新了我们对威胁时间表和风险规模的认知。

第五部分:谷歌的重磅消息(2026年3月)

简单来说,这篇由谷歌量子人工智能、斯坦福大学、以太坊基金会和加州大学伯克利分校合作发表的57页论文,揭示了几个关键结论:

- 攻破比特币加密的难度比之前认为的容易了约20倍,所需物理量子比特从数百万个降至不到50万个。

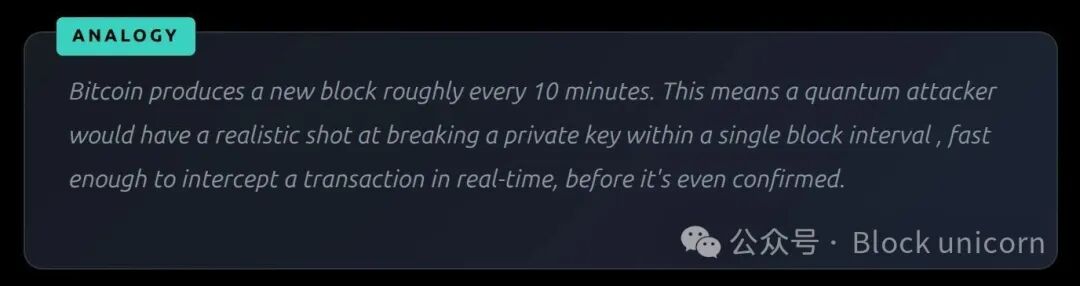

- 未来的量子计算机大约能在9分钟内破解一个比特币私钥,快于10分钟的平均区块确认时间,使“交易抢夺”攻击成为可能。

- 比特币最新的Taproot升级(2021年)从量子安全角度看是一次倒退,它让公钥永久暴露。

- 大约690万枚BTC(价值数千亿美元)存储在对这类攻击易受影响的地址中。

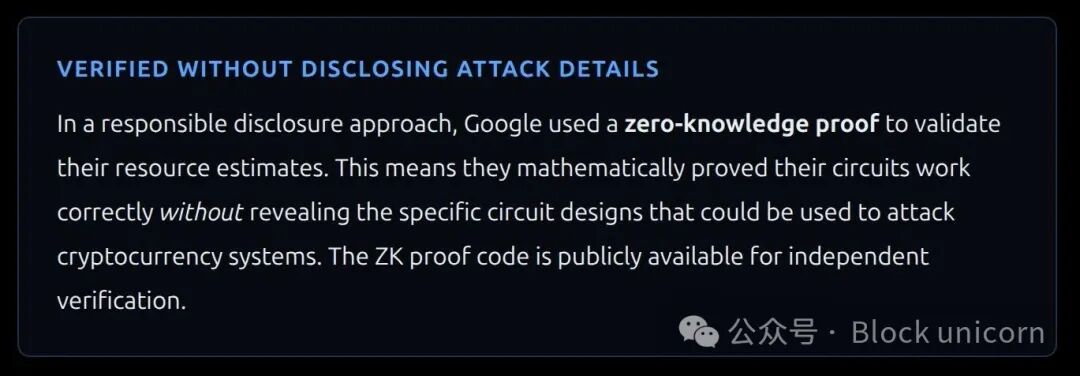

- 谷歌使用了零知识证明来验证其估算的正确性,而未泄露攻击蓝图。

目前虽然还没有如此强大的量子计算机,但目标已被拉近了20倍,比特币社区必须现在就开始准备。

论文的核心发现:资源需求锐减20倍

之前普遍认为破解比特币需要数百万物理量子比特。谷歌的论文通过算法优化,证明仅需不到50万个量子比特即可实现,这源于两项关键技术:状态复用和除法批处理(蒙哥马利技巧)。这些是纯粹的数学和电路设计改进,而非硬件突破。

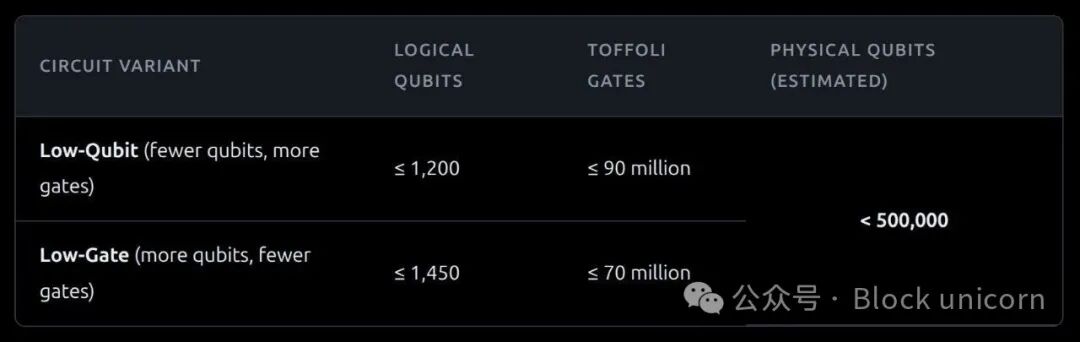

论文提出了两种优化的量子电路变体来运行破解椭圆曲线离散对数问题的Shor算法:

Toffoli门是量子计算的基本逻辑门,其数量是衡量计算成本的关键。将此估算与之前的研究对比,差距显著:

谷歌采用了负责任的披露方式,使用零知识证明验证了其电路设计的有效性,确保了估算可信的同时没有泄露攻击细节。

令人震惊的“9分钟攻击”

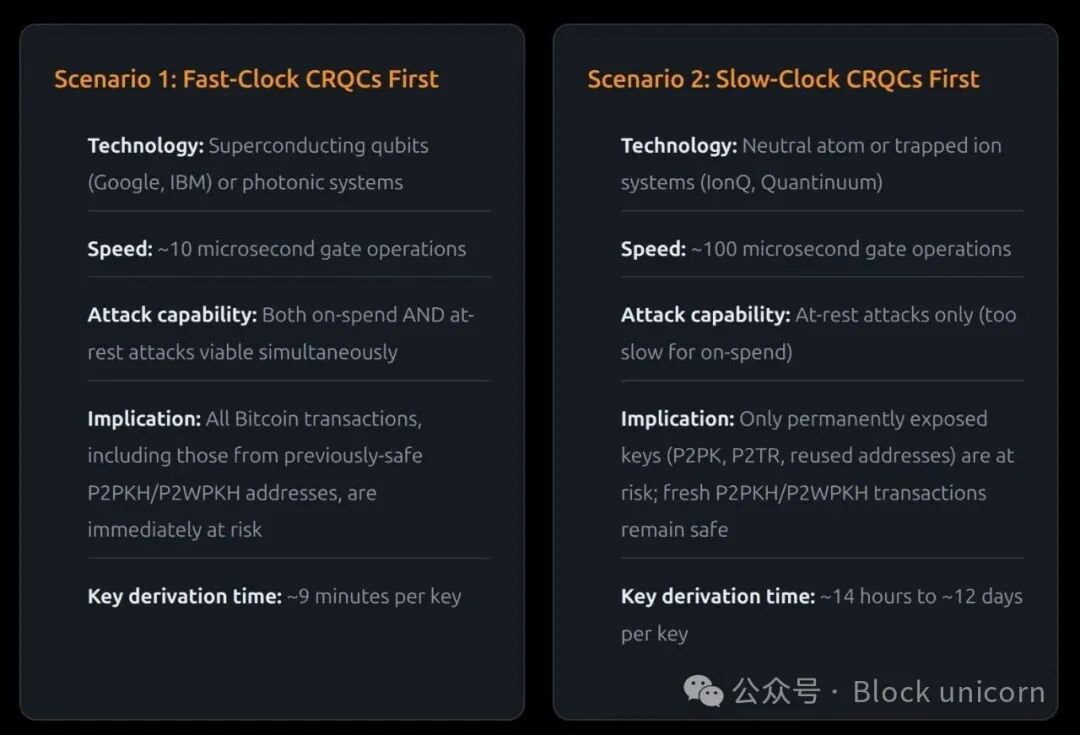

最令人担忧的发现是攻击速度。在超导量子架构(“快时钟”机器)上,从“预处理状态”发起攻击,仅需约9分钟即可推导出私钥。

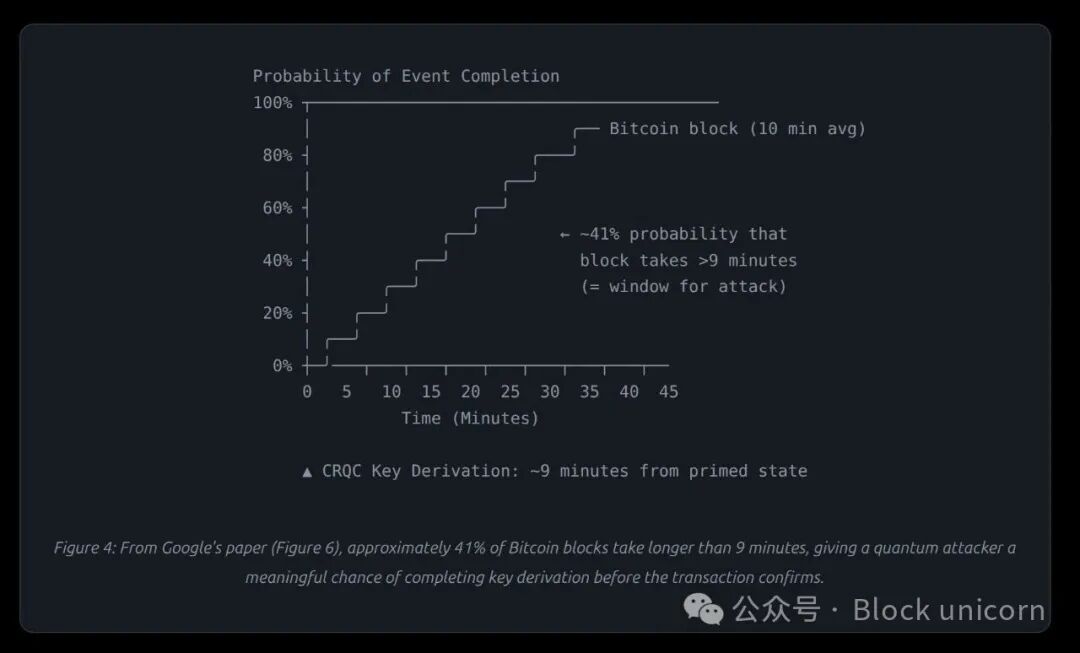

比特币平均每10分钟产生一个新区块。论文计算指出,大约41%的比特币区块产生时间超过9分钟,这为量子攻击者在交易确认前完成密钥推导提供了现实的时间窗口。

这意味着两种攻击成为可能:

- 动态攻击(On-spend):攻击者监视内存池,当受害者广播交易(暴露公钥)时,在9分钟内破解私钥并提交竞争交易,企图窃取资金。

- 静态攻击(At-rest):针对公钥已永久暴露在区块链上的币(如P2PK、P2TR地址),攻击者拥有无限时间进行破解。

Taproot:一次意外的量子安全倒退

作为比特币爱好者,这一发现令人痛心。论文明确指出,2021年激活的Taproot(P2TR) 与2009年的原始P2PK格式具有相同的量子漏洞级别。

因为P2TR将“调整后的公钥”直接存储在锁定脚本中,而非其哈希值。这意味着从币存入起,公钥就暴露在链上,可被无限期离线攻击。

论文引用BIP-360的P2MR(支付给Merkle根) 提案作为潜在解决方案,它保留了Taproot的许多优点但移除了有漏洞的密钥路径。

690万枚BTC面临风险

论文通过分析链上数据估算,所有协议类型中约有690万枚比特币存在风险,高于之前估计的400-500万枚,主要原因是将Taproot输出纳入了考量。

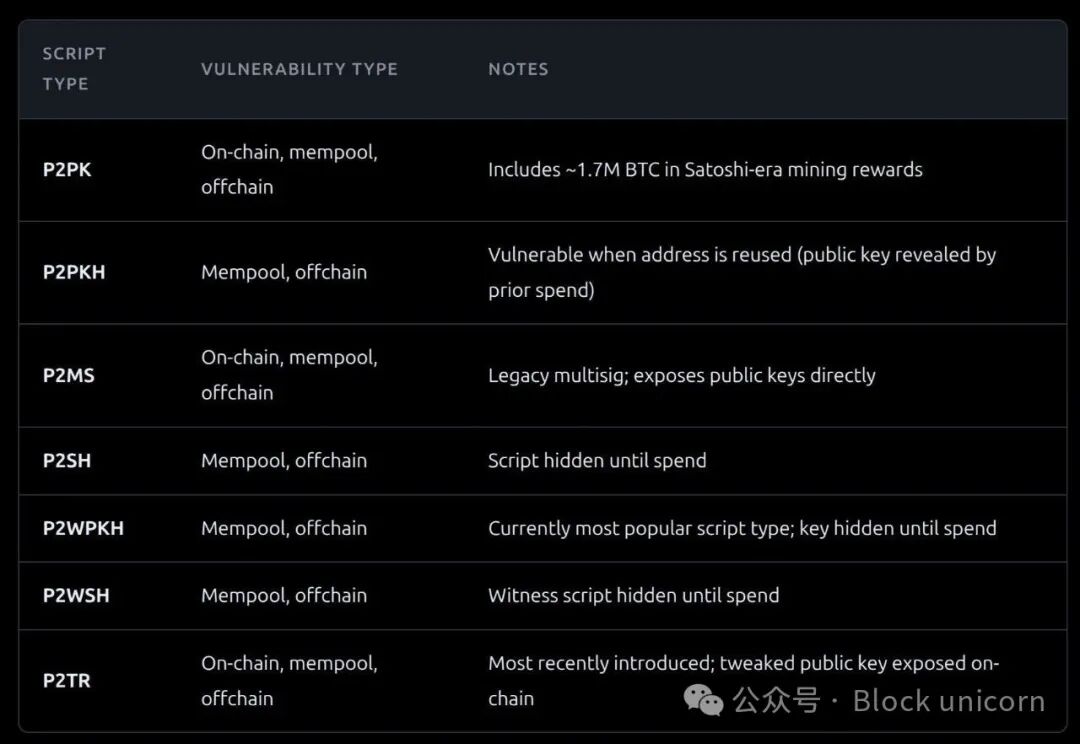

公钥暴露的途径主要有四种:

- 链上暴露:锁定脚本直接包含公钥(P2PK, P2TR, P2MS)。

- 地址复用:过去花费交易中的解锁脚本泄露公钥。

- 内存池暴露:交易广播后、确认前公钥可见。

- 链下暴露:公钥通过交易所、浏览器等渠道泄露。

快时钟 vs. 慢时钟:两种攻击路径

论文区分了两种量子计算机架构,它们将带来不同的攻击场景:

场景2(慢时钟先实现)可能更早发生,因为离子阱或中性原子系统在扩展性上可能挑战更小。这将为社区提供一个短暂的窗口期,在此期间只有已暴露的密钥(静态攻击)面临风险。然而论文警告,从破解32位问题到破解256位问题的时间间隔可能很短。

休眠资产与“数字打捞”难题

论文第八节探讨了最棘手的治理问题:休眠资产(丢失密钥的比特币)该如何处理?估计约有230万枚BTC存储在休眠的P2PK地址中。

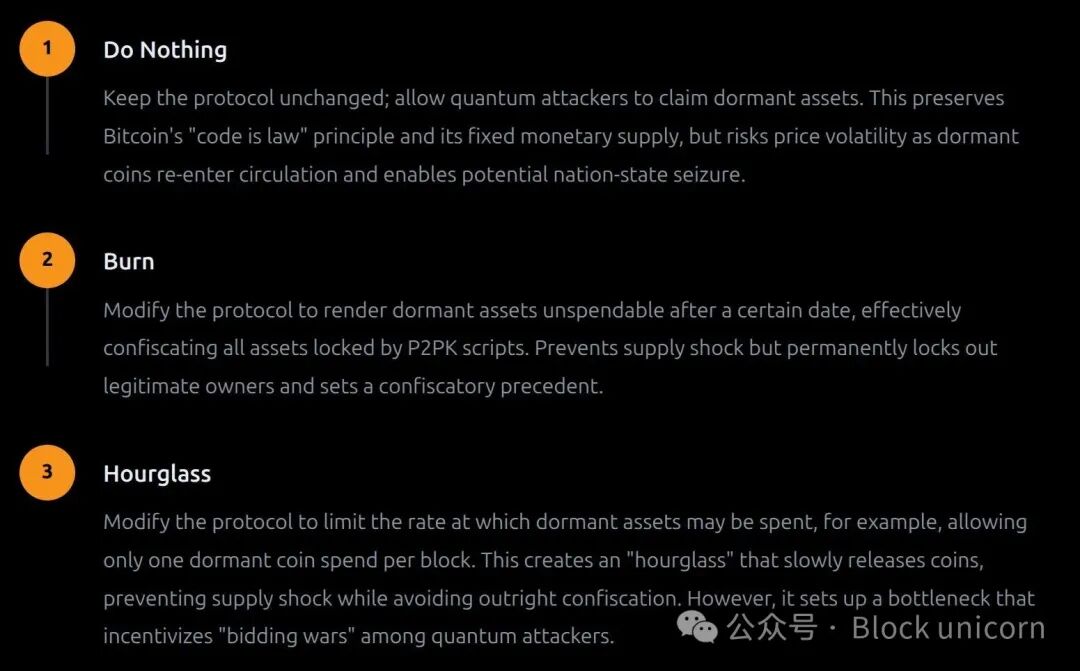

社区讨论了三种方案:

- 不作为:坚持“代码即法律”,允许量子攻击者收割休眠资产,但可能导致市场冲击。

- 销毁:通过协议修改使特定日期后的休眠资产无法花费,但会永久锁死合法所有者的币并开创没收先例。

- 沙漏机制:限制休眠资产的支出速率(如每区块一笔),缓慢释放以避免冲击,但会引发攻击者间的“竞标战”。

论文还提出了第四种方案:“坏账侧链”,作为一个专门的资产回收场所,并尝试通过链下所有权证明归还给原主。

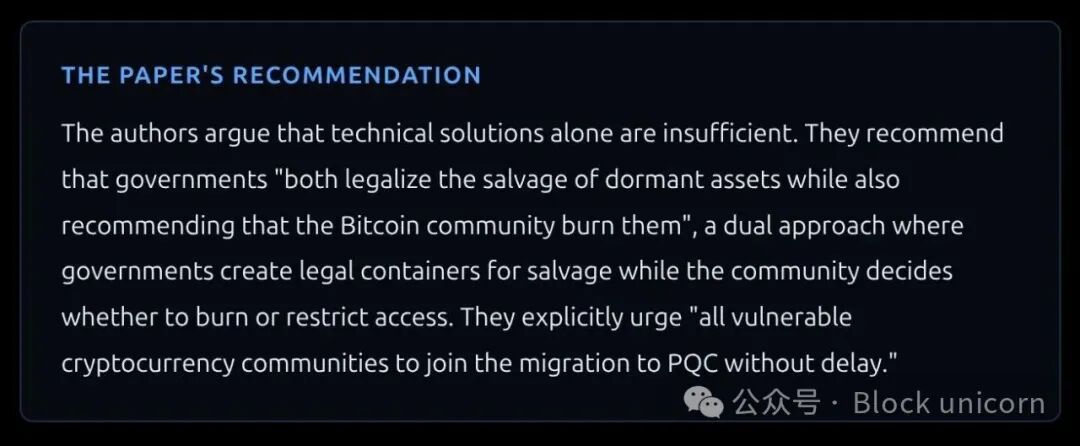

论文建议结合法律框架(“数字打捞”)与技术方案,由政府创建合法的打捞容器,同时让社区决定是销毁还是限制访问。

第六部分:社区提出的解决方案

面对真实威胁,比特币社区已提出多种方案,各有权衡。

后量子密码学签名方案

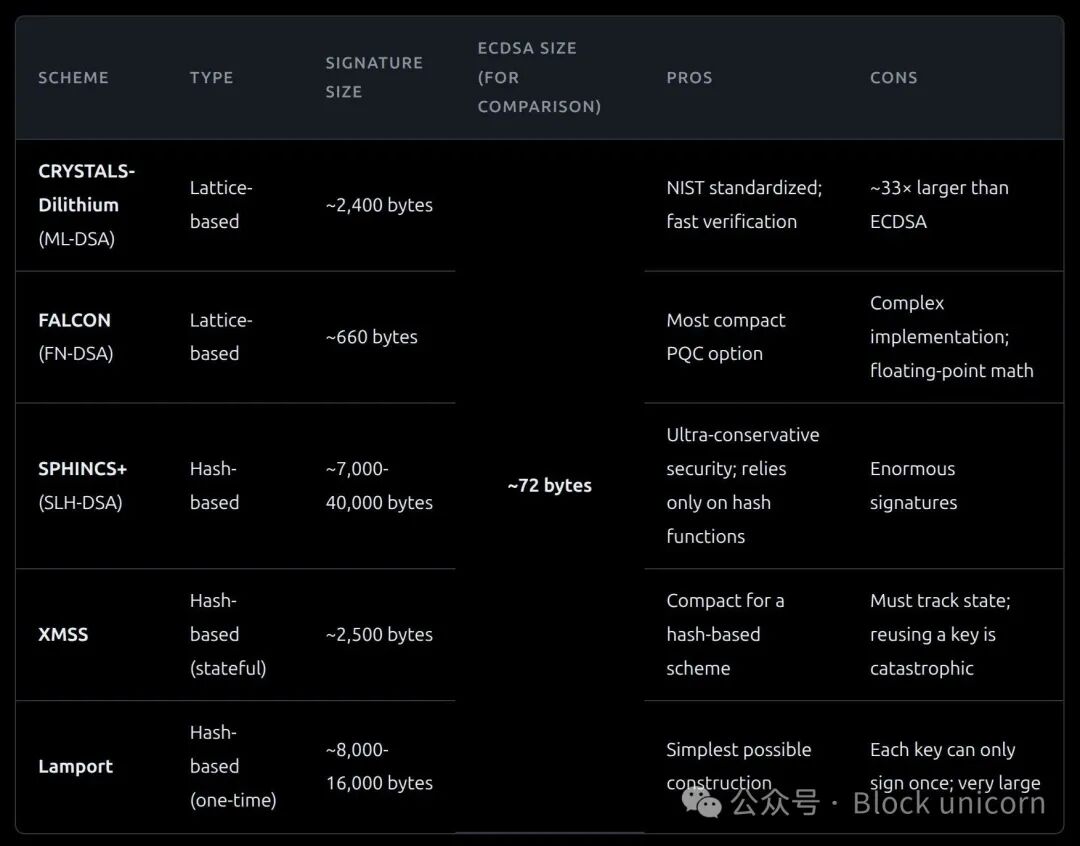

后量子密码学旨在抵御经典和量子计算机攻击。NIST已于2024年8月完成首批标准制定。可能的替代方案包括:

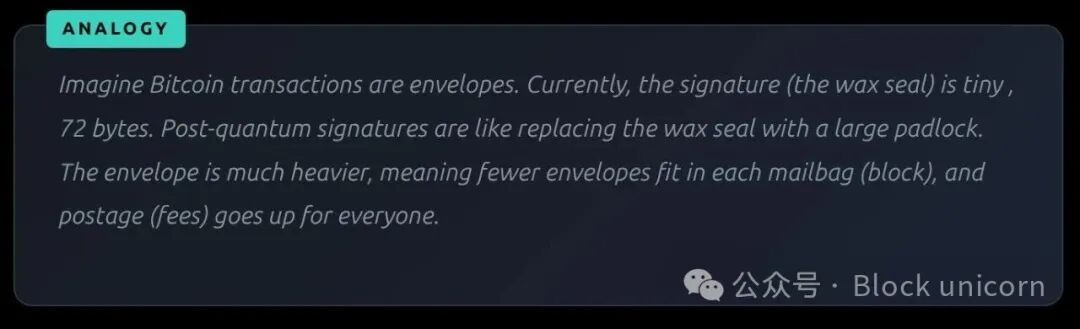

这些方案的共同挑战是签名体积巨大(ECDSA签名为72字节,而PQC签名可达数千字节),将直接影响比特币区块容量和交易费用。

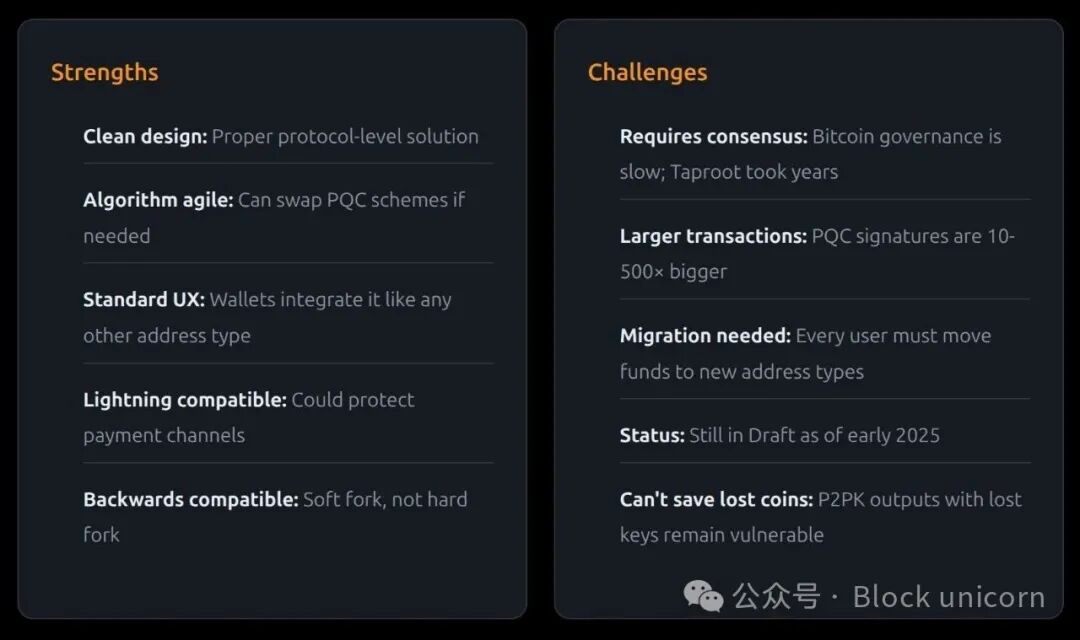

BIP-360:QuBit 软分叉

BIP-360是目前最具体的比特币抗量子升级提案。它提出:

- 新的 P2QRH(支付给量子抗性哈希) 输出类型。

- 算法灵活性,允许未来切换不同的PQC方案。

- 设计为软分叉以实现向后兼容。

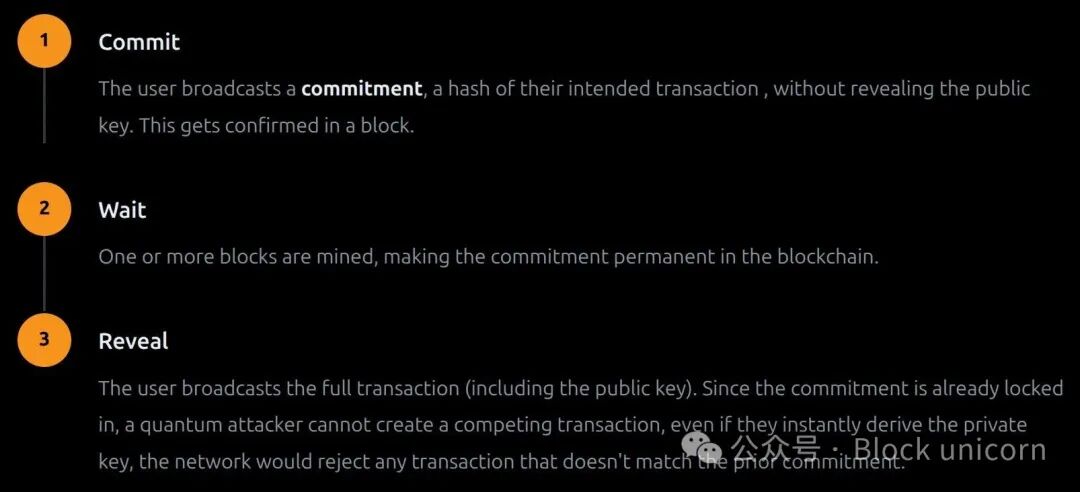

提交-揭示方案

这是一种临时防御机制,用于保护交易在广播窗口期免受攻击:

- 提交:用户广播其交易意图的哈希承诺(不含公钥)。

- 等待:等待一个或多个区块确认该承诺。

- 揭示:广播包含公钥的完整交易。由于承诺已被锁定,即使攻击者瞬间破解私钥,也无法创建不匹配承诺的竞争交易。

该方案无法保护公钥已永久暴露的币(如P2PK输出)。

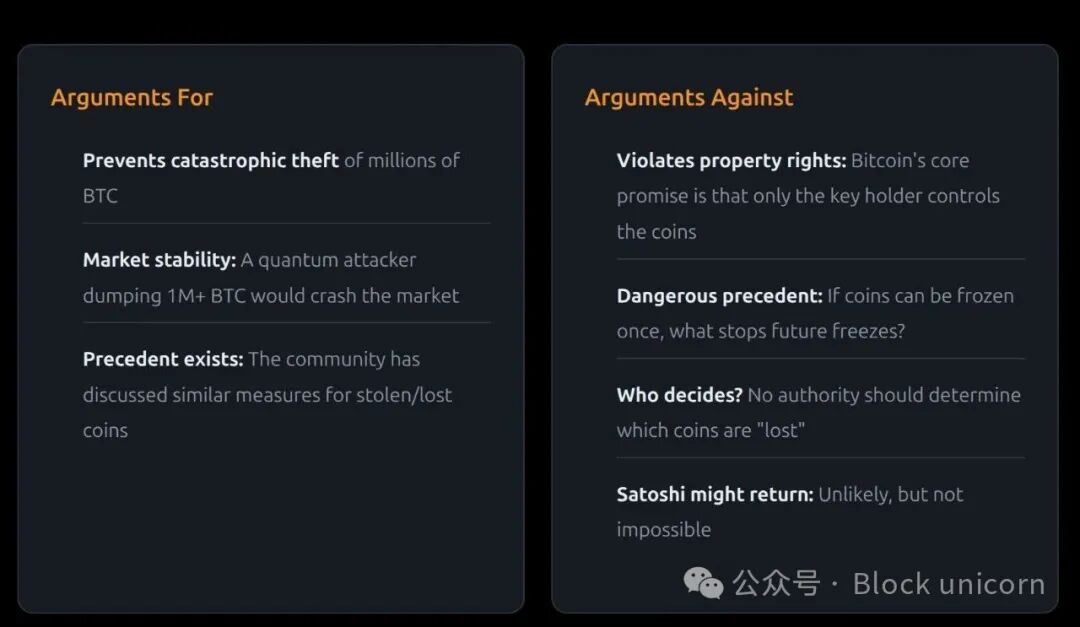

冻结易受攻击的输出

最具争议的提案:通过软分叉冻结暴露的P2PK输出中的币,除非所有者通过抗量子方式证明所有权。这实质上是保护丢失密钥的币免遭量子窃取,但引发了关于财产权和先例的激烈辩论。

第七部分:QSB - 无需分叉的量子安全比特币

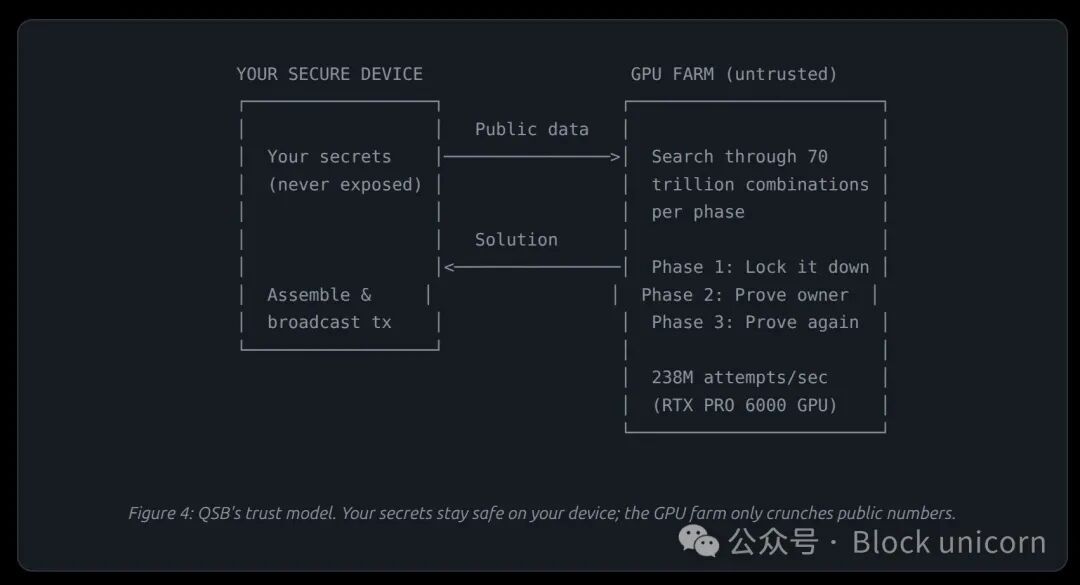

QSB(量子安全比特币) 是一个巧妙的方案,它仅利用比特币现有规则实现抗量子交易,无需协议更改或社区共识。

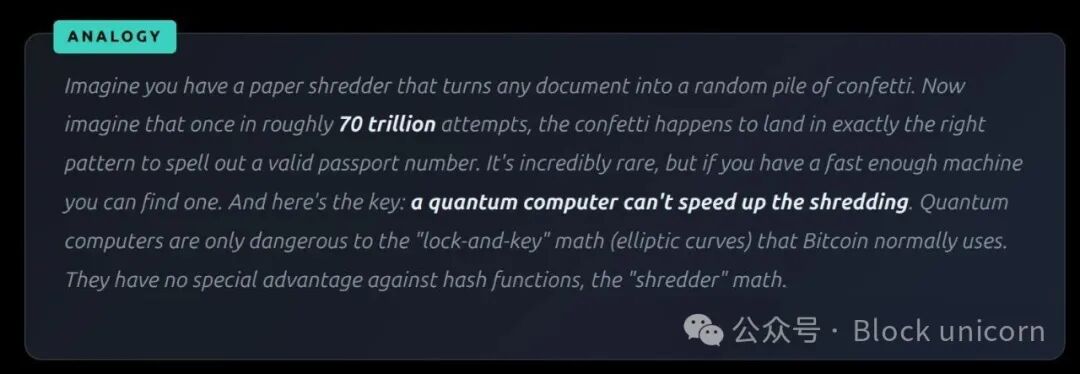

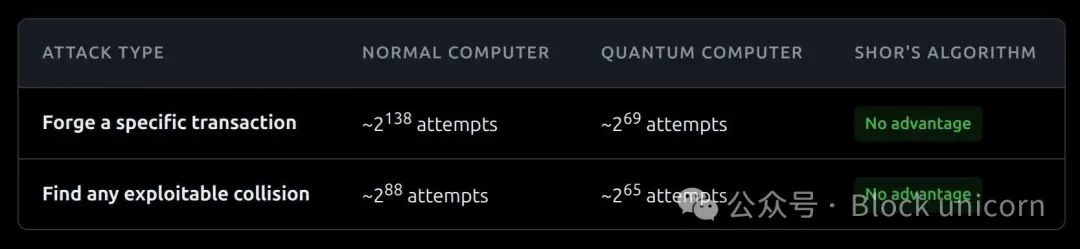

其核心洞察在于利用哈希函数的量子抗性。QSB使用GPU搜索数万亿种组合,直到找到一个哈希输出能被比特币验证系统接受为有效“签名”。因为其安全性基于哈希而非椭圆曲线,所以Shor算法对其无效。

一笔QSB交易包含三个阶段,都需要海量计算来破解哈希难题:

- 锁定:锁定交易到特定收款方(约70万亿次尝试)。

- 证明所有权(两次):通过揭示预提交密钥的特定子集来证明所有权,这是真正的量子安全“签名”。

- 组装:安全设备组装并广播最终交易。

关键是,所有GPU计算只处理公共数据,用户私钥始终保留在安全设备中。

安全性与成本

- 安全性:基于哈希,Shor算法无优势。即使考虑Grover算法,其攻击难度也高得离谱。

- 成本:每笔交易约需75-150美元的GPU计算费用。

重要限制

QSB是一个概念验证和应急逃生舱,而非通用方案:

- 仅适用于旧式P2SH交易(依赖2017年SegWit升级前存在的FindAndDelete功能)。

- 交易非标准,需直接提交给合作的矿池。

- 成本高、体验复杂,不支持闪电网络。

- 无法拯救已丢失密钥的币。

- 处于早期阶段,端到端流程尚未完全实现。

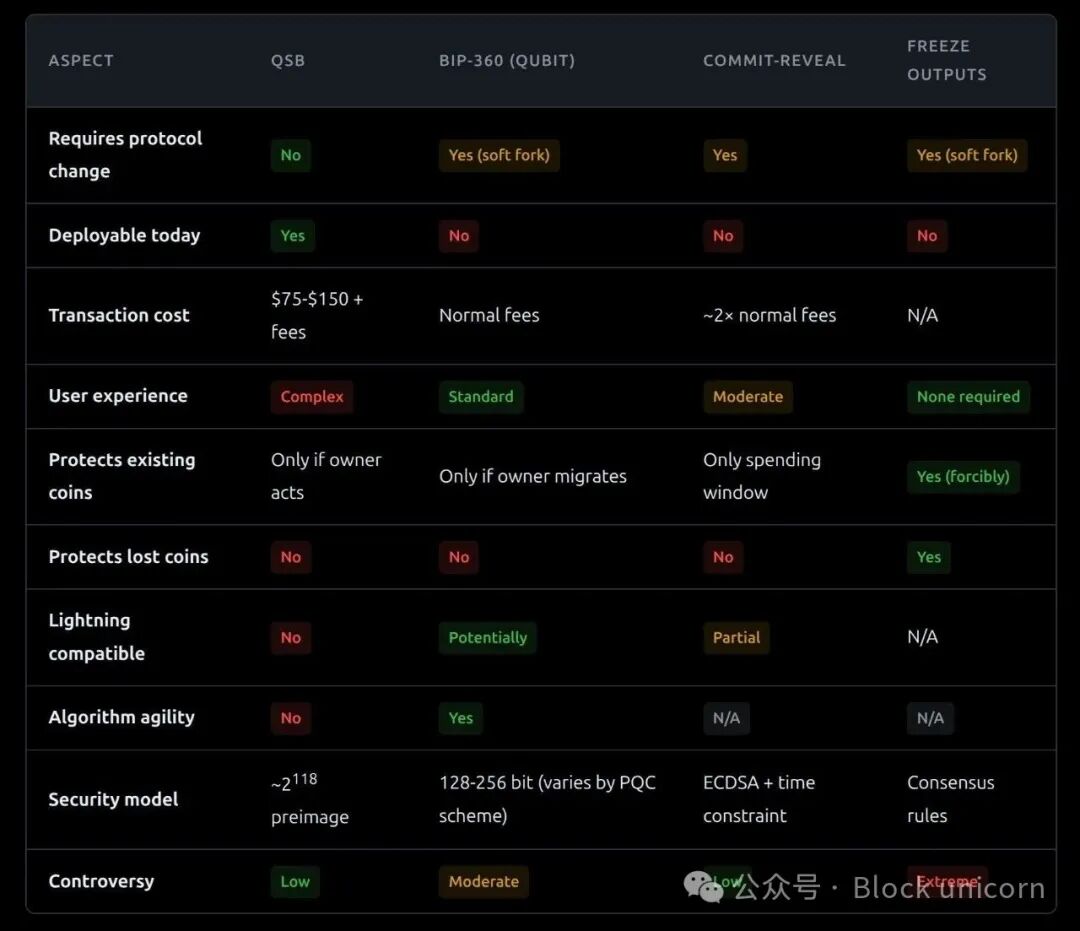

第八部分:解决方案比较

综合来看,这些方案并非互斥,而是互补的。

我的看法是:这些方案并不互斥。QSB可作为高价值持有者的应急方案,同时社区推进需要数年部署的BIP-360。提交-揭示方案可以叠加其上,而冻结输出则是独立的最后手段治理决策。我们不必只选一个。

第九部分:时间线与结论

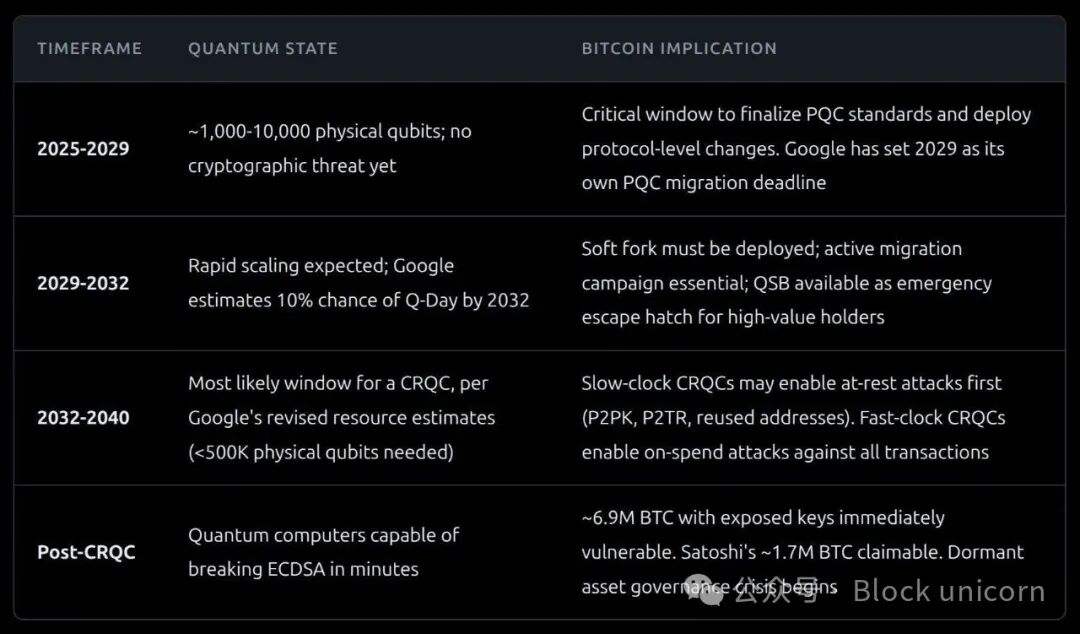

基于现有研究,量子威胁的时间线逐渐清晰:

核心结论

- 威胁更近:谷歌论文将所需量子比特降至50万以下,估计2032年前发生“量子日”的概率为10%。

- SHA-256挖矿安全:真正威胁在于签名算法,而非工作量证明本身。

- 690万枚BTC风险:包括中本聪的约170万枚及不断增长的Taproot输出。

- Taproot是安全倒退:P2TR与P2PK漏洞级别相同。

- 9分钟攻击可行:在快时钟CRQC上,有41%概率在单区块间隔内完成攻击。

- BIP-360是全面长期方案:但需多年部署。

- QSB是卓越的技术成就:但受限于成本与复杂性,仅是应急方案。

- 行动的时刻就是现在:比特币治理缓慢,迁移窗口可能比预期更短。

从更深层次看,这不仅仅是技术升级,更是对密码学基础、社区治理和“代码即法律”哲学的一次压力测试。无论是选择以 后量子密码学 为基础的协议升级,还是探索像QSB这样基于哈希函数的巧思,亦或是面临艰难的治理决策,比特币社区都需要清醒、务实且尽早地行动起来。对于开发者而言,理解 量子计算机 背后的原理和 Shor算法 的工作机制,是评估和应对这场长远挑战的基础。这场与时间的赛跑,已经鸣枪。