本文章仅用于网络安全研究学习,请勿使用相关技术进行违法犯罪活动。

当所有虚拟机都配置妥当后,我们就可以正式进入“黑客”实战环节了。首先,我们需要学习如何收集关于目标的信息,这个过程通常被称为开源情报(OSINT)收集。本文的内容模块将专门围绕这一阶段展开,带你从信息收集开始,逐步深入。

内容模块概览:

- 开源情报与谷歌搜索

- 在 Kali Linux 上安装并运行 Nessus

- 将 Metasploitable3 加入域控制器

下面,我们就开始吧。

开源情报和谷歌搜索

使用 theHarvester 查找域名和主机

首先,在 VMware 上启动你的 Kali Linux 虚拟机。

theHarvester 是一个被广泛用于攻击初期进行被动侦察的工具,它能从公共来源收集电子邮件、子域名、主机等信息。这个工具已经预装在 Kali Linux 中。

打开终端,我们可以用它来扫描一个随机网站(请务必仅在授权的测试环境中使用)。运行以下命令:

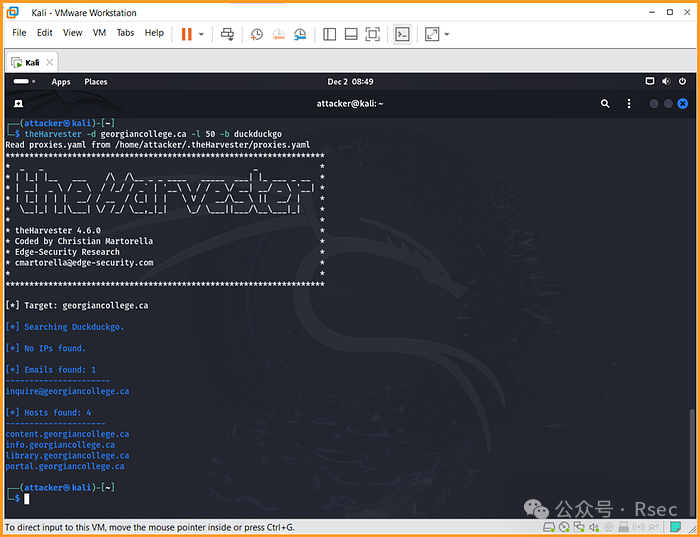

theHarvester -d georgiancollege.ca -l 50 -b duckduckgo

这条命令指示 theHarvester 使用 DuckDuckGo 搜索引擎,针对目标域名 georgiancollege.ca 进行搜索,并限制返回 50 条结果。从输出可以看到,我们成功获取了 1 个邮箱地址和 4 个相关的子域名主机。theHarvester 在信息收集中非常实用,特别是在寻找暴露的邮箱和网络资产时。

使用 Sublist3r 查找域名和主机

除了 theHarvester,Sublist3r 是另一个强大的子域名枚举工具。它通过查询多个搜索引擎和公开数据库来发现目标的子域名。

在 Kali Linux 终端中,输入以下命令:

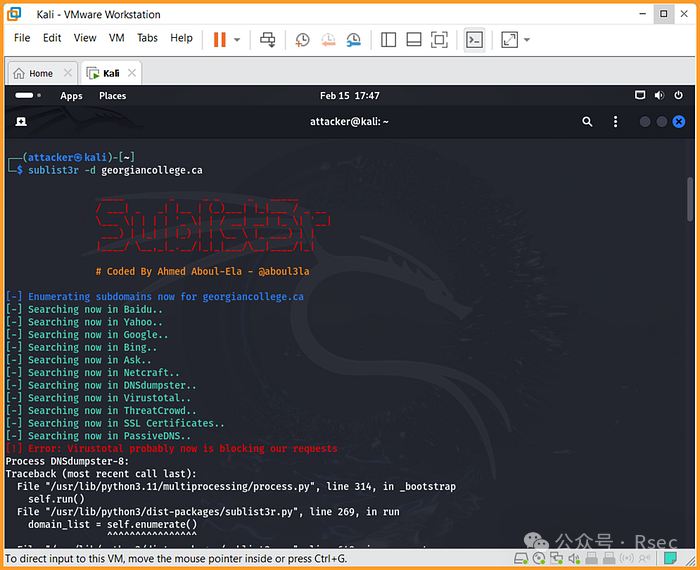

sublist3r -d georgiancollege.ca

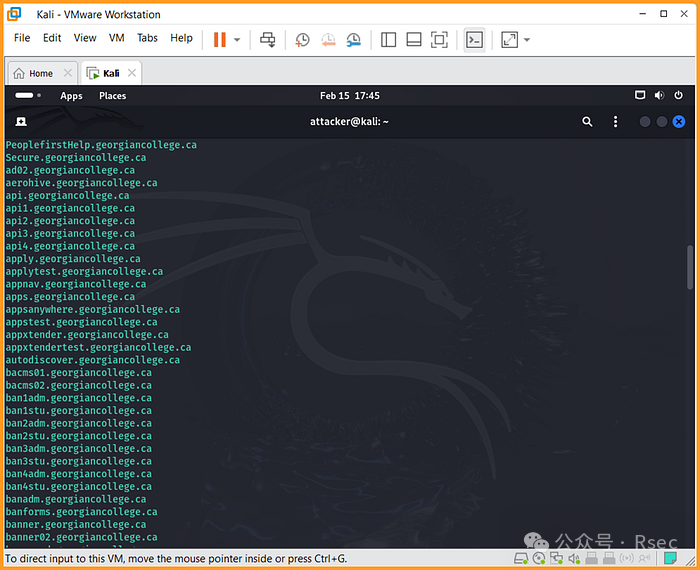

工具会自动在百度、谷歌、Bing、VirusTotal 等多个源中进行搜索。执行完成后,它会列出所有发现的子域名。

这个列表远比 theHarvester 返回的结果要丰富,展示了目标网站可能存在的众多入口点,这对于后续的渗透测试阶段至关重要。

用 Google 搜索查找实时摄像头

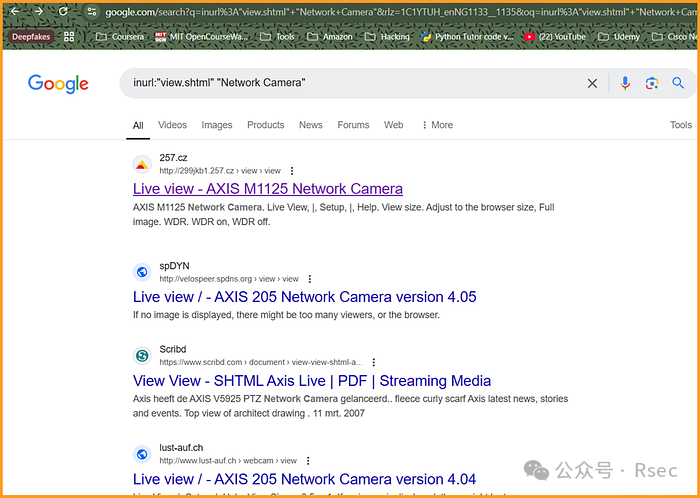

Google 搜索技巧(或称 Google Dorking)是 OSINT 中查找特定类型信息或漏洞的利器。例如,我们可以尝试搜索暴露在互联网上的网络摄像头。

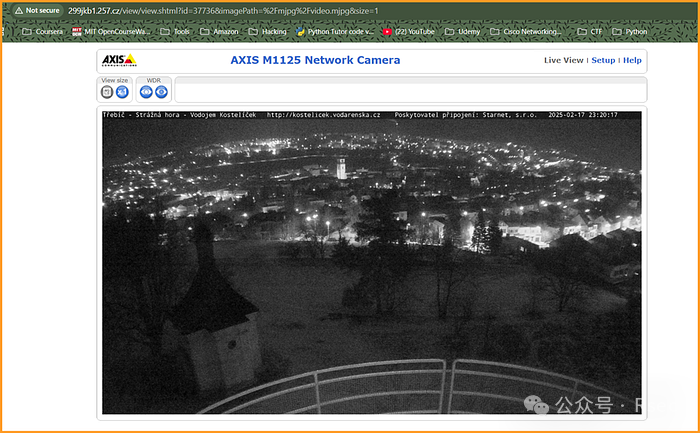

在浏览器中尝试使用这个搜索语法:

inurl:"view.shtml" "Network Camera"

搜索结果会显示一系列网络摄像头的实时查看链接。我们随意点开一个结果,例如 257.cz。

看,一个实时的监控画面就展现在眼前了。这清晰地演示了不当配置或默认设置如何导致敏感设备暴露。通过更换不同的搜索关键词,你可以发现各种意想不到的公开信息。

在 Kali Linux 上安装并运行 Nessus

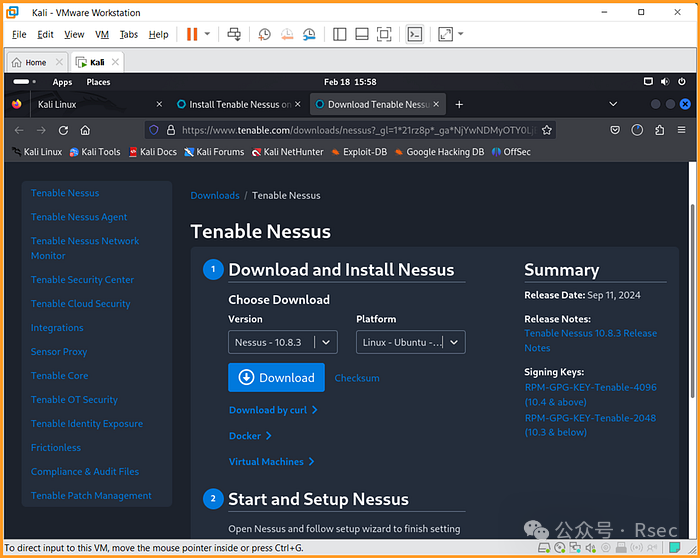

主动侦察不仅限于信息收集,还包括对目标系统的漏洞探测。Nessus 是一款业界领先的漏洞扫描器,我们将它在 Kali Linux 中安装并运行起来。

首先,访问 Tenable 官方网站的下载页面(https://www.tenable.com/downloads/nessus),找到适用于 Ubuntu 的 Nessus 软件包。

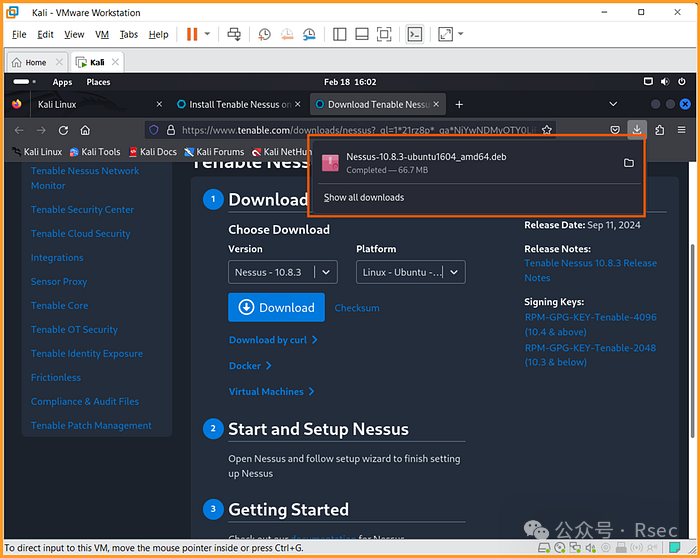

点击下载按钮。

一个名为 Nessus-10.8.3-ubuntu1604_amd64.deb 的文件将会下载到你的 Kali Linux 的“下载”目录中。

📝 这是 Nessus 的软件包文件,撰写本指南时的版本为 10.8.3。

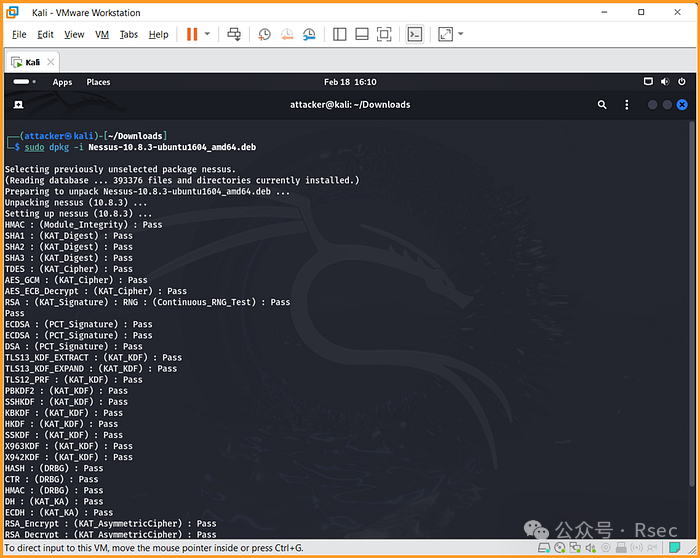

接下来,打开终端,导航到下载目录并安装此软件包。

cd ~/Downloads

sudo dpkg -i Nessus-10.8.3-ubuntu1604_amd64.deb

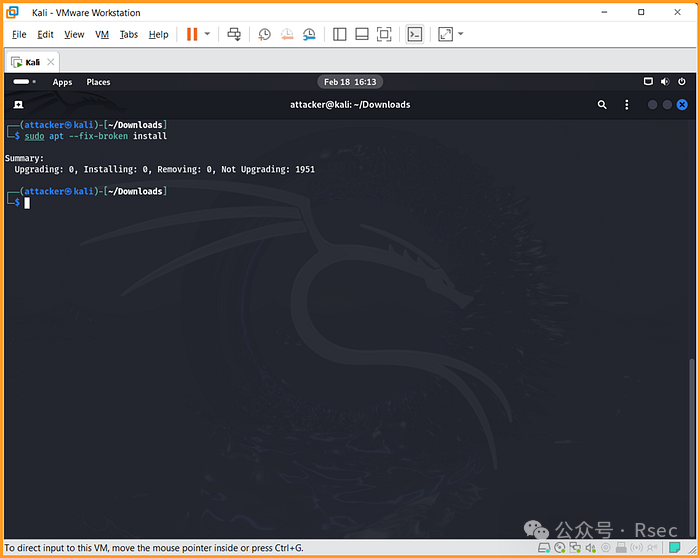

有时,如果系统缺少依赖项,dpkg 命令可能会安装失败。别担心,运行以下命令可以自动修复并安装所有必需的依赖。

sudo apt --fix-broken install

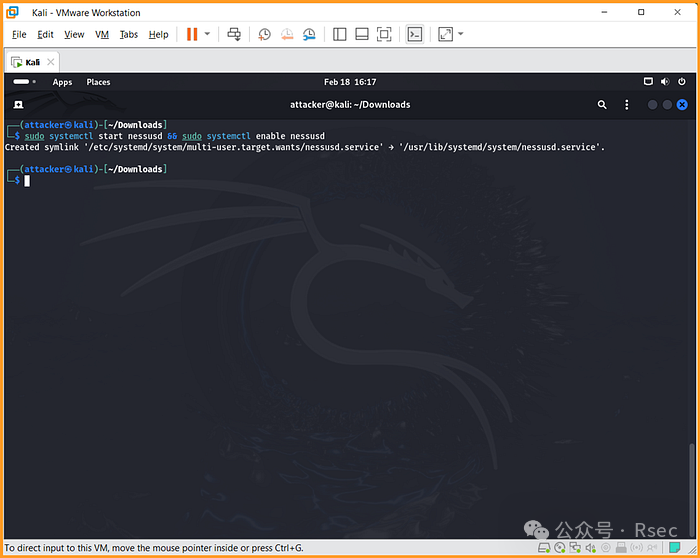

依赖解决后,启动 Nessus 服务并设置其开机自启。

sudo systemctl start nessusd && sudo systemctl enable nessusd

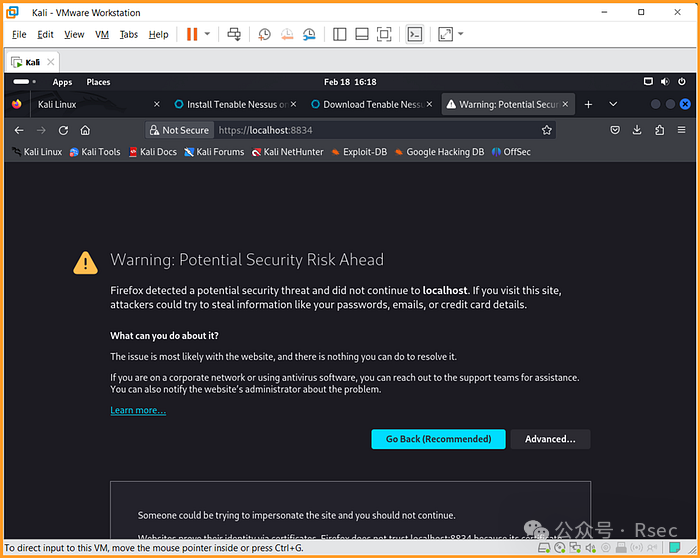

Nessus 提供了一个基于 Web 的管理界面。打开你的 Firefox 浏览器,访问:

https://localhost:8834/

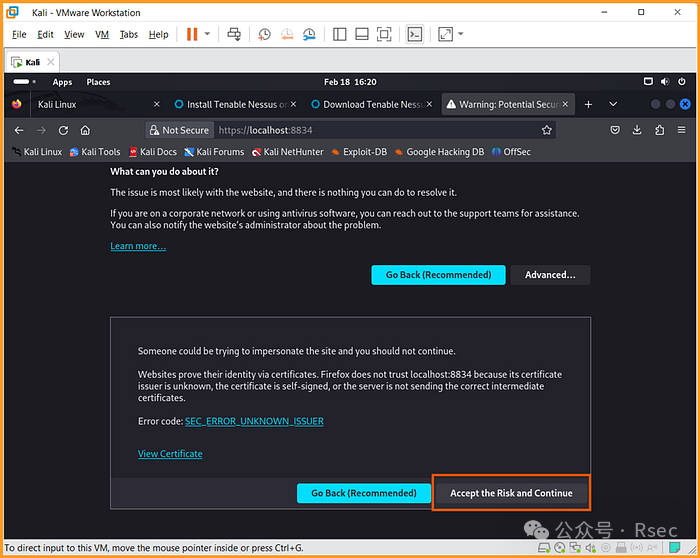

由于 Nessus 使用了自签名的 SSL 证书,浏览器会发出安全警告。

点击“高级...”,然后选择“接受风险并继续”。

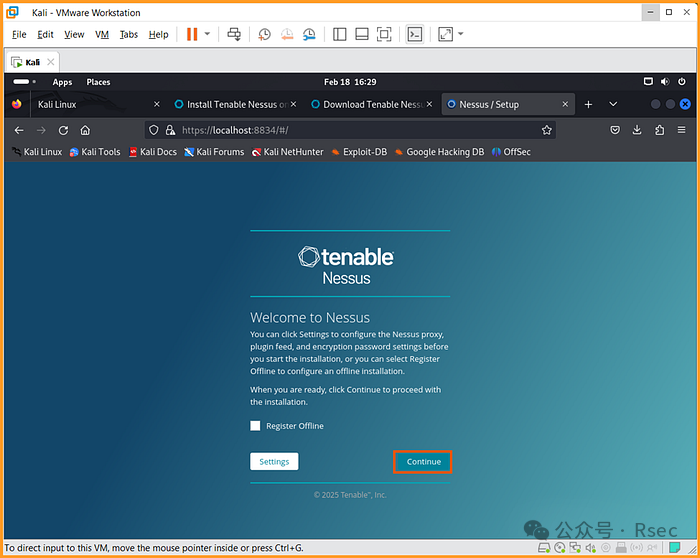

接下来是 Nessus 的初始化设置。在欢迎页面,点击“继续”。

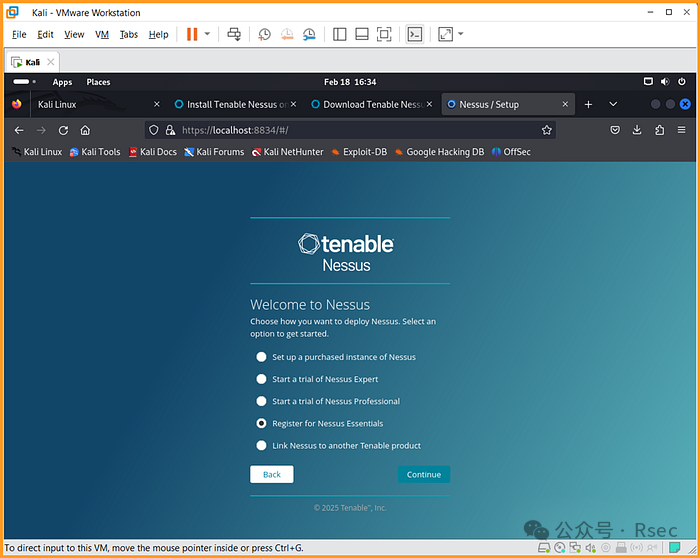

选择“注册 Nessus Essentials”来获取免费版本。

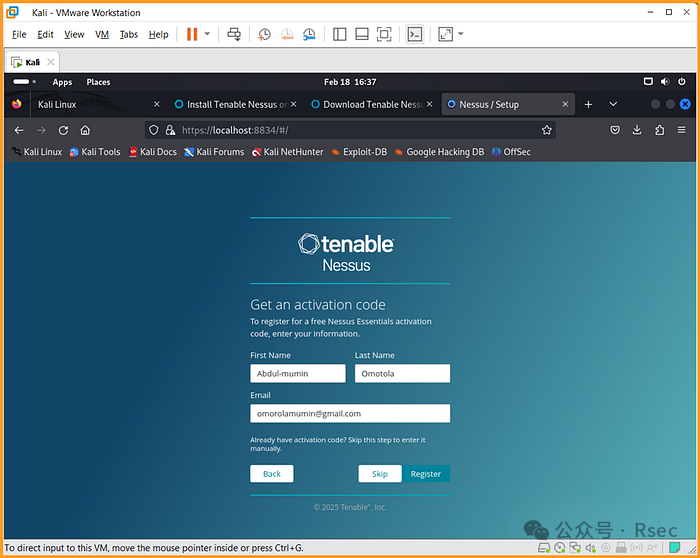

填写必要的注册信息(可以使用测试邮箱),然后点击“注册”。

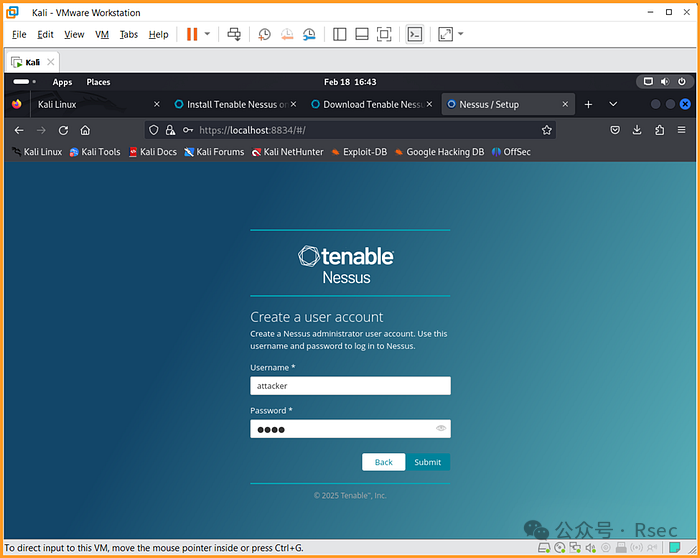

注册成功后,系统会提示你创建第一个管理员账户。输入用户名和密码,然后点击“提交”。

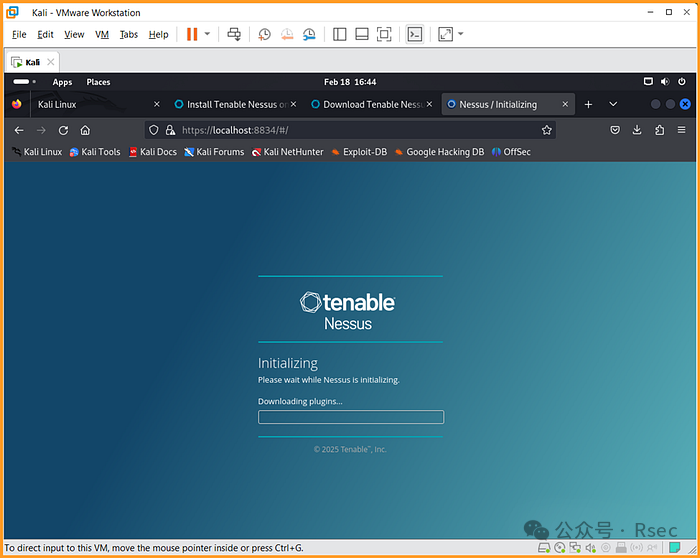

提交后,Nessus 会开始初始化并下载最新的漏洞插件库,这个过程可能需要一些时间,请耐心等待。

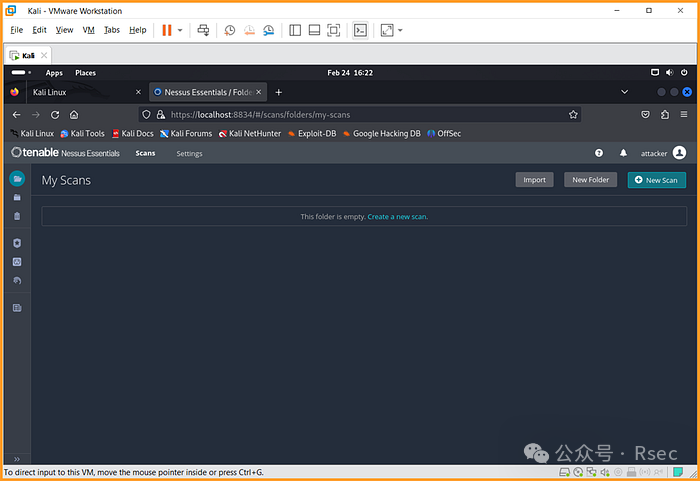

初始化完成后,你会看到 Nessus 的主仪表盘。点击“New Scan”(新建扫描)来创建你的第一次漏洞扫描。

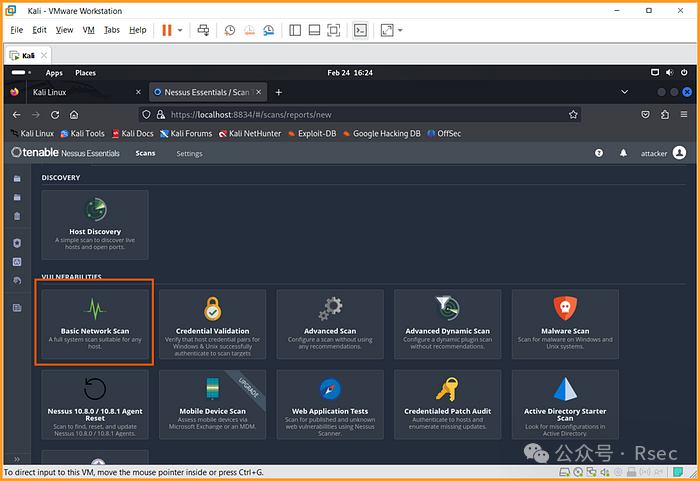

在扫描模板列表中,选择“Basic Network Scan”(基本网络扫描)。这是一个适用于大多数情况的简单漏洞评估模板。

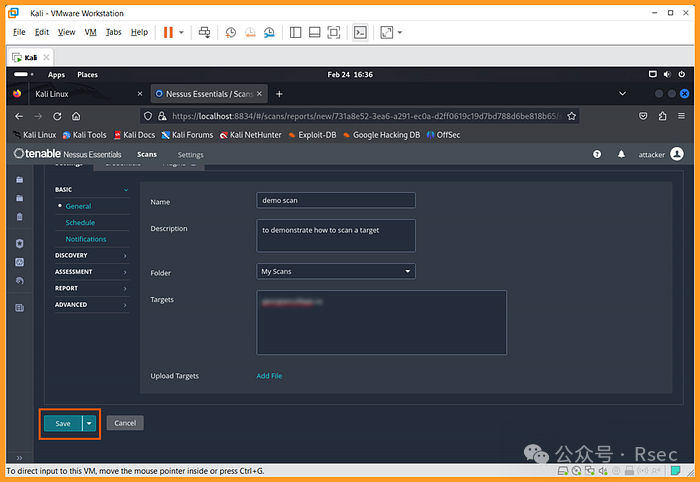

在扫描配置页面,为你的扫描任务起个名字(例如“demo scan”),并在“Targets”(目标)字段中输入你想要扫描的域名或 IP 地址(请确保你有权扫描该目标)。完成后点击“Save”(保存)。

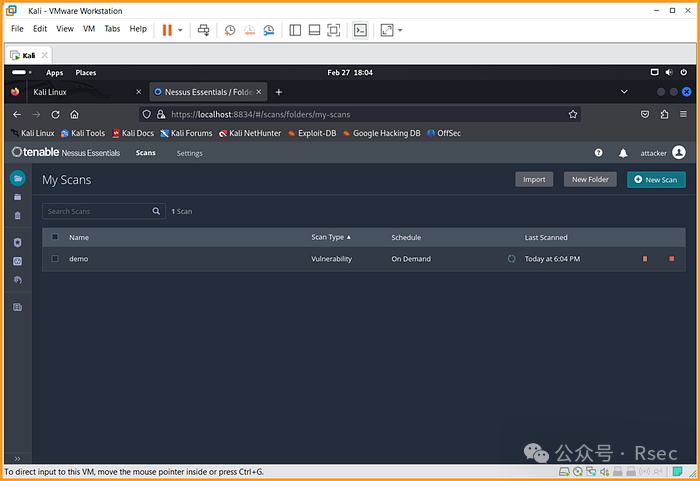

保存后,扫描任务会出现在“My Scans”(我的扫描)列表中。点击该任务旁的播放按钮即可启动扫描。

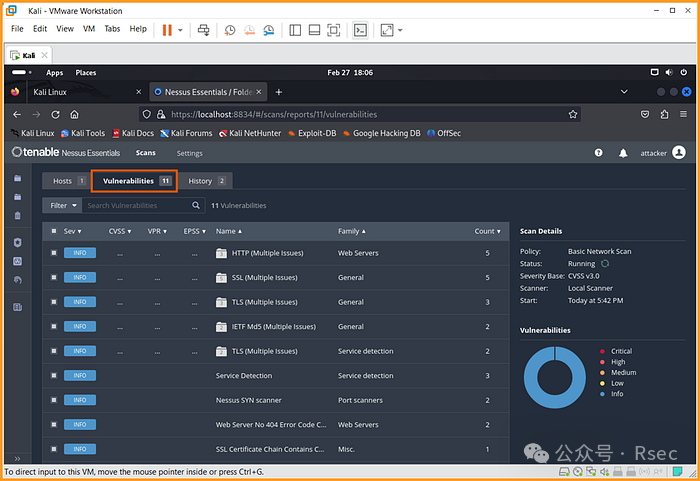

扫描结束后,双击扫描结果进入详情页,然后切换到“Vulnerabilities”(漏洞)标签页。在这里,你可以看到 Nessus 发现的所有安全问题,并按严重等级进行分类。

至此,你就完成了使用 Nessus 进行自动化漏洞扫描的基本流程。这为后续的深入分析和利用打下了坚实的基础。

为了模拟更真实的企业环境,我们需要将存在漏洞的 Metasploitable3 机器加入到之前搭建的域控制器(DC)中。这种“域成员”场景在真实的网络攻防演练中非常重要。

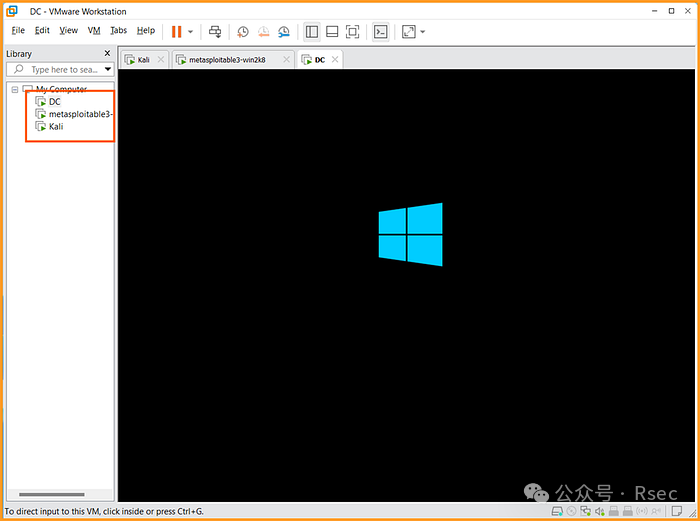

首先,同时启动你的 Metasploitable3 和域控制器(DC)两台虚拟机。

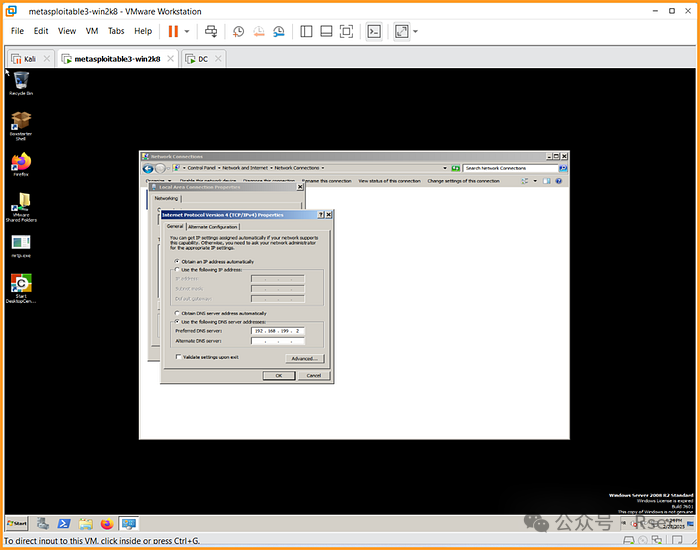

关键步骤: 确保 Metasploitable3 的 DNS 服务器指向域控制器。进入 Metasploitable3 的网络设置,将首选 DNS 服务器的 IP 地址修改为 DC 的 IP(例如 192.168.199.2)。

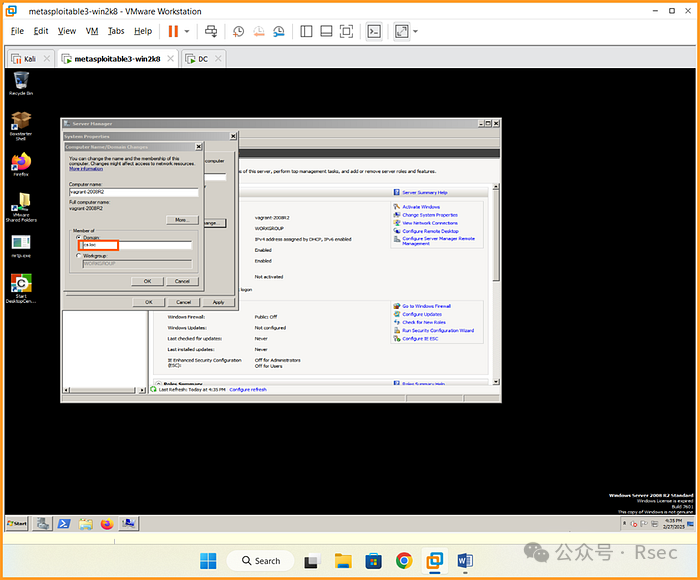

接下来,在 Metasploitable3 中,打开“服务器管理器” -> 点击“更改系统属性” -> 在“计算机名”标签页点击“更改...”。

在“计算机名/域更改”对话框中,选择“域”,并输入你的域控制器的域名,例如 cs.loc。然后点击“确定”。

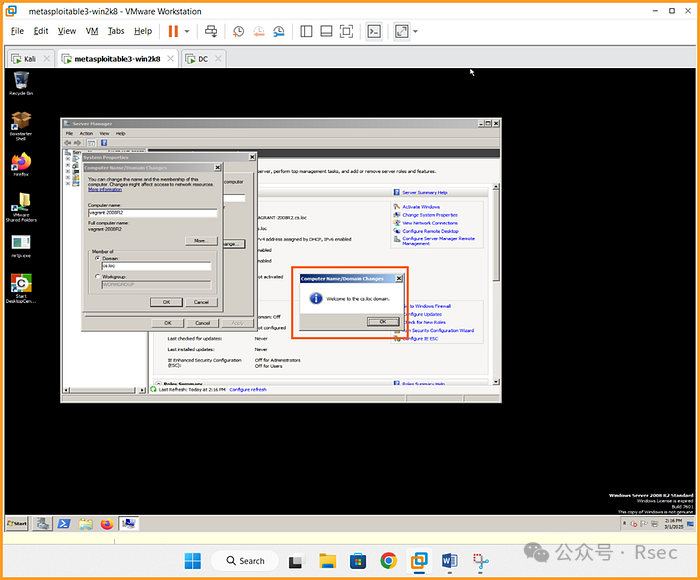

系统会弹出一个窗口,要求你输入拥有将计算机加入域权限的账户凭据。输入域控制器上管理员账户(如 Administrator)的用户名和密码。

成功加入后,系统会提示重启。重启 Metasploitable3,它现在就是 cs.loc 域的一员了。

📝 实验室意义:将 Metasploitable3 连接到域控制器 (DC) 的目的是模拟真实企业环境。在这种环境中,多台机器(包括可能存在漏洞的系统)都属于同一个 Active Directory (AD) 域。这种设置让你能够探索域内横向移动、权限提升、组策略利用等在真实攻击中至关重要的安全场景。

到此为止,我们完成了虚拟实验室的侦察阶段搭建。从被动的 OSINT 信息收集,到主动的漏洞扫描,再到构建一个包含域成员的复杂靶场环境,你已经为后续更深入的攻防技术实践做好了准备。

在接下来的部分,我们将探讨密码破解、漏洞利用等更具攻击性的技术。希望你能在云栈社区继续交流学习,共同精进技术。