与朝鲜有关联的APT37威胁组织近期发动了一场代号为“Ruby Jumper”的复杂攻击活动。他们使用了一套专门针对物理隔离系统(这类系统长期被视为全球最安全的网络类型)定制开发的全新恶意软件工具链。这标志着该组织的攻击能力实现了显著升级,也清晰地揭示了国家支持的黑客如何巧妙地突破企业用于保护核心数据的最终物理防线。

攻击组织背景与工具演变

APT37(又名ScarCruft、Ruby Sleet和Velvet Chollima)是朝鲜政府支持的一个老牌黑客组织,长期针对与朝鲜国家利益相关的政府机构、国防组织和特定个人进行网络渗透测试。该组织过去主要依赖Chinotto恶意软件家族实施间谍活动和数据窃取。

而此次被发现的“Ruby Jumper”行动则引入了五个全新的恶意软件组件:RESTLEAF、SNAKEDROPPER、THUMBSBD、VIRUSTASK和FOOTWINE。这些工具在多阶段攻击链中分工明确,最终目的是在物理隔离的设备上植入强大的监控程序。

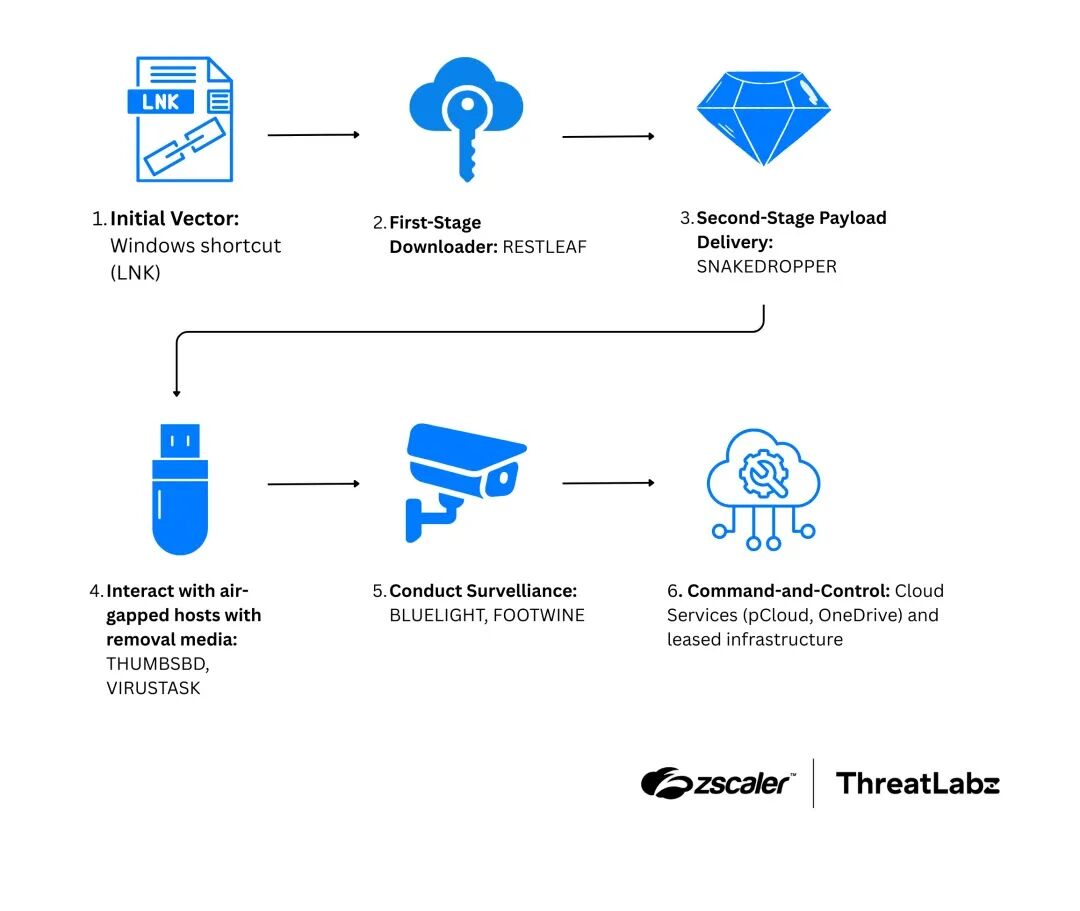

Zscaler威胁研究团队ThreatLabz于2025年12月发现了这一活动,并详细揭露了攻击者如何构建一条能够跨越网络边界的隐蔽感染链。攻击的起点是一个恶意的Windows快捷方式文件(.LNK),受害者一旦打开,它就会在后台静默释放并执行多阶段的攻击载荷。

本次攻击使用的诱饵文件是一份从朝鲜官方媒体翻译成阿拉伯语的、关于巴以冲突的文档。这表明攻击目标可能包括对朝鲜叙事感兴趣的阿拉伯语使用者——这与APT37已知的受害者特征高度相符。

多阶段攻击链解析

完整的“Ruby Jumper”攻击链环环相扣:从初始的LNK文件开始,依次通过RESTLEAF(第一阶段下载器)、SNAKEDROPPER(第二阶段载荷投放器)、THUMBSBD和VIRUSTASK(负责通过可移动介质桥接物理隔离主机),最终由BLUELIGHT和FOOTWINE实现全面监控。

这次攻击最具突破性的地方在于其“摆渡”能力:当U盘等可移动介质在已联网的设备和物理隔离设备之间交叉使用时,恶意软件就能借此侵入本应与外界完全隔绝的系统。此外,攻击者还大量滥用Zoho WorkDrive、Microsoft OneDrive、Google Drive和pCloud等合法云服务作为命令控制(C2)基础设施,从而将恶意流量巧妙地隐匿在正常的业务通信之中,增加了检测难度。

THUMBSBD突破物理隔离的技术原理

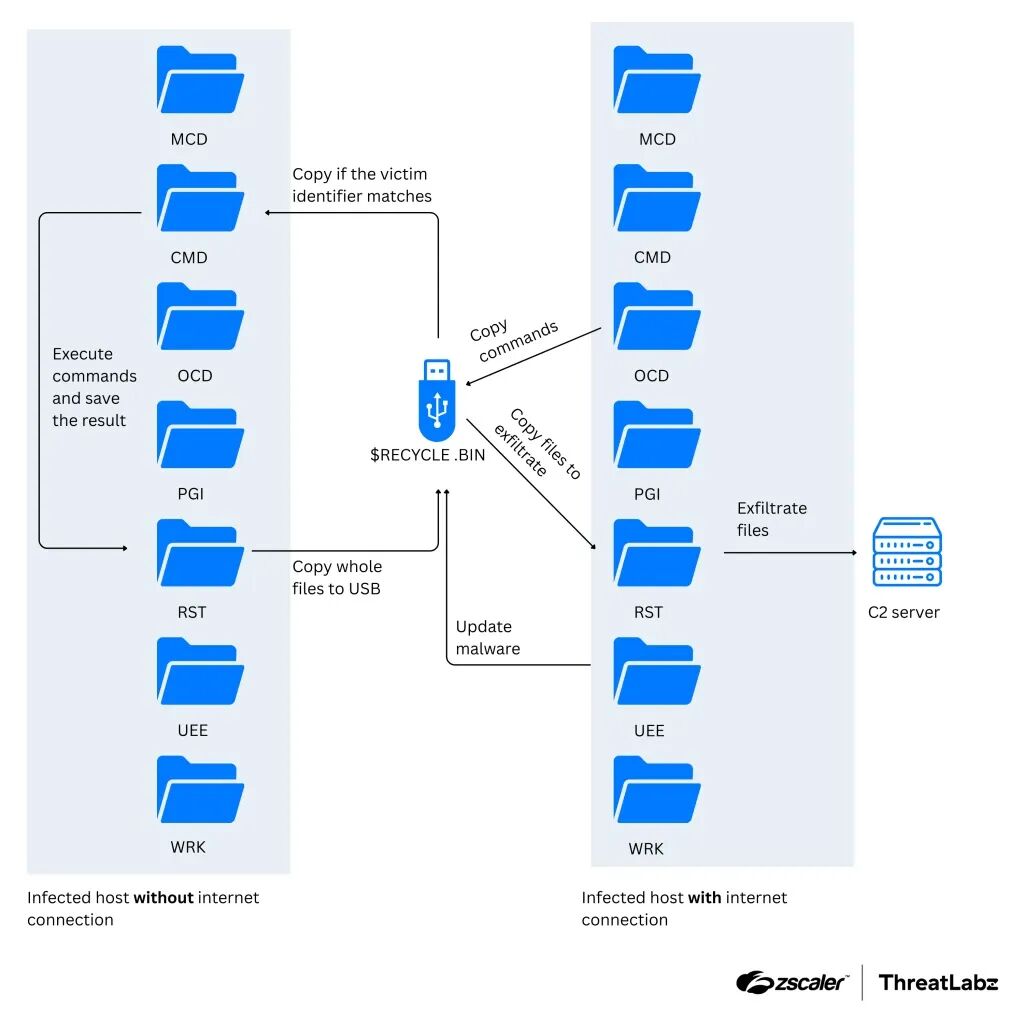

“Ruby Jumper”行动中技术含量最高的组件当属THUMBSBD后门。它能够将一个普通的可移动介质(如U盘)转变为一台联网系统与物理隔离系统之间进行隐蔽双向通信的“信使”。

其工作原理如下:当U盘连接一台已被感染的、具备互联网访问能力的设备时,THUMBSBD会将攻击者预设的命令文件复制到U盘上一个特殊的隐藏目录——$RECYCLE.BIN(该目录在Windows资源管理器的默认设置下不可见)。随后,当这个U盘被插入一台同样运行着THUMBSBD植入程序的物理隔离设备时,设备上的恶意软件便会读取这些隐藏文件,并使用简单的单字节XOR密钥进行解密,最终执行攻击者的指令。这些指令可以包括文件窃取、系统侦察乃至任意命令执行等。

协同攻击组件与防御建议

在攻击链中,VIRUSTASK组件与THUMBSBD协同工作,负责感染的扩散。它通过用恶意的LNK快捷方式替换U盘上的合法文件来实现这一点。当新设备上的用户点击这些看似正常的文件时,便会无意中激活一个基于Ruby的执行环境。

而SNAKEDROPPER组件则负责将完整的Ruby 3.3.0运行时环境伪装成一个名为usbspeed.exe的“USB速度测试工具”。为了维持持久性,它还会创建一个每5分钟运行一次、名为rubyupdatecheck的Windows计划任务。最终的有效载荷FOOTWINE功能强大,提供键盘记录、音视频捕获等全面的监控功能,并通过自定义的XOR密钥交换协议建立起加密的C2通信通道。

针对“Ruby Jumper”这类高度定向且技术复杂的攻击活动,安全团队——特别是那些负责管理物理隔离环境的机构——需要立即采取并强化以下防护措施:

- 严格管控可移动介质:对物理隔离系统实施硬件级别的U盘等介质使用限制,最好做到专盘专用、严格审批。

- 监控异常计划任务:定期审查所有新建的、名称可疑的端点计划任务(例如文中提到的

rubyupdatecheck)。

- 审计云存储访问:重点关注Zoho WorkDrive、OneDrive、Google Drive等在本活动中被滥用的云服务的异常访问日志。

- 警惕恶意LNK文件:对通过邮件附件或网页下载的快捷方式文件保持高度警惕,切勿随意点击来源不明的.LNK文件。

- 排查系统入侵痕迹:检查系统中是否存在可疑路径,如

%PROGRAMDATA%\usbspeed;检查注册表键HKCU\SOFTWARE\Microsoft\TnGtp;检查U盘等介质上的隐藏目录(如$RECYCLE.BIN)是否存在异常文件。

- 加强终端活动监控:按照ThreatLabz等安全团队的建议,在网络的物理接入点部署更严格的监控和防护策略。

这场由APT37发起的“Ruby Jumper”行动,无疑为所有依赖物理隔离作为终极安全手段的组织敲响了警钟。它证明,在精心设计的攻击面前,没有绝对安全的孤岛。持续的技术研究、分享和实战演练,是应对此类高级威胁的关键。对于关注恶意软件分析和前沿攻防技术的安全从业者来说,深入剖析此类案例并在云栈社区这样的技术平台进行交流,对于提升整体防御水位至关重要。

参考来源:

North Korean APT37 Hackers Leverages Novel Malware to Infect Air‑Gapped Systems

https://cybersecuritynews.com/north-korean-apt37-hackers-leverages-novel-malware/