多年来,安全人员捣毁一个僵尸网络的经典手段,往往是定位其命令与控制(C2)服务器、查封关联域名,然后看着整个网络土崩瓦解。执法机构曾凭借这套策略,成功打击了Emotet、TrickBot和QakBot等大型犯罪团伙。

然而,一个名为Aeternum C2的新型僵尸网络加载器的出现,似乎要彻底焊死这道防御大门。它的核心设计颠覆了传统:所有指令并非存储在某个中心服务器或域名下,而是直接记录在Polygon区块链上。Polygon是一条公共区块链,其数据在全球数千个节点同步复制,理论上永不丢失。

这意味着,没有单一服务器可供查封,也没有域名能够被暂停。无论哪家权威机构或平台采取行动,这套基础设施都能持续运作。对于那些长期依赖“断粮”(查封基础设施)来瓦解威胁的防御者而言,Aeternum代表着一个让传统策略完全失效的新模型。它似乎是首个将基于区块链的C2基础设施打造为即用型商业化产品的实现。

Qrator Labs的分析师在监控网络犯罪活动时发现了这个加载器。他们注意到,该加载器采用原生C++编写,并提供32位和64位两种版本。

区块链C2架构:运行原理与规避机制

研究人员发现,发送给受感染设备的每条命令,都作为一笔交易记录在Polygon区块链上。僵尸程序通过公共的远程过程调用(RPC)端点来读取这些命令。根据卖家提供的文档,所有活跃的僵尸程序能在两到三分钟内接收到更新——这比传统的点对点僵尸网络更快、更稳定。

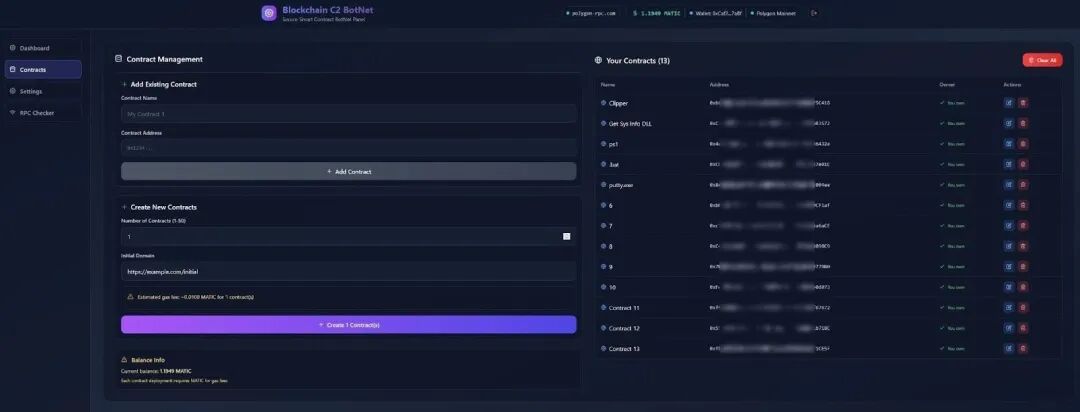

该僵尸网络在地下论坛以两种形式销售:一种是包含预配置构建的终身许可证,另一种是提供持续更新的完整C++源代码。其运行成本极低:仅需价值约1美元的MATIC(Polygon区块链的原生代币),即可支持100到150次命令交易。由于无需租用服务器或注册域名,维护一个弹性僵尸网络的运营成本几乎为零,这使得更多的威胁行为者能够轻易获取这种能力。

基于此模型的僵尸网络,其潜在危害远超单个攻击活动。一旦部署,它们可以不受干扰地持续扩张,被用于大规模DDoS攻击、凭据填充、点击欺诈、代理滥用和数据窃取。更棘手的是,即使受感染设备被彻底清理,攻击者部署在链上的智能合约依然完好无损,这意味着他们随时可以完整地重新部署僵尸网络,而无需重建任何基础设施。

操作流程与反检测机制

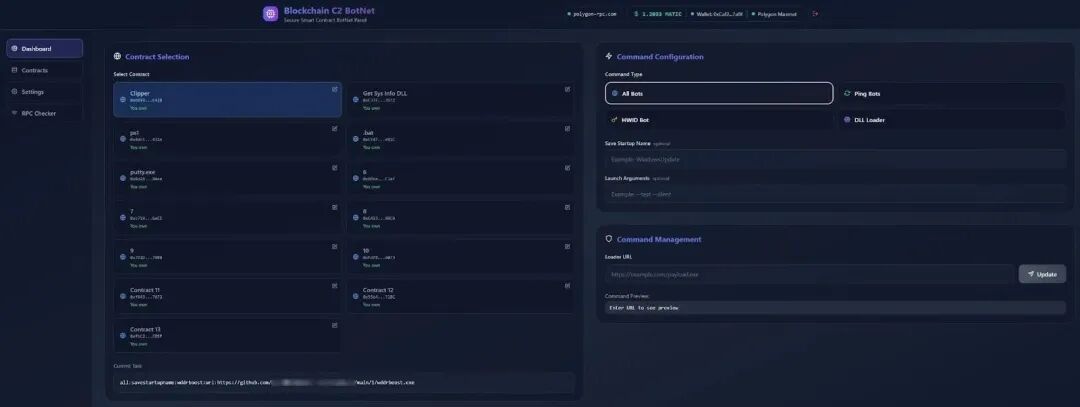

攻击者通过一个基于网页的控制面板来管理一切。从这个界面中,攻击者可以选择智能合约、指定命令类型——例如针对所有僵尸程序、按硬件ID(HWID)ping特定设备,或是推送DLL加载程序——然后提供有效载荷URL,并将更新发布到区块链。

链上交易确认后,除钱包所有者外,无人能够修改或删除已发布的命令。攻击者可以同时运行多个智能合约,每个合约对应不同的恶意功能模块,例如剪贴板窃取器、信息窃取器、远程访问工具(RAT)或加密货币挖矿程序。

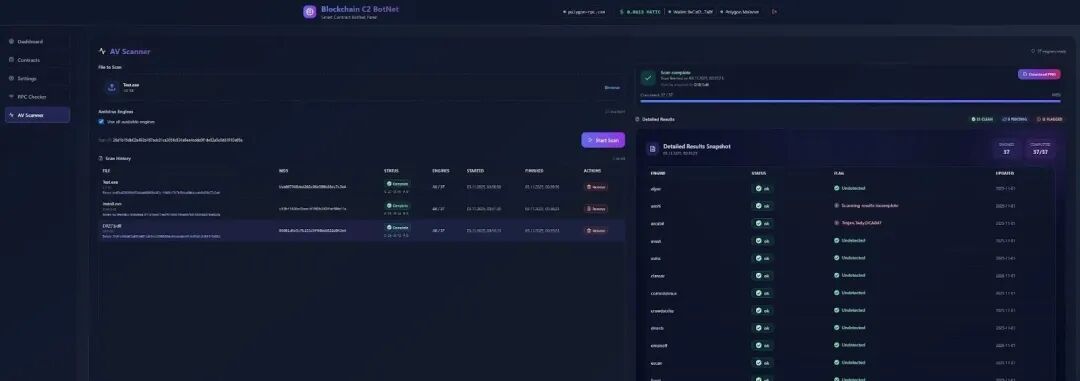

除了利用区块链实现高持久性,Aeternum还内置了反虚拟机检测功能,会阻止其在杀毒软件厂商和恶意软件分析师常用的虚拟化环境中执行。卖家还捆绑了一个由Kleenscan API驱动的扫描时检测规避工具。测试显示,在37个检测引擎中,只有12个标记了其样本,而CrowdStrike、Avast、Avira和ClamAV在测试时均返回了“清洁”的结果。

防御策略需如何转型?

传统的域名查封和服务器关停手段,对基于区块链的C2通信通道已经无能为力。安全团队必须将防御重心转向终端。及早发现可疑的可执行文件至关重要,这需要依靠强化终端检测与响应(EDR)、深入的行为监控以及严格的应用程序控制策略。

对于网络防御者而言,则需要评估是否能在不影响正常业务的前提下,监控或限制内部网络对已知Polygon RPC端点的出站连接。由于在基础设施层面进行“关停”对此类模型已然失效,在网络边界实施主动的流量分析与过滤,成为了当前最可靠的防御手段之一。安全社区需要认识到,对抗正在进入一个全新的维度,防御思想与工具也必须随之进化。

参考来源:

网络安全技术日新月异,威胁形式不断演进。要深入理解此类前沿攻防技术,持续学习和交流至关重要。欢迎在云栈社区的安全板块,与更多同行探讨区块链安全、恶意软件分析与高级威胁防御等话题。 |