很多刚接触安全测试的朋友可能会有这样的疑问:现在的SRC(安全应急响应中心)是不是已经被“卷”完了?新手还有没有机会?答案是有机会的,关键在于你是否掌握了一套有效的分析思路。今天,我们就通过一个真实的案例,来看看如何从一个看似普通的Vue.js前端项目中,发现一处未授权访问漏洞,并最终挖出大量敏感信息,获得2000元的赏金。

目标初探:一个“标准”的Vue.js网站

在一次对某门户网站的测试中,打开页面,映入眼帘的是非常熟悉的景象:清晰的UI、流畅的加载动画,以及通过简单探测就能确认的Vue.js框架。

面对这种纯前端渲染的站点,许多自动化漏扫工具(如Xray、AWVS、Goby等)往往束手无策。很多人看到这里可能就直接放弃了,认为“前端没什么好测的,接口都有鉴权”。

但实际上,这类基于现代前端框架的单页面应用(SPA)非常普遍,其安全隐患往往不在于框架本身,而在于后端的资源管理策略。Vue.js等框架本身不直接导致漏洞,但与之配套的后端API或静态资源服务如果配置不当,就可能成为突破口。

核心思路:定位静态资源路径

拿到一个Vue站点,我们可以遵循以下步骤进行初步分析:

第一步:确认技术栈

通过查看页面引用的JS文件(通常以app.[hash].js等形式命名),或者使用Wappalyzer这类浏览器插件,可以快速确认网站使用了Vue.js,有时还能识别出配套的UI库,如Element UI。

第二步:挖掘资源路径

这是关键的一步。我们需要在前端打包后的JS文件中寻找可能指向后端API或资源服务的路径。通常可以关注以下关键词:

/static/upload/file/image/assets/api (也可能是其他自定义前缀,如/prod-api)

通过在JS文件中搜索这些关键词,我们成功构造出了这样一个访问路径:

http://target-site:port/prod-api/file/image/page

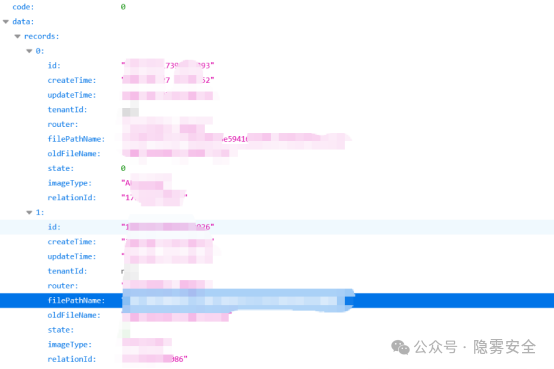

访问这个路径的效果令人惊喜:无需登录,没有任何鉴权,直接返回了一个包含文件列表的接口响应。

当看到页面成功加载并返回数据结构化的文件信息时,你就应该意识到,这里存在一个未授权的目录/文件列表访问漏洞。

深度利用:从目录遍历到信息泄露

很多测试者发现接口能列出文件就止步了,但真正的价值往往藏在更深处。我们进一步分析返回的文件路径,发现其命名格式具有规律:

/xxx/xxxxx/1/年-月/日/文件名.jpg

这种按年-月-日自动归档的目录结构,配合未授权访问,意味着一个更严重的问题:所有历史上传的文件都可能被直接访问到。

这无疑是一个信息金矿。顺着日期目录一层层浏览,我们发现了大量本应受权限控制的敏感文件,例如:

- 身份证正反面照片

- 手写签名或合同扫描件

- 内部系统截图

- 包含数据的业务报表

- 各种申请工单的附件

反思:我们为何会错过这类漏洞?

这类漏洞的技术门槛并不高,但为什么容易被忽略?常见的心态有以下几种:

- 嫌麻烦型:认为分析前端JS代码、寻找路径太繁琐,直接放弃。

- 工具依赖型:过度依赖自动化扫描工具,认为工具扫不出就等于没漏洞。

- RCE至上型:只关注能直接getshell的高危漏洞,忽视信息泄露这类中危漏洞的累积价值。

在真实的渗透测试和SRC挖掘中,很多时候更像是在“淘金”而不是“爆破”。需要耐心地筛选、分析,从看似正常的功能和代码中找出逻辑上的不严谨之处。信息泄露类漏洞虽然单看可能危害评级不高,但往往能串联起整个攻击链,或者直接造成严重的隐私与合规风险,因此也是各大SRC重点收录的类型。

效率工具与正确思维

为了提高效率,这里推荐一个可以帮助快速定位Vue项目中资源路径的工具:VueCrack。你可以在GitHub上找到它:

https://github.com/Ad1euDa1e/VueCrack

重要提示:工具只是辅助,真正决定挖洞能力的是系统性的测试思维和流程。

一个有效的测试流程应该是:分析应用结构 → 定位资源接口 → 验证访问权限 → 深入遍历历史数据 → 评估泄露信息的潜在危害。每一次成功的开源实战都离不开这套严谨的逻辑。希望这个案例能给大家带来一些启发,在云栈社区与更多安全爱好者交流碰撞,精进技术。