现代汽车配备了越来越多旨在提升安全性的功能,但一些我们习以为常的工具,可能在不经意间泄露远超其设计功能的信息。最近,来自IMDEA Networks研究所与合作伙伴的一项研究揭示了一个令人担忧的事实:包括丰田、奔驰、雷诺和现代在内的主流汽车品牌,其数百万辆汽车所搭载的胎压监测系统(TPMS),存在着被滥用于追踪车主行程的潜在风险。

系统工作原理埋下安全隐患

胎压监测系统的设计初衷无疑是好的——通过在胎压不足时发出警报来保障行车安全。然而,研究指出,该系统与车载电脑之间的通信方式存在显著的安全缺陷。由Domenico Giustiniano、Yago Lizarribar和Alessio Scalingi等专家组成的研究团队发现,目前道路上大多数车辆采用的是直接式胎压监测系统。每个轮胎内部都安装有一个由电池供电的微型传感器,它会持续向外发射包含一个固定ID编号的无线电信号。

问题的关键在于,这些信号通常未经任何加密处理,以明文形式进行传输。这意味着,任何配备基础无线电接收设备的人都可以轻易地截获这些信号。更值得警惕的是,通过关联同一辆车上四个轮胎所发出的独特ID组合,观察者能够生成这辆车的“数字指纹”。研究人员借助Jaccard指数这一数学工具,成功实现了以极高准确率将捕获的信号与特定车辆进行匹配。

低成本监控从实验室走向街头

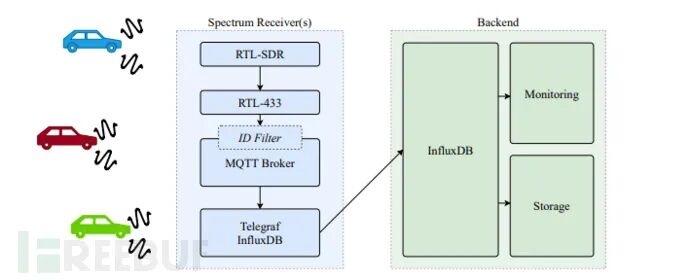

为了验证这一攻击手段的实际可行性,研究团队在真实道路沿线部署了五套接收设备。令人惊讶的是,每套设备的成本仅需约80英镑(约合700元人民币)。在为期十周的实验过程中,这些设备累计收集了来自超过2万辆汽车的600多万条信号。为了确保实验数据的可靠性,团队还引入了12辆胎压传感器ID已知的车辆作为对照。实验结果表明,这些信号的有效接收距离可以轻松超过50米,并且能够穿透墙壁,无需视线直视。这极大地降低了攻击门槛,攻击者完全可以将接收器隐藏于建筑物内或路边的设施中,悄无声息地实施交通监控或特定目标追踪。

胎压数据如何勾勒你的生活图谱

通过持续追踪这些固定的传感器ID,攻击者能够精准地还原出车主的私密生活轨迹。这包括了规律性的上下班通勤时间、是否居家办公等考勤信息,乃至午休习惯、夜间课程或健身安排等生活模式的细微变化。不仅如此,传感器广播的实际胎压数值本身也暗含信息:较高的胎压可能意味着车辆正处于重载或货物运输状态。

研究人员在报告中明确指出:“在实践中,将TPMS传感器与特定目标人物关联起来是相当容易的。攻击者只需将TPMS信号接收器与一个摄像头系统联动,或者针对目标的住宅地址进行定向信号记录,就能获取其车辆独特的传感器ID。一旦掌握了这些ID,攻击者便可以利用廉价且开源的软件无线电设备,对目标的动向进行持续性的追踪。”

现有法规存在监管空白地带

与智能手机不同,车主通常无法自行关闭车辆的胎压监测功能——在英国和欧盟,法律强制要求新出厂车辆必须配备该系统。尽管联合国第155号法规(UN R155)已经要求汽车制造商加强车辆的网络安全防护,但现行条款并未明确规定胎压信号必须进行加密处理。

面对这一安全与隐私之间的漏洞,研究团队呼吁汽车厂商和相关政策制定者考虑采用技术改进方案。例如,引入定期自动轮换的动态ID机制,避免车辆因其胎压传感器而成为一个永久性的、可被远程识别的追踪信标。在汽车日益智能化和网联化的今天,这类隐藏在便利性之下的安全挑战,值得整个行业乃至每一位驾驶者的关注与思考。对于这类硬件与通信协议层面的安全研究,你可以在 云栈社区 的安全技术板块找到更多深入的讨论与分析。

参考来源:

Car Tyre Sensors Can Be Used to Track Drivers Without Their Knowledge

https://hackread.com/car-tyre-sensors-track-drivers-without-knowledge/ |