在现代分布式系统,尤其是微服务架构中,API网关扮演着至关重要的角色。它不仅仅是流量的入口,更是认证、鉴权、限流、监控等非业务功能的核心承载者。今天,我们就来深入剖析工作中最常见的6种API网关,从核心原理、配置实战到选型对比,帮助你找到最适合自己业务场景的那一款。

为什么需要API网关?

直接让前端调用后端的各个微服务,看起来更直接,为什么非要引入API网关这个“中间商”呢?让我们先看一个没有网关的典型场景。

没有网关的微服务困境

// 前端直接调用多个微服务 - 问题重重

@RestController

public classFrontendController{

// 问题1:服务地址硬编码

@Value(“${user.service.url:http://localhost:8081}”)

private String userServiceUrl;

@Value(“${order.service.url:http://localhost:8082}”)

private String orderServiceUrl;

@Autowired

private RestTemplate restTemplate;

@GetMapping(“/user-dashboard”)

public UserDashboard getUserDashboard(@RequestHeader(“Authorization”) String token) {

// 问题2:每个服务都要重复认证逻辑

if (!validateToken(token)) {

throw new UnauthorizedException(“Token invalid”);

}

// 问题3:需要手动处理服务间调用顺序

User user = restTemplate.getForObject(userServiceUrl + “/users/current”, User.class);

List<Order> orders = restTemplate.getForObject(orderServiceUrl + “/orders?userId=” + user.getId(), List.class);

// 问题4:错误处理复杂

if (user == null || orders == null) {

throw new ServiceUnavailableException(“Backend service unavailable”);

}

return new UserDashboard(user, orders);

}

// 问题5:重复的认证代码

private boolean validateToken(String token){

// 每个接口都要实现的认证逻辑

return token != null && token.startsWith(“Bearer ”);

}

}

引入网关后的优雅架构

// 网关统一处理所有横切关注点

@Configuration

public classGatewayConfig{

@Bean

public RouteLocator customRouteLocator(RouteLocatorBuilder builder){

return builder.routes()

.route(“user_service”, r -> r.path(“/api/users/**”)

.uri(“lb://user-service”))

.route(“order_service”, r -> r.path(“/api/orders/**”)

.uri(“lb://order-service”))

.route(“product_service”, r -> r.path(“/api/products/**”)

.uri(“lb://product-service”))

.build();

}

}

// 前端只需调用网关

@RestController

public classFrontendController{

@Autowired

private RestTemplate restTemplate;

@GetMapping(“/api/user-dashboard”)

public UserDashboard getUserDashboard(){

// 网关已经处理了认证、路由、负载均衡等问题

return restTemplate.getForObject(“http://gateway/api/users/current/dashboard”, UserDashboard.class);

}

}

API网关的核心价值

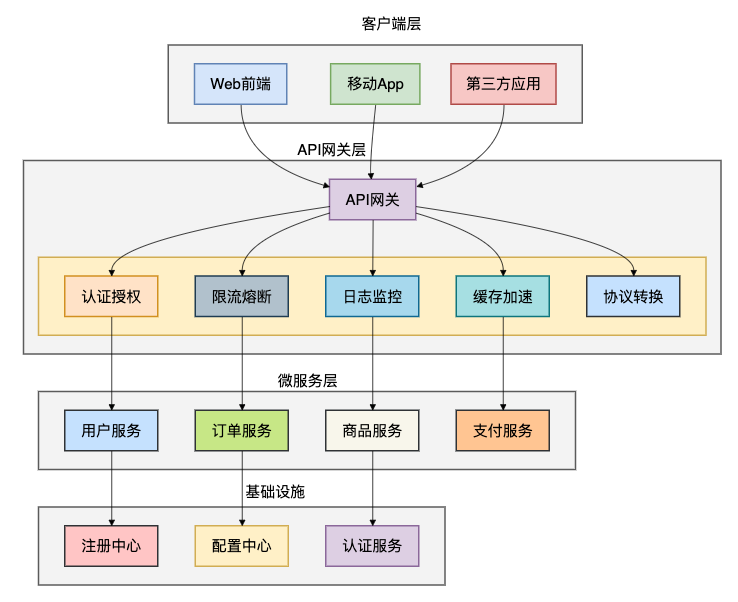

通过架构图,我们可以清晰地看到网关在微服务架构中的枢纽作用:

网关主要解决了以下八大核心问题:

- 统一入口:所有外部请求都通过单一入口进入系统。

- 认证授权:集中处理用户身份验证和权限控制。

- 流量控制:实现限流、熔断、降级等弹性模式。

- 监控统计:统一的日志记录、指标收集和链路追踪。

- 协议转换:适配HTTP/1.1、HTTP/2、gRPC、WebSocket等多种协议。

- 缓存加速:对响应内容进行缓存,降低后端服务压力。

- 安全防护:集成WAF、防爬虫、防重放攻击等安全策略。

- 服务治理:提供服务发现、负载均衡、动态路由等能力。

下面,我们就逐一分析这六种主流的API网关。

一、Spring Cloud Gateway

对于采用 Spring 技术栈的团队而言,Spring Cloud Gateway 是构建微服务网关最自然、集成度最高的选择。作为Spring官方推出的第二代网关,它基于WebFlux响应式编程模型,在性能和资源利用上比第一代的Zuul有显著提升。

核心架构深度解析

Spring Cloud Gateway 的核心是路由(Route)、断言(Predicate)和过滤器(Filter)。通过灵活的配置,可以轻松实现复杂的路由逻辑和请求处理链。

@Configuration

public classAdvancedGatewayConfig{

@Bean

@Order(-1)

public GlobalFilter customGlobalFilter(){

return (exchange, chain) -> {

// 前置处理

long startTime = System.currentTimeMillis();

ServerHttpRequest request = exchange.getRequest();

// 添加追踪ID

String traceId = UUID.randomUUID().toString();

ServerHttpRequest mutatedRequest = request.mutate()

.header(“X-Trace-Id”, traceId)

.build();

return chain.filter(exchange.mutate().request(mutatedRequest).build())

.then(Mono.fromRunnable(() -> {

// 后置处理

long duration = System.currentTimeMillis() - startTime;

log.info(“Request {} completed in {}ms”, traceId, duration);

}));

};

}

@Bean

public RouteLocator advancedRoutes(RouteLocatorBuilder builder){

return builder.routes()

// 用户服务 - 带熔断和重试

.route(“user_service”, r -> r.path(“/api/users/**”)

.filters(f -> f

.circuitBreaker(config -> config

.setName(“userServiceCB”)

.setFallbackUri(“forward:/fallback/user-service”))

.retry(config -> config

.setRetries(3)

.setMethods(HttpMethod.GET, HttpMethod.POST)

.setBackoff(100L, 1000L, 2, true))

.requestRateLimiter(config -> config

.setRateLimiter(redisRateLimiter())

.setKeyResolver(apiKeyResolver()))

.modifyRequestBody(String.class, String.class,

(exchange, s) -> Mono.just(validateAndTransform(s))))

.uri(“lb://user-service”))

// 订单服务 - 带JWT认证

.route(“order_service”, r -> r.path(“/api/orders/**”)

.filters(f -> f

.filter(jwtAuthenticationFilter())

.prefixPath(“/v1”)

.addResponseHeader(“X-API-Version”, “1.0”))

.uri(“lb://order-service”))

// 商品服务 - 静态资源缓存

.route(“product_service”, r -> r.path(“/api/products/**”)

.filters(f -> f

.dedupeResponseHeader(“Cache-Control”, “RETAIN_FIRST”)

.setResponseHeader(“Cache-Control”, “public, max-age=3600”))

.uri(“lb://product-service”))

.build();

}

@Bean

public JwtAuthenticationFilter jwtAuthenticationFilter(){

return new JwtAuthenticationFilter();

}

@Bean

public RedisRateLimiter redisRateLimiter(){

return new RedisRateLimiter(10, 20);

}

@Bean

public KeyResolver apiKeyResolver(){

return exchange -> {

String apiKey = exchange.getRequest().getHeaders().getFirst(“X-API-Key”);

return Mono.just(Optional.ofNullable(apiKey).orElse(“anonymous”));

};

}

}

// JWT认证过滤器

@Component

classJwtAuthenticationFilterimplementsGatewayFilter{

@Autowired

private JwtUtil jwtUtil;

@Override

public Mono<Void> filter(ServerWebExchange exchange, GatewayFilterChain chain){

String token = extractToken(exchange.getRequest());

if (token == null) {

return onError(exchange, “Missing authentication token”, HttpStatus.UNAUTHORIZED);

}

try {

Claims claims = jwtUtil.parseToken(token);

String username = claims.getSubject();

// 将用户信息添加到header

ServerHttpRequest mutatedRequest = exchange.getRequest().mutate()

.header(“X-User-Name”, username)

.header(“X-User-Roles”, String.join(“,”, claims.get(“roles”, List.class)))

.build();

return chain.filter(exchange.mutate().request(mutatedRequest).build());

} catch (Exception e) {

return onError(exchange, “Invalid token: “ + e.getMessage(), HttpStatus.UNAUTHORIZED);

}

}

private String extractToken(ServerHttpRequest request){

String bearerToken = request.getHeaders().getFirst(“Authorization”);

if (StringUtils.hasText(bearerToken) && bearerToken.startsWith(“Bearer ”)) {

return bearerToken.substring(7);

}

return null;

}

private Mono<Void> onError(ServerWebExchange exchange, String err, HttpStatus status){

exchange.getResponse().setStatusCode(status);

DataBuffer buffer = exchange.getResponse().bufferFactory()

.wrap((“{\“error\”:\”” + err + “\”}”).getBytes());

return exchange.getResponse().writeWith(Mono.just(buffer));

}

}

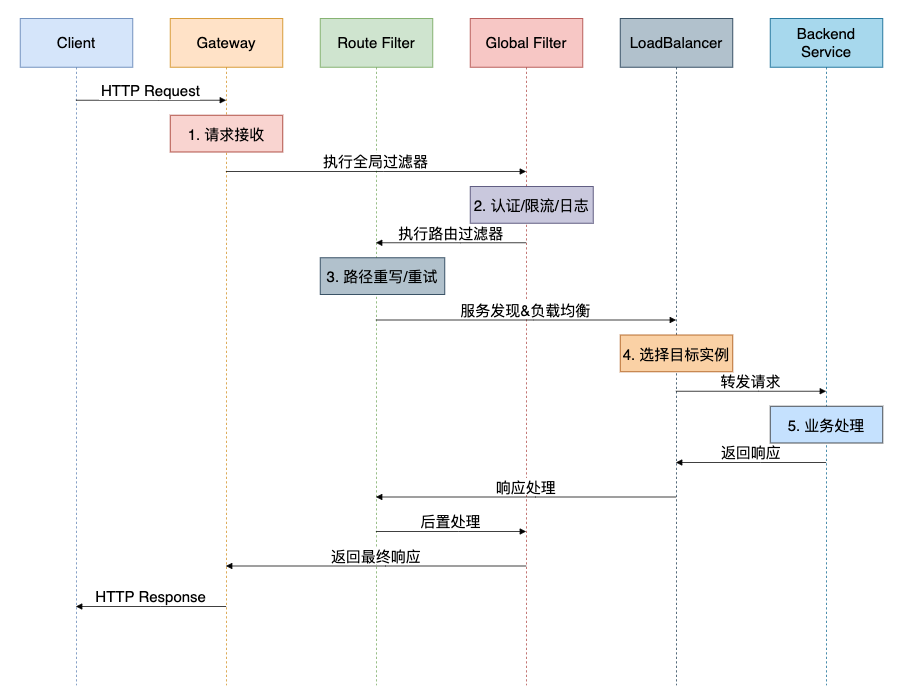

Spring Cloud Gateway 执行流程

一个HTTP请求在Spring Cloud Gateway中的处理流程如下图所示,清晰地展示了从接收到响应的完整生命周期。

优点:

- 生态完美集成:与 Spring Cloud、Spring Boot 无缝结合。

- 性能优秀:基于WebFlux响应式模型,非阻塞IO,吞吐量高。

- 功能强大:丰富的内置过滤器和断言,支持高度定制。

- 配置灵活:支持Java DSL和配置文件(YAML/Properties)两种配置方式。

缺点:

- 技术栈绑定:对非Spring技术栈的项目不友好。

- 学习曲线:需要理解响应式编程概念,上手有一定门槛。

- 依赖较重:需要引入Spring Cloud相关组件。

使用场景:

- 基于Spring Cloud的微服务架构。

- 需要深度定制网关逻辑和过滤链的团队。

- 团队技术栈以Java和Spring为主。

二、Kong:企业级API网关标杆

当企业面临高并发、需要丰富企业级功能时,Kong 是一个经过大量生产环境验证的可靠选择。它基于Nginx和OpenResty(Lua on Nginx)构建,在提供极高性能的同时,拥有一个极其丰富的插件生态系统。

Kong 配置实战

Kong采用声明式的YAML配置,清晰地将服务(Service)、路由(Route)、消费者(Consumer)和插件(Plugin)分离。

# kong.yml - 声明式配置

_format_version: “2.1”

_transform: true

services:

- name: user-service

url: http://user-service:8080

routes:

- name: user-route

paths: [“/api/users”]

strip_path: true

plugins:

- name: key-auth

config:

key_names: [“apikey”]

hide_credentials: true

- name: rate-limiting

config:

minute: 10

policy: redis

- name: prometheus

enabled: true

- name: order-service

url: http://order-service:8080

routes:

- name: order-route

paths: [“/api/orders”]

methods: [“GET”, “POST”, “PUT”]

plugins:

- name: cors

config:

origins: [“https://example.com”]

methods: [“GET”, “POST”, “PUT”]

headers: [“Accept”, “Authorization”, “Content-Type”]

- name: request-transformer

config:

add:

headers: [“X-From-Kong:true”]

remove:

headers: [“User-Agent”]

consumers:

- username: mobile-app

keyauth_credentials:

- key: mobile-key-123

- username: web-app

keyauth_credentials:

- key: web-key-456

plugins:

- name: ip-restriction

config:

allow: [“192.168.0.0/16”, “10.0.0.0/8”]

- name: correlation-id

config:

header_name: “X-Request-ID”

generator: “uuid”

自定义Kong插件开发

Kong的强大之处在于可以用Lua语言轻松扩展自定义插件。

-- kong/plugins/request-validator/handler.lua

local BasePlugin = require “kong.plugins.base_plugin”

local cjson = require “cjson”

local RequestValidator = BasePlugin:extend()

function RequestValidator:new()

RequestValidator.super.new(self, “request-validator”)

end

function RequestValidator:access(conf)

RequestValidator.super.access(self)

local headers = kong.request.get_headers()

local method = kong.request.get_method()

local body = kong.request.get_raw_body()

-- API Key验证

local api_key = headers[“X-API-Key”]

if not api_key then

kong.response.exit(401, { message = “Missing API Key” })

end

-- 验证API Key格式

if not string.match(api_key, “^%x%x%x%-%x%x%x%-%x%x%x$”) then

kong.response.exit(401, { message = “Invalid API Key format” })

end

-- 请求体验证

if method == “POST” or method == “PUT” then

if not body or body == “” then

kong.response.exit(400, { message = “Request body is required” })

end

local ok, json_body = pcall(cjson.decode, body)

if not ok then

kong.response.exit(400, { message = “Invalid JSON format” })

end

-- 业务规则验证

if json_body.amount and tonumber(json_body.amount) <= 0 then

kong.response.exit(400, { message = “Amount must be greater than 0” })

end

end

-- 添加验证通过标记

kong.service.request.set_header(“X-Request-Validated”, “true”)

kong.service.request.set_header(“X-API-Key”, api_key)

-- 记录审计日志

kong.log.info(“Request validated for API Key: “, api_key)

end

return RequestValidator

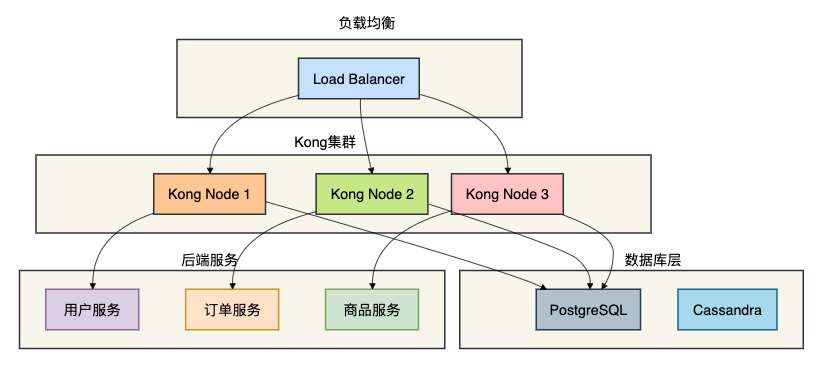

Kong 集群架构

为了满足高可用和高性能需求,Kong通常以集群模式部署。

优点:

- 性能极高:基于Nginx,C语言核心,性能标杆。

- 插件生态丰富:官方和社区提供了数以百计的插件,覆盖认证、安全、监控、转换等各个方面。

- 集群与高可用:支持无状态节点水平扩展,通过数据库(PostgreSQL/Cassandra)同步配置。

- 成熟的管理:提供Kong Manager(企业版)和开源Dashboard进行可视化配置。

缺点:

- 外部依赖:必须依赖数据库(PostgreSQL或Cassandra)存储配置。

- 开发门槛:自定义插件需要掌握Lua语言和OpenResty生态。

- 配置复杂度:对于简单场景,配置相对繁琐。

使用场景:

- 高并发、高可用的企业级应用。

- 需要利用丰富插件快速实现复杂功能(如高级认证、Bot检测等)。

- 技术栈中立,或已有Kong使用经验的团队。

三、Nginx:经典反向代理网关

Nginx 可能是最广为人知的Web服务器和反向代理。尽管它并非一个全功能的API网关,但其卓越的性能、极高的稳定性和灵活的配置能力,使其在需要极简、高性能代理的场景下,依然是最可靠的选择。

Nginx 配置详解

通过精心的配置,Nginx可以实现大部分基础API网关的功能。

# nginx.conf - 生产环境配置

http {

# 基础配置

sendfile on;

tcp_nopush on;

tcp_nodelay on;

keepalive_timeout 65;

types_hash_max_size 2048;

# 日志格式

log_format main ‘$remote_addr - $remote_user [$time_local] “$request” ‘

‘$status $body_bytes_sent “$http_referer” ‘

‘“$http_user_agent” “$http_x_forwarded_for” ‘

‘rt=$request_time uct=“$upstream_connect_time” ‘

‘uht=“$upstream_header_time” urt=“$upstream_response_time”’;

# 上游服务配置

upstream user_service {

server user-service-1:8080 weight=3;

server user-service-2:8080 weight=2;

server user-service-3:8080 weight=1;

# 健康检查

check interval=3000 rise=2 fall=3 timeout=1000;

}

upstream order_service {

server order-service-1:8080;

server order-service-2:8080;

# 会话保持

hash $cookie_jsessionid;

hash_again 1;

}

# API网关配置

server {

listen 80;

server_name api.example.com;

# 全局限流

limit_req_zone $binary_remote_addr zone=api:10m rate=10r/s;

# 用户服务路由

location /api/users/ {

limit_req zone=api burst=20 nodelay;

# 反向代理配置

proxy_pass http://user_service;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

# 超时配置

proxy_connect_timeout 5s;

proxy_read_timeout 10s;

proxy_send_timeout 10s;

# 重试机制

proxy_next_upstream error timeout invalid_header http_500 http_502 http_503 http_504;

proxy_next_upstream_tries 3;

proxy_next_upstream_timeout 10s;

# 缓存配置

proxy_cache api_cache;

proxy_cache_key “$scheme$request_method$host$request_uri”;

proxy_cache_valid 200 302 5m;

proxy_cache_valid 404 1m;

# 添加安全头

add_header X-Frame-Options DENY;

add_header X-Content-Type-Options nosniff;

add_header X-XSS-Protection “1; mode=block”;

}

# 订单服务路由

location /api/orders/ {

# JWT验证(通过子请求实现)

auth_request /auth;

auth_request_set $user $upstream_http_x_user;

proxy_set_header X-User $user;

proxy_pass http://order_service;

# CORS配置

if ($request_method = ‘OPTIONS’) {

add_header ‘Access-Control-Allow-Origin’ ‘*’;

add_header ‘Access-Control-Allow-Methods’ ‘GET, POST, OPTIONS’;

add_header ‘Access-Control-Allow-Headers’ ‘Authorization,Content-Type’;

add_header ‘Access-Control-Max-Age’ 86400;

return 204;

}

}

# 认证端点(内部)

location = /auth {

internal;

proxy_pass http://auth_service/validate;

proxy_pass_request_body off;

proxy_set_header Content-Length “”;

proxy_set_header X-Original-URI $request_uri;

}

}

}

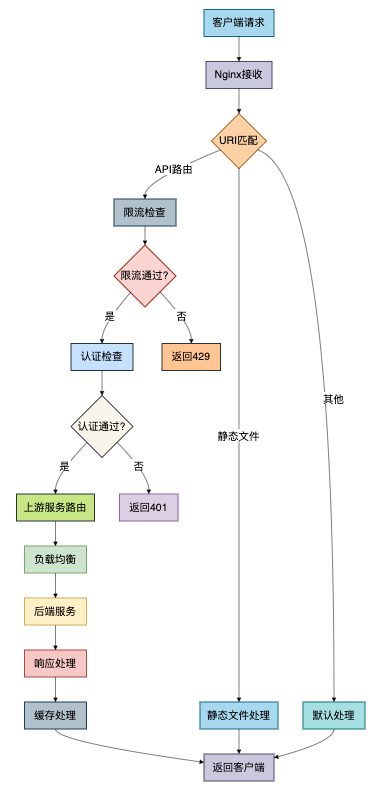

Nginx 请求处理流程

下图展示了一个请求在Nginx中可能经历的处理路径,包含了路由、限流、认证等关键决策点。

优点:

- 性能天花板:纯C编写,事件驱动模型,资源消耗极低,性能无与伦比。

- 配置直观:对于有经验的运维人员,配置相对直接明了。

- 社区与生态:拥有最庞大的用户群和社区,问题几乎都能找到解决方案。

- 稳定可靠:历经多年互联网超高流量考验,稳定性毋庸置疑。

缺点:

- 动态能力弱:配置变更需要重载(

nginx -s reload),无法实现动态、无感更新。

- 功能需自研:高级的API网关功能(如复杂限流、API编排)需要自行开发或集成Lua模块(OpenResty)。

- 配置复杂度:复杂的路由和策略配置可能变得冗长和难以维护。

使用场景:

- 对性能有极致要求的简单路由和负载均衡场景。

- 主要提供静态资源服务,同时兼做简单的API代理。

- 传统架构升级,团队对Nginx有深厚经验。

四、APISIX:云原生API网关新星

Apache APISIX 是一个动态、实时、高性能的云原生API网关。它基于Nginx和etcd,继承了Nginx的高性能,同时通过etcd实现了配置的热更新,无需重启服务,非常契合云原生环境的需求。

APISIX 路由配置

APISIX的配置也是声明式的,通过YAML或API定义,并且可以动态生效。

# apisix-config.yaml

routes:

- uri: /api/users/*

name: user-service

methods: [GET, POST, PUT, DELETE]

upstream:

type: roundrobin

nodes:

user-service-1:8080: 1

user-service-2:8080: 2

user-service-3:8080: 1

plugins:

proxy-rewrite:

uri: “/users$1”

limit-count:

count: 100

time_window: 60

key: remote_addr

rejected_code: 503

jwt-auth:

key: user-service

secret: my-secret-key

exp: 86400

- uri: /api/orders/*

name: order-service

upstream:

type: chash

key: arg_user_id

nodes:

order-service-1:8080: 1

order-service-2:8080: 1

plugins:

cors:

allow_origins: “https://example.com”

allow_methods: “GET,POST,PUT,DELETE”

allow_headers: “*”

response-rewrite:

body: ‘{“code”: 0, “message”: “success”, “data”: $body}’

fault-injection:

abort:

http_status: 500

body: “service unavailable”

percentage: 5

# 全局插件

plugins:

- name: prometheus

enable: true

- name: zipkin

enable: true

config:

endpoint: http://zipkin:9411/api/v2/spans

sample_ratio: 0.001

APISIX 插件开发

与Kong类似,APISIX也使用Lua开发插件,但提供了更现代、更易用的插件开发框架。

-- apisix/plugins/rate-limit-advanced/init.lua

local core = require(“apisix.core”)

local plugin_name = “rate-limit-advanced”

local schema = {

type = “object”,

properties = {

rate = {type = “integer”, minimum = 1},

burst = {type = “integer”, minimum = 0},

key = {type = “string”},

window = {type = “integer”, minimum = 1},

rejected_code = {type = “integer”, default = 429},

rejected_msg = {type = “string”, default = “rate limit exceeded”}

},

required = {“rate”, “key”}

}

local _M = {

version = 1.0,

priority = 1000,

name = plugin_name,

schema = schema,

}

function _M.check_schema(conf)

return core.schema.check(schema, conf)

end

function _M.access(conf, ctx)

local key = conf.key

if key == “remote_addr” then

key = ctx.var.remote_addr

elseif key == “server_addr” then

key = ctx.var.server_addr

end

local rate = conf.rate

local burst = conf.burst or 0

local window = conf.window or 60

-- 使用redis进行分布式限流

local redis = require(“resty.redis”)

local red = redis:new()

local ok, err = red:connect(“127.0.0.1”, 6379)

if not ok then

core.log.error(“failed to connect to redis: “, err)

return 500

end

local current_time = ngx.now()

local key_name = “rate_limit:” .. key

-- 使用令牌桶算法

local tokens = red:get(key_name)

if tokens then

tokens = tonumber(tokens)

else

tokens = burst

end

local last_update = red:get(key_name .. “:time”)

if last_update then

last_update = tonumber(last_update)

local elapsed = current_time - last_update

local new_tokens = elapsed * rate / window

if new_tokens > 0 then

tokens = math.min(tokens + new_tokens, burst)

end

end

if tokens < 1 then

red:setex(key_name .. “:time”, window, current_time)

return conf.rejected_code, conf.rejected_msg

end

tokens = tokens - 1

red:setex(key_name, window, tokens)

red:setex(key_name .. “:time”, window, current_time)

end

return _M

优点:

- 配置热更新:基于etcd,所有配置动态生效,无需重启。

- 性能卓越:继承Nginx内核,性能是第一梯队。

- 插件生态活跃:作为Apache项目,社区活跃,插件丰富且增长迅速。

- 云原生原生支持:对Kubernetes、Service Mesh有很好的支持。

缺点:

- 相对较新:相比Kong,生态和社区规模仍在快速发展中。

- 依赖etcd:必须部署和维护etcd集群。

- 学习成本:需要理解其动态配置模型和插件体系。

使用场景:

- 云原生环境,特别是Kubernetes。

- 需要网关配置能够动态、实时更新的场景。

- 追求高性能和现代技术栈的团队。

五、Zuul:Netflix经典网关

Zuul是Netflix开源的第一代网关,在Spring Cloud Gateway出现之前,它是Spring Cloud微服务体系中的默认网关组件。虽然其性能(基于Servlet阻塞IO模型)已被新一代网关超越,且Spring官方已转向Spring Cloud Gateway,但理解其过滤器架构对理解网关原理仍有价值。

Zuul 过滤器实战

Zuul的核心是过滤器(Filter),分为“pre”、“route”、“post”、“error”四种类型。

// Zuul前置过滤器 - 认证和限流

@Component

public classAuthPreFilterextendsZuulFilter{

@Autowired

private RateLimiterService rateLimiter;

@Autowired

private JwtTokenProvider tokenProvider;

@Override

public String filterType(){

return “pre”;

}

@Override

public int filterOrder(){

return 1;

}

@Override

public boolean shouldFilter(){

return true;

}

@Override

public Object run()throws ZuulException {

RequestContext ctx = RequestContext.getCurrentContext();

HttpServletRequest request = ctx.getRequest();

// 1. 限流检查

String clientId = getClientId(request);

if (!rateLimiter.tryAcquire(clientId)) {

ctx.setSendZuulResponse(false);

ctx.setResponseStatusCode(429);

ctx.setResponseBody(“{\”error\”: \”Rate limit exceeded\”}”);

return null;

}

// 2. JWT认证

String token = extractToken(request);

if (token == null && requiresAuth(request)) {

ctx.setSendZuulResponse(false);

ctx.setResponseStatusCode(401);

ctx.setResponseBody(“{\”error\”: \”Authentication required\”}”);

return null;

}

if (token != null) {

try {

Claims claims = tokenProvider.parseToken(token);

ctx.addZuulRequestHeader(“X-User-Id”, claims.getSubject());

ctx.addZuulRequestHeader(“X-User-Roles”,

String.join(“,”, claims.get(“roles”, List.class)));

} catch (Exception e) {

ctx.setSendZuulResponse(false);

ctx.setResponseStatusCode(401);

ctx.setResponseBody(“{\”error\”: \”Invalid token\”}”);

return null;

}

}

// 3. 添加追踪信息

ctx.addZuulRequestHeader(“X-Request-ID”, UUID.randomUUID().toString());

ctx.addZuulRequestHeader(“X-Forwarded-For”, request.getRemoteAddr());

return null;

}

}

优点:

- 集成度好:与Netflix OSS组件(Eureka, Hystrix, Ribbon)集成良好。

- 架构经典:过滤器机制清晰易懂,是学习网关原理的好样本。

- 资料丰富:作为早期流行组件,有大量的实践文档和案例。

缺点:

- 性能瓶颈:基于Servlet 3.0阻塞IO模型,性能是主要短板。

- 已被取代:Spring官方已用Spring Cloud Gateway取代Zuul,社区活跃度下降。

- 功能有限:相比现代网关,内置功能较少。

使用场景:

- 维护遗留的、基于Spring Cloud Netflix的微服务项目。

- 非性能敏感的内部系统或测试环境。

- 作为学习网关过滤器设计模式的教学案例。

六、Traefik:云原生动态网关

Traefik是一款为云原生和容器化环境而生的动态API网关和反向代理。它的最大特点是能够自动发现服务,并与Docker、Kubernetes、Rancher等编排工具无缝集成,真正做到“配置即代码”。

Traefik 配置示例

Traefik的配置清晰地将入口点(EntryPoint)、路由器(Router)、服务(Service)和中间件(Middleware)分离。

# traefik.yaml

api:

dashboard: true

insecure: true

entryPoints:

web:

address: “:80”

http:

redirections:

entryPoint:

to: websecure

scheme: https

websecure:

address: “:443”

certificatesResolvers:

myresolver:

acme:

email: admin@example.com

storage: /etc/traefik/acme.json

httpChallenge:

entryPoint: web

providers:

docker:

endpoint: “unix:///var/run/docker.sock”

exposedByDefault: false

file:

filename: /etc/traefik/dynamic.yaml

watch: true

# 动态配置 dynamic.yaml

http:

middlewares:

rate-limit-middleware:

rateLimit:

burst: 100

period: 1m

circuit-breaker-middleware:

circuitBreaker:

expression: “NetworkErrorRatio() > 0.5”

routers:

user-service:

rule: “PathPrefix(`/api/users`)”

entryPoints:

- websecure

middlewares:

- rate-limit-middleware

service: user-service

tls:

certResolver: myresolver

services:

user-service:

loadBalancer:

servers:

- url: “http://user-service-1:8080”

- url: “http://user-service-2:8080”

优点:

- 自动服务发现:与容器平台深度集成,服务上线/下线自动更新路由。

- 配置简单直观:YAML配置清晰易懂,学习成本低。

- 云原生友好:天生为容器和K8s设计,是Ingress Controller的优秀选择。

- 内置Dashboard与监控:提供美观的Web管理界面和Prometheus指标。

缺点:

- 功能相对基础:相比Kong、APISIX,高级企业级功能稍弱。

- 性能非顶级:Go语言编写,性能虽好但不及Nginx内核的网关。

- 高级功能需付费:一些高级特性(如精细化访问控制)仅在企业版中提供。

使用场景:

- 容器化部署环境(Docker Swarm, Kubernetes)。

- 需要快速迭代、服务频繁发布上线的场景。

- 中小型项目或快速原型开发,追求部署和配置的简便性。

六大网关全面对比与选型指南

通过以上分析,我们对这六种网关的特性有了深入理解。下表提供了更直观的对比:

| 特性维度 |

Spring Cloud Gateway |

Kong |

Nginx |

APISIX |

Zuul |

Traefik |

| 性能 |

高 (WebFlux) |

极高 (Nginx) |

极高 (C) |

极高 (Nginx) |

中 (阻塞IO) |

中 |

| 配置方式 |

代码/配置文件 |

声明式YAML/API |

静态配置文件 |

动态配置 (etcd) |

代码/配置文件 |

动态配置 (文件/发现) |

| 服务发现 |

Spring Cloud |

插件支持 |

需手动/脚本 |

支持 |

Spring Cloud |

自动发现 |

| K8s支持 |

良好 |

良好 |

需Ingress Controller |

优秀 |

一般 |

优秀 (原生) |

| 监控 |

Micrometer |

Prometheus (插件) |

基础状态/日志 |

Prometheus (插件) |

Hystrix/Dashboard |

内置Prometheus |

| 学习曲线 |

中 (需懂Spring) |

中高 (Lua/DB) |

低 (语法简单) |

中高 (动态模型) |

中 (Java) |

低 (配置直观) |

| 核心场景 |

Spring Cloud微服务 |

企业级高并发 |

高性能简单代理 |

云原生动态网关 |

传统Spring Cloud遗留项目 |

容器化自动发现 |

选型决策指南:

- 选择 Spring Cloud Gateway 当:你的技术栈以Spring为主,需要深度定制并与Spring生态紧密集成。

- 选择 Kong 当:面临企业级高并发场景,需要极其丰富的插件生态和经过大规模验证的稳定性。

- 选择 Nginx 当:追求极致的性能和资源效率,场景相对简单固定,或者团队拥有深厚的Nginx运维经验。

- 选择 APISIX 当:处于云原生环境,需要配置热更新和高性能,愿意尝试并参与活跃的开源生态。

- 选择 Zuul 当:仅用于维护遗留的Spring Cloud Netflix项目,且暂无迁移计划。

- 选择 Traefik 当:部署在容器环境中,追求极简的配置和自动化的服务发现。

总结

API网关是现代分布式架构的基石。没有“最好”的网关,只有“最合适”的网关。选型时应综合考虑以下因素:

- 技术栈匹配度:网关是否与团队现有技术和未来规划兼容?

- 性能与规模:预期的流量规模对性能的要求有多高?

- 功能需求清单:哪些功能是必须的(如限流、认证、监控、协议转换)?

- 运维成本:部署、配置、监控、扩缩容的复杂度如何?

- 团队技能:团队是否具备学习、使用和运维该网关的能力?

核心建议:

- 新Spring项目:优先考虑 Spring Cloud Gateway。

- 企业级高并发:Kong 或深度定制化的 Nginx。

- 云原生新项目:积极评估 APISIX。

- 容器化快速开发:Traefik 能极大提升效率。

- 极致性能与可控:Nginx 仍是终极选择之一。

合理的网关选型是系统成功的关键一步,它直接影响到系统的可维护性、可观测性、安全性和扩展能力。希望本文的分析能帮助你在 云栈社区 等技术交流平台上,更自信地讨论和选择适合自己项目的API网关方案。