目前,几乎所有的应用都会与网络打交道。因此,了解和熟悉网络协议对我们进行后续的排错至关重要。本文将从运维实战的角度,讲解ARP协议的相关命令、常见问题及其解决方法。

在第一部分,我们介绍了ARP协议的基本原理。今天,我们将重点聚焦于ARP在实际运维环境中的应用与故障处理。

1. 查看ARP信息

在Linux系统中,使用 arp 命令可以查看本机的ARP缓存表。以下是一个典型家庭网络环境中的输出示例,通常会显示网关和局域网内其他设备的映射关系。

[root@localhost ~]# arp

Address HWtype HWaddress Flags Mask Iface

gateway ether 44:f7:70:11:2b:94 C eth0

192.168.31.73 ether 0c:9d:92:c1:de:c2 C eth0

让我们解读一下表中的关键字段:

- Address:与本机发生过通信、并产生ARP缓存条目的IP地址。

- HWtype:硬件地址类型,常见为以太网(

ether)。

- HWaddress:对端设备对应的MAC地址,理论上全球唯一。

- Flags Mask:条目的状态标志。

C 表示该条目是通过ARP协议动态学习到的缓存,重启或超时后会失效。

- Iface:本机用于通信的网络接口,这里是通过

eth0 网卡与其他设备通信。

为了更直观地展示ARP缓存的学习过程,我们尝试与两个新地址通信,然后再次查看ARP表。

[root@localhost ~]# ping 192.168.31.47

PING 192.168.31.47 (192.168.31.47) 56(84) bytes of data.

64 bytes from 192.168.31.47: icmp_seq=1 ttl=64 time=0.190 ms

64 bytes from 192.168.31.47: icmp_seq=2 ttl=64 time=0.110 ms

--- 192.168.31.47 ping statistics ---

2 packets transmitted, 2 received, 0% packet loss, time 999ms

rtt min/avg/max/mdev = 0.110/0.150/0.190/0.040 ms

[root@localhost ~]# arp

Address HWtype HWaddress Flags Mask Iface

192.168.31.47 ether 22:02:4d:07:19:6d C eth0

gateway ether 44:f7:70:11:2b:94 C eth0

192.168.31.43 (incomplete) eth0

192.168.31.73 ether 0c:9d:92:c1:de:c2 C eth0

可以看到,与 192.168.31.47 通信成功后,ARP表中新增了一条对应MAC地址的记录。而 192.168.31.43 则显示为 (incomplete),这通常意味着ARP请求未收到回应,未能成功解析到MAC地址。

2. 常见的ARP问题与故障排查

对于运维人员而言,ARP堪称局域网故障的“重灾区”。当遇到主机无法上网、网速慢或IP地址冲突等问题时,应优先排查ARP。

故障一:ARP欺骗(流量劫持/断网)

现象:部分主机突然无法访问外网,或网速变得异常缓慢。

排查与解决:在故障主机上执行 arp -n(-n 选项表示不解析主机名,直接显示IP),检查网关IP对应的MAC地址是否与真实网关的MAC一致。如果不一致,极有可能遭受了ARP欺骗攻击。

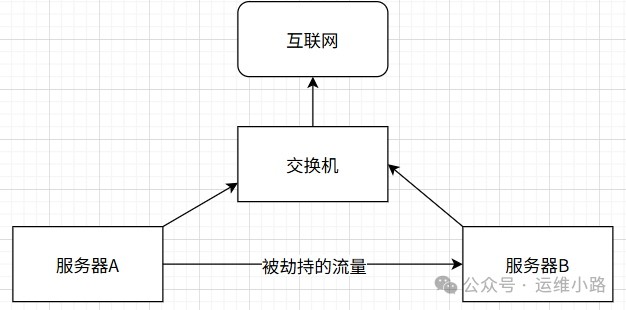

如上图所示,正常情况下,服务器A的流量通过交换机发往互联网。但如果恶意服务器B通过ARP欺骗“假冒”了网关,那么服务器A发往互联网的所有流量都会先经过服务器B。攻击者可以在服务器B上对流量进行监听、篡改或直接丢弃,导致服务器A断网或被“污染”。

在早期网络环境中,ARP攻击较为常见。当时的应急解决办法是登录受害主机,手动绑定网关的静态ARP条目。

# 绑定固定的ARP地址,防止被欺骗

arp -s 192.168.31.1 44:f7:70:11:2b:94

# 删除一条动态学习的ARP缓存

arp -d 192.168.31.73

不过,手动绑定只是治标。更根本的解决方案是在网络交换机层面启用DAI(动态ARP检测)等安全特性,从源头上防范ARP欺骗。随着网络设备升级和VLAN隔离的普及,这类问题已相对少见。

故障二:IP地址冲突

现象:系统弹窗提示“IP地址冲突”,冲突主机之间无法正常通信,或通信时断时续。

运维解决思路:

- 在冲突主机上执行

arp -n,查看冲突IP当前对应的MAC地址。

- 登录接入层交换机,查询MAC地址表(华为命令

display mac-address,思科命令 show mac-address-table),通过MAC地址找到对应的交换机端口,从而定位另一台冲突主机。如果没有交换机权限,则只能通过人工排查的方式寻找。

- 处理方案:

- 静态IP冲突:修改其中一台主机的IP地址。

- DHCP分配冲突:检查DHCP服务器的地址池配置,关闭网络内私设的非法DHCP服务器,并在交换机上启用DHCP Snooping功能。

故障三:ARP缓存失效/老化导致通信延迟

现象:主机第一次访问某个目标设备时,会有1-2秒的明显延迟,后续访问则恢复正常。通过抓包分析可以发现,每次延迟都伴随着一次ARP请求过程。

运维解决思路:

- 对于需要频繁通信的核心业务主机,可以适当延长其ARP缓存的老化时间(通常通过修改系统内核参数实现)。

- 对于固定通信的设备对,如数据库主从服务器、服务器与默认网关之间,建议配置静态ARP绑定,一劳永逸地避免ARP请求带来的延迟。

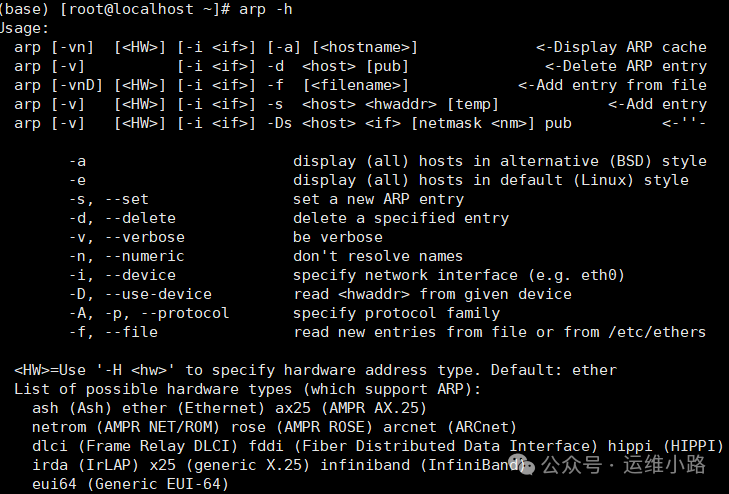

arp 命令的参数并不多,大部分情况下不加参数就能使用(Windows电脑的参数略有不同)。上图展示了Linux下 arp -h 命令的帮助信息,可供参考。

3. ARP协议的局限性

尽管ARP是局域网通信的基石,但它也存在一些固有的局限性,运维人员需要心中有数:

- 仅适用于局域网:ARP请求是基于广播的,而路由器会隔离广播域。因此,ARP无法解析跨网段的IP地址。

- 运维关键点:主机进行跨网段通信时,只需要解析本地网关的MAC地址即可,后续的数据包由网关负责转发。

- 无认证机制:ARP协议本身没有任何加密或身份认证措施,报文极易被伪造,这也是ARP欺骗攻击屡禁不止的根本原因。

- 运维关键点:不能仅仅依赖在主机上进行静态绑定来防护。最有效的措施是在交换机层面开启ARP安全防护功能(如DAI),才能从网络基础设施层面根除威胁。

- 不支持IPv6:在IPv6网络中,ARP协议已被NDP(邻居发现协议)取代。NDP使用组播替代广播,效率更高,并且内置了安全机制,安全性大幅提升。

总结

用一句话概括ARP对网络运维的意义:ARP是局域网内IP地址与MAC地址之间的映射桥梁,运维工作的核心就是管好ARP缓存表、防住ARP欺骗攻击、并快速定位和解决IP地址冲突,从而保障局域网通信的稳定与安全。

希望这篇结合实战的解析能帮助你更好地理解和处理网络问题。如果你在实际工作中遇到了其他有趣的网络故障案例,欢迎来到云栈社区与大家分享交流。